Sa-Token之注解鉴权:优雅的将鉴权与业务代码分离!

Sa-Token之注解鉴权:优雅的将鉴权与业务代码分离!

Sa-Token 介绍:

Sa-Token 是一个轻量级 Java 权限认证框架,主要解决:登录认证、权限认证、Session会话、单点登录、OAuth2.0、微服务网关鉴权 等一系列权限相关问题。

今天,我们主要介绍一下 Sa-Token 中的注解鉴权,它可以让我们:优雅的将鉴权与业务代码分离!

前置工作:

1、首先我们在 pom.xml 引入依赖:

<!-- Sa-Token 权限认证 -->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-spring-boot-starter</artifactId>

<version>1.26.0</version>

</dependency>

2、注册 Sa-Token 的注解拦截器

/**

* Sa-Token 配置类

*/

@Configuration

public class SaTokenConfigure implements WebMvcConfigurer {

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(new SaAnnotationInterceptor()).addPathPatterns("/**").excludePathPatterns("");

}

}

3、实现 StpInterface 接口,返回每个账号拥有的权限码集合

/**

* 自定义权限验证接口扩展

*/

@Component

public class StpInterfaceImpl implements StpInterface {

// 返回一个账号所拥有的权限码集合

@Override

public List<String> getPermissionList(Object loginId, String loginType) {

return Arrays.asList("101", "user-add", "user-delete", "user-update", "user-get", "article-get");

}

// 返回一个账号所拥有的角色标识集合

@Override

public List<String> getRoleList(Object loginId, String loginType) {

return Arrays.asList("admin", "super-admin");

}

}

4、然后创建登录接口:

/**

* 登录测试

*/

@RestController

public class LoginController {

// 测试登录 ---- http://localhost:8081/doLogin?name=zhang&pwd=123456

@RequestMapping("doLogin")

public SaResult doLogin(String name, String pwd) {

// 此处仅作模拟示例,真实项目需要从数据库中查询数据进行比对

if("zhang".equals(name) && "123456".equals(pwd)) {

StpUtil.login(10001);

return SaResult.ok("登录成功");

}

return SaResult.error("登录失败");

}

// 测试注销 ---- http://localhost:8081/logout

@RequestMapping("logout")

public SaResult logout() {

StpUtil.logout();

return SaResult.ok();

}

}

5、启动类

@SpringBootApplication

public class SaTokenDemoApplication {

public static void main(String[] args) {

SpringApplication.run(SaTokenDemoApplication.class, args);

}

}

OK,前置工作完毕,现在我们就可以开始使用 Sa-Token 注解鉴权了!

@SaCheckLogin: 登录认证 —— 只有登录之后才能进入该方法@SaCheckRole("admin"): 角色认证 —— 必须具有指定角色标识才能进入该方法@SaCheckPermission("user:add"): 权限认证 —— 必须具有指定权限才能进入该方法@SaCheckSafe: 二级认证校验 —— 必须二级认证之后才能进入该方法@SaCheckBasic: HttpBasic认证 —— 只有通过 Basic 认证后才能进入该方法

登录认证:

/**

* 注解鉴权测试

*/

@RestController

@RequestMapping("/at/")

public class AtController {

// 登录认证,登录之后才可以进入方法 ---- http://localhost:8081/at/checkLogin

@SaCheckLogin

@RequestMapping("checkLogin")

public SaResult checkLogin() {

return SaResult.ok();

}

}

注:@SaCheckLogin注解可以加在类上,效果等同于标注在此类的所有方法上

权限认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 权限认证,具备user-add权限才可以进入方法 ---- http://localhost:8081/at/checkPermission

@SaCheckPermission("user-add")

@RequestMapping("checkPermission")

public SaResult checkPermission() {

return SaResult.ok();

}

// 权限认证,同时具备所有权限才可以进入 ---- http://localhost:8081/at/checkPermissionAnd

@SaCheckPermission({"user-add", "user-delete", "user-update"})

@RequestMapping("checkPermissionAnd")

public SaResult checkPermissionAnd() {

return SaResult.ok();

}

// 权限认证,只要具备其中一个就可以进入 ---- http://localhost:8081/at/checkPermissionOr

@SaCheckPermission(value = {"user-add", "user-delete", "user-update"}, mode = SaMode.OR)

@RequestMapping("checkPermissionOr")

public SaResult checkPermissionOr() {

return SaResult.ok();

}

}

角色认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 角色认证,只有具备admin角色才可以进入 ---- http://localhost:8081/at/checkRole

@SaCheckRole("admin")

@RequestMapping("checkRole")

public SaResult checkRole() {

return SaResult.ok();

}

}

注:@SaCheckRole 与 @SaCheckPermission 类似,可以指定 and | or 模式

二级认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 完成二级认证 ---- http://localhost:8081/at/openSafe

@RequestMapping("openSafe")

public SaResult openSafe() {

StpUtil.openSafe(200); // 打开二级认证,有效期为200秒

return SaResult.ok();

}

// 通过二级认证后才可以进入 ---- http://localhost:8081/at/checkSafe

@SaCheckSafe

@RequestMapping("checkSafe")

public SaResult checkSafe() {

return SaResult.ok();

}

}

注:必须先经过StpUtil.openSafe(200)打开二级认证,才可以通过 @SaCheckSafe 的检查。

HttpBasic认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 通过Basic认证后才可以进入 ---- http://localhost:8081/at/checkBasic

@SaCheckBasic(account = "sa:123456")

@RequestMapping("checkBasic")

public SaResult checkBasic() {

return SaResult.ok();

}

}

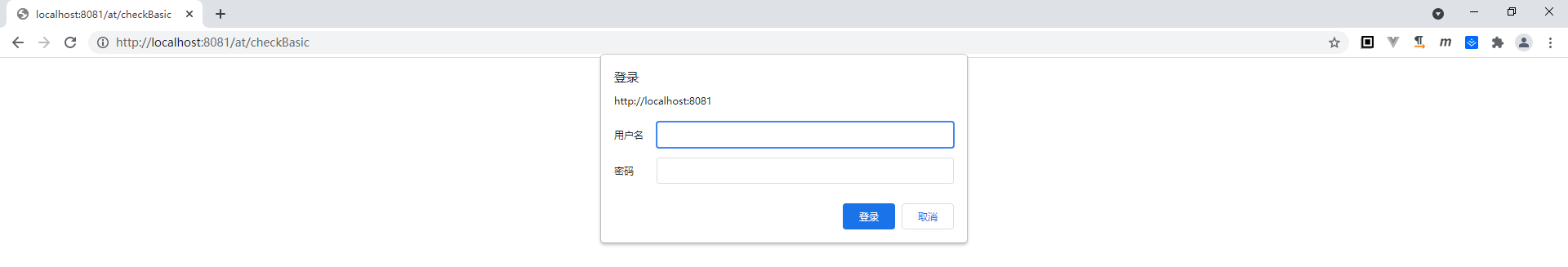

当我们访问这个接口时,浏览器会强制弹出一个表单:

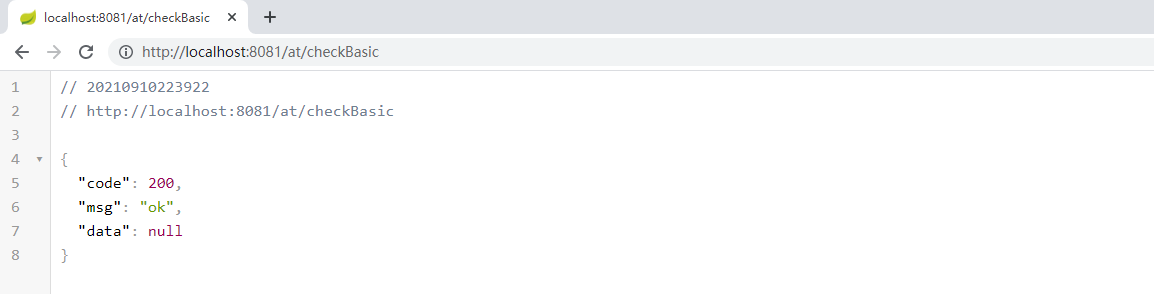

当我们输入账号密码后 (sa / 123456),才可以继续访问数据:

总结

通过以上示例我们可以看出,Sa-Token 的注解鉴权还是非常强大的,能够简单、灵活的帮我我们完成鉴权需求。

参考资料

Sa-Token之注解鉴权:优雅的将鉴权与业务代码分离!的更多相关文章

- 自定义注解,更优雅的使用MP分页功能

分页功能使用 MP的分页功能是通过MyBatis的插件实现的,使用起来也非常简单.下面先介绍下使用方式. step1:配置分页插件 @Configuration @EnableTransactionM ...

- 扒一扒@Retryable注解,很优雅,有点意思!

你好呀,我是歪歪. 前几天我 Review 代码的时候发现项目里面有一坨逻辑写的非常的不好,一眼望去简直就是丑陋之极. 我都不知道为什么会有这样的代码存在项目里面,于是我看了一眼提交记录准备叫对应的同 ...

- 淘系工程师讲解的使用Spring特性优雅书写业务代码

使用Spring特性优雅书写业务代码 大家在日常业务开发工作中相信多多少少遇到过下面这样的几个场景: 当某一个特定事件或动作发生以后,需要执行很多联动动作,如果串行去执行的话太耗时,如果引入消息中 ...

- 策略模式+注解 干掉业务代码中冗余的if else...

前言: 之前写过一个工作中常见升级模式-策略模式 的文章,里面讲了具体是怎样使用策略模式去抽象现实中的业务代码,今天来拿出实际代码来写个demo,这里做个整理来加深自己对策略模式的理解. 一.业务 ...

- HDU 1569 - 方格取数(2) - [最大点权独立集与最小点权覆盖集]

嗯,这是关于最大点权独立集与最小点权覆盖集的姿势,很简单对吧,然后开始看题. 题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=1569 Time Limi ...

- poj3565 Ants km算法求最小权完美匹配,浮点权值

/** 题目:poj3565 Ants km算法求最小权完美匹配,浮点权值. 链接:http://poj.org/problem?id=3565 题意:给定n个白点的二维坐标,n个黑点的二维坐标. 求 ...

- springboot oauth 鉴权之——password鉴权相当于jwt鉴权模式

近期一直在研究鉴权方面的各种案例,这几天有空,写一波总结及经验. 第一步:什么是 OAuth鉴权 OAuth2是工业标准的授权协议.OAuth2取代了在2006创建的原始OAuthTM协议所做的工作. ...

- Go+gRPC-Gateway(V2) 微服务实战,小程序登录鉴权服务(五):鉴权 gRPC-Interceptor 拦截器实战

拦截器(gRPC-Interceptor)类似于 Gin 中间件(Middleware),让你在真正调用 RPC 服务前,进行身份认证.参数校验.限流等通用操作. 系列 云原生 API 网关,gRPC ...

- 利用创建的sa token来创建kubectl的config文件

1.第一步 创建一sa,并授予需要的一个权限(需要授予的权限) 2.第二步 取步骤1中的sa的 secret的token文件并进行base64解码 echo "$TOKEN&quo ...

随机推荐

- SQL Server 判断表名称、索引、表字段是否存在

1.判断索引是否存在 ps:@tableName 表名称, @indexName 索引名 IF EXISTS (SELECT 1 FROM sys.indexes WHERE object_id=OB ...

- 密码三次就会锁掉 while 循环

while 只要给定的条件为真,C 语言中的 while 循环语句会重复执行一个目标语句 一般定义 //return_type function_name( parameter list ) //{ ...

- Esxi安装Kali2并开启远程桌面

Kali安装 登录Vmware Esxi页面,选择"创建/注册虚拟机",步骤和创建其它Linux主机类似(Esxi的安装和介绍可以参考上一篇文章) 不同的地方是,客户机操作系统版本 ...

- 更改控制节点IP后更改openstack配置

by lt 1.修改openstack配置 sed -i "s/原有IP/更新后IP/g" `grep 原有ip -rl /etc` 2.修改南大苏富特云系统其他组件配置 sed ...

- Vue实现点击按钮进行文件下载(后端Java)

最近项目中需要实现点击按钮下载文件的需求,前端用的vue,因为文件是各种类型的,比如图片.pdf.word之类的.这里后端是可以返回文件的地址给前端的,但我看了下网上各种五花八门的答案,感觉都不是我想 ...

- Build a ZenTao Server on Linux

Download xampp for linux on Apache Friends, file name: xampp-linux-1.8.3-2-installer.run; Intallatio ...

- Pikachu-暴力破解模块

一.概述 "暴力破解"是一攻击具手段,在web攻击中,一般会使用这种手段对应用系统的认证信息进行获取. 其过程就是使用大量的认证信息在认证接口进行尝试登录,直到得到正确的结果. 为 ...

- ☕【Java技术指南】「Guava Collections」实战使用相关Guava不一般的集合框架

Google Guava Collections 使用介绍 简介 Google Guava Collections 是一个对 Java Collections Framework 增强和扩展的一个开源 ...

- windows笔记-在可执行文件或DLL的多个实例之间共享静态数据

全局数据和静态数据不能被同一个. exe或DLL文件的多个映像共享,这是个安全的默认设置.但是,在某些情况下,让一个. exe文件的多个映像共享一个变量的实例是非常有用和方便的. 每个. exe或DL ...

- .Net Framwork /.Net Core 发布为NuGet包

一.使用NuGet发布包 下载NuGet命令行工具: https://dist.nuget.org/win-x86-commandline/v5.8.0/nuget.exe 下载NuGet Packa ...