nmap使用/参数,及绕过防火墙

nmap是什么?

它是一种一个很强大的扫描工具,端口,版本号,统统都可以给你扫出来

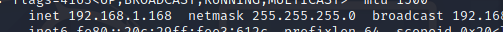

我的IP网段:192.168.1.0

咱们先找一个主机随便玩玩把,反正没有害处,最多被防火墙拦截了

nmap -sP 192.168.1.0/24

扫描网段存活主机

就用192.168.1.189把,看着挺顺的,好了,开始我们的实验

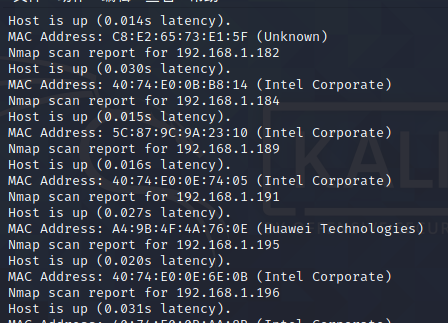

查看系统版本

nmap -O 192.168.1.189

扫描所有主机所有信息

nmap -A 192.168.1.189由于是扫描所有信息的,所以等待时间比较长

由于东西很全面,所以我就不截图了

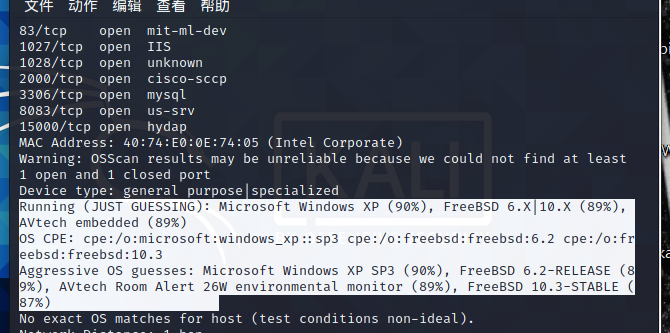

扫描IP地址以文本方式保存下来

nmap 192.168.1.189 -oG 123.txt,我前面不添加参数是因为默认扫描快一点。

如果nmap默认扫描感觉慢的话,这有一个级别,会很快

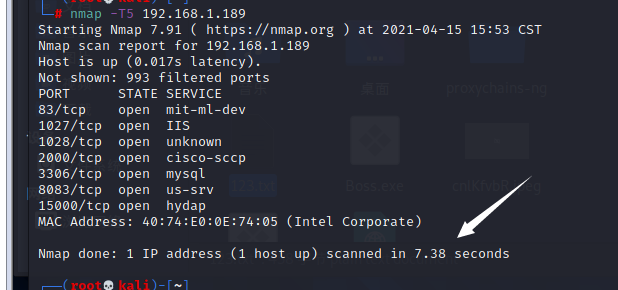

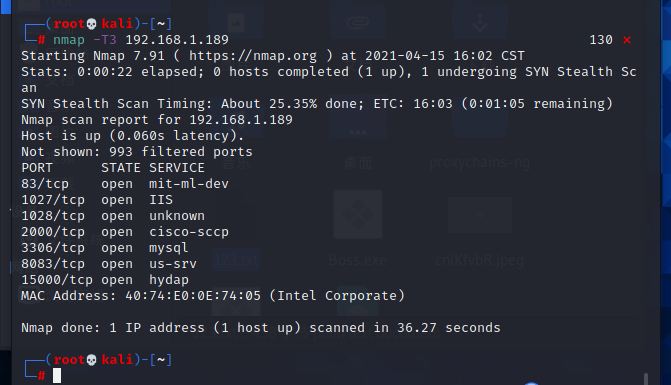

nmap -T 192.168.1.189 -T 有六种形体(0-5)级别越高速度越快,也越容易被防火墙发现,建议使用-T4

我的天啊,我是不会再用T1参数来扫描了,等了五分钟才加载百分之一

由此可见,一个七秒,一个36秒,可以发现有多快了......

扫描指定端口

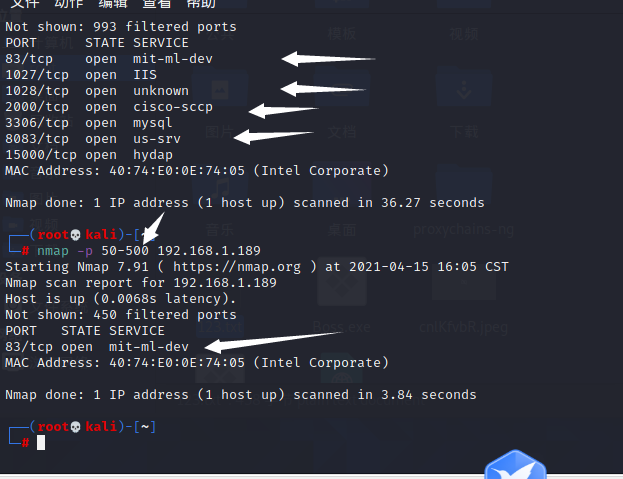

nmap -p 50-500 192.168.1.189

也就说明了,他1-1000中的端口只开启了一个83端口,端口等于服务列如:445端口,文件共享,445端口没开启,你将无法和别人共享文件

-p <port ranges>: 扫描指定的端口

-sS/sT/sA/sW/sM:指定使用 TCP SYN/Connect()/ACK/Window/Maimon scans的方式来对目标主机进行扫描

-sU: 指定使用UDP扫描方式确定目标主机的UDP端口状况

-script <script name> : 指定扫描脚本

-Pn : 不进行ping扫描

-sP : 用ping扫描判断主机是否存活,只有主机存活,nmap才会继续扫描,一般最好不加,因为有的主机会禁止ping

-PI : 设置这个选项,让nmap使用真正的ping(ICMP echo请求)来扫描目标主机是否正在运行。

-iL 1.txt : 批量扫描1.txt中的目标地址

-sL: List Scan 列表扫描,仅将指定的目标的IP列举出来,不进行主机发现

-sY/sZ: 使用SCTP INIT/COOKIE-ECHO来扫描SCTP协议端口的开放的情况

-sO: 使用IP protocol 扫描确定目标机支持的协议类型

-PO : 使用IP协议包探测对方主机是否开启

-PE/PP/PM : 使用ICMP echo、 ICMP timestamp、ICMP netmask 请求包发现主机

-PS/PA/PU/PY : 使用TCP SYN/TCP ACK或SCTP INIT/ECHO方式进行发现

-sN/sF/sX: 指定使用TCP Null, FIN, and Xmas scans秘密扫描方式来

协助探测对方的TCP端口状态

-e eth0:指定使用eth0网卡进行探测

-f : --mtu <val>: 指定使用分片、指定数据包的 MTU.

-b <FTP relay host>: 使用FTP bounce scan扫描方式

-g: 指定发送的端口号

-r: 不进行端口随机打乱的操作(如无该参数,nmap会将要扫描的端口以随机

顺序方式扫描,以让nmap的扫描不易被对方防火墙检测到)

-v 表示显示冗余信息,在扫描过程中显示扫描的细节,从而让用户了解当前的扫描状态

-n : 表示不进行DNS解析;

-D <decoy1,decoy2[,ME],...>: 用一组 IP 地址掩盖真实地址,其中 ME 填入自己的 IP 地址

-R :表示总是进行DNS解析。

-F : 快速模式,仅扫描TOP 100的端口

-S <IP_Address>: 伪装成其他 IP 地址

--ttl <val>: 设置 time-to-live 时间

--badsum: 使用错误的 checksum 来发送数据包(正常情况下,该类数据包被抛弃,如果收到回复,说明回复来自防火墙或 IDS/IPS)

--dns-servers : 指定DNS服务器

--system-dns : 指定使用系统的DNS服务器

--traceroute : 追踪每个路由节点

--scanflags <flags>: 定制TCP包的flags

--top-ports <number> :扫描开放概率最高的number个端口

--port-ratio <ratio>: 扫描指定频率以上的端口。与上述--top-ports类似,这里以概率作为参数

--version-trace: 显示出详细的版本侦测过程信息

--osscan-limit: 限制Nmap只对确定的主机的进行OS探测(至少需确知该主机分别有一个open和closed的端口)

--osscan-guess: 猜测对方的主机的系统类型。准确性会下降,但会尽可能多为用户提供潜在的操作系统

--data-length <num>: 填充随机数据让数据包长度达到 Num

--ip-options <options>: 使用指定的 IP 选项来发送数据包

--spoof-mac <mac address/prefix/vendor name> : 伪装 MAC 地址

--version-intensity <level>: 指定版本侦测强度(0-9),默认为7。数值越高,探测出的服务越准确,但是运行时间会比较长。

--version-light: 指定使用轻量侦测方式 (intensity 2)

--version-all: 尝试使用所有的probes进行侦测 (intensity 9)

--version-trace: 显示出详细的版本侦测过程信息

nmap 192.168.1.0/24 -exclude 192.168.1.10 #扫描除192.168.1.0外的该网段的其他地址

nmap 192.168.1.0/24 -excludefile f:/1.txt #扫描除给定文件中的地址以外的其他地址

nmap -sF -T4 s192.168.1.0 #探测防火墙状态

查看防火墙中的规则 iptables -L

添加一项规则 iptables -A INPUT -p TCP -j DROP,查看 INPUT中加入了一条规则

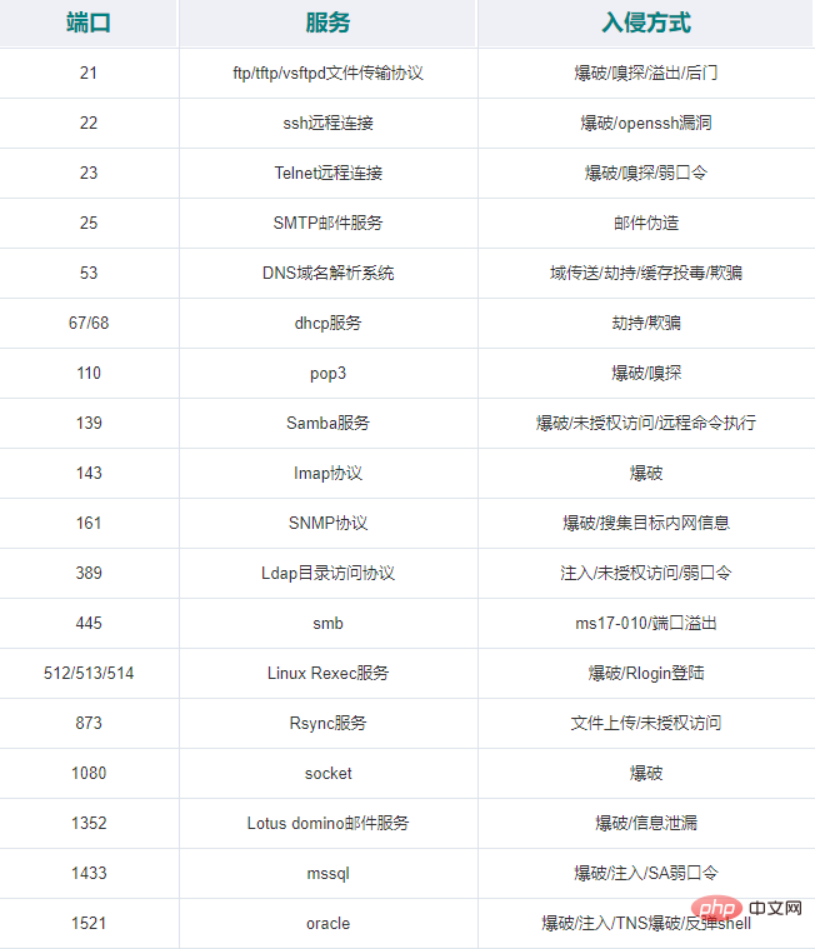

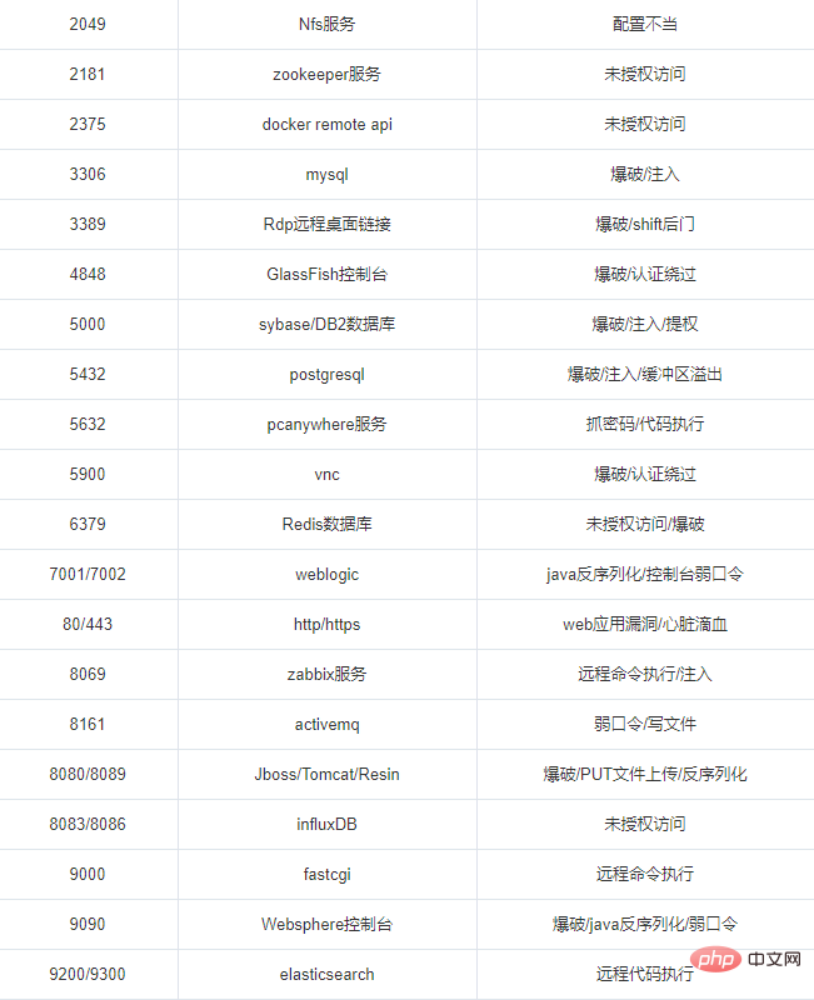

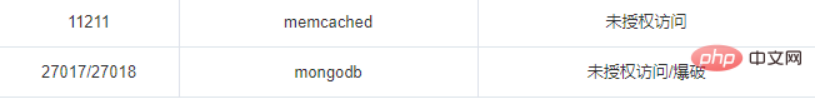

端口开启可以对应着一个服务列如80端口,http服务,如果不开启,没办法访问http服务

端口状态:

Open 端口开放 服务程序启用了

Closed 端口关闭 服务程序没启用

Filtered 端口被防火墙软件阻止,也可能是网络堵塞

-PS选项来实行TCP SYN ping 可绕过防火墙

-PA 这种类型的扫描将只会扫描ACK包,可绕过防火墙

-PU 扫描只会对目标进行udp ping扫描。这种扫描的扫描会发送UDP包来获取一个响应,可绕过防火墙

-PP 选项进行一个ICMP时间戳ping扫描可绕过防火墙

-PE参数进行一个IEMP(Internet控制报文协议)在指定的系统上输出ping,可绕过防火墙

-Pn 不采用ping方式进行扫描,可绕过防火墙

-sA 用于发现防火墙规定,比如扫到的端口是过滤的,那么可以使用这个参数进行绕过

如果是全新的防火墙,不可能绕过去,只能绕过一些老版本的防火墙,不能太小看防火墙的能力

如果练习可以用windows 和Linux防火墙,把某个端口禁止然后使用nmap进行一遍又一遍的测

如何扫端口也知道了,接下来上端口漏洞!!

好了,本次博客暂时写这么多nmap,这些参数都是可以添加的然后在一起扫描,所以不用照着我一样单一的去一个个扫描可以添加

.

nmap使用/参数,及绕过防火墙的更多相关文章

- Nmap绕过防火墙&脚本的使用

Nmap是用于端口扫描,服务检测,甚至是漏洞扫描等多种功能的强大工具.Nmap从入门到高级覆盖了许多基础的概念和命令,在这篇文章的第二部分,我将提及Nmap一些高级的技术. 防火墙和入侵检测系统(ID ...

- 一次绕过防火墙获取RCE以及提权到root权限的渗透过程

本文是关于Apache struts2 CVE-2013-2251是由于导致执行远程命令的影响而被高度利用的漏洞.简而言之, 通过操纵以“action:”/”redirect:”/”redirectA ...

- 一枚通过参数污染绕过百度RASP的XSS

日常工作过程中,偶然发现一个网站登录页面,在页面返回包中存在一个隐藏参数"mess",且该页面部署了百度RASP进行防护,本文介绍如何发现隐藏参数以及如何通过参数污染方式造成XSS ...

- nmap常用参数详解

nmap常用参数详解 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 借用英雄联盟的一个英雄赵信的一句话:“即使敌众我寡,末将亦能万军丛中取敌将首级!”.三国关羽,万军丛中斩了颜良, ...

- nmap所有参数详解

QQ:1258496116 端口:80http 443https 53dns 25smtp 22ssh 23telnet20.21ftp 110pop3 119nntp 143imap 179bgp ...

- Nmap扫描参数解析

Nmap是一款开源免费的网络发现(Network Discovery)和安全审计(Security Auditing)工具.软件名字Nmap是Network Mapper的简称.Nmap最初是由Fyo ...

- Nmap一些参数的具体作用

目标说明 1234 -iL <inputfilename> 读取文档-iR <hostnum> 随机选择目标--exclude <host1[,host2][,...]& ...

- 通过HTTP参数污染绕过WAF拦截 (转)

上个星期我被邀请组队去参加一个由CSAW组织的CTF夺旗比赛.因为老婆孩子的缘故,我只能挑一个与Web漏洞利用相关的题目,名字叫做”HorceForce”.这道题价值300点.这道题大概的背景是,你拥 ...

- nmap常用参数

总结: 主机发现 -sn 防止NMAP端口扫描 -SP TCP 半连接扫描,默认是通过80端口来发现主机的 -SA ACK ping 扫描 -SU UDP ping 扫描 不好 ...

随机推荐

- 图像仿射变换——MatLab代码实现

这里先说一下我们的目的,最近在用Pix2Pix 做一个项目的时候,遇到了成对图像质量差,存在着特征不能对齐的问题,即A图与B图是一组成对图像,我们想要将A 图中的物体转化为B 图中的物体,但这个物体在 ...

- js---it笔记

typeof a返回的是字符串 vscode scss安装的easy scss中的配置settingjson文件中的css编译生成路径是根目录下的

- OSPF“孤儿”区域

在多区域OSPF中,area0为主干区域,其他非主干区域都需要包含一个接口连接主干区域,那么当出现有的区域不和主干区域相连,成了"孤儿": 解决办法: 虚链路 在连接孤儿区域的路由 ...

- 后端程序员之路 34、Index搜索引擎实现分析3-对文章索引的两层分块

# part_indexer 对文章根据id的hash进行分块索引- 持有 search_index _inc_index[2]; search_index _history_index[2]; 进行 ...

- C#后端接收前端的各种类型数据

前端往后端提交数据的方式常用的就这么三种:1.form提交:2.url参数提交:3.json提交 1.针对表单form方式的提交 在后端使用Request.Form的方式接收,比如 前端代码片段: v ...

- HDOJ-6666(简单题+模拟题)

quailty and ccpc hdoj-6666 题目很简单,按照题目的意思模拟就行了,排序. #include<iostream> #include<cstdio> #i ...

- PBR:基于物理的渲染(Physically Based Rendering)+理论相关

一: 关于能量守恒 出射光线的能量永远不能超过入射光线的能量(发光面除外).如图示我们可以看到,随着粗糙度的上升镜面反射区域的会增加,但是镜面反射的亮度却会下降.如果不管反射轮廓的大小而让每个像素的镜 ...

- Spring的IOC常用注解(含源码)

一.容器中注入组件 1,包扫描 + 组件标注注解 源码:Demo01_ComponentScan a)组件标注 @Controller @Service @Repository @Component ...

- Python 第三方登录 实现QQ 微信 微博 登录

本人写的AgentLogin,能快速返回QQ.微信.微博第三方用户名信息,主要用于快速登录 用 pip命令安装 pip install AgentLogin 用法 : 导入这个包 from Agent ...

- Java数据持久层

一.前言 1.持久层 Java数据持久层,其本身是为了实现与数据源进行数据交互的存在,其目的是通过分层架构风格,进行应用&数据的解耦. 我从整体角度,依次阐述JDBC.Mybatis.Myba ...