Apache Roller 5.0.3 XXE漏洞分析

下载5.0.2的版本来分析

5.0.2的war包地址 http://archive.apache.org/dist/roller/roller-5/v5.0.2/bin/roller-weblogger-5.0.2-for-javaee.zip

从web.xml入手分析,可以看到如下servlet映射

<servlet>

<servlet-name>XmlRpcServlet</servlet-name>

<servlet-class>org.apache.xmlrpc.webserver.XmlRpcServlet</servlet-class>

<init-param>

<description>

Sets, whether the servlet supports vendor extensions for XML-RPC.

</description>

<param-name>enabledForExtensions</param-name>

<param-value>true</param-value>

</init-param>

</servlet>

指向org.apache.xmlrpc.webserver.XmlRpcServlet的类。

从doPost看起

public void doPost(HttpServletRequest pRequest, HttpServletResponse pResponse) throws IOException, ServletException {

private XmlRpcServletServer server;

server.execute(pRequest, pResponse);

}

指向org.apache.xmlrpc.webserver.XmlRpcServletServer

public void execute(HttpServletRequest pRequest, HttpServletResponse pResponse)

throws ServletException, IOException {

XmlRpcHttpRequestConfigImpl config = getConfig(pRequest);

ServletStreamConnection ssc = newStreamConnection(pRequest, pResponse);

try {

super.execute(config, ssc);

} catch (XmlRpcException e) {

throw new ServletException(e);

}

}

看到super.execute(config, ssc); 这行指向父类的execute方法

public class XmlRpcServletServer extends XmlRpcHttpServer

父类为XmlRpcHttpServer,在父类中没找到execute方法,继续向上调用XmlRpcStreamServer类

public abstract class XmlRpcHttpServer extends XmlRpcStreamServer

在XmlRpcStreamServer类存在execute方法

public void execute(XmlRpcStreamRequestConfig pConfig,

ServerStreamConnection pConnection)

throws XmlRpcException {

log.debug("execute: ->");

try {

Object result;

Throwable error;

InputStream istream = null;

try {

istream = getInputStream(pConfig, pConnection);

XmlRpcRequest request = getRequest(pConfig, istream);

result = execute(request);

istream.close();

istream = null;

error = null;

log.debug("execute: Request performed successfully");

} catch (Throwable t) {

logError(t);

result = null;

error = t;

} finally {

if (istream != null) { try { istream.close(); } catch (Throwable ignore) {} }

}

.......//省略后面无关代码

}

看到其中的 XmlRpcRequest request = getRequest(pConfig, istream); ,调用当前类的getRequest方法。

protected XmlRpcRequest getRequest(final XmlRpcStreamRequestConfig pConfig,

InputStream pStream) throws XmlRpcException {

final XmlRpcRequestParser parser = new XmlRpcRequestParser(pConfig, getTypeFactory());

final XMLReader xr = SAXParsers.newXMLReader();

xr.setContentHandler(parser);

.....//省略后面无关代码

}

在getRequest()方法中有这么一句:XMLReader xr = SAXParsers.newXMLReader();

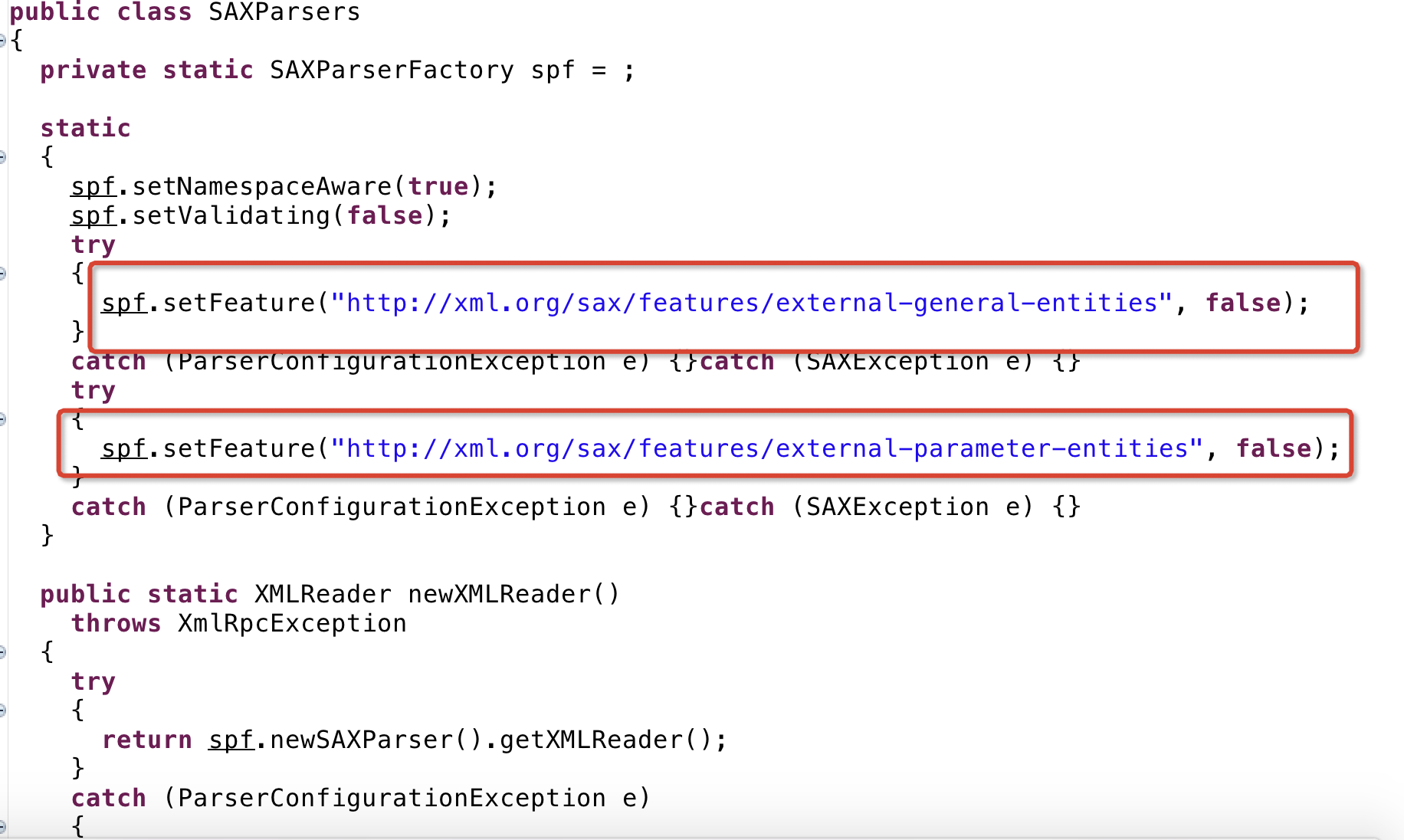

public class SAXParsers {

private static final SAXParserFactory spf;

static {

spf = SAXParserFactory.newInstance();

spf.setNamespaceAware(true);

spf.setValidating(false);

}

/** Creates a new instance of {@link XMLReader}.

*/

public static XMLReader newXMLReader() throws XmlRpcException {

try {

return spf.newSAXParser().getXMLReader();

} catch (ParserConfigurationException e) {

throw new XmlRpcException("Unable to create XML parser: " + e.getMessage(), e);

} catch (SAXException e) {

throw new XmlRpcException("Unable to create XML parser: " + e.getMessage(), e);

}

}

}

其中:

spf = SAXParserFactory.newInstance();

spf.setNamespaceAware(true);

spf.setValidating(false);

直接引用xml文档,没做访问限制,所有造成了xxe漏洞

修复方式:

Apache Roller 5.0.3 XXE漏洞分析的更多相关文章

- Apache Log4j 反序列化代码执行(CVE-2019-17571) 漏洞分析

Apache Log4j 漏洞分析 仅用于研究漏洞原理,禁止用于非法用途,后果自负!!! CVE-2019-17571 漏洞描述 Log4j是美国阿帕奇(Apache)软件基金会的一款基于Java的开 ...

- Beescms_v4.0 sql注入漏洞分析

Beescms_v4.0 sql注入漏洞分析 一.漏洞描述 Beescms v4.0由于后台登录验证码设计缺陷以及代码防护缺陷导致存在bypass全局防护的SQL注入. 二.漏洞环境搭建 1.官方下载 ...

- 从0开始fastjson漏洞分析2

从0开始fastjson漏洞分析https://www.cnblogs.com/piaomiaohongchen/p/14777856.html 有了前文铺垫,可以说对fastjson内部机制和fas ...

- PHPCMS V9.6.0 SQL注入漏洞分析

0x01 此SQL注入漏洞与metinfo v6.2.0版本以下SQL盲注漏洞个人认为较为相似.且较为有趣,故在此分析并附上exp. 0x02 首先复现漏洞,环境为: PHP:5.4.45 + Apa ...

- 从0开始fastjson漏洞分析

关于fastjson漏洞利用参考:https://www.cnblogs.com/piaomiaohongchen/p/10799466.html fastjson这个漏洞出来了很久,一直没时间分析, ...

- xxe漏洞分析

xxe漏洞总结 xxe漏洞就是xml外部实体注入攻击,所以一定是针对xml编写的服务. xxe漏洞是把参数经过php输入流或者$HTTP_RAW_POST_DATA直接读入xml实体当中,参数可控且没 ...

- ECShop 2.x 3.0代码执行漏洞分析

0×00 前言 ECShop是一款B2C独立网店系统,适合企业及个人快速构建个性化网上商店.2.x版本跟3.0版本存在代码执行漏洞. 0×01 漏洞原理 ECShop 没有对 $GLOBAL[‘_SE ...

- 最新phpcms v9.6.0 sql注入漏洞分析

昨天爆出来的,但其实在此之前就i记得在某群看见有大牛在群里装逼了.一直也没肯告诉.现在爆出来了.就来分析一下.官方现在也还没给出修复.该文不给出任何利用的EXP. 该文只做安全研究,不做任何恶意攻击! ...

- ThinkPHP 5.x远程命令执行漏洞分析与复现

0x00 前言 ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞.该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的 ...

随机推荐

- eclipse中tomcat启动设置参数

今天新接触一个项目,使用java+flex做的单机项目,由于模块太多,打成war后就有300M左右了.所以,启动的时候,比较慢,超过了e eclipse中默认的45s,当我进行修改启动事件后,有一 ...

- jquery页面隐藏和展开之间切换

html页面: <p id="myp4">默认情况下,这段话是隐藏的,点击按钮以后,这段话就展开,并且按钮上的值改变</p> <button id=& ...

- 2.2.2synchronized同步代码块的使用

当两个并发线程访问同一个对象object中的synchronized(this)同步代码块时,一段时间内只能有一个线程执行,另一个线程必须等待期执行完才能执行. package com.cky.bea ...

- (完全背包)Writing Code -- Codeforce 544C

http://acm.hust.edu.cn/vjudge/contest/view.action?cid=99951#problem/C (zznu14) Writing Code Writin ...

- hide handkerchief

Problem Description The Children’s Day has passed for some days .Has you remembered something happen ...

- hdu2710 Max Factor

题目 //下面这个是最先用的方法,因为学姐先讲完这个,所以懒得写代码,就将就着这个用,结果搞了老半天,还是错了,心累.. #include<stdio.h> #include<str ...

- Nutch1.2 的安装与使用

Nutch1.2的安装与使用 1.nutch1.2下载 下载地址 http://archive.apache.org/dist/nutch/ 2.nutch1.2目录 bin:用于命 ...

- ubuntu apache linux

在ubuntu下安装的apache, 很多配置文件都分开写了,需要了解一下各部分: http://blog.csdn.net/veizz/article/details/7410784 Ubuntu下 ...

- XML Publisher 并发程序由于"输出提交处理程序提交失败

http://www.cnblogs.com/benio/archive/2012/03/30/2424900.html xmlp 报表运行完成后,状态为warning,其原因大概有以下3类:1.&q ...

- DevExpress控件汉化教程详解

所有Developer Express .NET产品都有本地化资源,比如按钮属性,控件属性描述,菜单项,确认和错误的信息等等,所有这些资源字符串可以很容易地被翻译成各种语言. 先看下面汉化前后的图片: ...