20155311《网络对抗》Web基础

20155311《网络对抗》Web基础

实验过程

Web前端:HTML

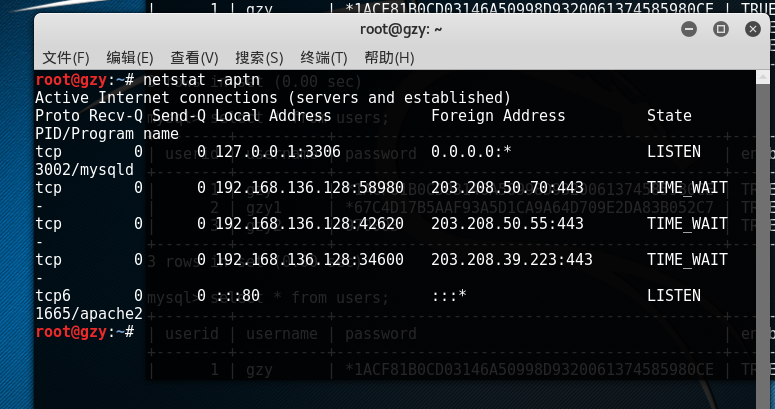

- 使用netstat -aptn查看80端口是否被占用(上次实验设置为Apache使用80端口),如果被占用了就kill 原进程号(由于我上周虚拟机挂起没有关闭所以只是演示杀死了80进程,重新打开了Apache),如果空闲就用apachectl start开启Apache,然后再次用netstat -aptn查看端口占用情况。

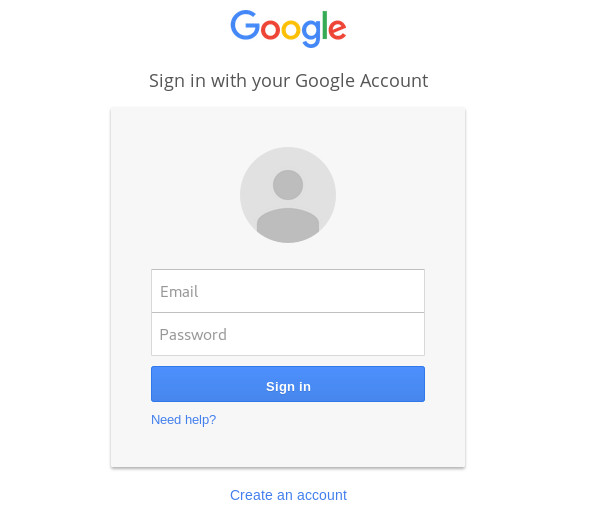

- 在kali的火狐浏览器上输入localhost:80测试apache是否正常工作(我的虚拟机正常显示上次实验设定的钓鱼网站google网页)。

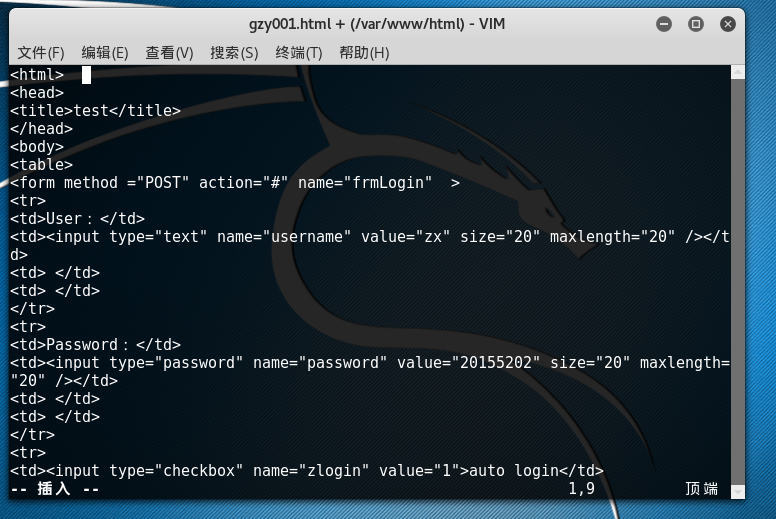

- 进入Apache工作目录/var/www/html,新建一个gzy001.html文件,编写一个含有表单能实现输入用户名、密码实现登录的html。

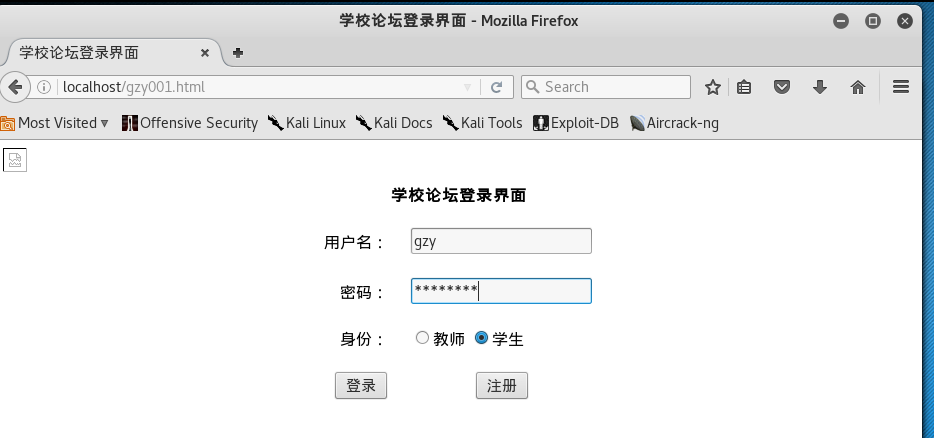

- 打开浏览器访问localhost:80/gzy001.html,出现刚才编写的HTML页面。

- 点击会跳转,但是因为我还没有设置跳转页面login.php,所以会出现如下错误提示:

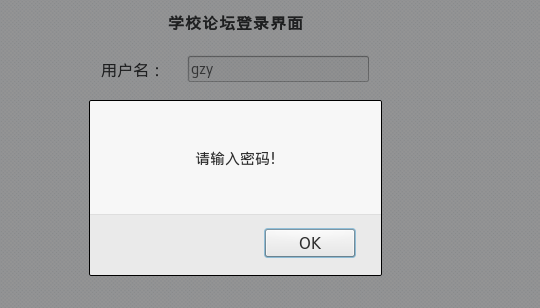

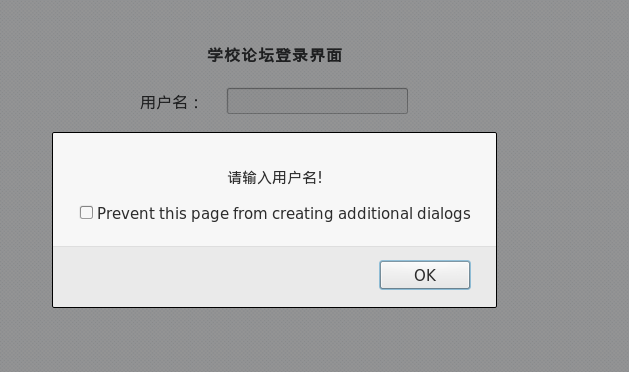

Web前端:javascript

- 用JavaScript来编写一个验证用户名、密码的函数,当其为空时提示错误信息,把它和前面的qiaolei001.html合起来形成一个新的HTML网页qiaolei002.html。

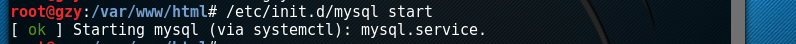

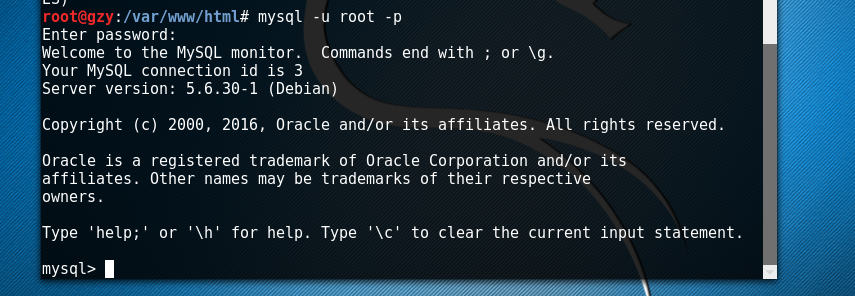

Web后端:MySQL基础

用/etc/init.d/mysql start开启sql服务。

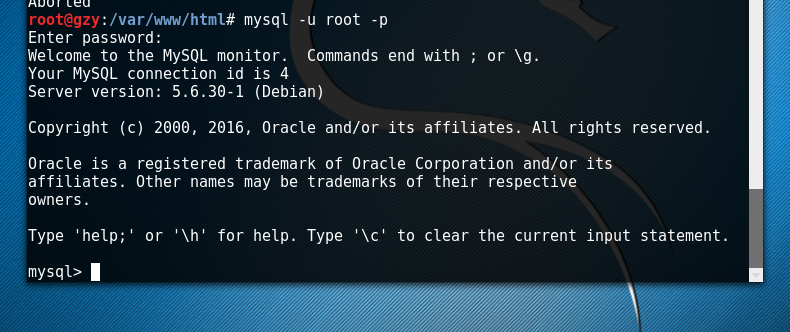

- 输入mysql -u root -p用账号root登录,并根据提示输入对应密码,我的MySQL默认密码就是直接回车,一直没有理解YES的意思,最后终于在直接敲回车之后进入MySQL。

- 用show databases;查看基本信息(友情提示此命令里包括英文分号)。

修改MySQL的root用户密码可以进行如下步骤

用use mysql;,选择mysql数据库。

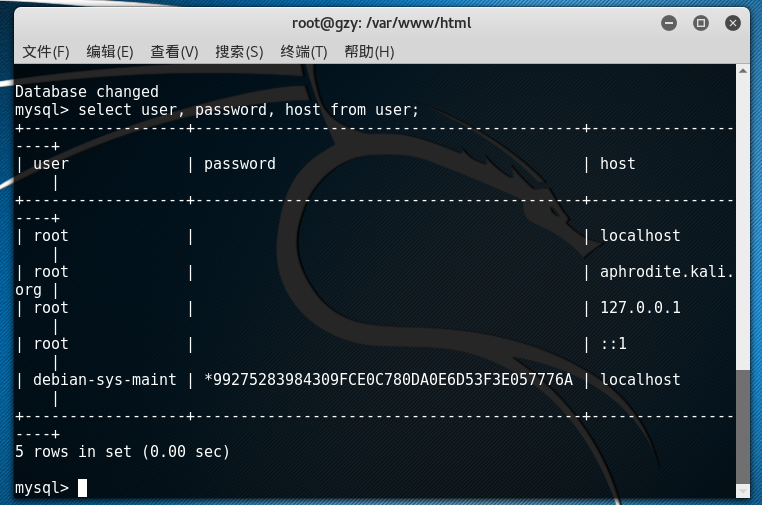

用select user, password, host from user;,查看mysql库中的user表中存储着用户名、密码与权限。

输入UPDATE user SET password=PASSWORD("新密码") WHERE user='root';更改密码。

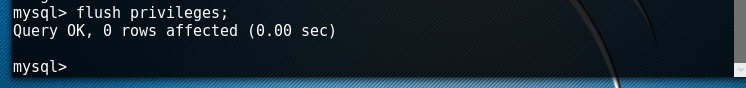

用flush privileges;进行更新。

重新登录验证密码更改成功

MySQL建表建库

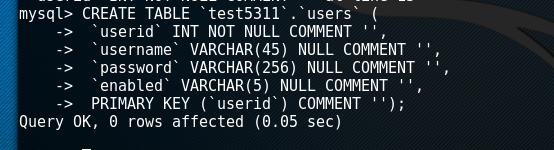

CREATE SCHEMA库表的名称; CREATE TABLE库表的名称.users(useridINT NOT NULL COMMENT '',usernameVARCHAR(45) NULL COMMENT '',passwordVARCHAR(256) NULL COMMENT '',enabledVARCHAR(5) NULL COMMENT '', PRIMARY KEY (userid) COMMENT '');输入use 库表名使用刚建的库表。

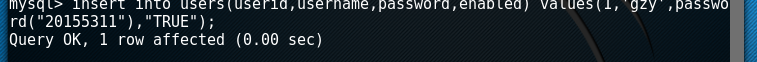

- 输入insert into users(userid,username,password,enabled) values(ID号,'用户id',password("用户密码"),"TRUE");添加新用户。

- 输入show databases; ,查看新建库表的信息

PHP测试

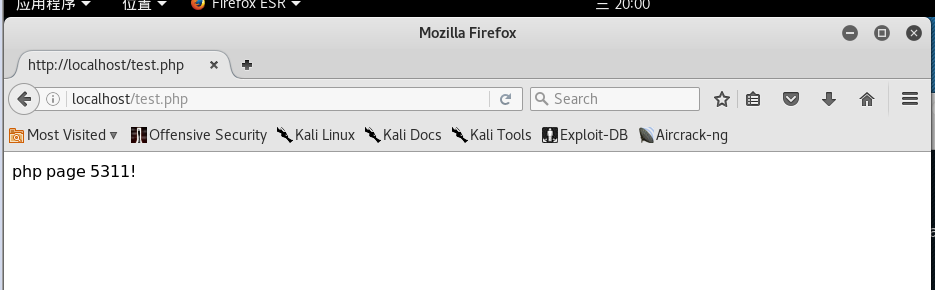

- 新建一个PHP测试文件vi /var/www/html/test.php,输入如下

";

?>

2.用浏览器打开localhost:80/test.php,可以看见如下界面,测试成功

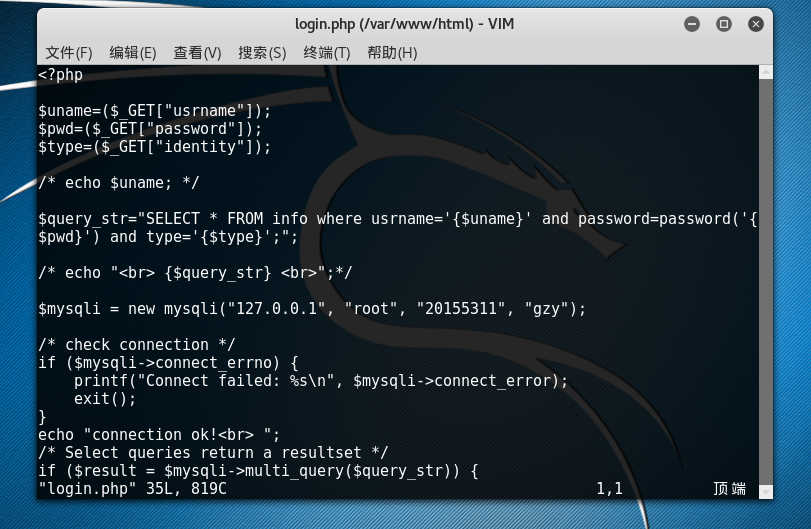

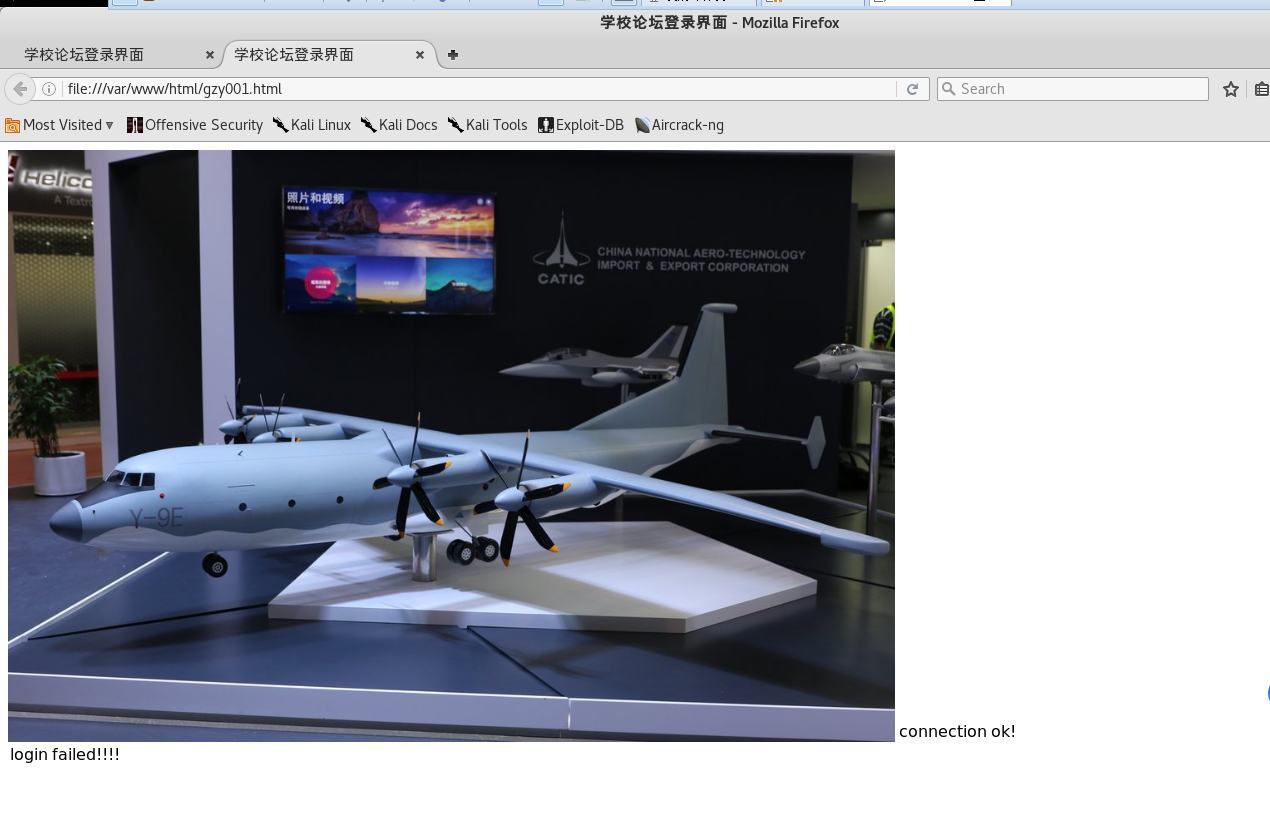

PHP+MySQL实现登录网页编写

打开之前的登录页面设置编写的文件夹/var/www/html,输入vim login.php(因为我之前编写html代码已经设置了跳转页面login.php),通过PHP实现对数据库的连接

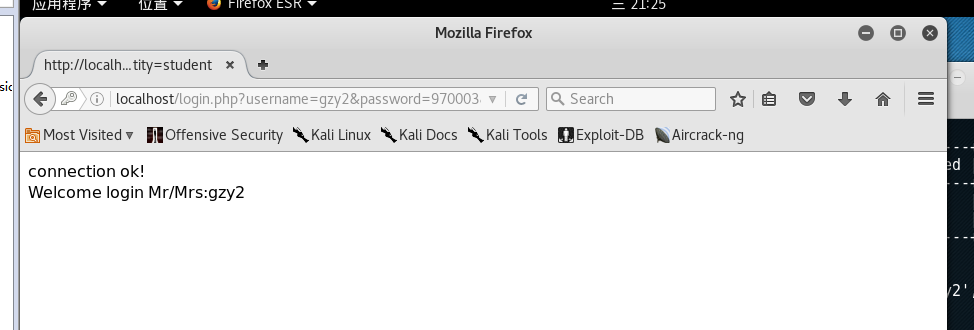

输入localhost:80/prettylogin.html访问登录页面,但是跳转依旧是login.php

在其中输入正确的用户名和密码(即自己所新建数据库表中存在的新加入的用户和密码),显示登陆成功。

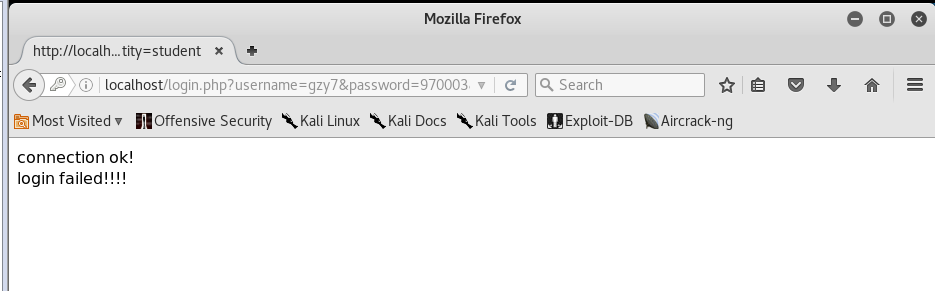

在其中输入错误的用户名和密码(即新建数据库表中不存在的),显示登录失败。

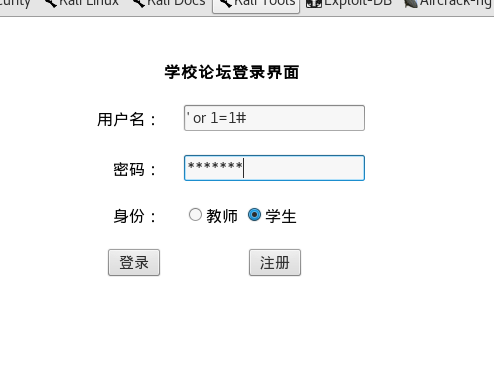

最简单的SQL注入

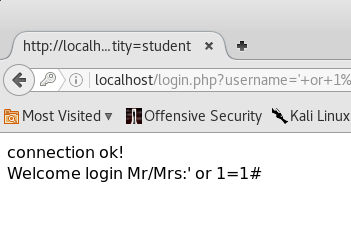

在用户名输入框中输入' or 1=1#,密码随便输入,竟然会显示登陆成功!

这是因为,这时候' or 1=1#合成后的SQL查询语句为select * from lxmtable where username='' or 1=1#' and password=md5(''),#相当于注释符,会把后面的内容都注释掉,1=1是永真式,所以这个条件肯定恒成立,一定会登陆成功。

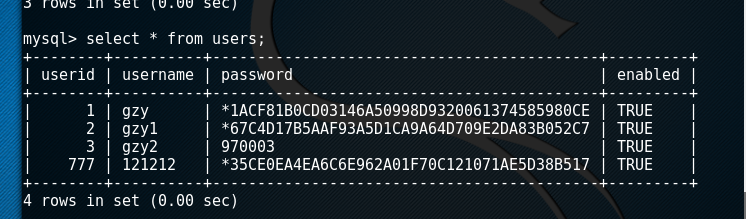

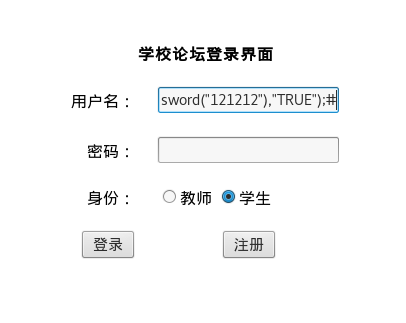

在用户名框中输入

';insert into users(userid,username,password,enabled) values(777,'121212',password("121212"),"TRUE");#

通过SQL注入将用户名和密码保存在数据库中,这就相当于是

SELECT * FROM users WHERE username=''; insert into users(userid,username,password,enabled) values(66,'22',password("20155305"),"TRUE");

这时数据库中已经有了新输入的这个用户和密码。

使用这个新输入的这个用户和密码在网页中登录就没有问题了。

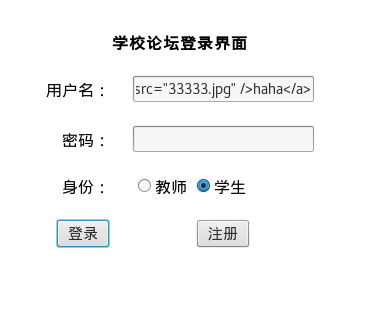

XSS攻击测试

XSS表示Cross Site Scripting(跨站脚本攻击),通过插入恶意脚本,实现对用户浏览器的控制。

在/var/www/html目录下事先保存一个图片文件33333.jpg,然后在登录网页的用户名窗口中输入 20155311

20155311

实验总结与体会

通过此次实验,使得我对信息的收集手段、方式、方法等有了一定的理解和掌握,其实形象点说就是“人肉”ip和计算机的各种信息,正所谓知己知彼,百战不殆,只有了解对手才能”对症下药“。另外也让我们清晰的感受到网络信息时代无隐私,我们随便连个网,自己的位置、信息都会暴露,当然科学技术本无善恶好坏,就看我们如何对其进行规范和使用

20155311《网络对抗》Web基础的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 20145306 张文锦 网络攻防 web基础

20145306 网络攻防 web基础 实验内容 WebServer:掌握Apache启停配置修改(如监听端口)前端编程:熟悉HTML+JavaScript.了解表单的概念编写不同的HTML网页,放入 ...

- 20145334赵文豪网络对抗Web安全基础实践

1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意SQL命令的目的. 对于SQL注入攻击的防范,我觉 ...

- 20155311《网络对抗》Web安全基础实践

20155311<网络对抗>Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL ...

- 20155324《网络对抗技术》web安全基础实践

20155324<网络对抗技术>web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 实验问答 SQL注入攻击原理,如何防御 ①SQL注入攻击是攻击者在 ...

- 20155324王鸣宇 《网络对抗技术》Web基础

20155324王鸣宇 <网络对抗技术>Web基础 实践要求 ①Web前端HTML: 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HT ...

- 2017-2018-2 20155228 《网络对抗技术》 实验九:Web安全基础

2017-2018-2 20155228 <网络对抗技术> 实验九:Web安全基础 1. 实践内容 1.1 标理解常用网络攻击技术的基本原理 1.2 在Webgoat实验环境下实践相关实验 ...

- 2017-2018-2 20155228 《网络对抗技术》 实验八:Web基础

2017-2018-2 20155228 <网络对抗技术> 实验八:Web基础 1. 实践内容 1.1 Web前端HTML 能正常安装.启停Apache.理解HTML,理解表单,理解GET ...

- 20155208徐子涵《网络对抗》Exp9 Web安全基础

20155208徐子涵<网络对抗>Exp9 Web安全基础 实验要求 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 最后一次了,没有选择尝试免考项目 ...

随机推荐

- MyBatis与JDBC连接数据库所使用的url之间的差异

在Windows7 系统上安装了MySQL 8.0,然后创建Maven工程,配置pom.xml文件,添加了如下依赖: <dependency> <groupId>org.myb ...

- m6c2g核心板使用笔记

周立功官网资料下载链接:http://www.zlg.cn/ipc/down/down/id/84.html 平台:致远M6G2C-L Cortex-A7工控核心板 主要参考文档:EPC_loT_M6 ...

- webpack+sass+vue 入门教程(三)

十一.安装sass文件转换为css需要的相关依赖包 npm install --save-dev sass-loader style-loader css-loader loader的作用是辅助web ...

- 用例设计之API用例覆盖准则

基本原则 本文主要讨论API测试的用例/场景覆盖,基本原则如下: 用户场景闭环(从哪来到哪去) 遍历所有的实现逻辑路径 需求点覆盖 覆盖维度 API协议(参数&业务场景) 中间件检查 异常场景 ...

- windows10操作系统中cmd窗口下telnet功能失效的解决方案

查找windows自带功能,在window10中相当方便.打开windows10的设置面板,在搜索栏中搜索“windows功能”,弹出以下界面: 根据弹出的提示“启动或停用windows功能”即可弹出 ...

- NewEmployeesLearnNotes——新人程序员学习计划V1.1

百度云链接:https://pan.baidu.com/s/1BzoT79tV1QGwIQTjkGA4CQ 密码:k78i 修改中...

- 1.4环境的准备(四)之Pycharm的使用技巧

返回总目录 目录: 1.快捷键的使用: 2.提示技巧: 3.其他技巧: (一)快捷键的使用: (1)Pycharm自带默认的快捷键 1.Ctrl + C 复制 2.Ctrl + V 粘贴 3.Ctrl ...

- excle函数

1.time函数 说明: https://support.office.com/zh-cn/article/time-%E5%87%BD%E6%95%B0-9a5aff99-8f7d-4611-845 ...

- Pandas Learning

Panda Introduction Pandas 是基于 NumPy 的一个很方便的库,不论是对数据的读取.处理都非常方便.常用于对csv,json,xml等格式数据的读取和处理. Pandas定义 ...

- zepto.js不支持scrollTop的解决办法

zepto.js不支持animate({ scrollTop: 100},1000); 可以在移动端使用原生window.scrollTop(x,y);简便