ocky勒索软件恶意样本分析1

locky勒索软件恶意样本分析1

1 locky勒索软件构成概述

前些时期爆发的Locky勒索软件病毒这边也拿到了一个样本,简要做如下分析。样本主要包含三个程序:

A xx.js文件:Jscript脚本文件,以脚本形式存在主要用于邮件传播和方便免杀杀毒软件,用于联网下载PE1

B PE程序(PE1):外壳程序,主要负责解密内存load PE2。

C PE程序(PE2):功能代码存在于该文件,主要负责和C&C服务器通讯获取加密密钥,遍历磁盘驱动器使用crypt系列windows函数对文件加密。

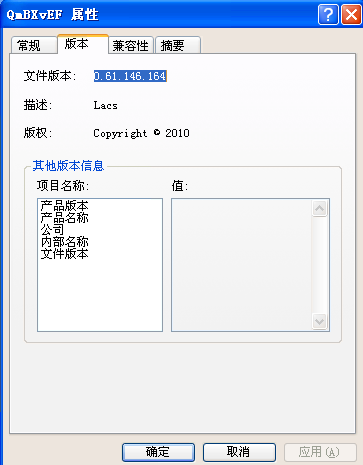

PE1

PE2

2 locky勒索软件行为分析

2.1 XX.JS行为简要分析

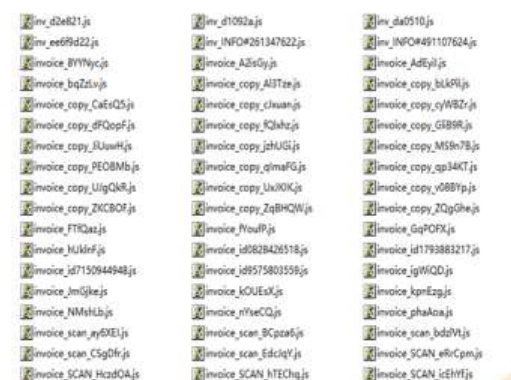

病毒的本体在通过邮件传播的时候可以就是一个xx.js的文件。

由于是脚本文件,病毒的原始JS样本已经截获累计到了5位数。

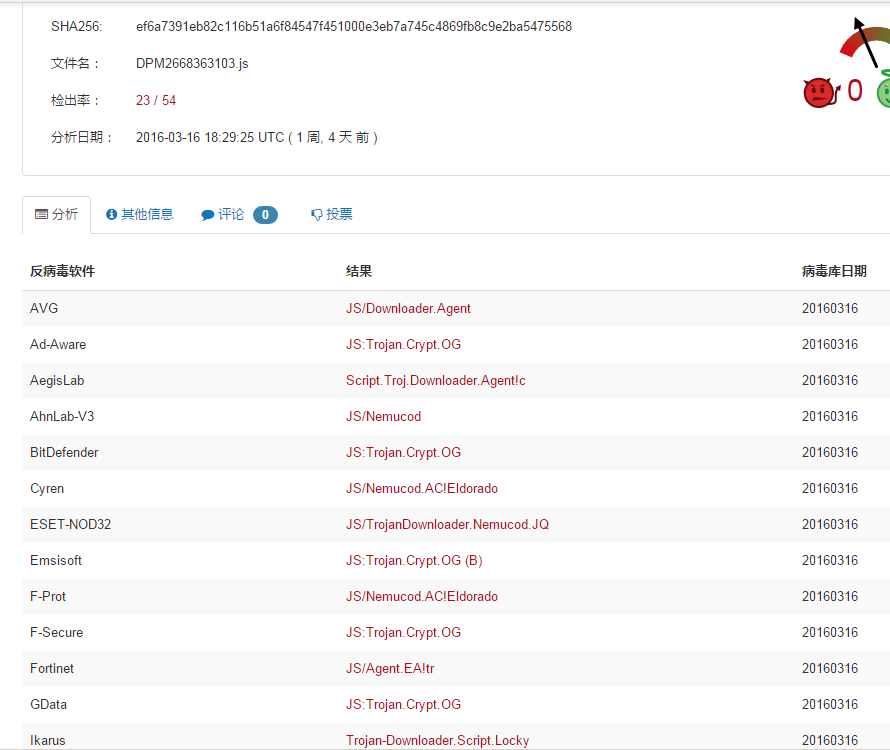

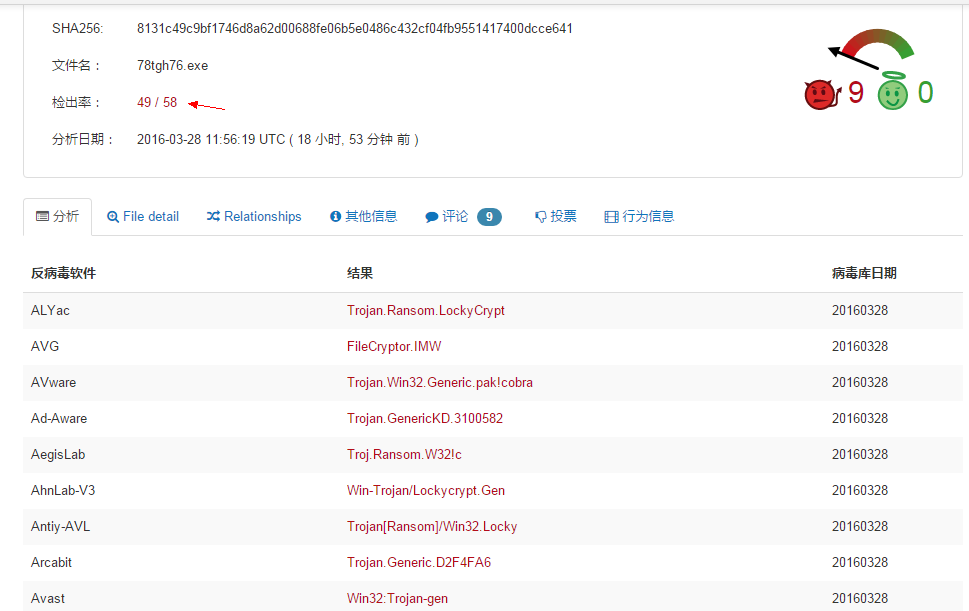

我们将手里的这个JS文件分别传到virtotal和virscan。

由于脚本文件免杀较为容易,单纯只靠更新病毒库不容易将数以万计的js恶意样本完全拦截并报警。

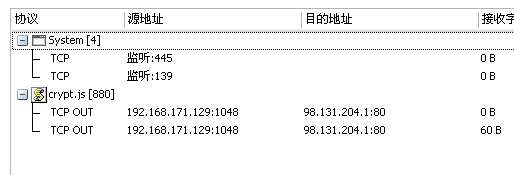

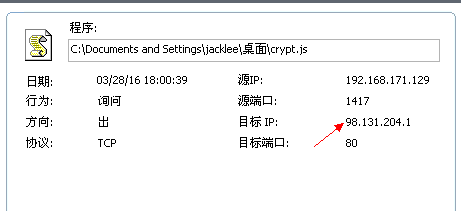

xx.js会同一台webserver 进行通讯,下载PE1

我们查询了一下这个ip。

Locky病毒的作者将PE1文件部署在美国的服务器上。

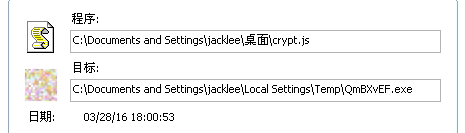

xx.js成功下载PE之后会将PE1至于当前用户的Temp文件夹中然后直接运行。

如果该JS被执行多次,可能会因为文件已经存在而弹出写入失败的对话框。

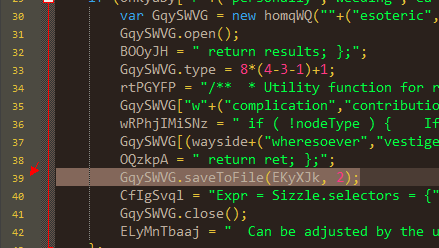

对应的该行的代码。

这点可能会被用户察觉。

2.2 PE1 PE2行为简要分析

PE1只是负责内存加载PE2。它的导入表的函数是伪造的,为了用于躲避某些对于导入表查杀敏感的杀软的查杀报警。

对于PE1的查杀virtotal显示基本大部分杀软都已经入库查杀了。

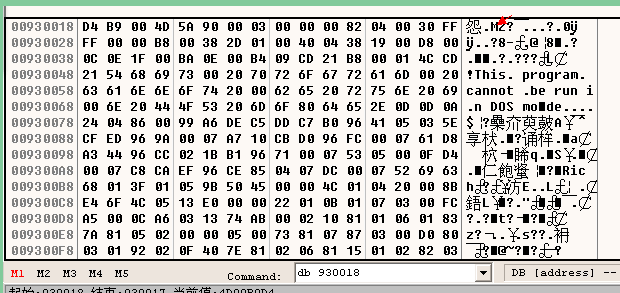

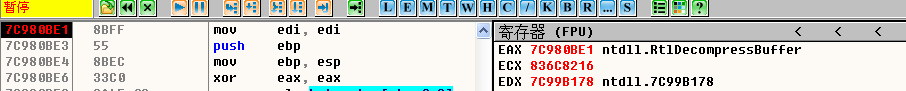

Locky病毒首先使用RtlDecompressBuffer函数与内存中解出PE2

在内存加载的时候会不断的调用GetProcAddress动态的填充修正PE2的导入表的函数地址。

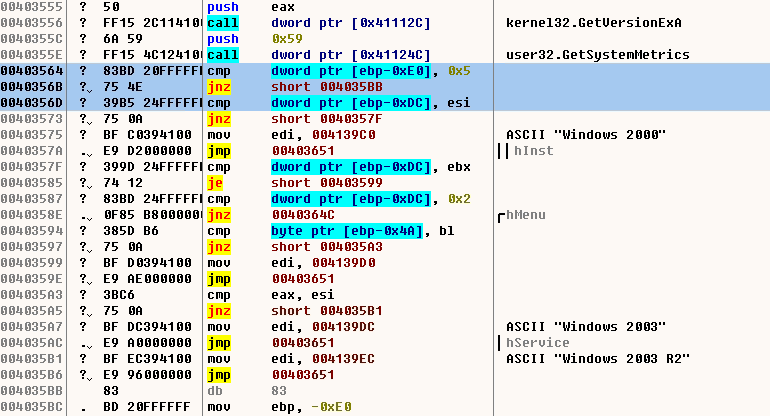

使用常规的函数来判断系统版本

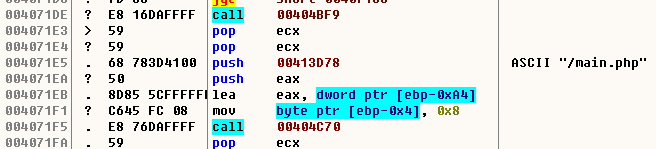

尝试请求通讯服务器上的main.php并进行通讯

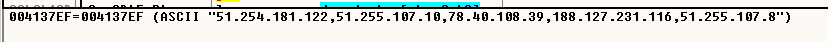

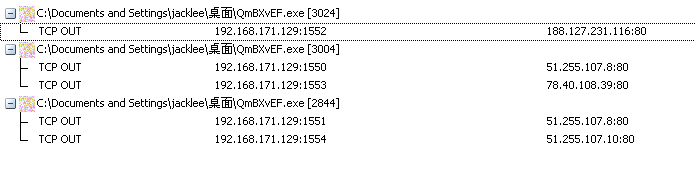

向如下通讯服务器通讯请求密钥并回传用户的编号。

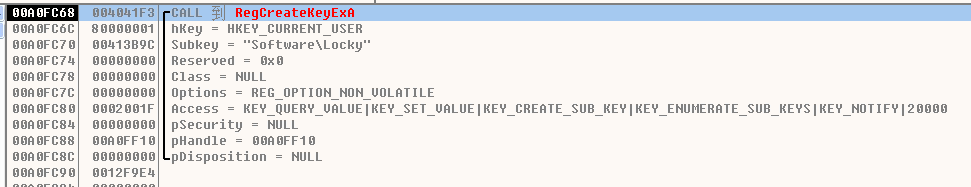

会尝试向注册表写入”\Software\Locky”,证明该系统已经存在Locky病毒

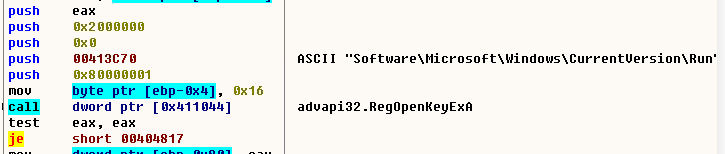

会尝试向Run写入启动项

下面应该是打开文件并遍历文件使用微软提供的Crypt对文件进行加密的代码位置

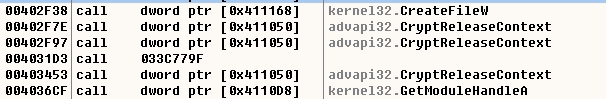

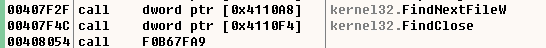

病毒使用CreateFileW打开文件,使用FindFirstFileW和FindNextFileW对文件进行遍历。

使用微软提供的Crypt系列的函数对文件进行加密。

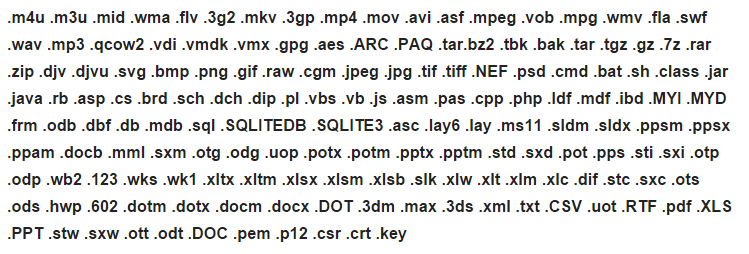

目前会加密下列后缀名的文件。

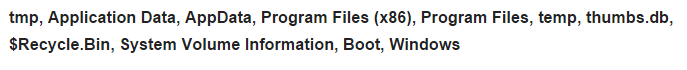

对于路径和文件名包含下列字符的文件不进行加密

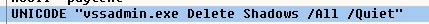

使用

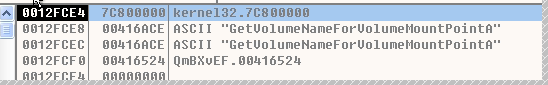

删除全盘所有卷影副本,使受害系统不能够通过卷影副本进行系统还原。

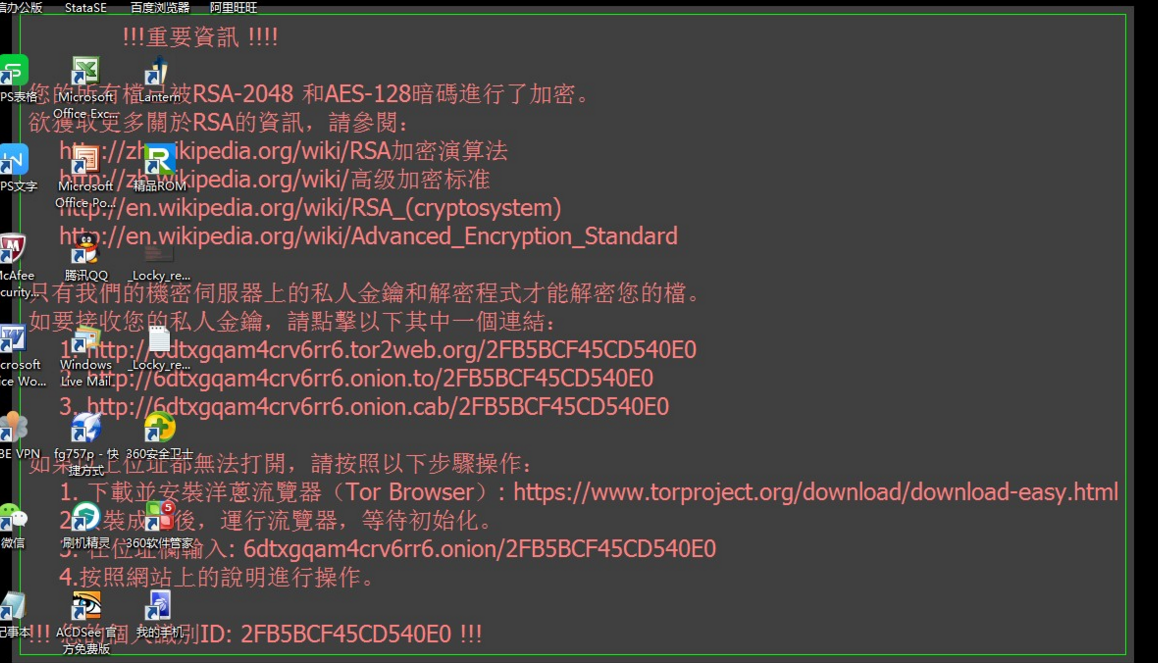

病毒完成执行成功后会设置如下背景图片进行勒索。

3 locky勒索软件分析总结

通过目前的分析来看,勒索软件“Locky”的功能与之前分析的勒索软件的功能基本一致。勒索软件能给攻击者带来巨大的收益,因其使用比特币进行交易,所以很难追踪。一旦用户感染了勒索软件,只能付费进行解密或是丢弃这些文件。广大用户,为防止数据被加密,更应该注意勒索软件的防御,养成良好的上网使用习惯,不要轻易执行来历不明的文件。与其他勒索软件不同的是,”Locky”是首例具有中文提示的比特币勒索软件,这预示着勒索软件作者针对的目标范围逐渐扩大,勒索软件将发展出更多的本地化版本。今后中国将受到更多类似的勒索软件攻击。所以如何防御勒索便成为保卫网络安全的重要任务之一。

ocky勒索软件恶意样本分析1的更多相关文章

- ocky勒索软件恶意样本分析2

locky勒索软件恶意样本分析2 阿尔法实验室陈峰峰.胡进 前言 随着安全知识的普及,公民安全意识普遍提高了,恶意代码传播已经不局限于exe程序了,Locky敲诈者病毒就是其中之一,Locky敲诈者使 ...

- 360安全中心:WannaCry勒索软件威胁形势分析

猫宁!!! 参考链接:http://zt.360.cn/1101061855.php?dtid=1101062360&did=210646167 这不是全文,而是重点摘要部分. 2017年5月 ...

- 【API】恶意样本分析手册——API函数篇

学编程又有材料了 http://blog.nsfocus.net/malware-sample-analysis-api/

- Android勒索软件研究报告

Android勒索软件研究报告 Author:360移动安全团队 0x00 摘要 手机勒索软件是一种通过锁住用户移动设备,使用户无法正常使用设备,并以此胁迫用户支付解锁费用的恶意软件.其表现为手机触摸 ...

- 2017-2018-2 20155314《网络对抗技术》Exp4 恶意代码分析

2017-2018-2 20155314<网络对抗技术>Exp4 恶意代码分析 目录 实验要求 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 静态分析 1.1 使用virsca ...

- 【逆向实战】恶意勒索软件分析_披着羊皮的狼_被注入恶意代码的apk

/文章作者:Kali_MG1937 QQ:3496925334 CNBLOG博客号:ALDYS4/ 今天逛某论坛的时候发现了一篇求助贴 有意思,好久没分析过恶意软件了 今天就拿它来练练手 反编译工具 ...

- MS Office CVE-2015-1641 恶意 Exploit 样本分析

MS Office CVE-2015-1641 恶意 Exploit 样本分析 在对最近的一个恶意 MS Office 文档样本进行分析时,我们发现了一些有趣的特性.这个文档利用 CVE-2015-1 ...

- 发送垃圾邮件的僵尸网络——药物(多)、赌博、股票债券等广告+钓鱼邮件、恶意下载链接、勒索软件+推广加密货币、垃圾股票、色情网站(带宏的office文件、pdf等附件)

卡巴斯基实验室<2017年Q2垃圾邮件与网络钓鱼分析报告> 米雪儿 2017-09-07 from:http://www.freebuf.com/articles/network/1465 ...

- locky勒索样本分析

前段时间收到locky样本,分析之后遂做一个分析. 样本如下所示,一般locky勒索的先决条件是一个js的脚本,脚本经过了复杂的混淆,主要用于下载该样本文件并运行,. 解密 样本本身进行了保护,通过i ...

随机推荐

- 《Gogoing》Alpha版使用说明

前言: Gogoing是由我们山药蛋团队利用课余时间,基于安卓安卓系统开发完成.该软件针对于我们大学生没有赚钱能力,却又渴望外面的世界,该软件的核心理念的是“穷”游.为当代的大学生提供一个景点推荐或者 ...

- PAT 1063 计算谱半径

https://pintia.cn/problem-sets/994805260223102976/problems/994805267860930560 在数学中,矩阵的“谱半径”是指其特征值的模集 ...

- Chrome Ajax 跨域设置

一.前言 web 开发中 Ajax 是十分常见的技术,但是在前后端使用接口对接的调试过程中不可避免会碰到跨域问题.今天我给大家介绍一个十分简单有效的方法. 跨域经典错误 二.Chrome 跨域设置 首 ...

- linux 命令大全,我去

系统信息 arch 显示机器的处理器架构(1) uname -m 显示机器的处理器架构(2) uname -r 显示正在使用的内核版本 dmidecode -q 显示硬件系统部件 - (SMBIOS ...

- spring boot 系列之六:深入理解spring boot的自动配置

我们知道,spring boot自动配置功能可以根据不同情况来决定spring配置应该用哪个,不应该用哪个,举个例子: Spring的JdbcTemplate是不是在Classpath里面?如果是,并 ...

- JAVA类变量(静态变量)

类变量也称为静态变量,在类中以static关键字声明,但必须在方法.构造方法和语句块之外. -无论一个类创建了多少个对象,类只拥有类变量的一份拷贝. -静态变量除了被声明为常量外很少使用.常量是指声明 ...

- 【Revit API】创建共享参数

话不多说,直接上代码 var app = doc.Application; app.SharedParametersFilename = sharedParamFilePath; Definition ...

- debian9使用systemd部署etcd集群

在centos上,是可以直接使用yum安装etcd的: # yum list | grep etcd etcd.x86_64 3.2.9-3.el7 @extras 但是,在debian上却没有安装包 ...

- POJ 1502 MPI Maelstrom / UVA 432 MPI Maelstrom / SCU 1068 MPI Maelstrom / UVALive 5398 MPI Maelstrom /ZOJ 1291 MPI Maelstrom (最短路径)

POJ 1502 MPI Maelstrom / UVA 432 MPI Maelstrom / SCU 1068 MPI Maelstrom / UVALive 5398 MPI Maelstrom ...

- 【LOJ#10064】黑暗城堡

题目大意:定义一个无向图的最短路径生成树如下:在该无向图的生成树中,任意一个节点到根节点的距离均等于根节点到该节点的最短路.求有多少种最短路径生成树. 题解:首先跑一遍 dij 求出从根节点到每个节点 ...