BUUCTF-菜刀666

菜刀666

这题和之前做过的流量题不同,对我还是有些难度。看了看大佬的wp才做出来的

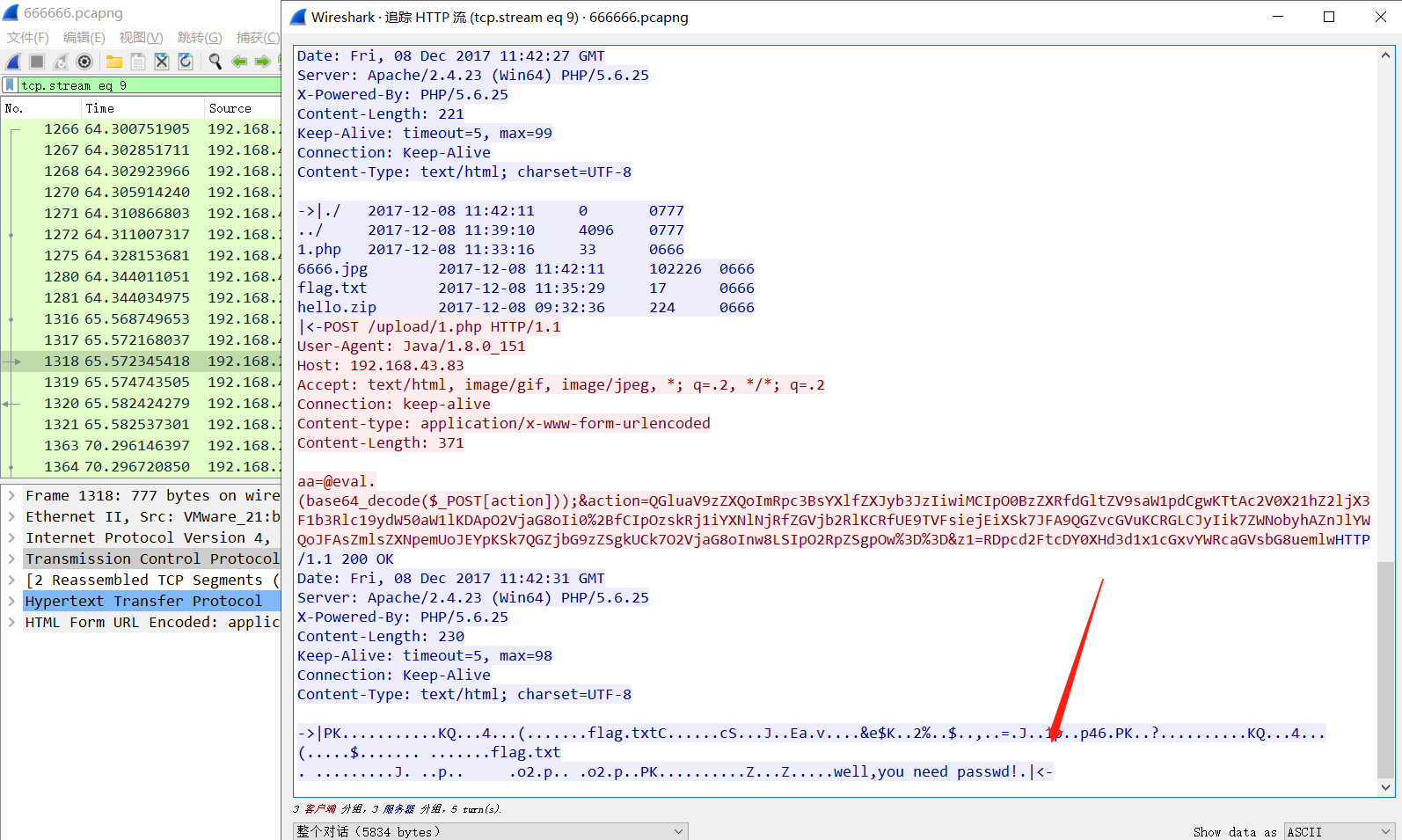

wireshark打开流量包,一开始只是单纯过滤http,包很多,看花了眼,看了好多也没觉得有啥异常。

后面才知道需要过滤post

http.request.method==POST

刚开始还一个一个看过去,后面发现明明有一个长度异常的包,直接看过去

可以发现传了一个z1与z2

z1解密后是一个目录地址

import base64

from urllib.parse import quote, unquote, urlencode

print(base64.b64decode(unquote("RDpcd2FtcDY0XHd3d1x1cGxvYWRcNjY2Ni5qcGc%3D")))

Z2是FFD8开头,是Jpg的16进制,所以把16进制代码直接写入文件即可得到图片。

这个文件直接拖到winhex或者010editor都生成都没办法预览不知道什么原因。

找了一个师傅的代码可以实现预览了。

点击查看代码

s='填写16进制数据'

import binascii

out=open('2.jpg','wb')

out.write(binascii.unhexlify(s))

out.close()

这个密码填写不正确,应该就不是这个。

发现到第九个包的时候发现有个压缩包文件在这里

但是这个没办法直接拉出来的,应该是需要分离。

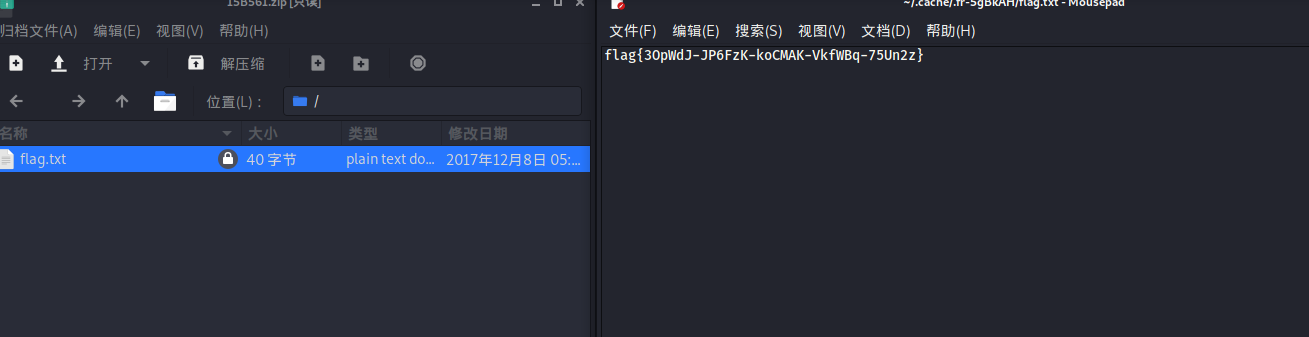

分离后会得到压缩包,使用密码解压即可。

BUUCTF-菜刀666的更多相关文章

- buuctf-misc 菜刀666

解压出一个666666.pcapng的文件,我们拖进wireshark 因为是菜刀吗?一般都是post连接,于是我们过滤post数据 http.request.method==POST 然后分析流量, ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- buuctf

大白 | png图片改高度png图片改高度[外链图片转存失败(img-PojN2D3v-1567086301372)(evernotecid://74A3E6DA-E009-4797-AA60-5DE ...

- BUUCTF-Misc-No.3

比赛信息 比赛地址:Buuctf靶场 内心os(蛮重要的) 我只想出手把手教程,希望大家能学会然后自己也成为ctf大佬,再来带带我QWQ 文件中的秘密 | SOLVED | 打开文件,winhex照妖 ...

- buu第二页

33.被劫持的神秘礼物 打开后直接搜索HTTP,发现了以POST方式提交的数据,追踪HTTP流,根据题目提示,把name和word拼在一起 再根据题目提示,用MD5解密 这样就得到了flag 34.刷 ...

- Bugku-CTF分析篇-中国菜刀(国产神器)

中国菜刀 国产神器

- OpenJudge 666:放苹果 // 瞎基本DP

666:放苹果 总时间限制: 1000ms 内存限制: 65536kB 描述 把M个同样的苹果放在N个同样的盘子里,允许有的盘子空着不放,问共有多少种不同的分法?(用K表示)5,1,1和1 ...

- 最新中国菜刀caidao-20160620下载和说明

0x00 中国制造, 黑客之刀 中国菜刀是中国安全圈内使用非常广泛的一款Webshell管理工具,此次老兵大牛进行了更新,界面更加优美,功能更加丰富,有图有真相! 0x01 验证 此次更新还自带了官网 ...

- 当webshell不可执行cmshell时 (菜刀的安全模式!)可用此脚本突破执行cmd命令

<?php /* ============== */ error_reporting(0); ini_set('max_execution_time',0); // -------------- ...

随机推荐

- 记录:替换线上springboot项目可执行jar包中依赖jar里的class文件

问题背景: 项目组发现线上版本问题后,定位是由于项目依赖的某个jar包中有个小BUG. 解决方案: 在修改了对应的java文件后,编译出对应的class文件.从生产环境下载项目jar包,解压后,找到对 ...

- HTML/CSS+JS制作一个高考倒计时页面

2020-07-09更新 修复倒计时归零后出现负数的bug 自动切换至下一年日期 ##效果展示 前言 在B站上找视频学习的,勉强搞出来了,写下此篇文章作为笔记,也希望有更多感兴趣的人能够有所收获. ( ...

- OpenHarmony 3.1 Beta 版本关键特性解析——ArkUI canvas组件

(以下内容来自开发者分享,不代表 OpenHarmony 项目群工作委员会观点) 江英杰 华为技术有限公司 canvas 是 ArkUI 开发框架里的画布组件,常用于自定义绘制图形.因为其轻量.灵活. ...

- vue--vuex 中 Modules 详解

前言 在Vue中State使用是单一状态树结构,应该的所有的状态都放在state里面,如果项目比较复杂,那state是一个很大的对象,store对象也将对变得非常大,难于管理.于是Vuex中就存在了另 ...

- zookeeper篇-初识zookeeper

点赞再看,养成习惯,微信搜索「小大白日志」关注这个搬砖人. 文章不定期同步公众号,还有各种一线大厂面试原题.我的学习系列笔记. 什么是zookeeper? 中间件 作用于分布式系统 支持java.c语 ...

- XCTF练习题---CRYPTO---Broadcast

XCTF练习题---CRYPTO---Broadcast flag:flag{fa0f8335-ae80-448e-a329-6fb69048aae4} 解题步骤: 1.观察题目,下载附件 2.下载完 ...

- FreeRTOS --(6)内存管理 heap5

转载自https://blog.csdn.net/zhoutaopower/article/details/106748308 FreeRTOS 中的 heap 5 内存管理,相对于 heap 4&l ...

- mysql中的date、datetime、timestamp你还不知道怎么使用吗

在后端开发中经常会碰到涉及数据库的场景,不知道屏幕前的你有这样的疑惑没有,每每在遇到时间.日期字段总是让人头疼,分不清到底是选date还是datetime,亦或是timestamp,真是抓耳挠腮啊,怎 ...

- Linuxshell脚本-格式-变量-条件测试

1.Linuxshell脚本格式 脚本文件名称格式: 1.NAME.sh.脚本文件名称必须以 .sh 结尾 脚本编辑第一行必须包括shell声明序列:#! 添加注释,注释以#开头 2.加3执行 ...

- centos7系统安装 VMware

安装版本: CentOS-7-x86_64-DVD-2009.iso 下载地址:阿里巴巴开源镜像 第一步:打开虚拟机,新建虚拟机引导,选择高级,下一步. 第二步:默认下一步 第三步:选择最后一项, ...