13.docker 网络 docker NameSpace (networkNamespace)

一. 案例

1.创建一个 container

docker run -d --name test1 busybox /bin/sh -c "while true; do sleep 3600; done"

2.进入到 container 内

docker exec -it test1 /bin/sh

3.查看 当前网络 ip a

可以看出 其使用的 ip 地址为 127.0.0.1 和 172.17.0.2

4. 退出 到 虚拟机 使用 ip a

可以看出 其 ip 地址 与 test1 内的 ip 地址不同 所以 通过 network Namespace 实现了网络的隔离

5. 再次创建相同的容器

docker run -d --name test2 busybox /bin/sh -c "while true; do sleep 3600; done"

6.进入 查看新 容器的 IP

docker exec test2 ip a

可以看出 其使用的 ip 地址为 127.0.0.1 和 172.17.0.3

7. 进入 test2 容器 并 ping 通 test1 是可以 ping 通的

docker exec -it test1 /bin/sh

ping 172.17.0.2

二. network Namespace 操作

1. 查看所有 network Namespace

sudo ip netns list

2. 删除 network Namespace

sudo ip netns delete [ list 出来的项 ]

3. 添加 network Namespace

sudo ip netns add [eg:test1]

4.查看创建的 容器 test1 的 ip

sudo ip netns exec test1 ip a 在 test1 容器内 执行 ip a 命令

sudo ip netns exec test1 ip link 在 test1 容器内 执行 ip link 命令

sudo ip netns exec test1 ip link set dev lo up 让 test1 容器内 的 lo 回管口 up 起来

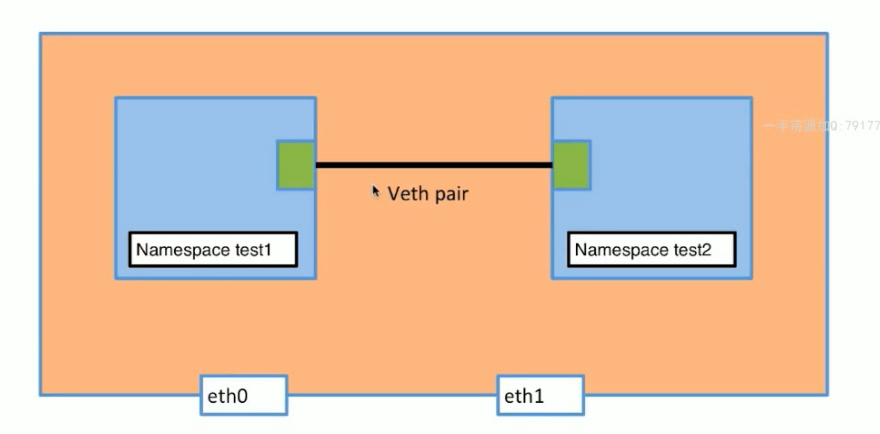

三 连接两个容器

1. 添加一对link (即 图中 那根管道)

sudo ip link add veth-test1 type veth peer name veth-test2

使用 ip a 查看创建的 link

会出现 veth-test2@veth-test1 和 veth-test1@veth-test2 这一对link

2. 将 veth-test1 添加到 test1 容器中 并且 将 veth-test2 添加到 test2 容器中

sudo ip link set veth-test1 netns test1

sudo ip netns exec test1 ip link 查看是否包含 veth-test1

ip a 查看包含的 veth 是否还包含 veth-test1

sudo ip link set veth-test2 netns test2

sudo ip netns exec test2 ip link 查看是否包含 veth-test2

ip a 查看包含的 veth 是否还包含 veth-test2

3. 分配 ip 地址

分配 ip 地址 test1

sudo ip netns exec test1 ip addr add 192.168.1.13/24 dev veth-test1

分配 ip 地址 test2

sudo ip netns exec test2 ip addr add 192.168.1.14/24 dev veth-test2

使用 ip link 查看是否分配 ip 地址 发现 网络 还未开启

sudo ip netns exec test1 ip link

将 test1 和 test2 的网络 开启

sudo ip netns exec test1 ip link set dev veth-test1 up

sudo ip netns exec test2 ip link set dev veth-test2 up

使用 ip a 查看是否 分配ip 地址

sudo ip netns exec test1 ip a

sudo ip netns exec test2 ip a

使用 ping 互通 test1 test2

sudo ip netns exec test1 ping 192.168.1.14

sudo ip netns exec test2 ping 192.168.1.13

13.docker 网络 docker NameSpace (networkNamespace)的更多相关文章

- 14. docker 网络 docker bridge0 详解

1.创建一个 container docker run -d --name test1 busybox /bin/sh -c "while true; do sleep 3600; done ...

- 15 docker 网络 docker 容器之间的关系 docker link

1.案例:使用 link 关联后台与数据库 创建 test1 容器 docker run -d --name test1 busybox /bin/sh -c "while true; do ...

- 12. docker 网络 docker network (docker 网络)

1. 环境准备 编写 Vagrantfile 为 # -*- mode: ruby -*- # vi: set ft=ruby : Vagrant.require_version "> ...

- 理解Docker :Docker 网络

本系列文章将介绍 Docker的相关知识: (1)Docker 安装及基本用法 (2)Docker 镜像 (3)Docker 容器的隔离性 - 使用 Linux namespace 隔离容器的运行环境 ...

- (转)Docker 网络

转:https://www.cnblogs.com/allcloud/p/7150564.html 本系列文章将介绍 Docker的相关知识: (1)Docker 安装及基本用法 (2)Docker ...

- Docker 网络原理

引言 学习docker网络,可以带着下面两个问题来探讨 容器之间可以相互访问的原理 容器暴露端口后,通过宿主机访问到容器内应用,并且对于访问端而言不用感知容器存在的原理 Docker 本身的技术依赖L ...

- 理解Docker(5):Docker 网络

本系列文章将介绍 Docker的相关知识: (1)Docker 安装及基本用法 (2)Docker 镜像 (3)Docker 容器的隔离性 - 使用 Linux namespace 隔离容器的运行环境 ...

- docker网络

docker网络 Docker 允许通过外部访问容器或容器互联的方式来提供网络服务. 端口映射允许外部访问容器 --link 容器互联 容器桥接网络 .通过--link容器通信,给test2添加一 ...

- 16.2,docker网络

Docker 允许通过外部访问容器或容器互联的方式来提供网络服务. 端口映射允许外部访问容器 --link 容器互联 容器桥接网络 .通过--link容器通信,给test2添加一个hosts解析记 ...

随机推荐

- inkscape批量将svg转为pdf

for i in *.svg;do inkscape --export-pdf=${i%.*}.pdf $i;done

- 编程入门-Eclipse基本使用

编程入门-Eclipse基本使用 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.设置Eclipse的基本参数 1>.修改Eclipse默认的文件编码为"utf- ...

- WTL 选择文件

CFileDialog dlg(true, 0, 0, OFN_FILEMUSTEXIST|OFN_HIDEREADONLY|OFN_PATHMUSTEXIST, NULL, m_hWnd); dlg ...

- SASS - 环境搭建

SASS – 简介 SASS – 环境搭建 SASS – 使用Sass程序 SASS – 语法 SASS – 变量 SASS- 局部文件(Partial) SASS – 混合(Mixin) SASS ...

- 电脑连接了HDMI线,电脑没有声音了,原因和解决办法

我们经常会使用笔记本电脑通过HDMI线外接显示器或者投影仪设备,会遇到笔记本电脑没有声音或者声音很小的问题. 没有声音说明电脑的播放设备(扬声器)设置问题,可以通过查看扬声器情况解决. 如图所示: 需 ...

- 2019.1的IDEA的Pulgins无法使用解决

第一步 第二步

- GWCTF 2019]我有一个数据库

0x00 知识点 phpMyadmin(CVE-2018-12613)后台任意文件包含漏洞 影响版本:4.8.0--4.8.1 payload:/phpmyadmin/?target=db_datad ...

- Java web实现综合查询+SQL语句拼接

首先展示图形界: 界面比较简单,但麻雀虽小五脏俱全.因为数据库只有六种数据类型,所以最多添加六个查询框. 测试以下问题: 删除方式是从上往下开始的,如果删除之后会有问题.(后续改进ing) 若干个并且 ...

- vivado下创建基本时序周期约束

创建基本时钟周期约束.(验证我们的设计能否在期望的频率上运行) (学习记录,晚一点会做实验传上来的.) 时钟基本概念:https://blog.csdn.net/wordwarwordwar/arti ...

- js获取指定日期n天之后的日期

function addDays(date, days,seperator='-') { let oDate = new Date(date).valueOf(); let nDate = oDate ...