远程控制(远控Bin)

一、概念

- 控制端:运行在攻击者的电脑中,负责控制其他肉鸡;

- 被控制端:需要去生成,运行在肉鸡上,木马病毒

二、使用远控Bin工具实现内网远程控制

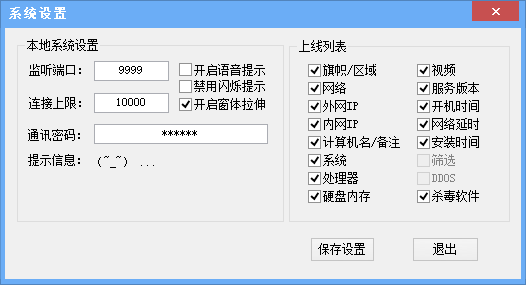

Step1:打开Kill.exe,点击系统设置,修改监听端口为9999,设置通讯密码;

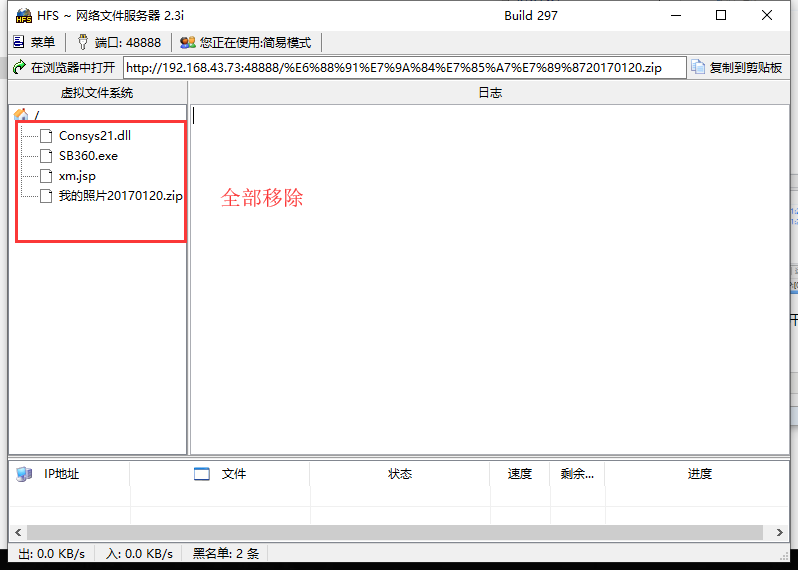

Step2:打开./Plugins/hfs2_3b287/hfs.exe,将虚拟文件目录中的东西全部移除;

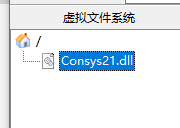

Step3:右键添加文件,将Consys21.dll添加进去;点击在浏览器中访问。

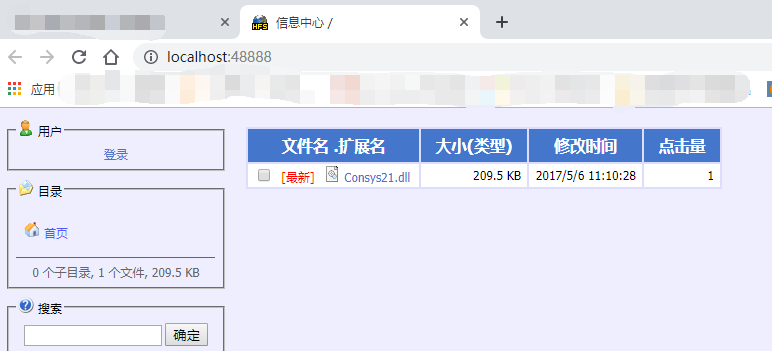

Step4:将Consys21.dll的地址复制,打开kill.exe的服务生成,根据图片操作,最后点击生成。

Step5:将生成的程序在Windows中运行。

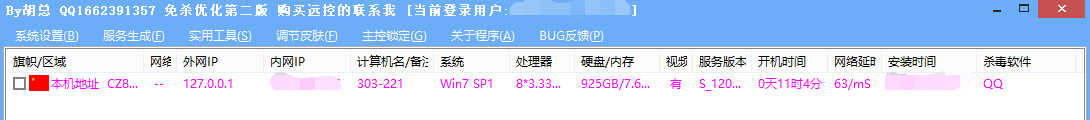

至此,便可以控制目标Windows系统了!!

三、使用远控工具控制外网中的计算机

Step1:打开远控软件Kill.exe,系统设置监听端口;

Step2:搭建服务器

1、监听服务器

2、放置木马的服务器

Step3:下载客户端,上线服务器

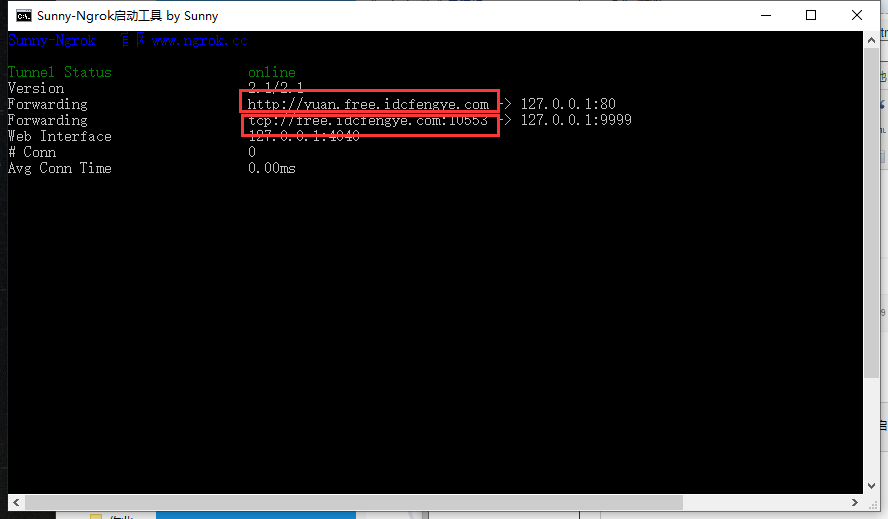

客户端路径\windows_amd64>Sunny-Ngrok启动工具.bat

将两个隧道id写入,登录隧道

Step4:将\Bin\Plugins\Consys21.dll放在Web服务网站根目录下;

Step5:打开Kill.exe的服务生成并设置;点击生成;

Step6:将生成的木马程序发送到其他计算机中,并诱使其点击。

至此,我们便可以控制别人的计算机了!!!

远程控制(远控Bin)的更多相关文章

- [jk]服务器远控卡及kvm切换器

远控卡的需求 经常我们有这么一个需求,那就是某一台器服务器突然宕机,不能启动,而机房却在外地.解决这个问题的方法有两种,一是联系机房人员,二是通过idrac卡远程连接.我们必须根据事情的轻重缓急,来选 ...

- 用nc+简单bat/vbs脚本+winrar制作迷你远控后门

前言 某大佬某天和我聊起了nc,并且提到了nc正反向shell这个概念. 我对nc之前的了解程度仅局限于:可以侦听TCP/UDP端口,发起对应的连接. 真正的远控还没实践过,所以决定写个小后门试一试. ...

- 使用kali生成远控payload

kali linux中的metasploit框架是优秀的渗透框架之一,今天记载一下使用kali生成windows远控木马的过程 生成payload使用的工具是MSFVenom,我们输入msfvenom ...

- cobaltstrike进行局域网远控

用cobaltstrike进行局域网远控 cobalt strike(简称CS)是一款团队作战渗透测试神器,分为客户端及服务端,一个服务端可以对应多个客户端,一个客户端可以连接多个服务端. 实验原理: ...

- Python3实现ICMP远控后门(上)

这几天一直在研究远控木马的一些通信协议,比如TCP,UDP,ICMP,DNS,HTTP等等,对于TCP,UDP这两种就不讲解了,因为太常见了. 大家可能对采用ICMP,DNS的木马不是很熟悉,其实这两 ...

- Python3实现ICMP远控后门(上)_补充篇

ICMP后门(上)补充篇 前言 在上一篇文章Python3实现ICMP远控后门(上)中,我简要讲解了ICMP协议,以及实现了一个简单的ping功能,在文章发表之后,后台很多朋友留言,说对校验和的计算不 ...

- Python3实现ICMP远控后门(中)之“嗅探”黑科技

ICMP后门 前言 第一篇:Python3实现ICMP远控后门(上) 第二篇:Python3实现ICMP远控后门(上)_补充篇 在上两篇文章中,详细讲解了ICMP协议,同时实现了一个具备完整功能的pi ...

- Python3实现ICMP远控后门(下)之“Boss”出场

ICMP后门 前言 第一篇:Python3实现ICMP远控后门(上) 第二篇:Python3实现ICMP远控后门(上)_补充篇 第三篇:Python3实现ICMP远控后门(中)之"嗅探&qu ...

- 【原创】利用Office宏实现powershell payload远控

本文将演示使用Veil-Evasion生成远控所需要的payload以及监听器,然后使用MacroShop生成payload 相关的VBA代码,最后演示将VBA代码写入.doc文本文档的宏中. 环境: ...

随机推荐

- 【Python】Async异步等待简单例子理解

import time def run(coroutine): try: print("") coroutine.send(None) except StopIteration a ...

- spring boot 项目连接数据库查询数据过程

spring boot 项目搭建 pom.xml <?xml version="1.0" encoding="UTF-8"?> <projec ...

- 油田问题 bfs

#include<iostream> #include<stdio.h> #include<stdlib.h> #include<time.h> #in ...

- 用xshell连接linux服务器失败 Could not connect to '112.74.73.194' (port 22): Connection failed.

用XSHELL连接linux服务器出现以下错误 Connecting to 42.51.xxx.xxx:22... Connection established. To escape to local ...

- Day02_IP地址详解&进制转换&DOS基本命令与批处理

学于千峰教育开源课程 感谢 千峰教育官网 b站在线视频 IP地址详解 一.简单局域网的构成 局域网:一般称为内网 简单局域网的构成:交换机.网线.PC(其他IT终端) 交换机:用来组建内网的局域网的设 ...

- HTML中div嵌套div的margin不起作用

下面介绍一下div嵌套div时margin不起作用的解决方案. 顺便科普下margin的定义和用法. div嵌套的HTML代码: <!DOCTYPE html> <html lang ...

- 不想得手指关节炎?帮你提炼IDEA常用代码补全操作

一.常用的代码补全操作 1..for和.fori(for 循环遍历) 输入args.for回车(args是一个数组或集合类),则会生成for循环遍历: 输入args.fori回车,则会生成带有索引的f ...

- 《闲扯Redis九》Redis五种数据类型之Set型

一.前言 Redis 提供了5种数据类型:String(字符串).Hash(哈希).List(列表).Set(集合).Zset(有序集合),理解每种数据类型的特点对于redis的开发和运维非常重要. ...

- linux集群服务网络状态(netstat),服务端页面(图形字符页面)基本配置

Linux网络基础配置 yum -y install vim 安装vim 关闭的防火墙服务 iptables -F iptables -X iptables -Z systemctl s ...

- day9.关于文件的操作

一.文件操作 """ fp = open("文件名",mode="模式",encoding="utf-8") ...