Kali学习笔记8:四层发现

1.基于TCP协议

优点:

1.可路由且结果可靠

2.不太可能会被防火墙过滤

3.甚至可以发现端口

缺点:

速度较慢(三次握手)

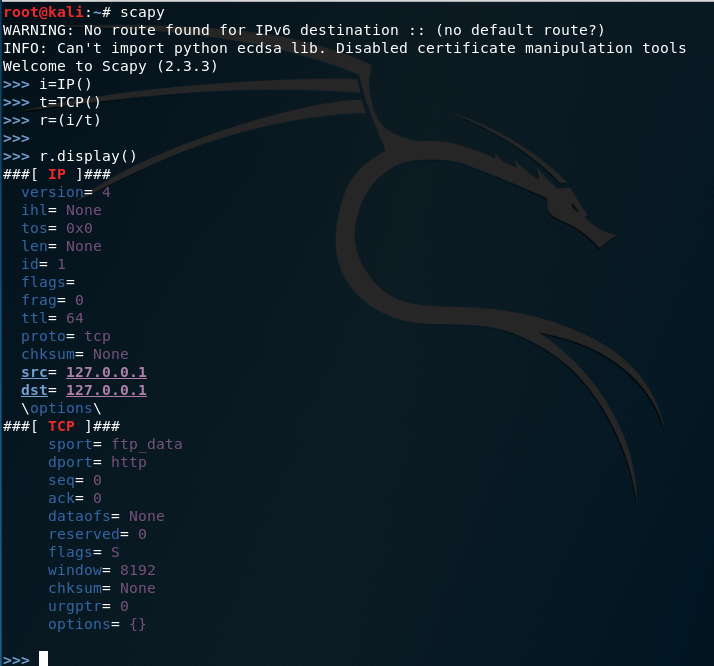

利用Scapy发送ACK数据包:

配置数据包:

发送数据包:

看一下收到数据包的结果:

这里收到Reset,只要ip存在,无论这个端口是否开放,都会返回Reset数据包。

我们抓包看看:

基本会使用Scapy之后,可以写一个Scapy的脚本:

ack_ping.py

#!/usr/bin/python import logging

import subprocess

logging.getLogger("scapy.runtime").setLevel(logging.ERROR)

from scapy.all import * if len(sys.argv)!= 2:

print "Usage - ./ack_ping.py [/24 network address]"

print "Example - ./ack_ping.py 10.14.4.129"

sys.exit() address = str(sys.argv[1])

prefix = address.split(".")[0]+'.'+address.split(".")[1]+'.'+address.split(".")[2]+'.' for addr in range(1, 255):

response = sr1(IP(dst=prefix+str(addr))/TCP(dport=2222,flags='A'),timeout=0.1,verbose=0)

try:

if int(response[TCP].flags)==4:

print(prefix+str(addr))

except:

pass

vi ack_ping.py

:set fileformat=unix

:wq

chmod u+x ack_ping.py

接下来就可以运行:

./ack_ping.py

就可以探测哪些ip存活

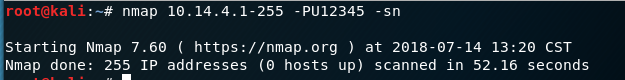

2.基于UDP协议

由于UDP协议的特性:

如果ip存在,我们将无法收到回应

反而:如果ip不存在,我们就会收到ICMP的不可达信息

所以,要注意使用时最好发送到基本不会使用到的端口

Scapy使用:

同理,写一个脚本:

#!/usr/bin/python import logging

import subprocess

logging.getLogger("scapy.runtime").setLevel(logging.ERROR)

from scapy.all import * if len(sys.argv)!= 2:

print "Usage - ./ping1.py [/24 network address]"

print "Example - ./ping1.py 10.14.4.129"

sys.exit() address = str(sys.argv[1])

prefix = address.split(".")[0]+'.'+address.split(".")[1]+'.'+address.split(".")[2]+'.' for addr in range(1, 254):

response = sr1(IP(dst=prefix+str(addr))/UDP(dport=7634),timeout=0.1,verbose=0)

try:

if int(response[IP].proto)==1:

print(prefix+str(addr))

except:

pass

这种方式其实通常无法满足我们的需求

实际总是运用多种方式,arping,tcp等等结合在一起使用

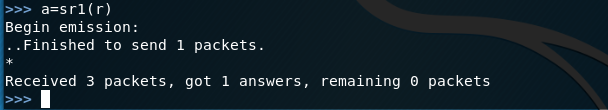

3.Nmap工具

在三、四层的发现中,nmap是一个十分强大的工具:

四层发现参数:-PU端口:UDP -PA端口:TCP(ACK)

nmap的速度和scapy相比,快了很多,而且nmap扫描两遍

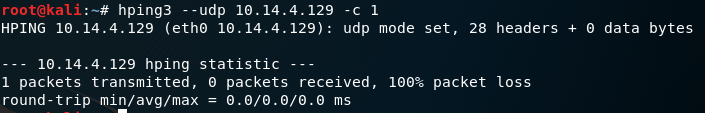

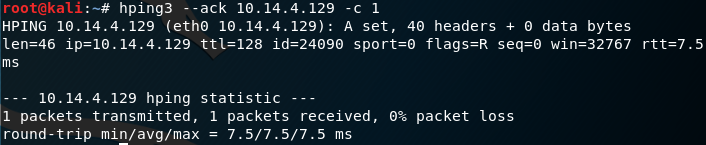

4.Hping命令

当然可以将hping命令写成脚本

#!/bin/bash

prefix=$(echo $1 | cut -d"." -f 1-3)

for addr in $(seq 1 254);do

hping3 $prefix.$addr -c 1 >> r.txt

done

grep ^len r.txt | cut -d" " -f 2 | cut -d"=" -f 2 >> output.txt

rm r.txt

总结:推荐使用nmap,毕竟这是最强大的工具。而我们如果想要细节定制,可以采用Scapy

Kali学习笔记8:四层发现的更多相关文章

- Kali学习笔记21:缓冲区溢出实验(漏洞发现)

上一篇文章,我已经做好了缓冲区溢出实验的准备工作: https://www.cnblogs.com/xuyiqing/p/9835561.html 下面就是Kali虚拟机对缓冲区溢出的测试: 已经知道 ...

- Kali学习笔记7:三层发现

三层发现:发送ICMP/IP数据包探测 第一种方式: 就是很简单的Ping命令: 不过linux的ping命令和windows的ping命令不一样,它会默认不停止地发数据包 我们可以通过-c参数来设置 ...

- Kali学习笔记6:二层发现

先介绍下ARPING命令: arping命令是用于发送ARP请求到一个相邻主机的工具 arping使用arp数据包,通过PING命令检查设备上的硬件地址.能够测试一个IP地址是否是在网络上已经被使用, ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- Kali学习笔记30:身份认证与命令执行漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器:192.168.163.13 ...

- Kali学习笔记27:Burpsuite(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 如果我只能选择一款工具进行Web渗透,那么一定就是Bu ...

- Kali学习笔记26:OWASP_ZAP

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 OWASP_ZAP扫描器不同于之前介绍的Web扫描器: ...

- Kali学习笔记24:Nikto、Skipfish

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器IP:192.168.163. ...

- Kali学习笔记4:Wireshark详细使用方法

Kali Linux自带Wireshark工具使用介绍: 1.进入界面 这里Lua脚本报错,无需关注 开始使用: 双击第一个eth0:以太网0,开始抓包: 点击上边的这个按钮可以设置: 这里注意:需要 ...

随机推荐

- zabbix的api接口

zabbix官方文档解释,api是开发者能获得修改zabbix配置,获取历史数据.主要用于: 1.创建新应用 2.集成zabbix与第三方软件 3.自动运行任务 运用JSON-RPC2.0协议,因此接 ...

- JS的作用域链

JavaScript词法性质作用域 简而言之就是,在JavaScript中,函数的作用域在编译时期就已经确定下来了,而不是取决于他的执行位置 var num = 10; function method ...

- HDU2035

#include <bits/stdc++.h> using namespace std; int fastpow(int a,int b,int k) { ; while(b) { ) ...

- python 13 常用模块 一

一.time模块 1.time.time()获取当前时间戳,返回长整型 2.time.localtime() 获取当地结构化时间,time.gmtime()获取格林尼治时间 一图需要传入匹配格式, ...

- 服务管理之openssh

1. 使用 SSH 访问远程命令行 1.1 OpenSSH 简介 OpenSSH这一术语指系统中使用的Secure Shell软件的软件实施.用于在远程系统上安全运行shell.如果您在可提供ssh服 ...

- 我的第一个flink_java程序

之前看了视频学习第一个flink word count使用,但是对于socket发送数据作为数据源我这里有点忘记了,加上最近有个项目要发布,一直在忙,所以迟迟无法完成: 1.首先我们要有数据源,因为 ...

- Android.mk学习

2019-03-31 学习变量 $(call my-dir) /usr/bin2/android-ndk-r16/build/core $(CLEAR_VARS) /usr/bin2/android- ...

- ABP 设置默认为中文

把资源文件 的zh-cn去掉就可以,改成默认文件

- 2018上IEC计算机高级语言(C)作业 第3次作业_说明

一.博客作业内容 2018上IEC计算机高级语言(C)作业 第3次作业 二.评分规则说明 1.程序调试题,要描述出调试所遇到问题及修改内容,并表述清楚程序功能.流程图不规范的会减1-2分: 2.知识点 ...

- 20155312张竞予 Exp1 PC平台逆向破解(5)M

Exp1 PC平台逆向破解(5)M 目录 实验内容 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数. 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发get ...