20164317 《网络对抗技术》Exp6 信息搜集与漏洞扫描

Exp6 信息搜集与漏洞扫描

一、原理与实践说明

(1)实践原理

信息搜集:渗透测试中首先要做的重要事项之一,搜集关于目标机器的一切信息

间接收集

DNS记录扫描和枚举

CorpWatch:auxiliary/gather/corpwatch_lookup_name

搜索引擎子域名搜集器:auxiliary/gather/searchengine_subdomains_collector

在线搜索工具

GHDB

设备搜索:shodan,censys,zoomeye

viewdns

直接收集

主机扫描:发现网络上的活动主机,modules/auxiliary/scanner/discovery

端口扫描:发现主机上的开放端口,通过search portscan 命令查看MSF中的端口扫描模块

版本探测:探测端口上的运行服务

SMB(auxiliary/scanner/smb/smb_)一种在 Microsoft Windows系统中使用网络文件共享的协议,已被证明是最容易被攻击的协议之一,它允许攻击者枚举目标文件和用户,甚至远程代码执行。

SSH(auxiliary/scanner/ssh)一个广泛使用的远程登录程序。

FTP(auxiliary/scanner/ftp)

SMTP(auxiliary/scanner/smtp/smtp_)

SNMP(auxiliary/scanner/snmp/snmp_enum)用于管理网络设备的协议,比如监控设备的状态信息,接口信息,网络接口的数据吞吐量等,通过SNMP扫描器可以找到特定系统的大量信息。如果目标系统为Windows且配置了SNMP(通常是RO/RW团体字符串),我们可以提取系统重启时间,系统上的用户名,系统网络信息,运行的服务等各种有价值的信息。

HTTP(auxiliary/scanner/http/)

漏洞探测:探测服务是否有相应漏洞

NMAP:也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包。

社会工程学

漏洞扫描与Openvas

(2)实践内容概述

各种搜索技巧的应用

DNS IP注册信息的查询

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

(3)基础问题回答

1.哪些组织负责DNS,IP的管理。

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

地址支持组织(ASO)负责IP地址系统的管理

域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理

协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配

全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

全球一共有5个地区性注册机构:

ARIN主要负责北美地区业务

RIPE主要负责欧洲地区业务

APNIC主要负责亚太地区业务

LACNIC主要负责拉丁美洲美洲业务

AfriNIC负责非洲地区业务

2.什么是3R信息。

注册人(Registrant) →注册商(Registrar) →官方注册局(Registry)

3.评价下扫描结果的准确性。

在实验过程中有详细记录。

二、实践过程

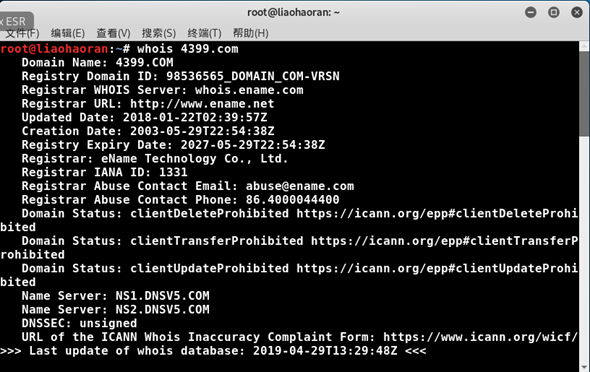

whois 的应用:

查询一下4399小游戏网站:给出了注册信息,时间等;

还有管理员信息,公司信息,电话,地址,邮箱等等:

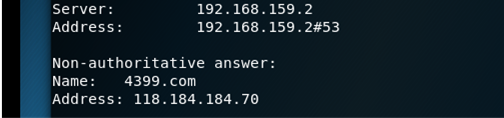

dig的应用:

dig可以比较精确相对于nslookup来说

可以看到网站的ip地址:118.184.184.70

nslookup:

注意到显示的不是权威答案,但是和dig出来的也是一致

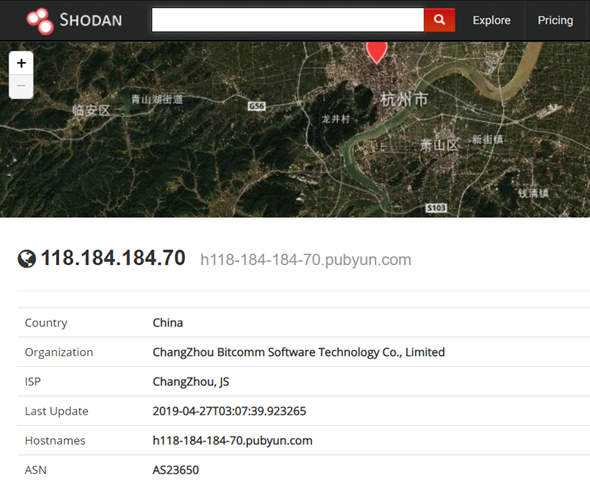

然后在shodan网站查询ip地址

可以看到其地理位置,还有isp信息;

ip反域名查询看看:

我看来这些信息基本上区别不大。

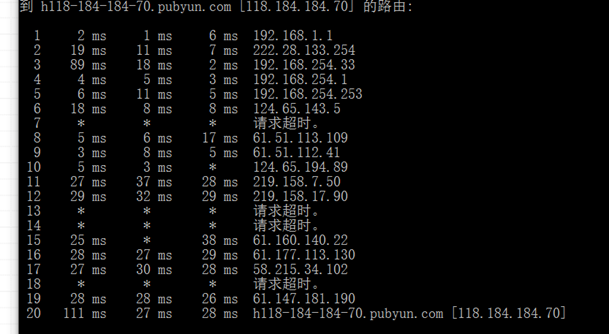

路由信息查询:

由于使用虚拟机会出现全*号,所以用win10主机进行路由查询:

然后对这些ip进行查询:

使用百度 filetype:XXX 关键字 site:xxx.xx 查询

可能是因为是一个小游戏网站所以没有doc pdf文件?反正是没搜到。

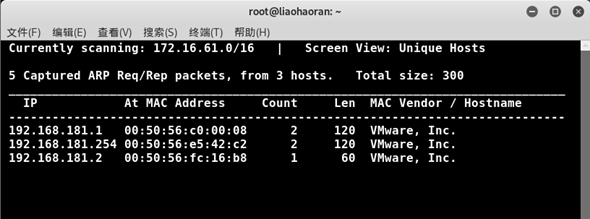

netdiscover查询

查询私有网段的主机;

还可以使用nmap

然后扫描tcp端口:

扫一扫ip协议:

使用msf辅助模块smb服务查点:

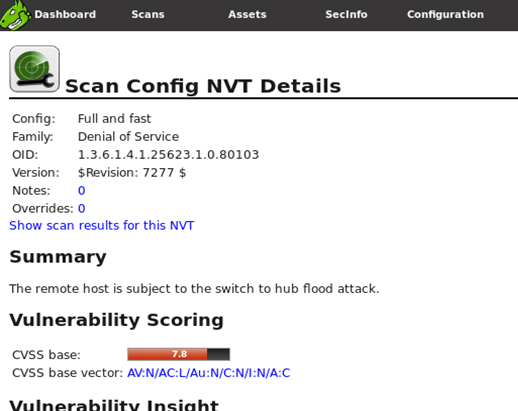

openvas扫描

我没有安装openvas,主要是安装时间太久了,直接使用室友的openvas扫的:

扫描结果:

查看详细报告:

选择分数最高的查看:

三、实践中遇到的问题

首先就是openvas的安装,这个真的是头痛,首先花了很长时间去更新了一遍kali,然后再去安装openvas,因为宿舍网络是在不好,一会断一会续的,最后实在没办法用的同学的,其次就是配置的问题,需要配置很多东西,然后就是登陆上去之后不太会使用,又学习使用了很久,总之这趟实验不是太容易,但是扫描的结果还是非常好的。

四、实验总结与体会

本次实验主要学习并尝试使用了常用的信息收集、漏洞扫描等几种方式,很多方法之前在别的课程中有涉略到,但通过本学期对漏洞的学习,能更清楚地认识到扫描结果的意义。从一个攻击者的角度审视了自己主机的漏洞,同时也让我体验到了校园网的安全策略的强大。其实让我印象最深刻的还是最简单的信息收集,只要知道方式,一个略懂电脑的人就可以从网上收集到如此之多的信息,其中有必须公开的,有个人隐私的,但大部分是受害者都无法预料到的,灰色地带的信息,攻击者通过这些信息加以有效的分析,可以很简单的进行社工攻击,个人信息保护迫在眉睫。

20164317 《网络对抗技术》Exp6 信息搜集与漏洞扫描的更多相关文章

- 20145215《网络对抗》Exp6 信息搜集与漏洞扫描

20145215<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和 ...

- 20145208 蔡野 《网络对抗》Exp6 信息搜集与漏洞扫描

20145208 蔡野 <网络对抗>Exp6 信息搜集与漏洞扫描 本实践的目标是掌握信息搜集的最基础技能.具体有(1)各种搜索技巧的应用(2)DNS IP注册信息的查询 (3)基本的扫描技 ...

- 20155226 《网络对抗》exp6信息搜集与漏洞扫描

20155226 <网络对抗>exp6信息搜集与漏洞扫描 实验后回答问题 哪些组织负责DNS,IP的管理? 目前域名机构主要包括ICANN理事会和CNNIC. Internet 域名与地址 ...

- 20155308《网络对抗》Exp6 信息搜集与漏洞扫描

20155308<网络对抗>Exp6 信息搜集与漏洞扫描 原理与实践说明 实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的应用 DNS IP注册信息的查询 基本的 ...

- 20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

20155323刘威良<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查 ...

- 20155330 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155330 <网络对抗> Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 互联网名称与数字地址分配机构(The Internet Corporation ...

- 20155331 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155331 <网络对抗> Exp6 信息搜集与漏洞扫描 实验问题回答 哪些组织负责DNS,IP的管理 答:美国政府授权ICANN统一管理全球根服务器,负责全球的域名根服务器.DNS和 ...

- # 20155337《网络对抗》Exp6 信息搜集与漏洞扫描

20155337<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测 ...

- 20145301 赵嘉鑫 《网络对抗》Exp6 信息搜集与漏洞扫描

20145301赵嘉鑫<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.D ...

- 20145307陈俊达《网络对抗》Exp6 信息搜集与漏洞扫描

20145307陈俊达<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.D ...

随机推荐

- (转)用webbrowser做的网站登陆程序,如何获取cookie并且保存在程序中 (IE8有效) ,用途嘛,你懂的。

今天帮朋友做了个工具,用webbrowser做的,用户使用用户名密码登陆网站后,需要在后台下载和分析一些页面. 分析页面使用的是htmlparser .net版 里面唯一需要解决的问题是,登陆后的co ...

- 【Web】移动端下拉刷新、上拉加载更多插件

移动网站中常常有的功能:列表的下拉刷新.上拉加载更多 本例介绍一种简单使用的移动端下拉刷新.上拉加载更多插件,下载及参考地址:https://github.com/ximan/dropload 插件依 ...

- 执行sh脚本文件下载Github上的代码(雷霄骅的ffmpeg示例代码)

今天想重新学习下ffmpeg,于是又来到了雷晓骅的博客,先下载了他的所有代码,这里记录一下在Windows上使用sh脚本下载GitHub上代码的过程. CygWin(最后并没有用到) 可以 ...

- boost--线程

1.thread的使用 boost的thread包含了线程创建.使用.同步等内容,使用thread需要包含头文件"boost\thread.hpp". thread中使用了需要编 ...

- Spring boot自动设置包依赖,根本不用记,

maven有和多依赖包,每次搭建都很麻烦,其实IDE ,有个小技巧,就是如图所示,你给需要的技术,加入进去,自动就会生成包和相关依赖,根本无需自己配置

- 调试问题集之——Max10中配置完成后程序不能运行

CONF_DONE信号是一个双向信号并且是Open-Drain.在配置过程中和配置之前作为输出,且为低电平.配置完成之后CONF_DONE作为输入脚,因为Open-Drain,所以必须由外部拉高,但二 ...

- Jersey RESTful WebService框架学习(六)接收MultivaluedMap类型参数

现在的web开发中有些工程会觉得实体bean的架构会比较重,现在的持久层的框架的特点也层出不穷,核心思想的ORM在此基础上,提供了很多便捷操作,mybatis,jfinal(内部持久层框架)之类的也诞 ...

- POJ1065--Wooden Sticks(动态规划)

There is a pile of n wooden sticks. The length and weight of each stick are known in advance. The st ...

- web-day12

第12章WEB12-JSP&EL&JSTL篇 今日任务 商品信息的显示 教学导航 教学目标 掌握JSP的基本的使用 掌握EL的表达式的用法 掌握JSTL的常用标签的使用 教学方法 案例 ...

- noip第3课作业

1. 求最大值 [问题描述] 输入三个数a,b,c,输出三个整数中的最大值 [样例输入] 10 20 30 [样例输出] 30 #include <iostream> using n ...