Docker的资源控制管理

Docker的资源控制管理

1、CPU控制

2、对内存使用进行限制

3、对磁盘I/O配额控制的限制

1、CPU控制:

cgroups,是一个非常强大的linux内核工具,他不仅可以限制被namespace隔离起来的资源,

还可以为资源设置权重、计算使用量、操控进程启停等等。所以cgroups (Control groups) 实现了对资源的配额和度量。

cgroups有四大功能:

- 资源限制:可以对任务使用的资源总额进行限制;

- 先级分配:通过分配的cpu时间片数量以及磁盘I0带宽大小,实际上相当于控制了任务运行优先级;

- 资源统计:可以统计系统的资源使用量,如cpu时长, 内存用量等;

- 任务控制: cgroup可以对任务执行挂起、恢复等操作。

设置CPU使用率上限:

- Linux通过CFS ( Completely Fair Scheduler, 完全公平调度器)来调度各个进程对CPU的使用。CFS默认的调度周期是100ms。

- 可以设置每个容器进程的调度周期,以及在这个周期内各个容器最多能使用多少CPU时间。

- 使用--cpu-period即可设置调度周期,使用--cpu-quota即可设置在每个周期内容器能使用的CPU时间。两者可以配合使用。

- CFS周期的有效范围是1ms~1s, 对应的--cpu-period的数值范围是1000~1000000。

- 容器的CPU 配额必须不小于1ms,即--cpu-quota 的值必须>= 1000。

查看CPU使用率:

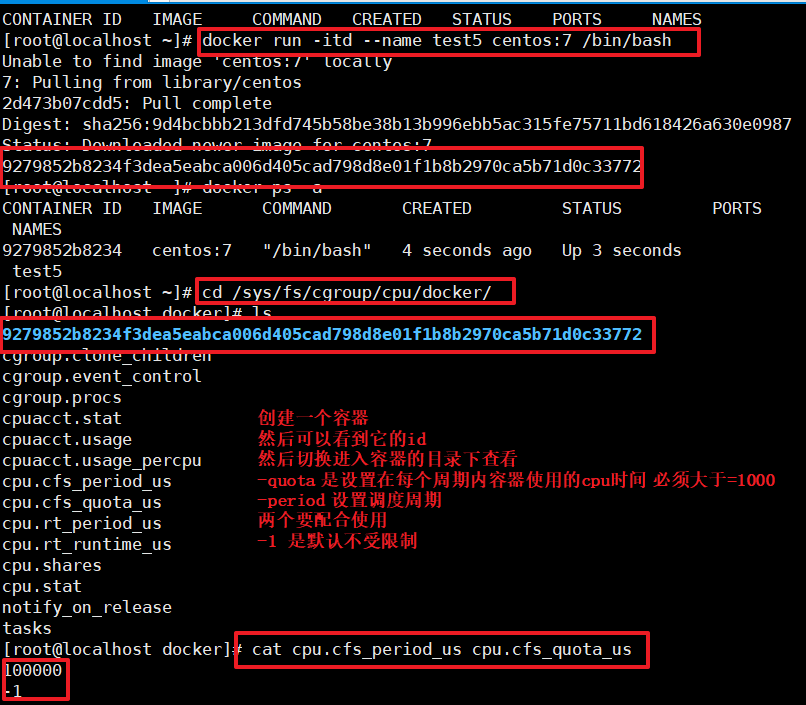

docker run -itd --name test5 centos:7 /bin/bash docker ps -a

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

85c7a6860f72 centos:7 "/bin/bash" 4 seconds ago Up 4 seconds test5 cd /sys/fs/cgroup/cpu/docker/85c7a6860f72d66e36c924977891c170c111fb86a6f9b263c2bce36b0415e61c/ cat cpu.cfs_period_us cpu.cfs_quota_us

100000

-1

测试CPU使用率:

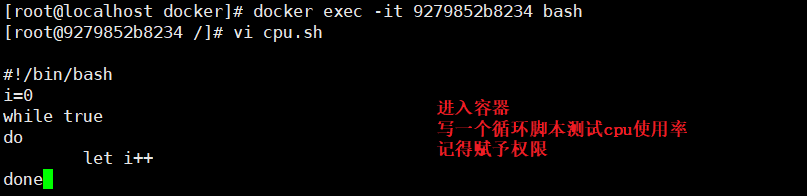

docker exec -it 23f23129d461 bash vi cpu.sh

#!/bin/bash

i=0

while true

do

let i++

done chmod +x cpu.sh

./cpu.sh &

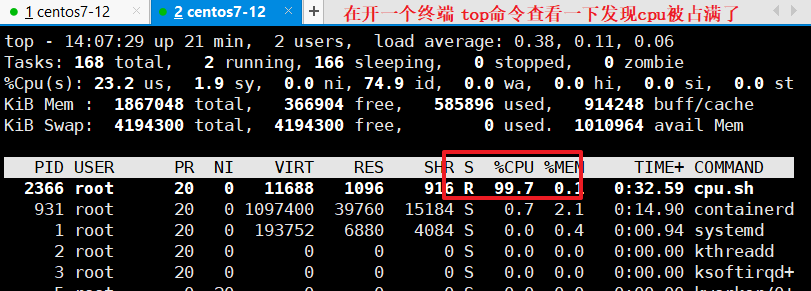

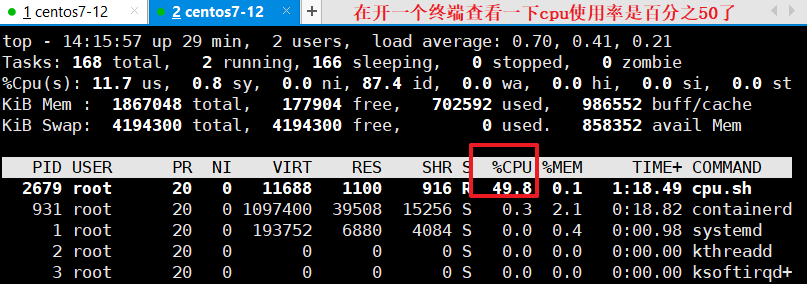

另一个终端使用top查看

设置CPU使用率:

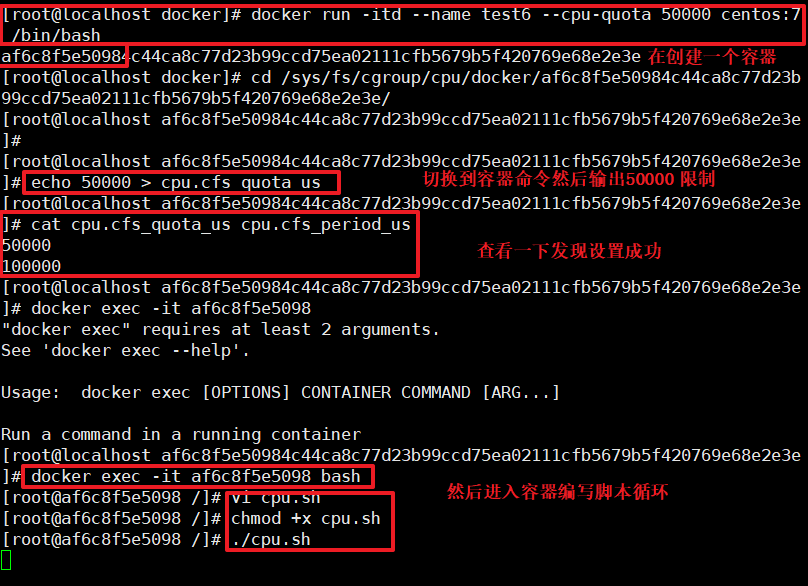

#设置508的比例分配CPU使用时间上限

docker run -itd --name test6 --cpu-quota 50000 centos:7 /bin/bash #可以重新创建一个容器并设置限额

或者

cd /sys/fs/cgroup/cpu/docker/45a914abdf2b9d173be7dd383c685b44d118bbb5d6bd3ef81b3a8c728a352f53/

echo 50000 > cpu.cfs_quota_us #修改参数 cat cpu.cfs_quota_us cpu.cfs_period_us

50000

100000 docker exec -it 45a914abdf2b bash

./cpu.sh 另一个终端使用top查看

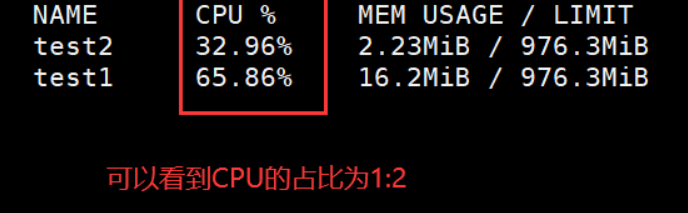

设置CPU资源占用比(设置多个容器时才有效):

Docker通过--cpu-shares指定CPU份额,默认值为1024,值为1024的倍数。

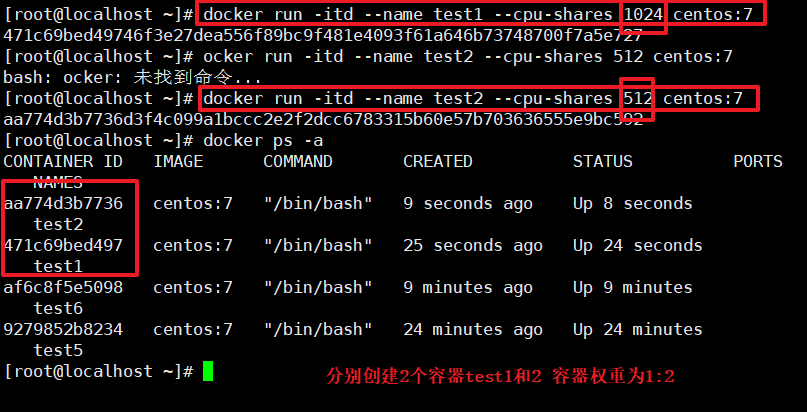

示例:创建两个容器为test1 和test2, 若只有这两个容器,设置容器的权重,使得test1和test2的CPU资源占比为1/3和2/3。

docker run -itd --name test1 --cpu-shares 1024 centos:7

docker run -itd --name test2 --cpu-shares 512 centos:7 #分别进入容器,进行压力测试

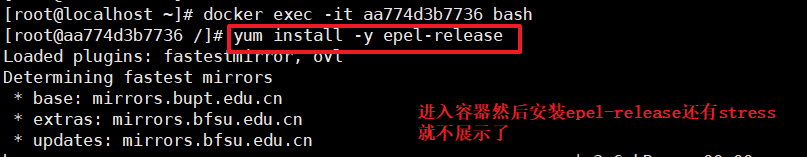

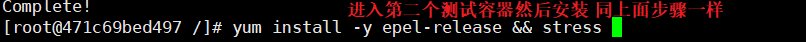

docker exec -it 2e71bd7f3c4c bash

yum install -y epel-release

yum install stress -y

stress -c 4 #产生四个进程,每个进程都反复不停的计算随机数的平方根 #查看容器的运行状态(动态更新)

docker stats

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS

2e71bd7f3c4c test2 32.96% 1.562MiB / 976.3MiB 0.16% 25.5MB / 137kB 179MB / 25.2MB 1

ffbdd0ef2781 test1 65.86% 12.2MiB / 976.3MiB 1.25% 25.5MB / 102kB 122MB / 25.2MB 1

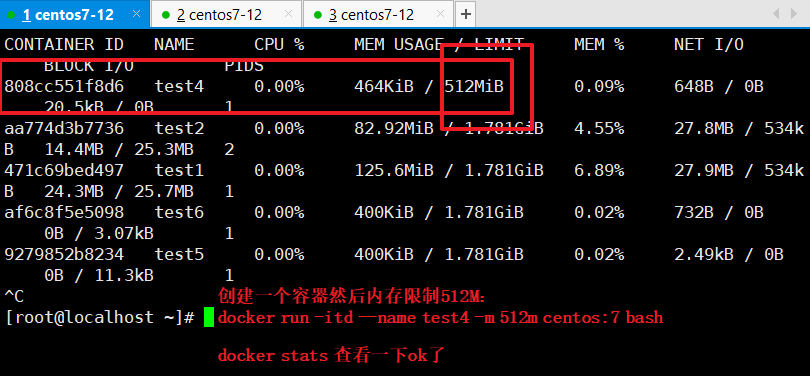

2、对内存使用进行限制:

docker run -itd --name test4 -m 512m centos:7 bash docker stats

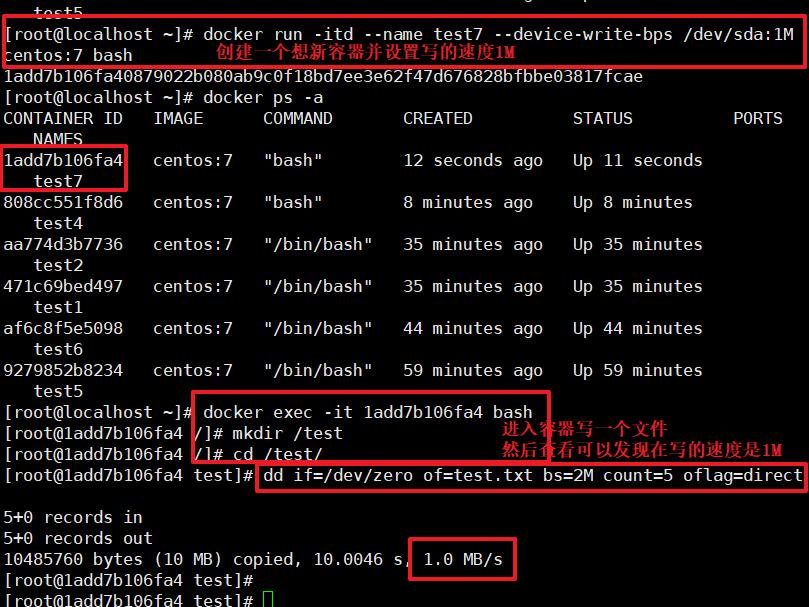

3、对磁盘I/O配额控制的限制:

–device - read-bps:限制某个设备上的读速度bps (数据量),单位可以是kb、mb (M)或者gb。

docker run -itd --name test5 --device-read-bps /dev/sda:1M centos:7 bash

–device-write-bps :限制某个设备上的写速度bps (数据量),单位可以是kb、mb (M)或者gb。

docker run -itd --name test5 --device-write-bps /dev/sda:1M centos:7 bash --device-read-iops :限制读某个设备的iops (次数)

--device-write-iops :限制写入某个设备的iops (次数)

[root@docker ~]# docker run -itd --name test5 --device-write-bps /dev/sda:1M centos:7 bash

9039c0c86ae377ccd92373dba7bf6663e77af571fed25a799c0dc415043daf98 [root@docker ~]# docker ps -a

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

9039c0c86ae3 centos:7 "bash" 8 seconds ago Up 7 seconds test5 [root@docker ~]# docker exec -it 9039c0c86ae3 bash

[root@9039c0c86ae3 /]# mkdir /test

[root@9039c0c86ae3 /]# cd test/ #通过dd来验证写速度

[root@9039c0c86ae3 test]# dd if=/dev/zero of=test.txt bs=2M count=5 oflag=direct #添加oflag参数以规避掉文件系统cache

5+0 records in

5+0 records out

10485760 bytes (10 MB) copied, 10.0057 s, 1.0 MB/s

Docker的资源控制管理的更多相关文章

- Docker运行资源控制

概述 一个 docker host 上会运行若干容器,每个容器都需要 CPU.内存和 IO 资源.对于 KVM,VMware 等虚拟化技术,用户可以控制分配多少 CPU.内存资源给每个虚拟机.对于 ...

- docker容器资源配额控制

转自:http://blog.csdn.net/horsefoot/article/details/51731543 文/ 天云软件 容器技术团队 Docker通过cgroup来控制容器使用的资源配额 ...

- docker容器资源配额控制_转

转自:docker容器资源配额控制 ■ 文/ 天云软件 容器技术团队 docker通过cgroup来控制容器使用的资源配额,包括CPU.内存.磁盘三大方面,基本覆盖了常见的资源配额和使用量控制. cg ...

- Docker背后的容器管理——Libcontainer深度解析

Libcontainer 是Docker中用于容器管理的包,它基于Go语言实现,通过管理namespaces.cgroups.capabilities以及文件系统来进行容器控制.你可以使用Libcon ...

- Docker 三种UI管理平台

docker集中化web管理平台 一.shipyard 1.启动docker,下载镜像 # systemctl restart docker # docker pull alpine # docker ...

- Docker 与 Podman 容器管理的比较

翻译自 Paul Ferrill 2020年9月1日的文章<Compare Docker vs. Podman for container management> [1] Docker 和 ...

- Docker安全及日志管理

Docker安全及日志管理 目录 Docker安全及日志管理 一.Docker容器与虚拟机的区别 1. 隔离与共享 2. 性能与损耗 3. 总结 二.Docker存在的安全问题 1. Docker自身 ...

- Docker 安全及日志管理

Docker 安全及日志管理 容器的安全性问题的根源在于容器和宿主机共享内核. 容器里的应用导致Linux内核崩溃,那么整个系统可能都会崩溃. 虚拟机并没有与主机共享内核,虚拟机崩溃一般不会导致宿主机 ...

- docker容器资源限制:限制容器对内存/CPU的访问

目录 一.系统环境 二.前言 三.docker对于CPU和内存的限制 3.1 限制容器对内存的访问 3.2 限制容器对CPU的访问 一.系统环境 服务器版本 docker软件版本 CPU架构 Cent ...

随机推荐

- What's new in dubbo-go-pixiu 0.4.0

Dubbo-go-pixiu 是一款高性能 API 网关,支持 Dubbo 和 Http 等多种协议.具体介绍文章可以参考<Dubbo 跨语言调用神兽:dubbo-go-pixiu>. 近 ...

- 了解C#的协变和逆变

前言 在引用类型系统时,协变.逆变和不变性具有如下定义. 这些示例假定一个名为 Base 的基类和一个名为 Derived的派生类. Covariance 使你能够使用比原始指定的类型派生程度更大的类 ...

- MySQL 截取小数位数

项目中遇到一些有关小数位数截取的问题,留下痕迹,以便后续使用时注意:个人推荐使用方法2),直接四舍五入 1)select FORMAT(1478568.2457,2): 查询出来的结果为: ,每隔3位 ...

- FileReader()读取文件、图片上传预览

前言 FileReader 对象允许Web应用程序异步读取存储在用户计算机上的文件(或原始数据缓冲区)的内容,使用 File 或 Blob 对象指定要读取的文件或数据. 其中File对象可以是来自用户 ...

- JAVA之内存结构

概述 JAVA是我们现在最常用的开发语言,而他的垃圾回收机制(Garbage Collection)的重要作用不言而喻,以下简称GC,所以了解GC至关重要,现本人对于GC机制以前的理解和现在的理解记录 ...

- No shutdown animation in the electricity display only 1%

低电量自动关机时无关机动画 低电量自动关机时无关机动画1. 问题描述2. 分析3. solution4. 总结 1. 问题描述 DEFECT DESCRIPTION: No shutdown anim ...

- [javaweb]strut2-001漏洞分析

Strut2-001 漏洞描述 框架解析JSP页面标签时会对用户输入的Value值获取,在获取对应的Value值中递归解析%{.}造成了二次解析,最终触发表达式注入漏洞,执行任意代码 影响版本 2.0 ...

- 《剑指offer》面试题15. 二进制中1的个数

问题描述 请实现一个函数,输入一个整数,输出该数二进制表示中 1 的个数.例如,把 9 表示成二进制是 1001,有 2 位是 1.因此,如果输入 9,则该函数输出 2. 示例 1: 输入:00000 ...

- [C# 学习]委托和线程

委托有点像C语言的函数指针,简单总结一下如何使用委托. 1. 声明一个委托 public delegate void LabelSetEventHandler(Label la, string str ...

- 【刷题-LeetCode】239. Sliding Window Maximum

Sliding Window Maximum Given an array nums, there is a sliding window of size k which is moving from ...