从Java角度修复SQL注入漏洞

很多情况因为过滤不严导致很多网站存在sql注入,这里以用户登陆为例,简单举例

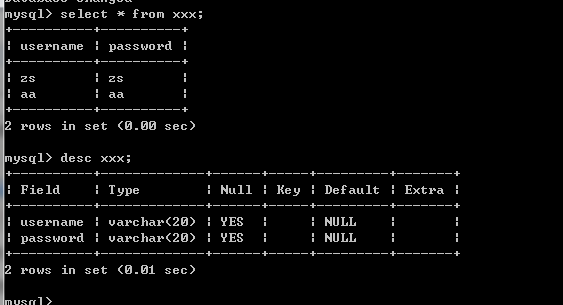

首先创建一个测试的数据库

比较基础,不写创建过程了

java代码如下:

package cn.basic.jdbc; import java.awt.image.RescaleOp;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement; import org.junit.jupiter.api.Test; public class Test1 {

/*

* public static void main(String[] args) throws ClassNotFoundException,

* SQLException { login("aa","aa"); }

*/

@Test

public void testlogin() throws ClassNotFoundException, SQLException {

login("aa", "aa");

} public static void login(String username, String password) throws SQLException, ClassNotFoundException {

Class.forName("com.mysql.jdbc.Driver");

Connection conn = DriverManager.getConnection("jdbc:mysql://127.0.0.1/test", "root", "root");

Statement st = conn.createStatement();

String sql = "select * from xxx where username=" + "'" + username + "'" + "and password=" + "'" + password

+ "'";

ResultSet rs = st.executeQuery(sql);

if (rs.next()) {

System.out.println("恭喜" + username + "登陆成功");

System.out.println(sql);

} else {

System.out.println("登录失败");

}

if (rs != null) {

rs.close();

} /*

* if (st != null) { st.close(); }

*/

if (conn != null) {

conn.close();

}

} }

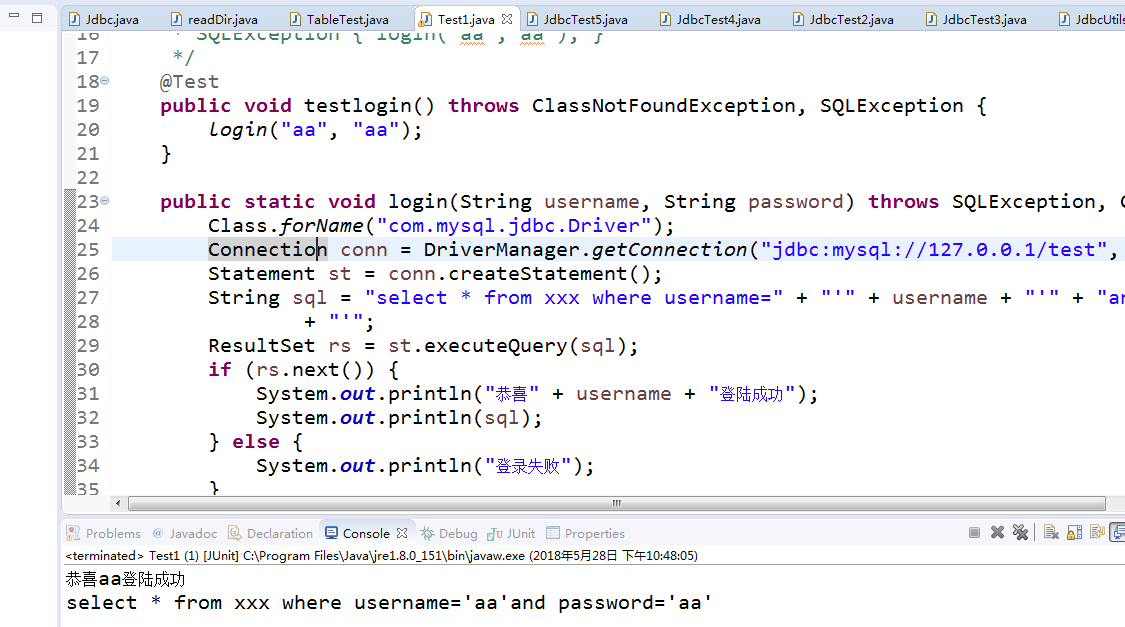

运行

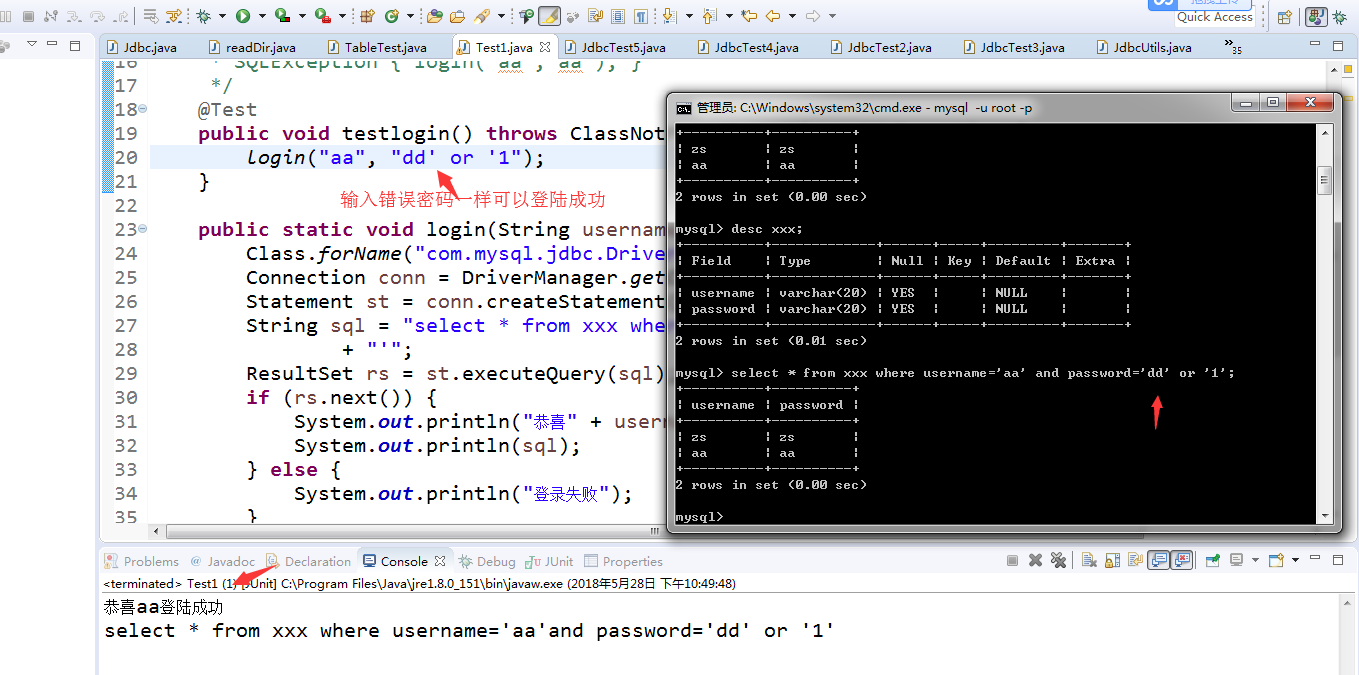

输入正确账号密码可以登陆成功。这里可以被绕过。

很显然这是万能密码。那么如何去修复sql注入呢,这里比较好的方法是采用预编译的开发方式,这是个开发习惯问题。

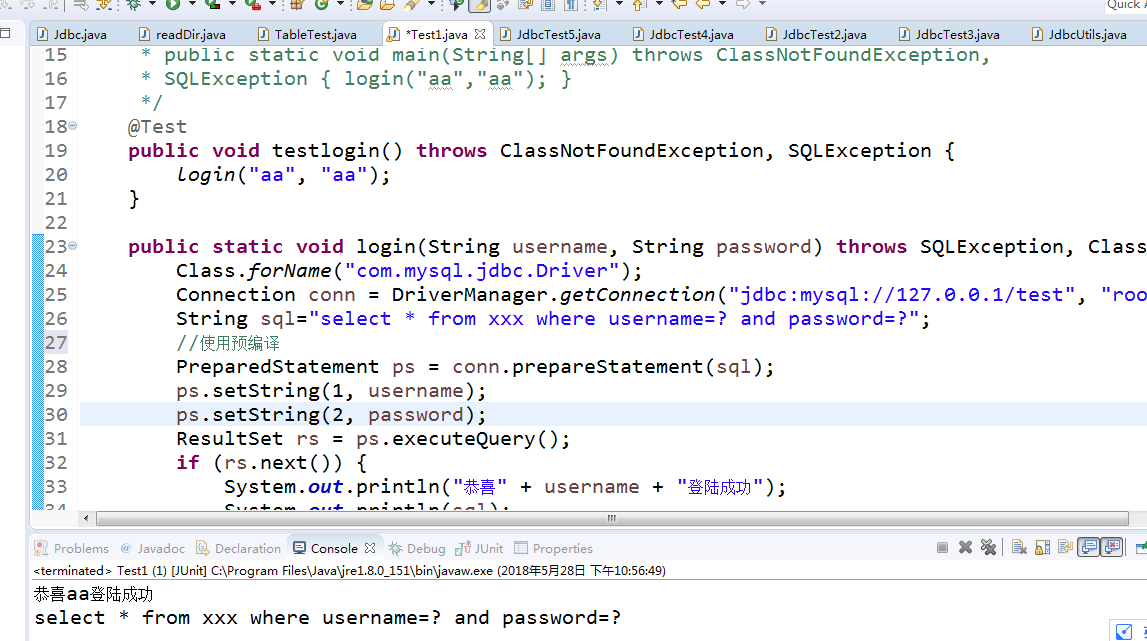

修复后的预编译代码如下:

package cn.basic.jdbc; import java.awt.image.RescaleOp;

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement; import org.junit.jupiter.api.Test; public class Test1 {

/*

* public static void main(String[] args) throws ClassNotFoundException,

* SQLException { login("aa","aa"); }

*/

@Test

public void testlogin() throws ClassNotFoundException, SQLException {

login("aa", "aa");

} public static void login(String username, String password) throws SQLException, ClassNotFoundException {

Class.forName("com.mysql.jdbc.Driver");

Connection conn = DriverManager.getConnection("jdbc:mysql://127.0.0.1/test", "root", "root");

String sql="select * from xxx where username=? and password=?";

//使用预编译

PreparedStatement ps = conn.prepareStatement(sql);

ps.setString(1, username);

ps.setString(2, password);

ResultSet rs = ps.executeQuery();

if (rs.next()) {

System.out.println("恭喜" + username + "登陆成功");

System.out.println(sql);

} else {

System.out.println("登录失败");

}

if (rs != null) {

rs.close();

}

if(ps!=null) {

ps.close();

} /*

* if (st != null) { st.close(); }

*/

if (conn != null) {

conn.close();

}

} }

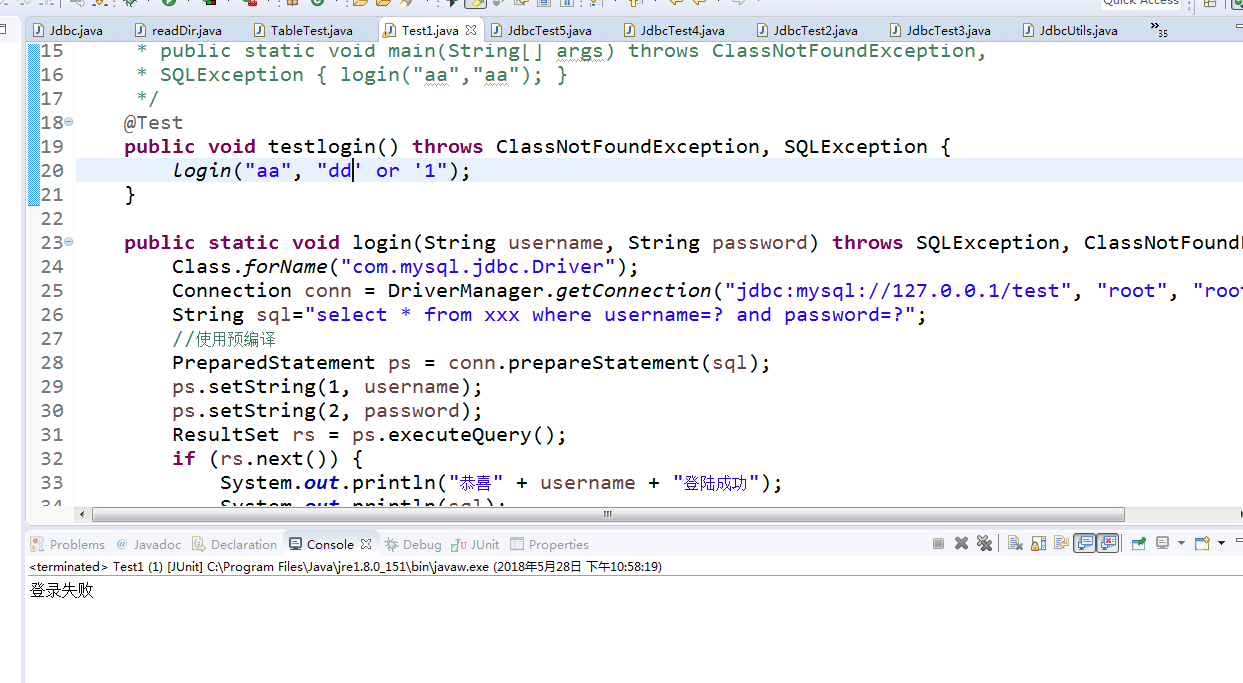

再来测试下是否存在安全漏洞:

输入正确密码:

尝试万能密码绕过:

这里杜绝了sql注入的产生,在很多时候,要养成用预编译编方式实现增删改查,这里以查询为例子,增删改同理!

预编译并不代表百分百防止sql注入的,这只是一种防止sql注入的措施。

不忘初心,方得始终。

从Java角度修复SQL注入漏洞的更多相关文章

- sql注入漏洞

在这么多bug里给我印象最深的就是sql注入漏洞,看上去没有问题的代码却会因为用户的不正常输入而带来极其严重的问题. 现在给大家分享一下如何修复SQL注入漏洞.下面是网上的两种解决方法,其中第二方法有 ...

- 网站sql注入漏洞修复方案之metinfo 6.1.0系列

近日,我们SINE安全对metinfo进行网站安全检测发现,metinfo米拓建站系统存在高危的sql注入漏洞,攻击者可以利用该漏洞对网站的代码进行sql注入攻击,伪造恶意的sql非法语句,对网站的数 ...

- 关于ECSHOP中sql注入漏洞修复

标签:ecshop sql注入漏洞修复 公司部署了一个ecshop网站用于做网上商城使用,部署在阿里云服务器上,第二天收到阿里云控制台发来的告警信息,发现ecshop网站目录下文件sql注入漏洞以及程 ...

- 从c#角度看万能密码SQL注入漏洞

以前学习渗透时,虽然也玩过万能密码SQL注入漏洞登陆网站后台,但仅仅会用,并不理解其原理. 今天学习c#数据库这一块,正好学到了这方面的知识,才明白原来是怎么回事. 众所周知的万能密码SQL注入漏洞, ...

- DedeCMS全版本通杀SQL注入漏洞利用代码及工具

dedecms即织梦(PHP开源网站内容管理系统).织梦内容管理系统(DedeCms) 以简单.实用.开源而闻名,是国内最知名的PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统,近日,网友 ...

- Java框架之MybatisSQL注入漏洞

一.SQL注入漏洞基本原理 在常见的web漏洞中,SQL注入漏洞较为常见,危害也较大.攻击者一旦利用系统中存在的SQL注入漏洞来发起攻击,在条件允许的情况下,不仅可以获取整站数据,还可通过进一步的渗透 ...

- sql注入漏洞笔记随笔

sql注入是从1998年出现的,是一个十分常见的漏洞,它是OWASP top10的第一名(注入) 在了解sql注入之前,我们需要先了解web框架 webapp:web网站,这种方式它采用的是B/S架构 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

随机推荐

- android 摇一摇+震动+声音效果

文章链接:https://mp.weixin.qq.com/s/n6EXvfmpNPtWM1kEnGgwUA 摇一摇红包效果已经是老生常谈的了,利用手机的传感器识别摇一摇,同时过程中进行动画+震动+声 ...

- MongoDB MapReduce用法简介

Map-Reduce部分:Map-Reduce相当于关系型数据库中的group by,主要用于统计数据之用.MongoDB提供的Map-Reduce非常灵活,对于大规模数据分析也相当实用. 语法 db ...

- python 通过元类控制类的创建

一.python中如何创建类? 1. 直接定义类 class A: a = 'a' 2. 通过type对象创建 在python中一切都是对象 在上面这张图中,A是我们平常在python中写的类,它可以 ...

- Navicat如何导出Excel格式表结构

SELECTCOLUMN_COMMENT 字段名,COLUMN_NAME code,COLUMN_TYPE 数据类型,DATA_TYPE 字段类型,CHARACTER_MAXIMUM_LENGTH 长 ...

- vue 路由元信息

官方文档:路由meta元信息 前言: 在设置面包屑导航还有菜单栏的时候,路由的meta字段可以自定义我们需要的信息,然后路由跳转的时候,提供我们判断条件 文档: 定义路由的时候可以配置 meta 字段 ...

- UVALive - 3211 - Now or later(图论——2-SAT)

Problem UVALive - 3211 - Now or later Time Limit: 9000 mSec Problem Description Input Output Sampl ...

- day22-多并发编程基础(三)

今天学习了并发编程中的最后一部分,协程,也是python中区别于java,c等语言中很大不同的一部分 1.协程产生的背景 2.协程的概念 3.yield模拟协程 4.协程中主要的俩个模块 5.协程的应 ...

- android glide图片加载框架

项目地址: https://github.com/bumptech/glide Glide作为安卓开发常用的图片加载库,有许多实用而且强大的功能,那么,今天就来总结一番,这次把比较常见的都写出来,但并 ...

- ESP8266天线问题

http://www.icxbk.com/ask/detail/28832.html 目前市面上常见的外接天线包括 1.FPC天线,就是一小块柔性PCB,上面走一个铜线,下方不覆铜,然后一般带一个贴纸 ...

- spring boot拦截器中获取request post请求中的参数(转)

文章转自 https://www.jianshu.com/p/69c6fba08c92