20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范

20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范

一、应用SET工具建立冒名网站

要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中使用netstat -tupln |grep 80指令查看80端口是否被占用,如图所示是我之前打开的Apache服务,如果有其他服务在运行的话,用kill+进程ID杀死该进程

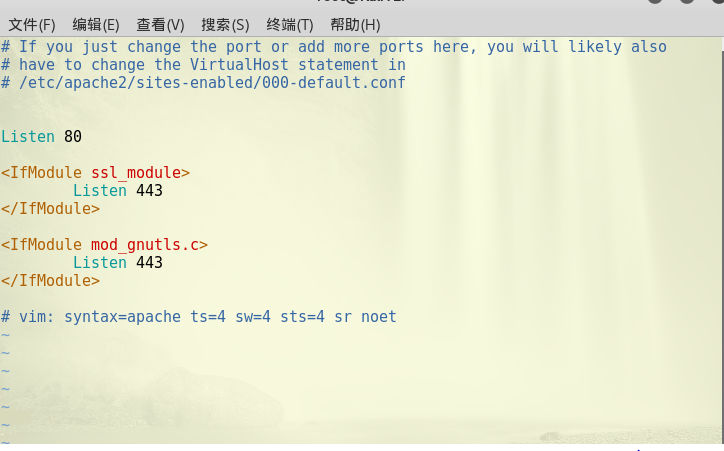

使用sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80

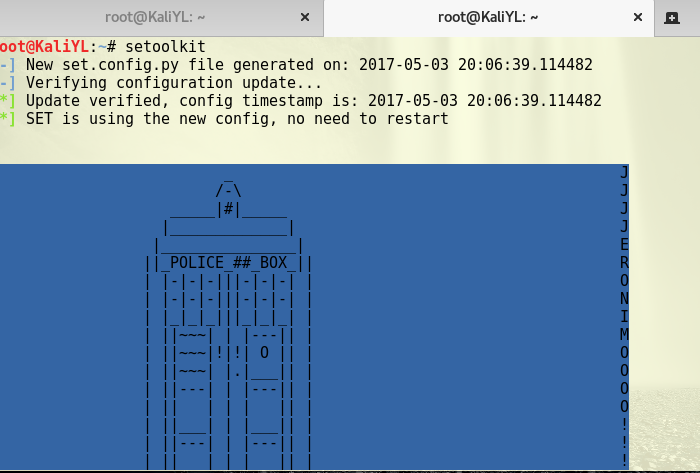

输入命令apachectl start开启Apache服务,接着按Ctrl+Shift+T打开一个新的终端窗口,输入setoolkit打开SET工具

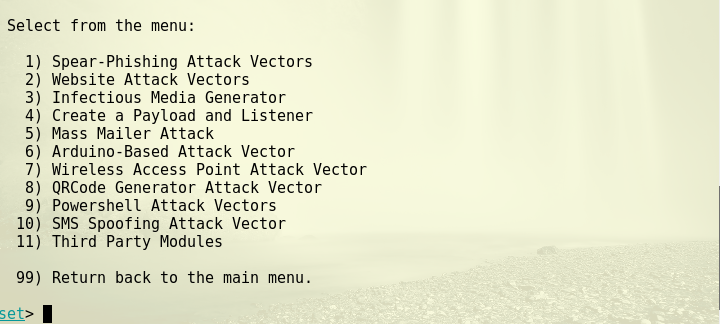

选择1进行社会工程学攻击

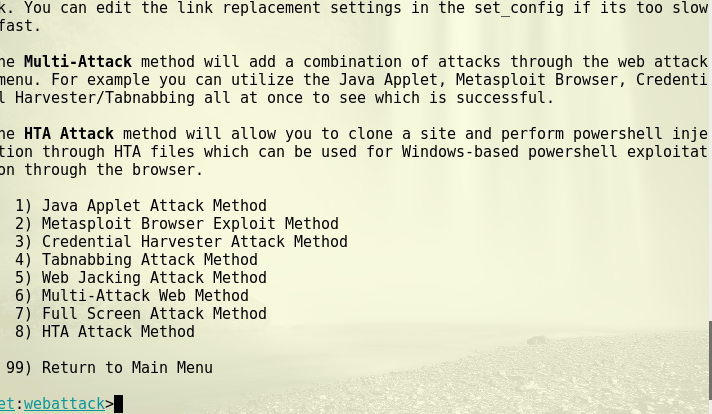

接着选择2即钓鱼网站攻击向量

选择3即登录密码截取攻击

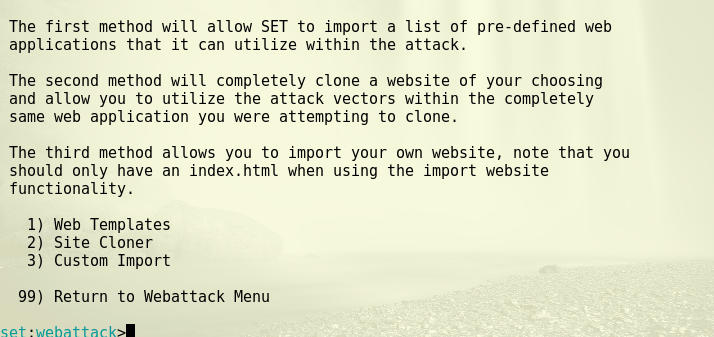

选择2进行克隆网站

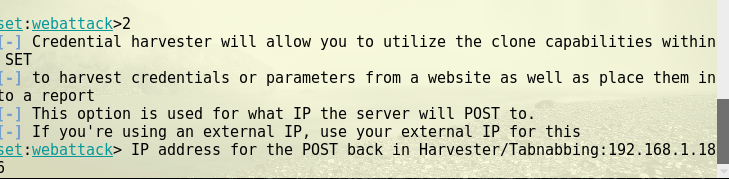

接着输入攻击机的IP地址,也就是kali的IP地址

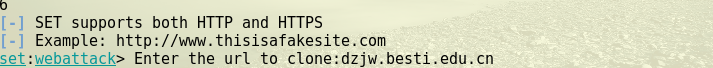

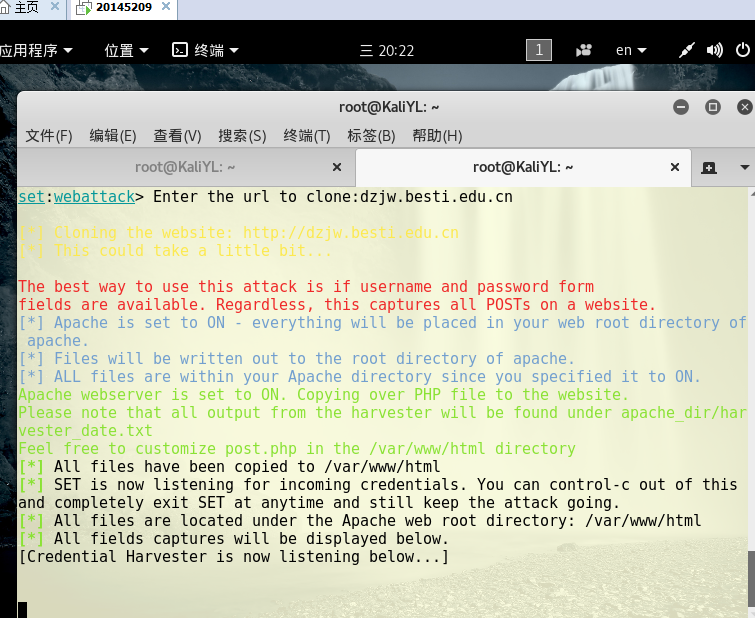

按照提示输入要克隆的url之后,用户登录密码截取网页已经在攻击机的80端口上准备就绪

接着在网站上输入用户名、密码和验证码就会被SET工具记录下来,有多少个用户输入就会记录多少

由于隐私原因,就不放上截到的用户名密码的图片了。

二、ettercap DNS spoof

先使用指令ifconfig eth0 promisc将kali网卡改为混杂模式

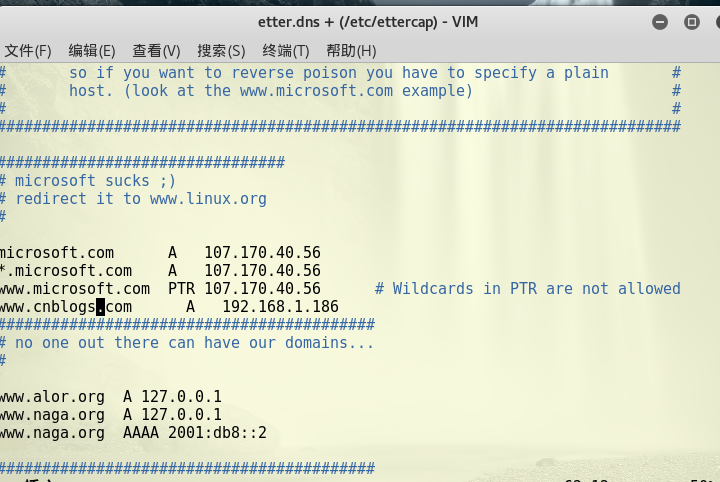

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,添加了一条对博客园网站的DNS记录,图中的IP地址是我的kali主机的IP

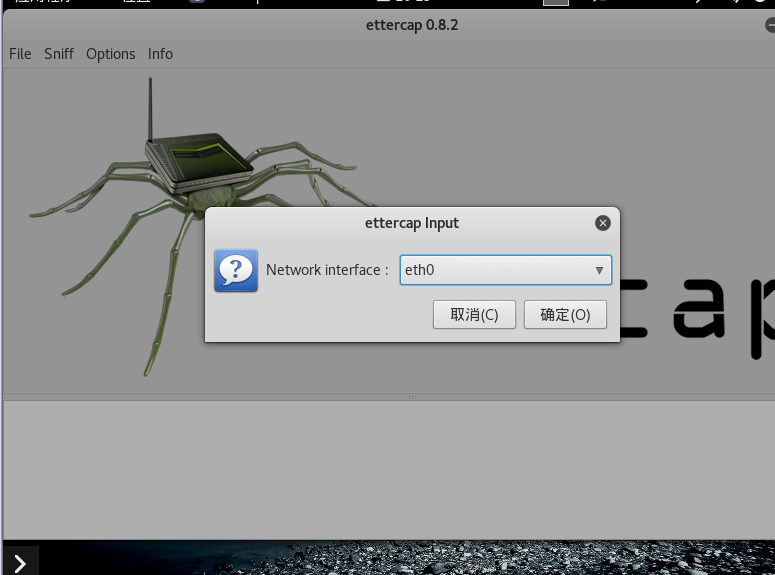

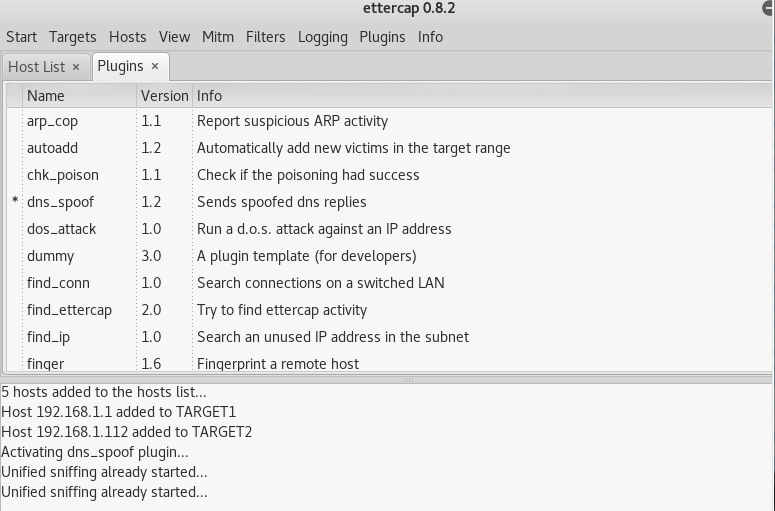

输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0,监听eth0网卡

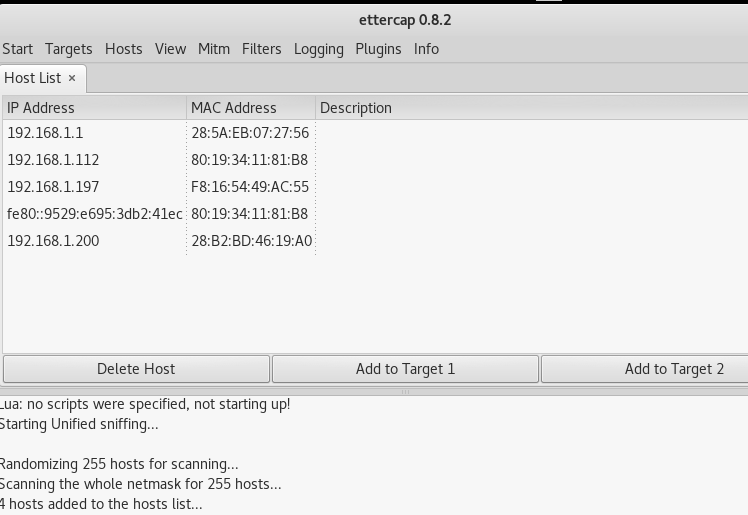

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件

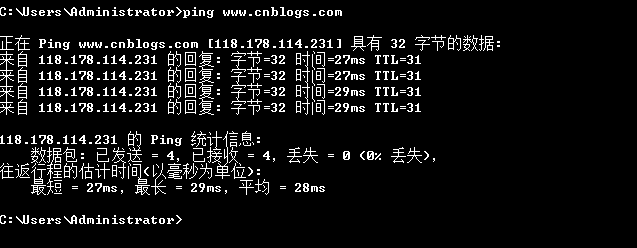

然后点击左上角的start选项开始嗅探,此时出现了问题,不知道为什么不能开始嗅探,如图所示,在靶机中用命令行ping www.cnblogs.com发现解析的地址也不知道是什么

三、用DNS spoof引导特定访问到冒名网站

为了利用DNS欺骗将靶机引导到我们的冒名网站,这里假设我们的冒名网站是某教务网的登录页面,先利用第一个实验中的步骤先克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入博客园的网址www.cnblogs.com,由于第二个实验无法做出来,所以不能实施DNS欺骗。

20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145209刘一阳《网络对抗》Exp9 Web安全基础实践

20145209刘一阳<网络对抗>Exp9 Web安全基础实践 基础问题回答 1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求 ...

- 20145209刘一阳《网络对抗》Exp8 Web基础

20145209刘一阳<网络对抗>Exp8 Web基础 基础问题回答 1.什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中(比如:文本域.下拉列表.单选框.复选框等等 ...

- 20145209刘一阳《网络对抗》Exp6信息搜集与漏洞扫描

20145209刘一阳<网络对抗>Exp6信息搜集与漏洞扫描 实践内容 信息搜集和漏洞扫描 信息搜集 whois查询 用whois查询博客园网站的域名注册信息可以得到注册人的名字.城市等信 ...

- 20145209刘一阳《网络对抗》实验五:MSF基础应用

20145209刘一阳<网络对抗>实验五:MSF基础应用 主动攻击 首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成. 然后我 ...

- 20145209刘一阳《网络对抗》Exp2 后门原理与实践

20145209刘一阳<网络对抗>Exp2 后门原理与实践 基础问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? •在网上下载软件的时候,后门很有可能被捆绑在下载的软件当中: ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

随机推荐

- WSGI、flup、fastcgi、web.py、uwsgi

================== 网上别人的理解 =================== http://www.douban.com/note/13508388/ 1.Apache/ ...

- POJ-2429 GCD & LCM Inverse---给出gcd和lcm求原来两个数

题目链接: https://cn.vjudge.net/problem/POJ-2429 题目大意: 给出两个数的gcd和lcm,求原来的这两个数(限定两数之和最小). 解题思路: 首先,知道gcd和 ...

- Java对象表示方式1:序列化、反序列化的作用

1.序列化是的作用和用途 序列化:把对象转换为字节序列的过程称为对象的序列化. 反序列化:把字节序列恢复为对象的过程称为对象的反序列化. 对象的序列化主要有两种用途: 1) 把对象的字节序列永久地保存 ...

- bzoj2816 [ZJOI2012]网络

Description http://www.lydsy.com/JudgeOnline/upload/zjoi2012.pdf 正解:$link-cut \ tree$. $LCT$板子题,直接维护 ...

- 「uoj#188. 【UR #13】Sanrd」

题目 不是很能看懂题意,其实就是求\([l,r]\)区间内所有数的次大质因子的和 这可真是看起来有点鬼畜啊 这显然不是一个积性函数啊,不要考虑什么特殊的函数了 我们考虑Min_25筛的过程 设\(S( ...

- ASP.NET Web API编程——文件下载

断点续传基本原理 HTTP协议中与断点续传相关的HTTP头为:Range和Content-Range标头,断点续传实现流程: 1)客户端请求下载一个文件,文件的总长度为n:已经下载了一部分文件,长度为 ...

- focal loss和ohem

公式推导:https://github.com/zimenglan-sysu-512/paper-note/blob/master/focal_loss.pdf 使用的代码:https://githu ...

- 【转】Spring Boot特性

https://yq.aliyun.com/articles/25530 摘要: 1. SpringApplication SpringApplication 类是启动 Spring Boot 应用的 ...

- Nodejs与mysql连接池的应用(pool)

/* * 连接池 连接和缓存的技术 * */ var mysql = require('mysql'); var pool = mysql.createPool({ connectionLimit:2 ...

- mac os 隐藏文件夹的小技巧

无论是谁,电脑里总有些不想让人看到的内容,或是私密日记,或是某播下载的奇怪东西,对于这些东西当然是不想被人看到的.怎么办呢? 有人说了几种方法: 1. 改名字: 2. 把文件夹做成加密DMG: 3. ...