metasploit 连接database相关问题

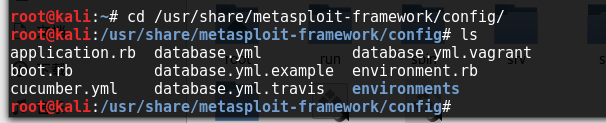

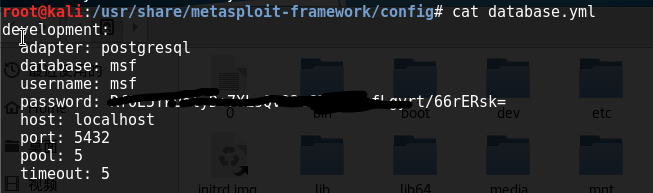

我们首先去这个目录下看database.yml文件内容:

下图是我们看到的的信息

接着打开metasploit,运行db_connect 指令链接数据库。格式为:

db_connect 用户名:密码@127.0.0.1:端口/数据库名

以我的为例,就是:

db_connect msf:密码@127.0.0.1:5432/msf

之后就连接database了。

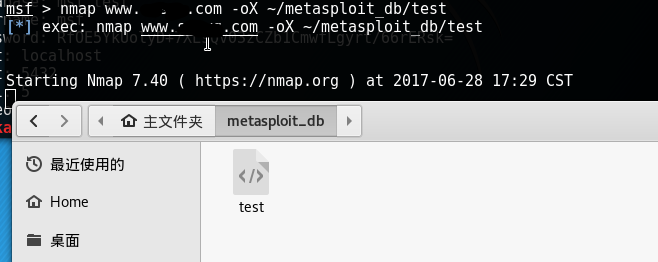

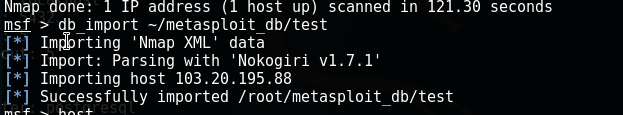

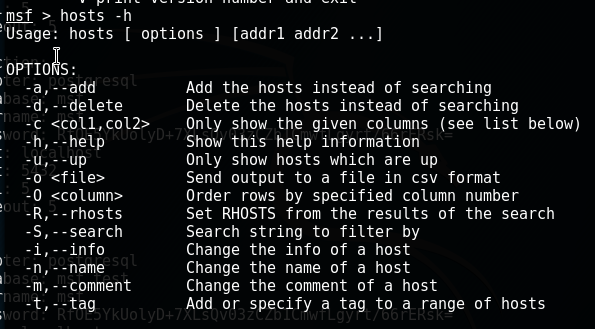

下面来进行nmap扫描并存储结果:

-oX 指令是将nmap结果存储到制定地点。我们存放的地点及内容如上图。等扫描完毕,就可以用db_import 指令将上面的结果导入。之后就可以进行分析查看了。

metasploit 连接database相关问题的更多相关文章

- kali linux 系列教程之metasploit 连接postgresql可能遇见的问题

kali linux 系列教程之metasploit 连接postgresql可能遇见的问题 文/玄魂 目录 kali linux 下metasploit 连接postgresql可能遇见的问题. ...

- Kali2017 Metasploit连接postgresql数据库

msfdb:msf数据库管理命令 1.查看msf数据库连接状态 msf > db_status [*] postgresql selected, no connection //未连接 2.ms ...

- netstat -s TCP连接失败 相关统计 解释

针对问题:TCP连接失败 分析:netstat -s输出中和连接失败相关的参数 202270382 invalid SYN cookies received --- 三次握手ack包,syncooki ...

- bt5 r3下metasploit连接postgresql数据库

一.查看PostgreSQL使用的端口,默认为7337 #: netstat -tnpl |grep postgres 二.查看Msf配置,里面有默认的用户名和密码 默认配置文件:/opt/metas ...

- Kali linux 2016.2(Rolling)里Metasploit连接(包括默认和自定义)的PostgreSQL数据库之后的切换到指定的工作空间

不多说,直接上干货! 为什么要这么做? 答: 方便我们将扫描不同的目标或目标的不同段,进行归类.为了更好的后续工作! 前期博客 Kali linux 2016.2(Rolling)里Metasploi ...

- Netfilter 之 连接跟踪相关数据结构

Netfilter通过连接跟踪来记录和跟踪连接的状态,为状态防火墙和NAT提供基础支持: 钩子点与钩子函数 下图为钩子点和钩子函数的关系图(点击图片查看原图),其中ipv4_conntrack_def ...

- kaili 2.0 metasploit连接postgres数据库

第一步:使用命令 db_init 初始化数据库

- 重整ADO.NET连接池相关资料

https://msdn.microsoft.com/zh-cn/library/system.data.sqlclient.sqlconnection.connectionstring(VS.80) ...

- kali Metasploit 连接 Postgresql 默认密码

使用 metasploit 时, 1. 启动 postgresql service postgresql start 2. 自行测试 postgresql 是否安装成功 根据需要,自行 修改 post ...

随机推荐

- Shiro如何使用Ehcache实现Session共享

最近项目中用到的Session共享场景:两个独立应用,希望实现DB层共享用户,而且用户只需要登录一次. 分析:这种场合,不适用单点,因为用户数据并不需要单独在第三方应用管理,而且添加单点也会增加整个系 ...

- php 图片上传 并返回上传文件位置 支持多文件上传

<?php /** * Created by PhpStorm. * User: DY040 * Date: 2018/4/26 * Time: 13:23 */ echo '<pre&g ...

- Ubuntu18.04安装thunderbird并设置中文

Ubuntu18.04安装thunderbird并设置中文 安装thunderbird sudo apt-get install thunderbird 安装中文包 sudo apt-get inst ...

- 动态时间规整DTW(Dynamic Time Warping )

动态时间规整DTW(Dynamic Time Warping ) 原文:https://blog.csdn.net/raym0ndkwan/article/details/45614813 算法笔记- ...

- 剑指offer等算法总结归类

从数据结构分 一.链表: 3.题目描述:输入一个链表,从尾到头打印链表每个节点的值(递归) 思路:递归调用,调一次,加一次到list中 14.题目描述:输入一个链表,输出该链表中倒数第k个结点 两个指 ...

- orcale 之 数据完整性约束

数据完整性约束是对数据描述的某种约束的条件,在关系型数据库中一般有:完整性约束,实体完整性约束,参照完整性约束和用户自定义完整性约束. 实体完整性约束 在数据库中一张表一般对应一个现实生活中的实体,比 ...

- Linux中常用头文件的作用--转

http://blog.sina.com.cn/s/blog_5c93b2ab0100q62k.html 1. Linux中一些头文件的作用: <assert.h>:ANSI C.提供断言 ...

- 如何在不接入微信API的情况下自定义分享内容(图片、链接、标题)

方法如下: 1.设置分享title:动态改变document.title值即可: document.title = 'test' 2.设置分享图片:在页面隐藏一张尺寸大于290*290的图(图片需要容 ...

- hihocoder #1529 : 不上升序列

Description 给定一个长度为 n 的非负整数序列 a[1..n]. 你每次可以花费 1 的代价给某个 a[i] 加1或者减1. 求最少需要多少代价能将这个序列变成一个不上升序列. Solut ...

- WebStorm 用法集合

1. 图片宽高提示.<img src="https://pic4.zhimg.com/8345475b687c83a71e0564419b0ac733_b.jpg" ...