Shiro认证、角色、权限

Apache Shiro 是 Java 的一个安全框架。

Shiro 可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等。

Shiro的内置Realm:IniRealm和JdbcRealm

编写测试案例之前需要添加shiro的相关依赖:

<dependencies>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.4.0</version>

</dependency>

<dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>RELEASE</version>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<version>5.1.45</version>

</dependency>

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>druid</artifactId>

<version>1.1.6</version>

</dependency>

</dependencies>

项目的目录结构:

一、使用SimpleAccountRealm测试认证授权

SimpleAccountRealm功能简单,不能实现权限功能,很多时候需要自己重新定义。

package com.czhappy.test; import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.SimpleAccountRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Before;

import org.junit.Test; /**

* 测试shiro认证授权

*/ public class AuthenticationTest { SimpleAccountRealm simpleAccountRealm = new SimpleAccountRealm(); @Before

public void addUser(){

simpleAccountRealm.addAccount("chen", "123456", "admin");

} @Test

public void testAuthentication(){

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(simpleAccountRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated="+subject.isAuthenticated()); //验证角色授权

subject.checkRole("admin");

//退出

subject.logout(); }

}

二、使用IniRealm测试认证授权

编写user.ini文件:

[users]

chen=123456,admin

[roles]

admin=user:delete,user:update

编写测试案例:

package com.czhappy.test; import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; /**

* IniRealm测试

*/

public class IniRealmTest { @Test

public void testAuthentication() {

IniRealm iniRealm = new IniRealm("classpath:user.ini");

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(iniRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated());

subject.checkRole("admin");

subject.checkPermission("user:delete"); }

}

三、使用JdbcRealm测试认证授权

使用JdbcRealm需要连接数据操作,在此我们新建三张表

由于使用的是系统自己JdbcRealm,操作数据库需要和源码中的表名一致.

package com.czhappy.test; import com.alibaba.druid.pool.DruidDataSource;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.jdbc.JdbcRealm;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

/**

* JdbcRealm测试

*/ public class JdbcRealmTest { DruidDataSource dataSource = new DruidDataSource();

{

dataSource.setUrl("jdbc:mysql://localhost:3306/demo?useUnicode=true&characterEncoding=utf-8&useSSL=true");

dataSource.setUsername("root");

dataSource.setPassword("root");

} @Test

public void testAuthentication() {

JdbcRealm jdbcRealm = new JdbcRealm();

jdbcRealm.setDataSource(dataSource);

//权限开关打开,默认是关闭的

jdbcRealm.setPermissionsLookupEnabled(true);

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(jdbcRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated()); subject.checkRole("admin");

subject.checkPermission("user:select"); } }

四、自己编写sql的调用JdbcRealm认证授权

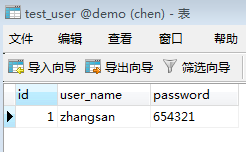

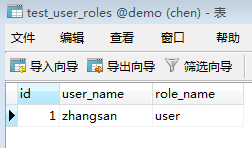

新建2张表

package com.czhappy.test; import com.alibaba.druid.pool.DruidDataSource;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.jdbc.JdbcRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; /**

* JdbcRealm测试

*/ public class SelfJdbcRealmTest { DruidDataSource dataSource = new DruidDataSource();

{

dataSource.setUrl("jdbc:mysql://localhost:3306/demo?useUnicode=true&characterEncoding=utf-8&useSSL=true");

dataSource.setUsername("root");

dataSource.setPassword("root");

} @Test

public void testAuthentication() {

JdbcRealm jdbcRealm = new JdbcRealm();

jdbcRealm.setDataSource(dataSource);

//权限开关打开,默认是关闭的

jdbcRealm.setPermissionsLookupEnabled(true); String sql = "select password from test_user where user_name = ?";

jdbcRealm.setAuthenticationQuery(sql); String roleSql = "select role_name from test_user_roles where user_name = ?";

jdbcRealm.setUserRolesQuery(roleSql); //创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(jdbcRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("zhangsan", "654321");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated()); subject.checkRole("user");

// subject.checkPermission("user:select"); } }

权限的测试可以参照角色,创建表、编写相关的sql语句

五、自定义Realm实现认证授权

package com.czhappy.realm; import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthenticatingRealm;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection; import java.util.HashMap;

import java.util.HashSet;

import java.util.Map;

import java.util.Set; /**

* 自定义Realm

*/

public class CustomRealm extends AuthorizingRealm { Map<String, String> userMap = new HashMap<String, String>(16);

{

userMap.put("chen", "123456");

super.setName("customRealm");

} //角色权限验证

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

String userName = (String) principalCollection.getPrimaryPrincipal();

//从数据库或者缓存中获取角色数据

Set<String> roleSet = getRolesByUserName(userName); //从数据库或者缓存中获取权限数据

Set<String> permissionSet = getPermissionsByUserName(userName); SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

simpleAuthorizationInfo.setRoles(roleSet);

simpleAuthorizationInfo.setStringPermissions(permissionSet);

return simpleAuthorizationInfo;

} /**

* 模拟从数据库或者缓存中获取权限数据

* @param userName

* @return

*/

private Set<String> getPermissionsByUserName(String userName) {

Set<String> sets = new HashSet<String>();

sets.add("user:add");

sets.add("user:delete");

return sets;

} /**

* 模拟从数据库或者缓存中获取角色数据

* @param userName

* @return

*/

private Set<String> getRolesByUserName(String userName) {

Set<String> sets = new HashSet<String>();

sets.add("admin");

sets.add("user");

return sets;

} //登录验证

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

//从主体传过来的认证信息中获取用户名

String userName = (String) authenticationToken.getPrincipal();

//通过用户名到数据库中获取凭证

String password = getPasswordByUsername(userName); if(password == null){

return null;

}

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo

(userName, password, "customRealm");

return simpleAuthenticationInfo;

} /**

* 模拟数据库访问

* @param userName

* @return

*/

private String getPasswordByUsername(String userName) {

return userMap.get(userName);

}

}

测试认证授权:

package com.czhappy.test; import com.czhappy.realm.CustomRealm;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; public class CustomRealmTest { @Test

public void testAuthentication() {

CustomRealm customRealm = new CustomRealm();

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(customRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated());

subject.checkRole("admin");

subject.checkPermissions("user:delete", "user:add"); }

}

Shiro认证、角色、权限的更多相关文章

- 【shiro】2.spring整合shiro,注解控制shiro用户/角色/权限And/OR,没有权限跳转到固定页面

这几天粗浅的把shiro整合到spring中,并且注解控制shiro用户/角色/权限And/OR 步骤: 1.首先maven搭建web项目 2.创建数据库 user/role/authority 其中 ...

- mongodb之用户/认证/角色/权限管理

前言 用户权限管理很重要,只给需要的权限,防止应用系统漏洞导致脱库 认证和授权 Authentication 认证识别,解决我是谁 Authorization 操作授权,我能做什么 认证机制 MONG ...

- Spring boot 入门(四):集成 Shiro 实现登陆认证和权限管理

本文是接着上篇博客写的:Spring boot 入门(三):SpringBoot 集成结合 AdminLTE(Freemarker),利用 generate 自动生成代码,利用 DataTable 和 ...

- Shiro的认证和权限控制

权限控制的方式 从类别上分,有两大类: - 认证:你是谁?–识别用户身份. - 授权:你能做什么?–限制用户使用的功能. 权限的控制级别 从控制级别(模型)上分: - URL级别-粗粒度 - 方法级别 ...

- springboot+shiro+redis(单机redis版)整合教程-续(添加动态角色权限控制)

相关教程: 1. springboot+shiro整合教程 2. springboot+shiro+redis(单机redis版)整合教程 3. springboot+shiro+redis(集群re ...

- 转:JAVAWEB开发之权限管理(二)——shiro入门详解以及使用方法、shiro认证与shiro授权

原文地址:JAVAWEB开发之权限管理(二)——shiro入门详解以及使用方法.shiro认证与shiro授权 以下是部分内容,具体见原文. shiro介绍 什么是shiro shiro是Apache ...

- spring boot(十四)shiro登录认证与权限管理

这篇文章我们来学习如何使用Spring Boot集成Apache Shiro.安全应该是互联网公司的一道生命线,几乎任何的公司都会涉及到这方面的需求.在Java领域一般有Spring Security ...

- Spring Cloud之路:(七)SpringBoot+Shiro实现登录认证和权限管理

版权声明:本文为博主原创文章,未经博主允许不得转载. https://blog.csdn.net/sage_wang/article/details/79592269一.Shiro介绍1.Shiro是 ...

- SpringBoot学习:整合shiro(身份认证和权限认证),使用EhCache缓存

项目下载地址:http://download.csdn.NET/detail/aqsunkai/9805821 (一)在pom.xml中添加依赖: <properties> <shi ...

随机推荐

- 009_Source Insight 3.5安装及使用

链接:https://pan.baidu.com/s/1CBEhIhYtZZ6rUjq7yu4J2w提取码:qkv0 复制这段内容后打开百度网盘手机App,操作更方便哦 SourceInsight3. ...

- 073_使用 shell 脚本打印如下图形

#!/bin/bash #打印第一组图片#for(())为类 C 语言的语法格式,也可以使用 for i in;do;done 的格式替换#for((i=1;i<=9;i++))循环会执行 9 ...

- 打造简单OS-总目录

1-汇编写入引导区,虚拟机启动步骤 (了解即可) 2-开机BIOS初始化与MBR操作系统引导详解 (了解即可) 3-MBR引导区转移加载简单程序(突破512限制)(了解即可) 4-loader硬盘加载 ...

- cas系列-cas REST协议(三)

cas的rest协议 cas还支持rest协议方式进行访问,格式和参数如下: 1. 获取TGT 请求方式,路径,http协议及请求参数: POST /cas/v1/tickets HTTP/1.0 u ...

- Dockerfile HEALTHCHECK详解

Dockerfile中使用HEALTHCHECK的形式有两种: 1.HEALTHCHECK [options] CMD command(本次详细解释) 2.HEALTHCHECK NODE 意思是禁止 ...

- 怎么在for循环中新建出不同的list

public static void main(String[] args) { List<Integer> list = Arrays.asList(1, 1, 1, 1, 1, 3, ...

- IDEA的版本控制

参考:https://blog.csdn.net/qq_35246620/article/details/70792861 1.从远程仓库下载项目 2.提交项目到远程仓库

- 配置 阿里云ECS Ubuntu 16.04 64bit 桌面环境

1. 步骤 安装软件 修改root权限 重启 2. 详情 1. 安装软件 创建脚本文件(例如:desktopSetting.sh),并输入以下内容: #!/bin/bash #更新软件库 apt-ge ...

- 【Java】浅谈Java内部类(转载)

说得挺细的,不是泛泛而谈.https://blog.csdn.net/weixin_42762133/article/details/82890555

- 【Java】Unicode和字符串互转

Unicode(统一码.万国码.单一码)是计算机科学领域里的一项业界标准,包括字符集.编码方案等.Unicode 是为了解决传统的字符编码方案的局限而产生的,它为每种语言中的每个字符设定了统一并且唯一 ...