Shiro认证、角色、权限

Apache Shiro 是 Java 的一个安全框架。

Shiro 可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等。

Shiro的内置Realm:IniRealm和JdbcRealm

编写测试案例之前需要添加shiro的相关依赖:

<dependencies>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.4.0</version>

</dependency>

<dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>RELEASE</version>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<version>5.1.45</version>

</dependency>

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>druid</artifactId>

<version>1.1.6</version>

</dependency>

</dependencies>

项目的目录结构:

一、使用SimpleAccountRealm测试认证授权

SimpleAccountRealm功能简单,不能实现权限功能,很多时候需要自己重新定义。

package com.czhappy.test; import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.SimpleAccountRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Before;

import org.junit.Test; /**

* 测试shiro认证授权

*/ public class AuthenticationTest { SimpleAccountRealm simpleAccountRealm = new SimpleAccountRealm(); @Before

public void addUser(){

simpleAccountRealm.addAccount("chen", "123456", "admin");

} @Test

public void testAuthentication(){

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(simpleAccountRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated="+subject.isAuthenticated()); //验证角色授权

subject.checkRole("admin");

//退出

subject.logout(); }

}

二、使用IniRealm测试认证授权

编写user.ini文件:

[users]

chen=123456,admin

[roles]

admin=user:delete,user:update

编写测试案例:

package com.czhappy.test; import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; /**

* IniRealm测试

*/

public class IniRealmTest { @Test

public void testAuthentication() {

IniRealm iniRealm = new IniRealm("classpath:user.ini");

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(iniRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated());

subject.checkRole("admin");

subject.checkPermission("user:delete"); }

}

三、使用JdbcRealm测试认证授权

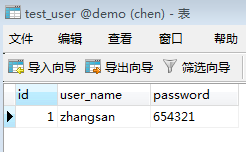

使用JdbcRealm需要连接数据操作,在此我们新建三张表

由于使用的是系统自己JdbcRealm,操作数据库需要和源码中的表名一致.

package com.czhappy.test; import com.alibaba.druid.pool.DruidDataSource;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.jdbc.JdbcRealm;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

/**

* JdbcRealm测试

*/ public class JdbcRealmTest { DruidDataSource dataSource = new DruidDataSource();

{

dataSource.setUrl("jdbc:mysql://localhost:3306/demo?useUnicode=true&characterEncoding=utf-8&useSSL=true");

dataSource.setUsername("root");

dataSource.setPassword("root");

} @Test

public void testAuthentication() {

JdbcRealm jdbcRealm = new JdbcRealm();

jdbcRealm.setDataSource(dataSource);

//权限开关打开,默认是关闭的

jdbcRealm.setPermissionsLookupEnabled(true);

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(jdbcRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated()); subject.checkRole("admin");

subject.checkPermission("user:select"); } }

四、自己编写sql的调用JdbcRealm认证授权

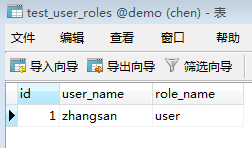

新建2张表

package com.czhappy.test; import com.alibaba.druid.pool.DruidDataSource;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.jdbc.JdbcRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; /**

* JdbcRealm测试

*/ public class SelfJdbcRealmTest { DruidDataSource dataSource = new DruidDataSource();

{

dataSource.setUrl("jdbc:mysql://localhost:3306/demo?useUnicode=true&characterEncoding=utf-8&useSSL=true");

dataSource.setUsername("root");

dataSource.setPassword("root");

} @Test

public void testAuthentication() {

JdbcRealm jdbcRealm = new JdbcRealm();

jdbcRealm.setDataSource(dataSource);

//权限开关打开,默认是关闭的

jdbcRealm.setPermissionsLookupEnabled(true); String sql = "select password from test_user where user_name = ?";

jdbcRealm.setAuthenticationQuery(sql); String roleSql = "select role_name from test_user_roles where user_name = ?";

jdbcRealm.setUserRolesQuery(roleSql); //创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(jdbcRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("zhangsan", "654321");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated()); subject.checkRole("user");

// subject.checkPermission("user:select"); } }

权限的测试可以参照角色,创建表、编写相关的sql语句

五、自定义Realm实现认证授权

package com.czhappy.realm; import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthenticatingRealm;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection; import java.util.HashMap;

import java.util.HashSet;

import java.util.Map;

import java.util.Set; /**

* 自定义Realm

*/

public class CustomRealm extends AuthorizingRealm { Map<String, String> userMap = new HashMap<String, String>(16);

{

userMap.put("chen", "123456");

super.setName("customRealm");

} //角色权限验证

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

String userName = (String) principalCollection.getPrimaryPrincipal();

//从数据库或者缓存中获取角色数据

Set<String> roleSet = getRolesByUserName(userName); //从数据库或者缓存中获取权限数据

Set<String> permissionSet = getPermissionsByUserName(userName); SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

simpleAuthorizationInfo.setRoles(roleSet);

simpleAuthorizationInfo.setStringPermissions(permissionSet);

return simpleAuthorizationInfo;

} /**

* 模拟从数据库或者缓存中获取权限数据

* @param userName

* @return

*/

private Set<String> getPermissionsByUserName(String userName) {

Set<String> sets = new HashSet<String>();

sets.add("user:add");

sets.add("user:delete");

return sets;

} /**

* 模拟从数据库或者缓存中获取角色数据

* @param userName

* @return

*/

private Set<String> getRolesByUserName(String userName) {

Set<String> sets = new HashSet<String>();

sets.add("admin");

sets.add("user");

return sets;

} //登录验证

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

//从主体传过来的认证信息中获取用户名

String userName = (String) authenticationToken.getPrincipal();

//通过用户名到数据库中获取凭证

String password = getPasswordByUsername(userName); if(password == null){

return null;

}

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo

(userName, password, "customRealm");

return simpleAuthenticationInfo;

} /**

* 模拟数据库访问

* @param userName

* @return

*/

private String getPasswordByUsername(String userName) {

return userMap.get(userName);

}

}

测试认证授权:

package com.czhappy.test; import com.czhappy.realm.CustomRealm;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; public class CustomRealmTest { @Test

public void testAuthentication() {

CustomRealm customRealm = new CustomRealm();

//创建SecurityManager环境

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

defaultSecurityManager.setRealm(customRealm);

//主体提交认证请求

SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken("chen", "123456");

subject.login(token); System.out.println("isAuthenticated=" + subject.isAuthenticated());

subject.checkRole("admin");

subject.checkPermissions("user:delete", "user:add"); }

}

Shiro认证、角色、权限的更多相关文章

- 【shiro】2.spring整合shiro,注解控制shiro用户/角色/权限And/OR,没有权限跳转到固定页面

这几天粗浅的把shiro整合到spring中,并且注解控制shiro用户/角色/权限And/OR 步骤: 1.首先maven搭建web项目 2.创建数据库 user/role/authority 其中 ...

- mongodb之用户/认证/角色/权限管理

前言 用户权限管理很重要,只给需要的权限,防止应用系统漏洞导致脱库 认证和授权 Authentication 认证识别,解决我是谁 Authorization 操作授权,我能做什么 认证机制 MONG ...

- Spring boot 入门(四):集成 Shiro 实现登陆认证和权限管理

本文是接着上篇博客写的:Spring boot 入门(三):SpringBoot 集成结合 AdminLTE(Freemarker),利用 generate 自动生成代码,利用 DataTable 和 ...

- Shiro的认证和权限控制

权限控制的方式 从类别上分,有两大类: - 认证:你是谁?–识别用户身份. - 授权:你能做什么?–限制用户使用的功能. 权限的控制级别 从控制级别(模型)上分: - URL级别-粗粒度 - 方法级别 ...

- springboot+shiro+redis(单机redis版)整合教程-续(添加动态角色权限控制)

相关教程: 1. springboot+shiro整合教程 2. springboot+shiro+redis(单机redis版)整合教程 3. springboot+shiro+redis(集群re ...

- 转:JAVAWEB开发之权限管理(二)——shiro入门详解以及使用方法、shiro认证与shiro授权

原文地址:JAVAWEB开发之权限管理(二)——shiro入门详解以及使用方法.shiro认证与shiro授权 以下是部分内容,具体见原文. shiro介绍 什么是shiro shiro是Apache ...

- spring boot(十四)shiro登录认证与权限管理

这篇文章我们来学习如何使用Spring Boot集成Apache Shiro.安全应该是互联网公司的一道生命线,几乎任何的公司都会涉及到这方面的需求.在Java领域一般有Spring Security ...

- Spring Cloud之路:(七)SpringBoot+Shiro实现登录认证和权限管理

版权声明:本文为博主原创文章,未经博主允许不得转载. https://blog.csdn.net/sage_wang/article/details/79592269一.Shiro介绍1.Shiro是 ...

- SpringBoot学习:整合shiro(身份认证和权限认证),使用EhCache缓存

项目下载地址:http://download.csdn.NET/detail/aqsunkai/9805821 (一)在pom.xml中添加依赖: <properties> <shi ...

随机推荐

- AcWing P378 骑士放置 题解

Analysis 这道题跟前几道题差不多,依旧是匈牙利算法求二分图匹配,在连边的时候,要连两个矛盾的位置(即一个骑士和其控制的位置).然后就跑一遍匈牙利算法就好了. #include<iostr ...

- 代码 | 用ALNS框架求解一个TSP问题 - 代码详解

写在前面 前面好多篇文章,我们总算是把整个ALNS的代码框架给大家说明白了.不知道大家对整个框架了解了没有.不过打铁要趁热,心急了要吃热豆腐.今天就来实战一下,教大家怎么用ALNS的代码框架,求解一个 ...

- Map集合类

1.1 Map.clear方法——从Map集合中移除所有映射关系 public static void main(String[] args) { Map map=new HashMap(); ...

- 【转】使用 Ansible 实现数据中心自动化管理

长久以来,IT 运维在企业内部一直是个耗人耗力的事情.随着虚拟化的大量应用.私有云.容器的不断普及,数据中心内部的压力愈发增加.传统的自动化工具,往往是面向于数据中心特定的一类对象,例如操作系统.虚拟 ...

- express中的中间件(middleware)、自定义中间件、静态文件中间件、路由中间件

express文档地址 什么是中间件呢(middleware)?它是谁的中间件呢? 首先我们需要了解到请求和响应, 请求就是客户端发送请求给服务器, 响应就是,服务器根据客户端的请求返回给客户端的数据 ...

- WebSocket浅谈

WebSocket是HTML5开始提供的一种在单个 TCP 连接上进行全双工通讯的协议. 在WebSocket API中,浏览器和服务器只需要做一个握手的动作,然后,浏览器和服务器之间就形成了一条快速 ...

- class与computed一起应用

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- Java核心复习——J.U.C LinkedBlockingQueue源码分析

参考文档 LinkedBlockingQueue和ArrayBlockingQueue的异同

- 备份的数据库文件(500M左右)无法导入的解决方法

解决方法: 修改配置文件/usr/local/mysql/my.cnf 在my.cnf文件下添加一句:max_allowed_packet=900M 注:此处大小不能设置过大,过大可能会导致还原过程中 ...

- Mininet系列实验(一):Mininet使用源码安装

1 实验目的 掌握Mininet使用源码安装的方法. 2 实验原理 Mininet 是一个轻量级软件定义网络和测试平台:它采用轻量级的虚拟化技术使一个单一的系统看起来像一个完整的网络运行相关的内核系统 ...