基于.NetCore3.1系列 ——认证授权方案之Swagger加锁

一、前言

在之前的使用Swagger做Api文档中,我们已经使用Swagger进行开发接口文档,以及更加方便的使用。这一转换,让更多的接口可以以通俗易懂的方式展现给开发人员。而在后续的内容中,为了对api资源的保护,我们引入了认证授权方案,利用HTTP提供了一套标准的身份验证框架,服务端可以用来针对客户端的请求发送质询(challenge),客户端根据质询提供应答身份验证凭证,进而实现对资源的保护。

因为之前在使用Swagger的系列中还没有加身份认证授权这一块,所以我们使用的接口都是没有进行资源保护的,而再后续又对认证授权这一块进行讲解又没有将Swagger好好的利用起来,使得每一次要测试授权认证的时候,都得使用postman在Hearer请求头中加入Authorization属性,导致每测试一个接口就得输入一次token令牌来实现认证,重复操作频繁,降低工作效率。

这个时候,我们刚好发现,Swagger已经帮我们是实现了一次输入令牌,不同接口多次调用,提高效率。这样,我们就可以将之前的Swagger系列和认证授权系列相结合。

说干就干。。。

二、回顾

Swagger系列:

基于.NetCore3.1系列 —— 使用Swagger做Api文档 (上篇)

基于.NetCore3.1系列 —— 使用Swagger做Api文档 (下篇)

基于.NetCore3.1系列 —— 使用Swagger导出文档 (番外篇)

基于.NetCore3.1系列 —— 使用Swagger导出文档 (补充篇)

JWT认证授权系列:

基于.NetCore3.1系列 —— 认证方案之初步认识JWT

基于.NetCore3.1系列 —— 认证授权方案之JwtBearer认证

基于.NetCore3.1系列 —— 认证授权方案之授权初识

基于.NetCore3.1系列 —— 认证授权方案之授权揭秘 (上篇)

基于.NetCore3.1系列 —— 认证授权方案之授权揭秘 (下篇)

三、开始

3.1. 添加Swagger

这里我们使用之前Swagger系列中的源码,可以发现这个在没有使用配置我们认证授权代码的情况下,资源api都是处于没有保护的情况下,任何人都可以调用使用,没有安全性。

public void ConfigureServices(IServiceCollection services)

{

services.AddSwaggerGen(c =>

{

c.SwaggerDoc("V1", new OpenApiInfo

{

Version = "V1", //版本

Title = $"XUnit.Core 接口文档-NetCore3.1", //标题

Description = $"XUnit.Core Http API v1", //描述

Contact = new OpenApiContact { Name = "艾三元", Email = "", Url = new Uri("http://i3yuan.cnblogs.com") },

License = new OpenApiLicense { Name = "艾三元许可证", Url = new Uri("http://i3yuan.cnblogs.com") }

});

var basePath = Path.GetDirectoryName(typeof(Program).Assembly.Location);//获取应用程序所在目录(绝对,不受工作目录影响,建议采用此方法获取路径)

//var basePath = AppContext.BaseDirectory;

var xmlPath = Path.Combine(basePath, "XUnit.Core.xml");//这个就是刚刚配置的xml文件名

c.IncludeXmlComments(xmlPath);//默认的第二个参数是false,对方法的注释

// c.IncludeXmlComments(xmlPath,true); //这个是controller的注释

});

services.AddControllers();

}

3.2. 添加认证授权

基于之前的认证授权方案系列,我们这一节的认证授权就使用之前使用的基于自定义策略授权的方式,实现授权。

3.2.1. 定义权限策略

定义一个权限策略PermissionRequirement,这个策略并包含一些属性。

public class PermissionRequirement: IAuthorizationRequirement

{

public string _permissionName { get; }

public PermissionRequirement(string PermissionName)

{

_permissionName = PermissionName;

}

}

3.2.2. 再定义一个策略处理类

public class PermissionRequirementHandler : AuthorizationHandler<PermissionRequirement>

{

protected override Task HandleRequirementAsync(AuthorizationHandlerContext context, PermissionRequirement requirement)

{

var role = context.User.FindFirst(c => c.Type == ClaimTypes.Role);

if (role != null)

{

var roleValue = role.Value;

if (roleValue==requirement._permissionName)

{

context.Succeed(requirement);

}

}

return Task.CompletedTask;

}

}

3.2.3. 下面展示了如何将自定义要求添加到策略

(请注意,由于这是自定义要求,因此没有扩展方法,而必须继续处理策略对象的整个 Requirements 集合):

public void ConfigureServices(IServiceCollection services)

{

services.AddControllers();

//基于自定义策略授权

services.AddAuthorization(options =>

{

options.AddPolicy("customizePermisson",

policy => policy

.Requirements

.Add(new PermissionRequirement("admin")));

});

//此外,还需要在 IAuthorizationHandler 类型的范围内向 DI 系统注册新的处理程序:

services.AddScoped<IAuthorizationHandler, PermissionRequirementHandler>();

// 如前所述,要求可包含多个处理程序。如果为授权层的同一要求向 DI 系统注册多个处理程序,有一个成功就足够了。

}

3.2.4. 应用自定义的策略的特性

指定当前用户必须是应用对控制器或控制器内的操作,如

[Authorize(Policy = "customizePermisson")]

public class MovieController : ControllerBase

{

}

3.3. 添加Swagger锁

利用Swagger为我们提供的接口,在AddSwaggerGen服务中,添加保护api资源的描述。

var openApiSecurity = new OpenApiSecurityScheme

{

Description = "JWT认证授权,使用直接在下框中输入Bearer {token}(注意两者之间是一个空格)\"",

Name = "Authorization", //jwt 默认参数名称

In = ParameterLocation.Header, //jwt默认存放Authorization信息的位置(请求头)

Type = SecuritySchemeType.ApiKey

};

添加请求头的Header中的token,传递到后台。

c.OperationFilter<SecurityRequirementsOperationFilter>();

开启加权锁

c.OperationFilter<AddResponseHeadersFilter>();

c.OperationFilter<AppendAuthorizeToSummaryOperationFilter>();

代码整合如下:在ConfigureServices服务中

services.AddSwaggerGen(c =>

{

c.SwaggerDoc("V1", new OpenApiInfo

{

Version = "V1", //版本

Title = $"XUnit.Core 接口文档-NetCore3.1", //标题

Description = $"XUnit.Core Http API v1", //描述

Contact = new OpenApiContact { Name = "艾三元", Email = "", Url = new Uri("http://i3yuan.cnblogs.com") },

License = new OpenApiLicense { Name = "艾三元许可证", Url = new Uri("http://i3yuan.cnblogs.com") }

});

var basePath = Path.GetDirectoryName(typeof(Program).Assembly.Location);//获取应用程序所在目录(绝对,不受工作目录影响,建议采用此方法获取路径)

//var basePath = AppContext.BaseDirectory;

var xmlPath = Path.Combine(basePath, "XUnit.Core.xml");//这个就是刚刚配置的xml文件名

// c.IncludeXmlComments(xmlPath);//默认的第二个参数是false,对方法的注释

c.IncludeXmlComments(xmlPath,true); // 这个是controller的注释

#region 加锁

var openApiSecurity = new OpenApiSecurityScheme

{

Description = "JWT认证授权,使用直接在下框中输入Bearer {token}(注意两者之间是一个空格)\"",

Name = "Authorization", //jwt 默认参数名称

In = ParameterLocation.Header, //jwt默认存放Authorization信息的位置(请求头)

Type = SecuritySchemeType.ApiKey

};

c.AddSecurityDefinition("oauth2", openApiSecurity);

c.OperationFilter<AddResponseHeadersFilter>();

c.OperationFilter<AppendAuthorizeToSummaryOperationFilter>();

c.OperationFilter<SecurityRequirementsOperationFilter>();

#endregion

});

c.AddSecurityDefinition("oauth2", openApiSecurity);这里的方案名称必须是oauth2

四、运行

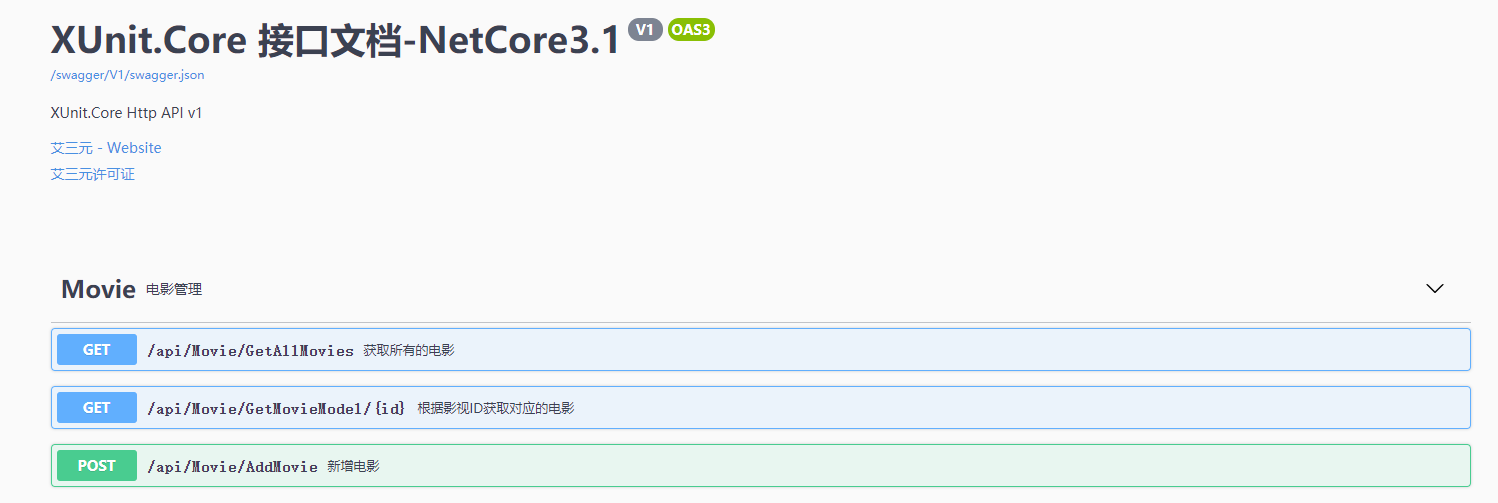

在未加锁的情况下,效果如下:

加上锁的程序后,执行后发现,

执行效果:

五、总结

- 通过上面的汇总,我们已经实现将Swagger和net core身份认证授权才能访问接口

- 在以后测试接口授权的时候,就可以直接通过Swagger中的锁来调试运行,减少重复添加令牌进行操作。

- 源码地址

基于.NetCore3.1系列 ——认证授权方案之Swagger加锁的更多相关文章

- 基于.NetCore3.1系列 —— 认证授权方案之授权揭秘 (下篇)

一.前言 回顾:基于.NetCore3.1系列 -- 认证授权方案之授权揭秘 (上篇) 在上一篇中,主要讲解了授权在配置方面的源码,从添加授权配置开始,我们引入了需要的授权配置选项,而不同的授权要求构 ...

- 认证授权方案之JwtBearer认证

1.前言 回顾:认证方案之初步认识JWT 在现代Web应用程序中,即分为前端与后端两大部分.当前前后端的趋势日益剧增,前端设备(手机.平板.电脑.及其他设备)层出不穷.因此,为了方便满足前端设备与后端 ...

- 基于.NetCore3.1系列 —— 日志记录之初识Serilog

一.前言 对内置日志系统的整体实现进行了介绍之后,可以通过使用内置记录器来实现日志的输出路径.而在实际项目开发中,使用第三方日志框架(如: Log4Net.NLog.Loggr.Serilog.Sen ...

- 一款基于.NET Core的认证授权解决方案-葫芦藤1.0开源啦

背景 18年公司准备在技术上进行转型,而公司技术团队是互相独立的,新技术的推动阻力很大.我们需要找到一个切入点.公司的项目很多,而各个系统之间又不互通,导致每套系统都有一套登录体系,给员工和客户都带来 ...

- OAuth2密码模式已死,最先进的Spring Cloud认证授权方案在这里

旧的Spring Security OAuth2停止维护已经有一段时间了,99%的Spring Cloud微服务项目还在使用这些旧的体系,严重青黄不接.很多同学都在寻找新的解决方案,甚至还有念念不忘密 ...

- HTTP API认证授权方案

目录 一.需求背景 二.常用的API认证技术 2.1 App Secret Key + HMAC 2.2 OAuth 2.0 2.2.1 Authorization Code Flow 2.2.2 C ...

- 基于.NetCore3.1系列 —— 日志记录之日志配置揭秘

一.前言 在项目的开发维护阶段,有时候我们关注的问题不仅仅在于功能的实现,甚至需要关注系统发布上线后遇到的问题能否及时的查找并解决.所以我们需要有一个好的解决方案来及时的定位错误的根源并做出正确及时的 ...

- 基于.NetCore3.1系列 —— 日志记录之自定义日志组件

一.前言 回顾:日志记录之日志核心要素揭秘 在上一篇中,我们通过学习了解在.net core 中内置的日志记录中的几大核心要素,在日志工厂记录器(ILoggerFactory)中实现将日志记录提供器( ...

- Spring cloud微服务实战——基于OAUTH2.0统一认证授权的微服务基础架构

https://blog.csdn.net/w1054993544/article/details/78932614

随机推荐

- AutoIt实现文件上传

AutoIt目前最新是v3版本,这是一个使用类似BASIC脚本语言的免费软件,它设计用于Windows GUI(图形用户界面)中进行自动化操作.它利用模拟键盘按键,鼠标移动和窗口/控件的组合来实现自动 ...

- 如何从二进制文件中读取int型序列

使用的主要函数是int.from_bytes 代码如下: f = open('./T26.dat', 'rb') for i in range(20): A = f.read(2) A = int.f ...

- Linux下搭建mysql

[准备环境] Linux centos7 [mysql安装步骤] 1.首先确定centos版本 cat /etc/redhat-release 2.yum安装 yum -y install mar ...

- python 获取两位的月份(09)和天数(09)

- Java 中的数据结构类 Vector 和 ArrayList

今天刷算法题目时,使用到了 Java 的内置栈类 Stack,好奇它是怎么实现的,发现它是继承于 Vector 这个类.那么,就先学习下 Vector 这个类的实现吧! Vector 和 ArrayL ...

- 尚硅谷ajax视频教程2

7.7. 尚硅谷_佟刚_Ajax_典型应用_验证用户名是否可用 整个项目的目录路径如下所示 我们首先新建立一个web工程,在webroot下面新建立一个script的文件夹,导入jquer文件 接下来 ...

- 尚学堂 215 在java中执行JavaScript代码

package com.bjsxt.test; import java.io.FileReader; import java.net.URL; import java.util.List; impor ...

- JavaWeb开发之四:servlet技术 黑马程序员_轻松掌握JavaWeb开发之四Servlet开发 方立勋老师视频教程相当的经典

总结: 记住:servlet对象在应用程序运行的过程中只创建一次,浏览器每次访问的时候,创建reponse对象 request对象,然后调用servlet的service方法,reponse对象和re ...

- (数据科学学习手札88)基于geopandas的空间数据分析——空间计算篇(下)

本文示例代码及数据已上传至我的Github仓库https://github.com/CNFeffery/DataScienceStudyNotes 1 简介 在基于geopandas的空间数据分析系列 ...

- postman写测试用例

接口测试引用聚合数据(手机号码归属地)接口 1,点击postman左上角红框+New Collection来创建文件,用来存放测试用例 文件名为号码归属地查询(随意) 2,右击文件选择Add Req ...