Collabtive 系统 SQL 注入实验(补充)

SQL Injection:就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

具体来说,它是利用现有应用程序,将(恶意)的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

首先了解什么时候可能发生SQL Injection。

假设在浏览器中输入URL www.sample.com,由于它只是对页面的简单请求无需对数据库动进行动态请求,所以它不存在SQL Injection,当输入www.sample.com?testid=23时,在URL中传递变量testid,并且提供值为23,由于它是对数据库进行动态查询的请求(其中?testid=23表示数据库查询变量),所以可以该URL中嵌入恶意SQL语句。

现在知道SQL Injection适用场合,接下来将通过具体的例子来说明SQL Injection的应用,这里以pubs数据库作为例子。

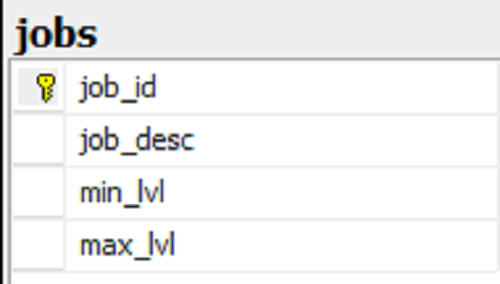

通过Web页面查询job表中的招聘信息,job表的设计如下:

接着让实现Web程序,它根据工作Id(job_id)来查询相应的招聘信息,示意代码如下:

protected void Page_Load(object sender, EventArgs e)

{

if (!IsPostBack)

{

// Gets departmentId from http request.

string queryString = Request.QueryString["departmentID"];

if (!string.IsNullOrEmpty(queryString))

{

// Gets data from database.

gdvData.DataSource = GetData(queryString.Trim());

// Binds data to gridview.

gdvData.DataBind();

}

}

}

现在已经完成了Web程序,接下来让查询相应招聘信息。

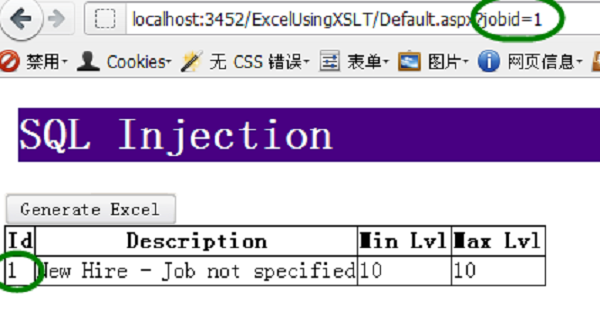

如图所示,要查询数据库中工作Id值为1的工作信息,而且在页面显示了该工作的Id,Description,Min Lvl和Max Lvl等信息。

现在要求实现根据工作Id查询相应工作信息的功能,SQL示意代码如下:

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

WHERE (job_id = 1)

假设现在要求获取Department表中的所有数据,而且必须保留WHERE语句,那只要确保WHERE恒真就OK了,SQL示意代码如下:

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

WHERE (job_id = 1) OR 1 = 1

上面使得WHERE恒真,所以该查询中WHERE已经不起作用了,其查询结果等同于以下SQL语句。

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

SQL查询代码实现如下:

string sql1 = string.Format(

"SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='{0}'", jobId);

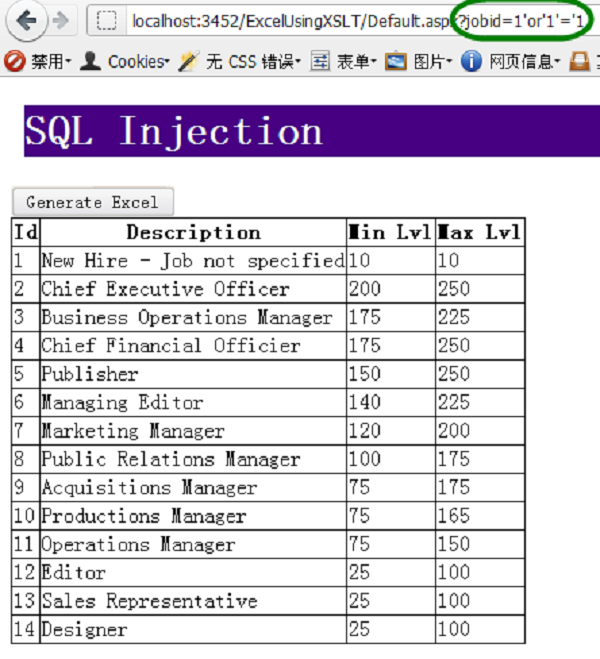

现在要通过页面请求的方式,让数据库执行的SQL语句,要在URL中嵌入恶意表达式1=1(或2=2等等),如下URL所示:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or'1'='1

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

WHERE job_id = '1' OR '1' = 1'

现在把job表中的所有数据都查询出来了,仅仅通过一个简单的恒真表达式就可以进行了一次简单的攻击。

虽然把job表的数据都查询出来了,但数据并没有太大的价值,由于把该表临时命名为job表,所以接着要找出该表真正表名。

首先假设表名就是job,然后输入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or 1=(select count(*) from job)--

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

WHERE job_id='1'or 1=(select count(*) from job) --'

当输入了以上URL后,结果服务器返回错误信息,这证明了的假设是错误的,那该感觉到挫败吗?不,其实这里返回了很多信息,首先它证明了该表名不是job,而且它还告诉后台数据库是SQL Server,不是MySQL或Oracle,这也设计一个漏洞把错误信息直接返回给了用户。

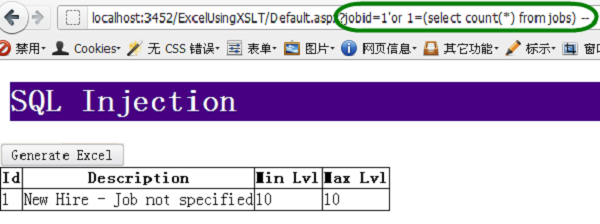

接下假定表名是jobs,然后输入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or1=(select count(*) from jobs) --

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl

FROM jobs

WHERE job_id='1'or 1=(select count(*) from jobs) --'

现在证明了该表名是jobs,这可以迈向成功的一大步,由于知道了表名就可以对该表进行增删改操作了,而且还可以猜测出更多的表对它们作出修改,一旦修改成功那么这将是一场灾难。

现在我们已经对SQL Injection的攻击有了初步的了解了,接下学习如何防止SQL Injection。

总的来说有以下几点:

1.永远不要信任用户的输入,要对用户的输入进行校验,可以通过正则表达式,或限制长度,对单引号和双"-"进行转换等。

2.永远不要使用动态拼装SQL,可以使用参数化的SQL或者直接使用存储过程进行数据查询存取。

3.永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

4.不要把机密信息明文存放,请加密或者hash掉密码和敏感的信息。

5.应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装,把异常信息存放在独立的表中。

Collabtive 系统 SQL 注入实验(补充)的更多相关文章

- 20169205 2016-2017-2 实验四 SQL注入实验

20169205 2016-2017-2 实验四 SQL注入实验 实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框. ...

- 搭建sql注入实验环境(基于windows)

搭建服务器环境 1.下载xampp包 地址:http://www.apachefriends.org/zh_cn/xampp.html 很多人觉得安装服务器是件不容易的事,特别是要想添加MySql, ...

- 20169219 SEED SQL注入实验

实验环境SEED Ubuntu镜像 环境配置 实验需要三样东西,Firefox.apache.phpBB2(镜像中已有): 1.运行Apache Server:只需运行命令sudo service a ...

- 20169219 SQL注入实验报告

实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框.输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令. 在 ...

- 仿5173游戏交易平台系统SQL注入(可直接脱裤)+Getshell

最近没事登登好几年前玩过的游戏看看,发现有人喊高价收号,这一看就是骗子,这等骗子还想骗我?我就来看看这逗逼是怎么骗人的,结果发现这人给了一个说是 5173平台交易的网站,叫我直接把号的信息填上去然后填 ...

- SQL注入实验,PHP连接数据库,Mysql查看binlog,PreparedStatement,mysqli, PDO

看到有人说了判断能否sql注入的方法: 简单的在参数后边加一个单引号,就可以快速判断是否可以进行SQL注入,这个百试百灵,如果有漏洞的话,一般会报错. 下面内容参考了这两篇文章 http://blog ...

- 第一次MySQL的SQL注入实验

测试平台:https://www.mozhe.cn/news/detail/324 上完SQL注入的第一节课过来对着笔记一步一步来做.. 1.首页面上没有id=XXX的东西,看见“平台维护通知”,点开 ...

- SQL注入实验

看到他们黑站感觉很有意思的样子,于是我也玩了一下午,虽然都是些狠狠狠简单的东西,不过还是记录下来啦. 虽然和我现在做的没啥关系,不过,,,挺好 浏览器的“工具”——“internet选项”——“高级” ...

- 类型SQL注入实验 Part1

准备为PHPstudy环境 <?php $id = $_GET['t']; $conn = mysql_connect("127.0.0.1","root" ...

随机推荐

- 机器学习算法整理(一)线性回归与梯度下降 python实现

回归算法 以下均为自己看视频做的笔记,自用,侵删! 一.线性回归 θ是bias(偏置项) 线性回归算法代码实现 # coding: utf-8 get_ipython().run_line_mag ...

- SHA-1(安全哈希算法实现)

如题,不知道sha-1的自己百度吧. #include <iostream> #include <vector> //定义vector数组 #include <strin ...

- 通过微信公众号ID生成公众号的二维码

username为公众号id http://open.weixin.qq.com/qr/code/?username=wyjiaolian

- bzoj 5055: 膜法师——树状数组

Description 在经历过1e9次大型战争后的宇宙中现在还剩下n个完美维度, 现在来自多元宇宙的膜法师,想偷取其中的三个维度为伟大的长者续秒, 显然,他能为长者所续的时间,为这三个维度上能量的乘 ...

- mysql 增加字段脚本,以及删除主键约束的脚本,存储过程

//增加一个库下面所有表的row_id和其他9个字段的存过 DELIMITER $$ USE `erptest`$$ DROP PROCEDURE IF EXISTS `UPTABLE`$$ CREA ...

- 【比赛游记】THUSC2018酱油记

day -1 早上4:30就要起来去飞机场…… 7点的飞机,10:30就到北京了. 北京的街景并没有我想像的漂亮……大概是因为我在四环外〒▽〒 晚上还有CF div3场,果断的去水了,因为太累就没有打 ...

- 做了这么久的 DBA,你真的认识 MySQL 数据安全体系?【转】

给大家分享下有关MySQL在数据安全的话题,怎么通过一些配置来保证数据安全以及保证数据的存储落地是安全的. 我是在2014年加入陌陌,2015年加入去哪儿网,做MySQL的运维,包括自动化的开发. 接 ...

- 组合比较符(PHP7+)

php7+支持组合比较符,即<=>,英文叫做combined comparison operator,组合比较运算符可以轻松实现两个变量的比较,当然不仅限于数值类数据的比较. 语法:$a& ...

- php 中更简洁的三元运算符 ?:

PHP 三元运算符是对参数赋值时候的一个简洁的主要用法. 一个主要的用法: PHP 三元运算符能够让你在一行代码中描述判定代码, 从而替换掉类似以下的代码: <?php if (isset($v ...

- SQLAlchemy-方言(Dialects)

一: Dialects 文档是分为三个部分: SQLAlchemy ORM, SQLAlchemy Core, and Dialects. SQLAlchemy ORM:在SQLAlchemy ORM ...