owasp zap 安全审计工具 的fuzzer使用

owasp zap 安全审计工具 的fuzzer可用场景如下:

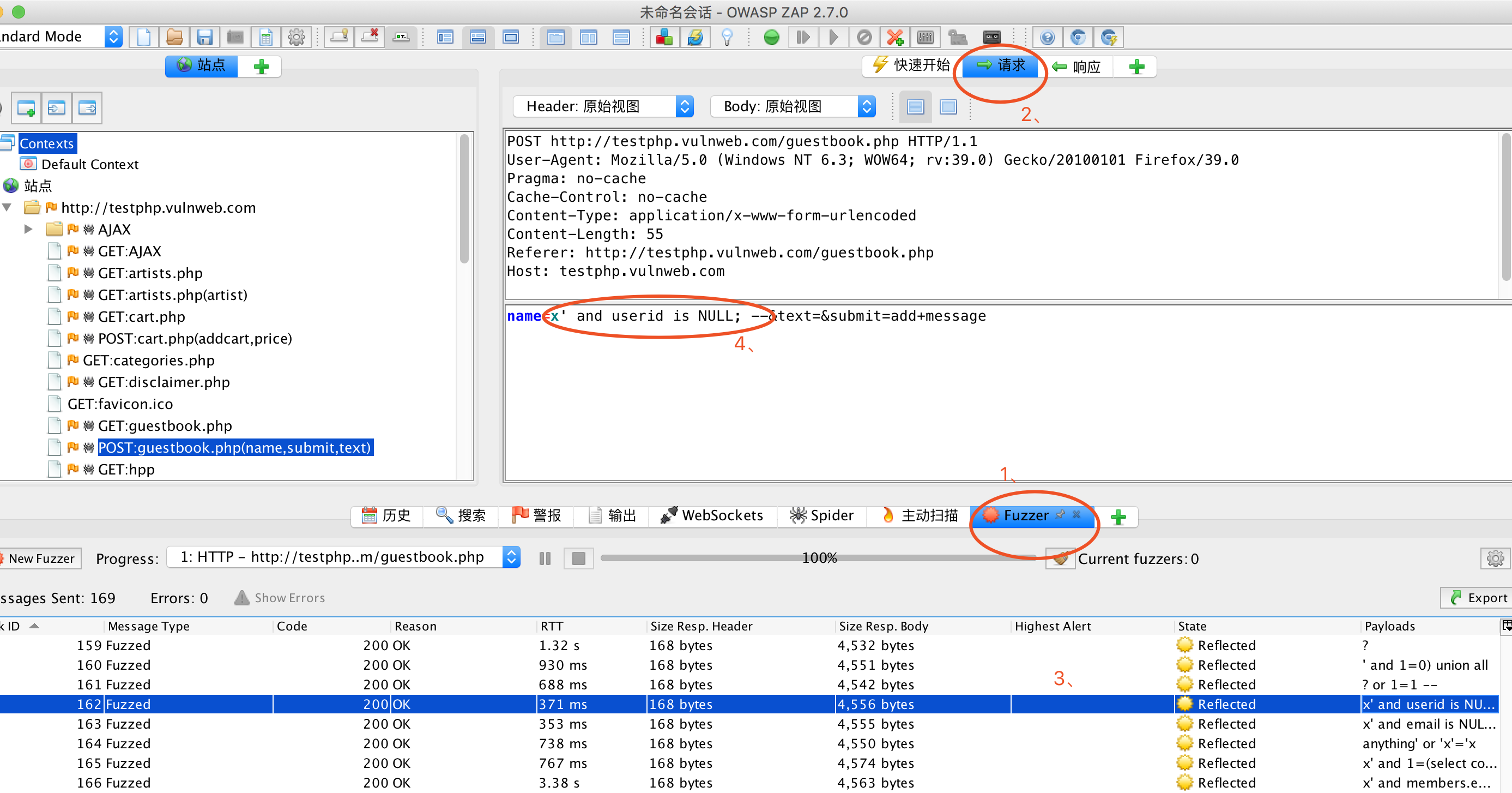

一、SQL注入和XSS攻击等

1、选中请求中需要检查的字段值,右键-Fuzzy

2、选中file fuzzer功能(包括SQL注入,xss攻击等)便可以对相关安全问题进行检查

3、以下是sql注入的检查结果,可以看到对name字段进行了sql注入的遍历(xss等同理)

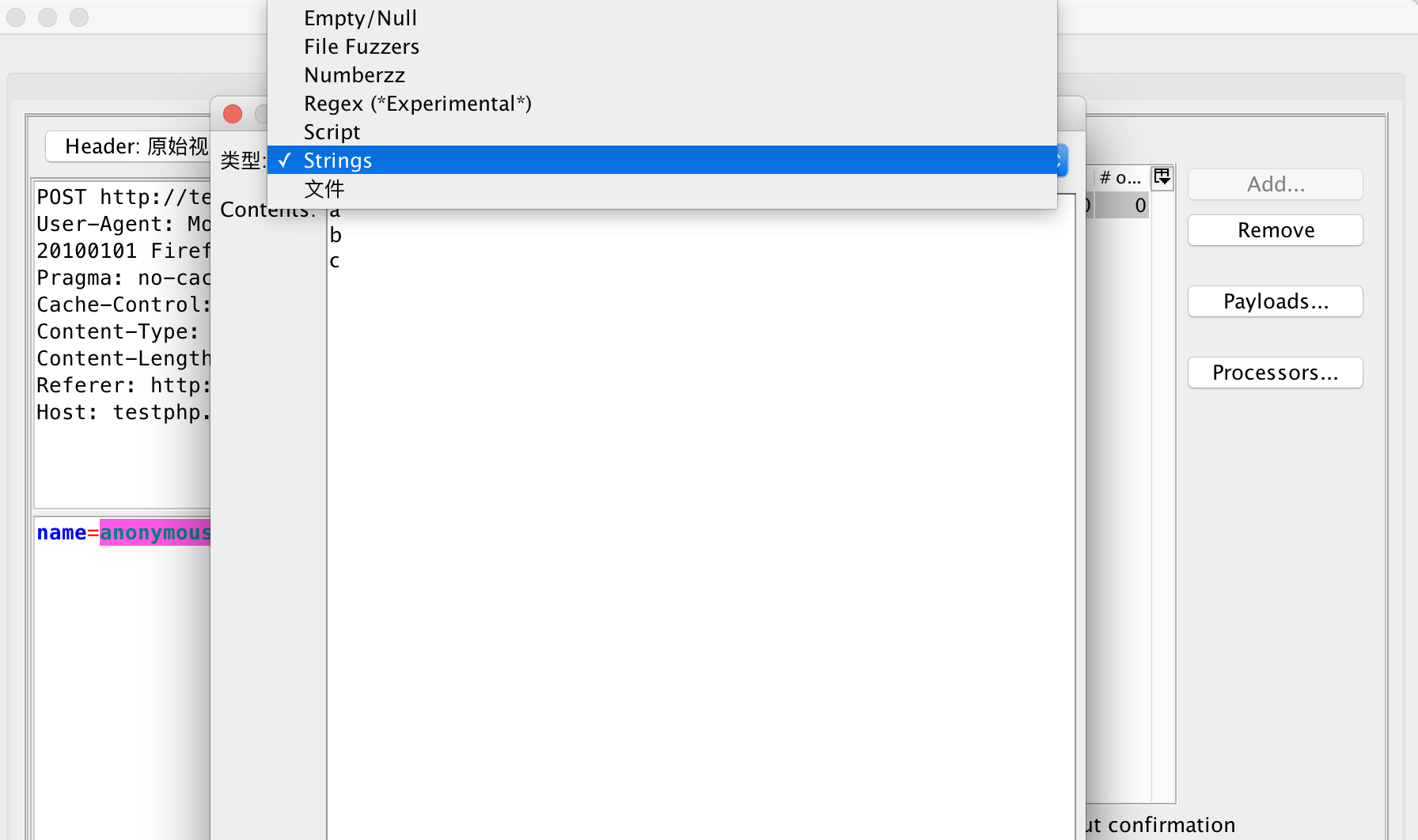

二、暴力破解

同上选中需要暴力破解的字段,入登陆接口的密码,如下选中string类型填写或者文本等

owasp zap 安全审计工具 的fuzzer使用的更多相关文章

- owasp zap 安全审计工具 安装/拦截请求

1.安装 网址:https://www.owasp.org/index.php/OWASP_Zed_Attack_Proxy_Project 步骤:安装包正常安装即可 2.使用: 来自:http:// ...

- owasp zap 安全审计工具 功能详解

一.persist session 该功能主要保存扫描分析的结果,方便下次继续分析 二.扫描策略 1.修改策略 A.入口 B.具体设置页面 C.设置完成后,发起主动扫描,在弹出的窗口可以选择策略 D. ...

- kali linux 网络渗透测试学习笔记(二)OWASP ZAP工具扫描SQL injection漏洞失败

按照惯例,利用OWASP ZAP工具扫描SQL injection漏洞时,应该很快就可以扫描出来,但是在笔者进行扫描的时候,却遇到了以下状况: 这说明了该工具根本就没能够扫描出SQL注入的漏洞,不知道 ...

- (转)OWASP ZAP下载、安装、使用(详解)教程

OWASP Zed攻击代理(ZAP)是世界上最受欢迎的免费安全审计工具之一,由数百名国际志愿者*积极维护.它可以帮助您在开发和测试应用程序时自动查找Web应用程序中的安全漏洞. 也可以说:ZAP是一个 ...

- OWASP ZAP使用教程

一.安装 Windows下载下来的是exe的,双击就可以了! Linuxg下载下来的不是.sh就是tar.gz,这个就更加简单了. 唯一需要注意的是: Windows和Linux版本需要运行Java ...

- 安全性测试:OWASP ZAP使用入门指南

免责声明: 本文意在讨论使用工具来应对软件研发领域中,日益增长的安全性质量测试需求.本文涉及到的工具不可被用于攻击目的. 1. 安全性测试 前些天,一则12306用户账号泄露的新闻迅速发酵,引起了购票 ...

- 安全性测试:OWASP ZAP 2.8 使用指南(四):ZAP扫描移动应用安全

在做移动应用(APP,小程序等)测试时,需要关注应用安全性. ZAP是可以用来进行手机移动应用渗透性测试扫描的. 正因为ZAP是采用“中间代理”的形式,截取并扫描所有客户端与服务器的交互请求,作为客户 ...

- 网络安全初级实战笔记(一):owasp zap 暴力破解

网络安全里装着好多人的侠客梦.但是不能触碰铁律,所以,只小小的自娱自乐. 自己练习,大都会用到DVWA,一个很好的安全测试平台,自己搭建(很简单,傻瓜式搭建),自己设置安全级别,自己验证各种漏洞攻击方 ...

- Linux audit安全审计工具

/********************************************************************** * Linux audit安全审计工具 * 说明: * ...

随机推荐

- hdu Shell Necklace 5730 分治FFT

Description Perhaps the sea‘s definition of a shell is the pearl. However, in my view, a shell neckl ...

- zigbee ---- profile 和 cluster

在zigbee规范中,引入了profile, cluster的概念.具体说来,假设规范一个profile(可以理解成一套规定),这个profile用来规范智能家居领域的相关产品都要满足那些要求,那么h ...

- 一串跟随鼠标的DIV

div跟随鼠标移动的函数: <!DOCTYPE HTML><html><head> <meta charset="utf-8"> & ...

- dbcp基本配置和重连配置

转载自:http://agapple.iteye.com/blog/772507 最近在看一些dbcp的相关内容,顺便做一下记录,免得自己给忘记了. 1. 引入dbcp (选择1.4) Java代码 ...

- linux+GraphicsMagick 安装

转摘自:http://blog.csdn.net/fhqsse220/article/details/12995763 GraphicsMagick 安装 下载软件:download:ftp://ft ...

- 纯手工 CheckboxTree 实现

数据结构及页面显示格式: INSERT INTO AS_CombRules VALUES('', '', '', '', '', '', '') 实现 CheckboxTree 功能: html代码: ...

- 动态规划:树形DP

典型例题有三道: 没有上司的舞会 选课 景点中心 我们可以把动态规划的状态和转移描述成DAG 对于有根树来说,如果我们规定边的方向由父节点指向叶子节点 或者是由叶子节点指向父节点(奇葩) 那么它也是一 ...

- bzoj 2819 博弈论

我们可以把 n为偶数的时候,n*n的棋盘看成若干个不相交的2*1的格子,那么对于每个2*1的格子,如果先手选了其中的一个,另一个人都可以选另一个,所以最后使先手没有可以选的格子,先手必败(这里的先手并 ...

- 通过监测DLL调用探测Mimikatz

通过Sysmon的-l参数可以探测到DLL加载(ImageLoaded): REF: https://securityriskadvisors.com/blog/post/detecting-in-m ...

- Web Application Vulnerabilities and Potential Problem Due to Bad Design

web应用设计中不安全的设计及潜在的风险: REF: https://msdn.microsoft.com/en-us/library/ff648647.aspx