无线渗透--wifiphisher之wifi钓鱼获取wifi密码

本来是想试验一下暴力破解的,但是由于字典太大,跑的时间也比较长,于是使用了钓鱼的方法。

先说一下wifiphisher钓鱼获取wifi密码的原理:

wifiphisher对于你在攻击中选定的wifi会强制使连接目标wifi的客户机断开连接,然后使用你的无线网卡伪装成一个可连接的热点,并显示钓鱼页面,欺骗用户输入密码,然后wifiphisher接收到其输入的密码。

环境:1、kali Linux

2、wifiphisher

3、具有监听功能的适用于Linux的无线网卡

1、打开系统,将网卡接入虚拟机下的Linux

linux接入网卡:

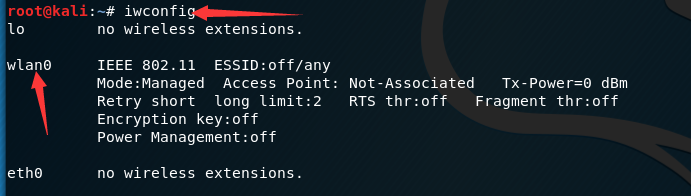

这样就接入了网卡,可以用iwconfig命令查看:

出现了wlan0,说明网卡接入成功(也可能是wlan1之类的,会有不同,只要出现图中wlan0这个内容格式就是成功了)

2、下载安装wifiphisher

kali下:apt-get install wifiphisher

其它的系统也可安装,可能要GitHub上找文件

3、开始选择热点进行钓鱼

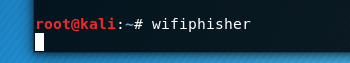

1)开启wifiphisher:终端输入wifiphisher

开启之后会对周围wifi进行扫描,可能需要等待一段时间才能够扫描彻底。

2)选定目标wifi

这里选择这个实验的wifi:

3)选定攻击模式

选然后会跳转到这里:

选定这个攻击模式,其攻击方式为:

路由器配置由于固件升级而没有徽标或品牌要求WPA / WPA2密码的路由器配置页面。 Mobile-friendly.page没有徽标或品牌因固件升级而要求输入WPA / WPA2密码。移动友好。

选定后页面跳转,等待鱼上钩即可即可。

4、来看看手机端

下面是接收结果:

无线渗透--wifiphisher之wifi钓鱼获取wifi密码的更多相关文章

- powershell网络钓鱼获取用户密码

1.powershell网络钓鱼脚本: https://raw.githubusercontent.com/enigma0x3/Invoke-LoginPrompt/master/Invoke-Log ...

- wifi钓鱼之--Pumpkin

无线钓鱼 前言:请准备一块rt3070的外接网卡 Pumpkin是一款无线安全检测工具WiFi-Pumpkin的使用,利用该工具可以伪造接入点完成中间人攻击,同时也支持一些其它的无线渗透功能.旨在 ...

- wifi钓鱼

无线网络的加密方式和破解方式 1.WEP加密及破解 1).WEP加密方式 有线等效保密(wired euivalent pricacy,WEP)协议的使用RC4(rivest cipher4)串流加密 ...

- Windows Phone获取WiFi BSSID

原文:Windows Phone获取WiFi BSSID BSSID,一种特殊的Ad-hoc LAN的应用,也称为Basic Service Set (BSS),一群计算机设定相同的BSS名称,即可自 ...

- 电子证据 利用Kali进行wifi钓鱼实战详细教程

电子证据 利用Kali进行wifi钓鱼实战详细教程 一. Kali系统安装和必要软件安装: 1.Kali最新版可以来我这儿拿外置驱动和光盘装,目测用U盘装最新版有些问题,比较麻烦. 2.Kali更新源 ...

- wifi钓鱼 强势拿你的wifi密码

钓鱼wifi 首先设一个场景!!! 如何得到一个免费的wifi 有人可能做过抓包跑包的方法或者跑pin码的方法然而这些方法可能会耗去你大量的时间(我曾经跑包花了一天的时间 跑pin码花了一晚上)感 ...

- iOS开发中获取WiFi相关信息

iOS 开发中难免会遇到很多与网络方面的判断,这里做个汇总,大多可能是与WiFi相关的. 1.Ping域名.Ping某IP 有 时候可能会遇到ping 某个域名或者ip通不通,再做下一步操作.这里的p ...

- 获取WIFI的SSID和本机IP

1.获取WIFI的SSID 引入库 #import <SystemConfiguration/CaptiveNetwork.h> ..... ..... // WIFI的名字 + (NSS ...

- 获取wifi信息

最近有个项目需要获取手机附近wifi列表,查了许多资料发现,现在只能查到wifi的SSID,并且用到的是私有api,无法通过app store审核,这里记录一下,方便学习,新手勿喷,欢迎大神指教(wi ...

随机推荐

- HDU 4699 Editor(模拟 对顶栈)

题目大意: 给定一个整数序列 维护5种操作 次数<1e6 I x: 光标位置插入x 然后光标位于x之后 D: 删除光标前一个数 L: 光标左移 R: 光标右移 Q k: 询问位置k之前的最大前缀 ...

- Python语言——map/reduce的用法

Python内建了map()和reduce()函数. 如果你读过Google的那篇大名鼎鼎的论文“MapReduce: Simplified Data Processing on Large Clus ...

- 【PAT甲级】1060 Are They Equal (25 分)(需注意细节的模拟)

题意: 输入一个正整数N(<=100),接着输入两个浮点数(可能包含前导零,对于PAT已经习惯以string输入了,这点未知),在保留N位有效数字的同时判断两个数是否相等,并以科学计数法输出. ...

- Spring MVC 解读——@Autowired、@Controller、@Service从原理层面来分析

目录(?)[+] Spring MVC 解读Autowired 一Autowired 二BeanPostProcessor 三磨刀砍柴 四Bean 工厂 五实例化与装配 六执行装配 七一切的开始 ...

- Win Tomcat8 占用内存过高

1.解压版 找到tomcat/bin/catalina.bat 文件,修改对应参数 2.安装版 windows服务执行的是bin/tomcat.exe.他读取注册表中的值,而不是catalina.ba ...

- day03-Mybatis中一对一、一对多、多对多查询

一对一查询 一对一的表结构: my_account表: my_user表: 一对一是互相的,A可以找到B,B也可以找到A,方法是一样的,这里就只写一个方向的 通过my_count表找到my_user表 ...

- Python 爬取 热词并进行分类数据分析-[热词分类+目录生成]

日期:2020.02.04 博客期:143 星期二 [本博客的代码如若要使用,请在下方评论区留言,之后再用(就是跟我说一声)] 所有相关跳转: a.[简单准备] b.[云图制作+数据导入] c.[ ...

- HDU 2680 最短路 迪杰斯特拉算法 添加超级源点

Choose the best route Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Ot ...

- 面试官:说说Spring中的事务传播行为

前言 在开发中,相信大家都使用过Spring的事务管理功能.那么,你是否有了解过,Spring的事务传播行为呢? Spring中,有7种类型的事务传播行为.事务传播行为是Spring框架提供的一种事务 ...

- 登陆页面Sql注入(绕过)

如图,看到这道题的时候发觉之前做过一个类似的手工注入: 不过这次手注会失败,后台过滤了sql语句里的一些东西,但我们并不知道过滤了什么 到这里我就基本上没辙了,不过查询了资料以后发现sqlmap可以对 ...