经过Nginx代理后如何区分HTTP请求头中的X-Forwarded-For和X-Real-IP,以及Java示例

在开发工作中,我们常常需要获取客户端的IP。一般获取客户端的IP地址的方法是:request.getRemoteAddr();但是在通过了Apache,Squid等反向代理软件就不能获取到客户端的真实IP地址了。

原因:由于在客户端和服务之间增加了中间代理,因此服务器无法直接拿到客户端的IP,服务器端应用也无法直接通过转发请求的地址返回给客户端。

现在图示代理上网和IP的关系:

第一种情况:不通过代理上网,服务器端拿到真实IP

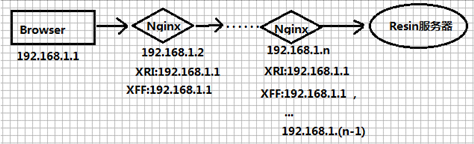

第二种情况:通过代理服务器如:Nginx,Squid等一层代理或多层代理上网,如下图:

需要注意的是X-Forwarded-For和X-Real-IP都不是http的正式协议头,而是squid等反向代理软件最早引入的,之所以resin能拿到,是因为NGINX里一般缺省都会这么配置转发的http请求:

location / {

proxy_pass http://yourdomain.com;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

经过多层代理后,我们会发现X-Forwarded-For是一个可叠加的过程,后面的代理会把前面代理的IP加入X-Forwarded-For,类似于python的列表append的作用.

就是这样

X-Forwarded-For:192.168.1.2, 192.168.1.3, 192.168..n

从X-Forwarded-For的定义来看,ips[0]才是原始客户端ip,如果这个都不是,那拿第二个就更不靠谱了,我们平时检验的时候,可能是直接在内网挂代理去访问的,跟外面网友访问经过的网络路径不一样,后面不停添加的是经过的每一层代理ip才对,下面举例说明;

request.getRemoteAddr() 192.168.239.196

request.getHeader("X-Forwarded-For") 58.63.227.162, 192.168.237.178, 192.168.238.218

request.getHeader("X-Real-IP") 192.168.238.218

所以访问的流程应该是这样,客户端58.63.227.162发出请求,经过192.168.237.178, 192.168.238.218两层转发,到了192.168.239.196这台NGINX上,NGINX就把X-Real-IP头设成了自己看到的remote_addr,也就是直接发给到他的192.168.238.218,这时候resin收到这个包,对resin来说直接发给他的remote_addr就是NGINX的ip,也就是192.168.239.196,那么resin里面的request.getRemoteAddr()就是192.168.239.196,那么在resin里拿最原始的ip逻辑(也就是拿能够知道的最外层的ip)应该是这样:

- 如果XFF不为空,拿XFF的左边第一个

- 如果XFF为空,拿XRI

- 如果XRI为空,只能拿request.getRemoteAddr(),也就是只能拿到最直接发给他的机器ip了

也可以发现 ,如果只有一层代理,X-Forwarded-For和X-Real-IP这两个头的值就是一样的

其他都不可考究,参考Java代码如下:

第一种代码:

/**

* 从Request对象中获得客户端IP,处理了HTTP代理服务器和Nginx的反向代理截取了ip

* @param request

* @return ip

*/

public static String getLocalIp(HttpServletRequest request) {

String remoteAddr = request.getRemoteAddr();

String forwarded = request.getHeader("X-Forwarded-For");

String realIp = request.getHeader("X-Real-IP"); String ip = null;

if (realIp == null) {

if (forwarded == null) {

ip = remoteAddr;

} else {

ip = remoteAddr + "/" + forwarded.split(",")[0];

}

} else {

if (realIp.equals(forwarded)) {

ip = realIp;

} else {

if(forwarded != null){

forwarded = forwarded.split(",")[0];

}

ip = realIp + "/" + forwarded;

}

}

return ip;

}

第二种代码:

1 public static String getIp(HttpServletRequest request) {

2 String remoteAddr = request.getRemoteAddr();

3 String forwarded = request.getHeader("X-Forwarded-For");

4 String realIp = request.getHeader("X-Real-IP");

5

6 String ip = null;

7 if (realIp == null) {

8 if (forwarded == null) {

9 ip = remoteAddr;

10 } else {

11 ip = remoteAddr + "/" + forwarded;

12 }

13 } else {

14 if (realIp.equals(forwarded)) {

15 ip = realIp;

16 } else {

17 ip = realIp + "/" + forwarded.replaceAll(", " + realIp, "");

18 }

19 }

20 return ip;

21 }

第三种代码:

1 public static String getIp2(HttpServletRequest request) {

2 String ip = request.getHeader("X-Forwarded-For");

3 if(StringUtils.isNotEmpty(ip) && !"unKnown".equalsIgnoreCase(ip)){

4 //多次反向代理后会有多个ip值,第一个ip才是真实ip

5 int index = ip.indexOf(",");

6 if(index != -1){

7 return ip.substring(0,index);

8 }else{

9 return ip;

10 }

11 }

12 ip = request.getHeader("X-Real-IP");

13 if(StringUtils.isNotEmpty(ip) && !"unKnown".equalsIgnoreCase(ip)){

14 return ip;

15 }

16 return request.getRemoteAddr();

17 }

第三种是最合适的,最清晰理解的。

最后,为什么推荐使用X-Forwarded-For而不是X-Real-IP,虽然有时它们的值是一样的

获取真实ip之所以通用X-Forwarded-For:

1. 他在正向(如squid)反向(如nginx)代理中都是标准用法,而正向代理中是没有x-real-ip相关的标准的,也就是说,如果用户访问你的 nginx反向代理之前,还经过了一层正向代理,你即使在nginx中配置了x-real-ip,取到的也只是正向代理的IP而不是客户端真实IP

2. 大部分nginx反向代理配置文章中都没有推荐加上x-real-ip ,而只有x-forwarded-for,因此更通用的做法自然是取x-forwarded-for

3. 多级代理很少见,只有一级代理的情况下二者是等效的

4. 如果有多级代理,x-forwarded-for效果是大于x-real-ip的,可以记录完整的代理链路

经过Nginx代理后如何区分HTTP请求头中的X-Forwarded-For和X-Real-IP,以及Java示例的更多相关文章

- 使用nginx代理后以及配置https后,如何获取真实的ip地址

使用nginx代理后以及配置https后,如何获取真实的ip地址 Date:2018-8-27 14:15:51 使用nginx, apache等反向代理后,如果想获取请求的真实ip,要在nginx中 ...

- go 语言的库文件放在哪里?如何通过nginx代理后还能正确获取远程地址

/usr/local/Cellar/go/1.5.1/libexec/src/ 他的RemoteAddr 是从哪里获取? func (c *conn) RemoteAddr() Addr { if ! ...

- HTTP 请求头中的 Remote_Addr,X-Forwarded-For,X-Real-IP

REMOTE_ADDR 表示发出请求的远程主机的 IP 地址,remote_addr代表客户端的IP,但它的值不是由客户端提供的,而是服务端根据客户端的ip指定的,当你的浏览器访问某个网站时,假设中间 ...

- HTTP 请求头中的 X-Forwarded-For(转)

原文:https://imququ.com/post/x-forwarded-for-header-in-http.html 我一直认为,对于从事 Web 前端开发的同学来说,HTTP 协议以及其他常 ...

- Http 请求头中的 Proxy-Connection

平时用 Chrome 开发者工具抓包时,经常会见到 Proxy-Connection 这个请求头.之前一直没去了解什么情况下会产生它,也没去了解它有什么含义.最近看完<HTTP 权威指南> ...

- post请求头中常见content-type(非常重要)

定义和用法 enctype 属性规定在发送到服务器之前应该如何对表单数据进行编码.默认地,表单数据会编码为 "application/x-www-form-urlencoded". ...

- shiro 获取请求头中的 rememberMe

前言: 上一篇提到了, 将 sessionId 放到请求头中去, 那rememberMe是否也可以放到请求头中去呢. 其实不管是sessionId还是rememberMe, shiro都会默认往coo ...

- shiro 获取请求头中的 sessionId

前言: 在前后端项目中, 前端有可能会要求, 后台返回一个 sessionId 给他, 然后他在请求后台接口时, 把这个sessionId 带给后台, 后台拿到这个sessionId , 就能识别, ...

- Ajax 请求头中常见content-type

四种常见的 POST 提交数据方式 HTTP 协议是以 ASCII 码传输,建立在 TCP/IP 协议之上的应用层规范.规范把 HTTP 请求分为三个部分:状态行.请求头.消息主体.协议规定 POST ...

随机推荐

- POJ1258 Agri-Net(Prim)

Agri-Net Time Limit: 1000MS Memory Limit: 10000K Total Submissions: 51685 Accepted: 21558 Descri ...

- 【推导】Codeforces Round #402 (Div. 2) A. Pupils Redistribution

一次交换,会让Group A里面的某个数字的数量-1,另一个数字的数量+1:对Group B恰好相反. 于是答案就是xigma(i=1~5,numA[i]-numB[i]>0)(numA[i]- ...

- 【动态规划】【记忆化搜索】CODEVS 3415 最小和 CodeVS原创

f(l,r,i)表示第i段截第l位到第r位时,当前已经得到的价格最小值,可以很显然地发现,这个是没有后效性的,因为对之后截得的段都不造成影响. 注意水彩笔数=1的特判. 递归枚举当前段的r求解(∵l是 ...

- 【莫队算法】bzoj3289 Mato的文件管理

莫队算法,离线回答询问,按一定大小(sqrt(n*log(n))左右)将答案分块,按 ①左端点所在块②右端点 双关键字排序. 然后暴力转移. 转移的时候用树状数组. O(n*sqrt(n)*log(n ...

- Linux批量管理工具Ansible

Ansible-批量linux管理工具:https://github.com/ansible/ansible Ansible有如下优点: 1.轻量级,他不需要去客户端安装agent,更新时,只需要在操 ...

- 130804组队练习赛ZOJ校赛

A.Ribbon Gymnastics 题目要求四个点作圆,且圆与圆之间不能相交的半径之和的最大值.我当时想法很简单,只要两圆相切,它们的半径之和一定最大,但是要保证不能相交的话就只能取两两个点间距离 ...

- [测试技术分享]easyFuzzer使用案例分享

easyFuzzer使用案例分享 1.简介: easyFuzzer是wooyun的一位白帽子(光刃)提供的一款用于fuzz文件的工具.平时主要是和网络协议安全打交道,和本地软件安全打交道比较少,所以没 ...

- sql-server-linux 官网

https://docs.microsoft.com/en-us/sql/linux/sql-server-linux-overview

- JavaScript 的闭包用于什么场景

本文翻译自 MDN ( Mozilla Developer Network ): 原文地址:MDN 译文地址:shixinzhang 的博客 读完本文你将了解到: 词法作用域 闭包 闭包实战场景之回调 ...

- Telnet协议详解

转:http://www.cnblogs.com/dazhaxie/archive/2012/06/27/2566054.html 1. 概述 Telnet协议是TCP/IP协议族中的一员,是Inte ...