Kali学习笔记24:Nikto、Skipfish

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

实验环境:

Kali机器IP:192.168.163.132

Metasploitable机器IP:192.168.163.129

下面我介绍几个工具:Nikto、Skipfish

Nikto了解即可,重点要学会使用Skipfish

Nikto:

一个Perl语言编写的扫描器,小巧便捷,弱点:1.功能有限、2.命令行工具通病,结果不便查看

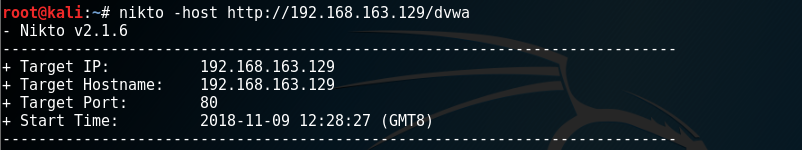

直接对URL进行扫描:-host

指定IP地址和端口:

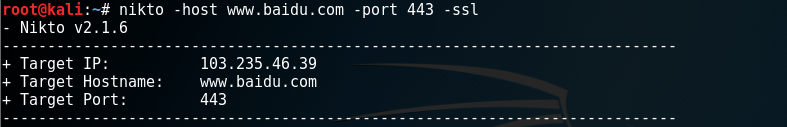

nikto也支持HTTPS扫描:

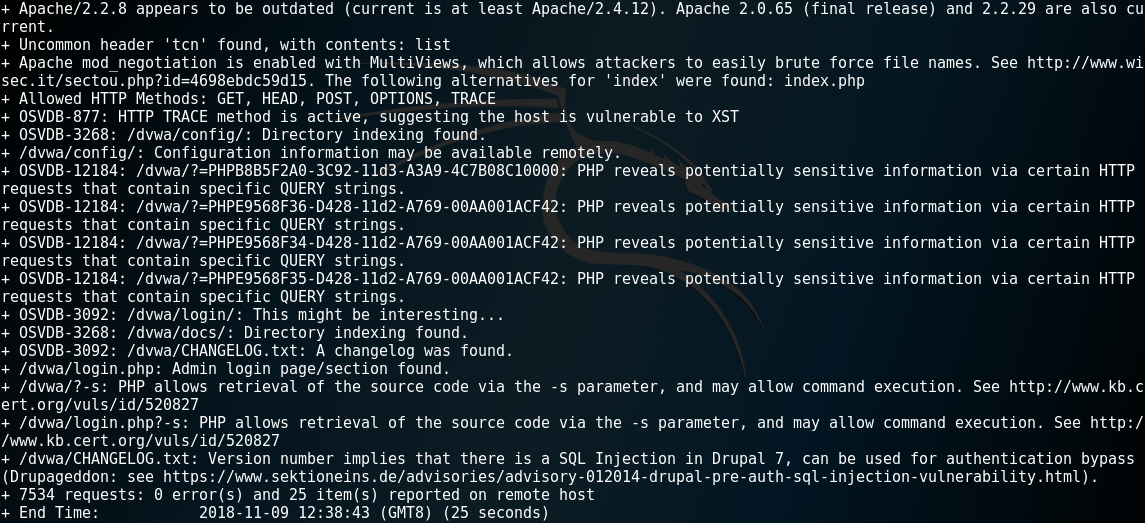

扫描出来的结果不能说不全面,但是,命令行的形式是真的不方便看:

有一个参数可以把这个导出来:-output,但我感觉并不能从本质上改变什么

nikto还可以和nmap结合:

我这一行的意思:nmap扫描某个网段,把所有开放80端口的主机再交给nikto进行扫描

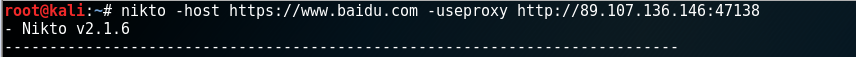

使用代理:

Nikto可以实现HTTP身份认证·,然而现在的HTTP认证方式罕见

下面这个工具相对于Nikto来说,界面会美观很多

Skipfish:

C语言编写,虽说也是一个命令行的扫描器,但界面更友好,功能比较强大,我喜欢用

扫描完之后,结果是一个网页的形式,比较美观的

速度较快,误报几率低,基于字典而递归爬网

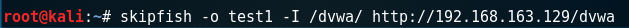

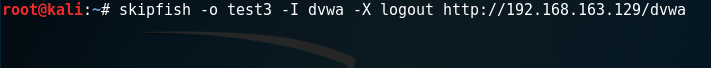

使用Skipfish要注意必须使用:-o参数,输出

使用:skipfish -o test1 http://192.168.163.129/dvwa

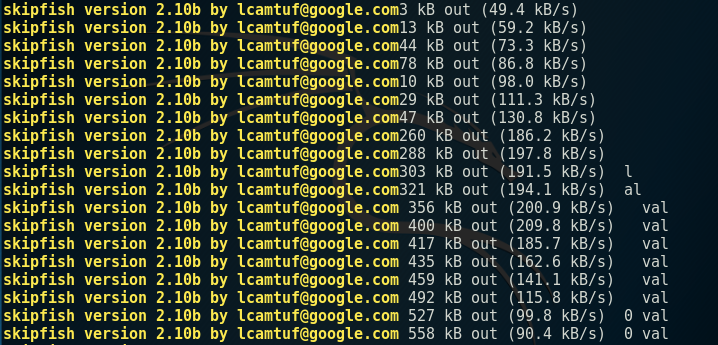

速度非常地快:

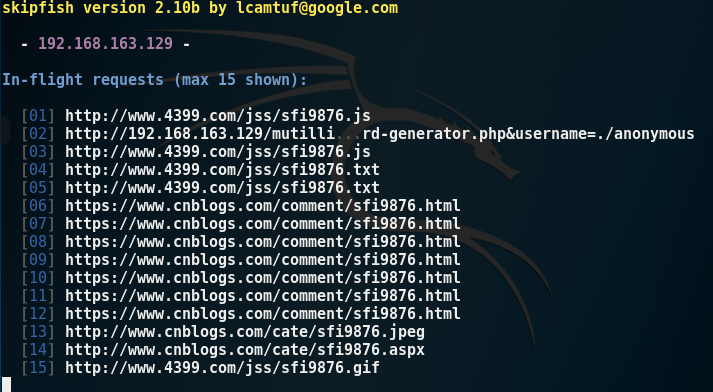

在扫描的过程中按下Space(空格),就会进入详细模式:显示现在进行的扫描详情

而且:我虽然只是扫了dvwa目录,但是它全部扫描了所有路径,那么有没有什么参数进行限制呢?

有:-I参数:-I dvwa

这里注意:新版本会报错,需要去掉-I后边的/,即:-I dvwa

静候扫描完毕:

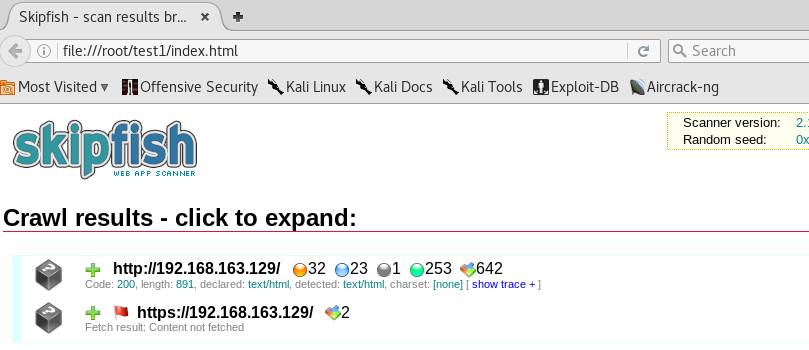

然后找到test1文件夹,打开index.html,这里就是扫描结果

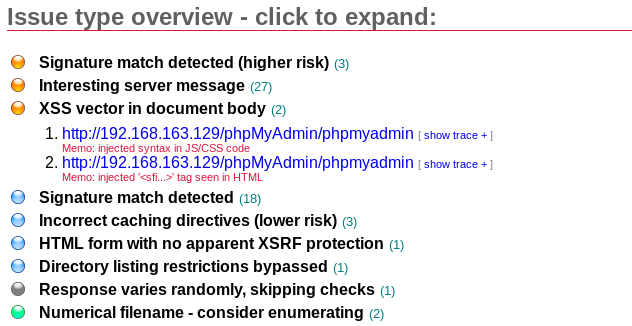

往下看,可以找到扫描出的各种级别的漏洞:

到这里就完成了一个基本的扫描任务

高级操作:

1.扫描一个txt文本:

vi一个文本,insert下面这些,然后:wq(新建文本url.txt)

http://192.168.163.129/dvwa

http://www.4399.com

http://www.cnblogs.com

然后就可以用skipfish来扫这些:

发现果然扫描着我文本中写的那些,而且顺序不确定:

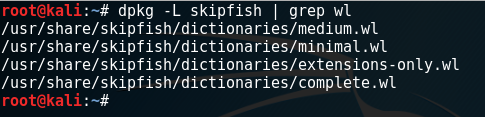

2.指定字典扫描:

我先想办法查看skipfish里面都有哪些字典:发现有4种

medium中等,minimal最小,extensions-only扩展的,complete完整

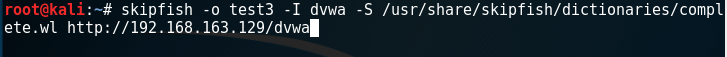

我们可以指定字典来扫描:-S

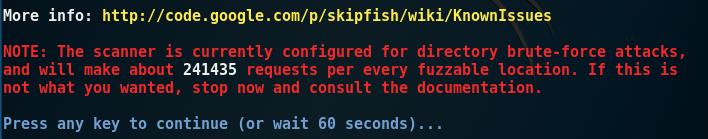

开始后,我选择的是完成字典,发现竟然发送将近25万次请求:

扫描完后,可以把扫描到的特有字符串保存下来供以后的扫描使用:

比如:-W demo.wl

就可以保存一个demo.wl

3.过滤字符串:

-X参数避免一些字符串扫描

用途:比如我们扫描网站时候,要避免logout这样的字眼,否则已经登陆的账号会注销

4.身份认证

skipfish支持的身份认证是比较全面的

首先是HTTP身份认证(虽然用不到,但还是要介绍下):-A参数

skipfish -A username:password

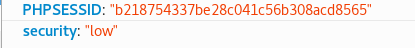

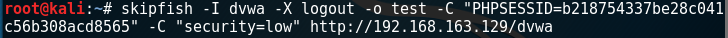

然后看看Cookie身份认证:-C参数

我先登陆到DVWA,然后查看Cookie:

然后使用这个Cookie来使用skipfish:并综合上边的一些命令,一般实际应用就是这样的命令

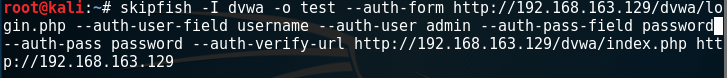

Skipfish还有一种更强大的身份认证:表单身份认证(这种是最常用的):

这个命令很复杂,我复制出来解释:

skipfish -I dvwa -o test

--auth-form http://192.168.163.129/dvwa/login.php

--auth-user-field username

--auth-user admin

--auth-pass-field password

--auth-pass password

--auth-verify-url http://192.168.163.129/dvwa/index.php http://192.168.163.129

第一行不用解释

第二行是表单URL

后边是用户名和密码的name属性以及需要填的值

最后一行是认证成功跳转的url

5.其他的一些参数

-D参数:跨域扫描,用于带有iframe的html页面

-l参数:并发扫描(类似开启多线程)

Kali学习笔记24:Nikto、Skipfish的更多相关文章

- [原创]java WEB学习笔记24:MVC案例完整实践(part 5)---删除操作的设计与实现

本博客为原创:综合 尚硅谷(http://www.atguigu.com)的系统教程(深表感谢)和 网络上的现有资源(博客,文档,图书等),资源的出处我会标明 本博客的目的:①总结自己的学习过程,相当 ...

- Kali学习笔记25:Arachni使用(实现分布式扫描)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 Arachni不同于上次介绍的nikto和skipfi ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- Kali学习笔记30:身份认证与命令执行漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器:192.168.163.13 ...

- Kali学习笔记29:默认安装漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 默认安装漏洞: 早期Windows默认自动开启很多服务 ...

- Kali学习笔记27:Burpsuite(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 如果我只能选择一款工具进行Web渗透,那么一定就是Bu ...

- Kali学习笔记26:OWASP_ZAP

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 OWASP_ZAP扫描器不同于之前介绍的Web扫描器: ...

- Kali学习笔记23:Web渗透简介

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 我这里先说几句: 其实从缓冲区溢出到Web渗透之间还有 ...

- Kali学习笔记3:TCPDUMP详细使用方法

Kali自带Wireshark,但一般的Linux系统是不带的,需要自行下载,并且过程略复杂 而纯字符界面的Linux系统无法使用Wireshark 但是,所有Linux系统都会安装TCPDUMP:一 ...

随机推荐

- 20172306 2018-2019-2 《Java程序设计与数据结构》第七周学习总结

20172306 2018-2019-2 <Java程序设计与数据结构>第七周学习总结 教材学习内容总结 概述 二叉查找树是一种含有附加属性的二叉树,即其左孩子小于父结点,而父结点又小于或 ...

- skyline开发——加载Shapefile文件

//1)获取道路的GroupID string dlId = ptm.FindGroupByName("道路"); IFeatureLayer66 featureLayer = n ...

- python_命令

1)pydoc是python自带的一个文档生成工具,使用pydoc可以很方便的查看类和方法结构 linux环境: pydoc raw_input windows环境:python -m pydoc r ...

- ssh多台主机之间不用密码远程

二.多台服务器相互无密码访问 多台服务器相互无密码访问,与两台服务器单向无密码访问的原理是一样的,只不过由于是多台服务器之间相互无密码访问,不能象两台服务器无密码登录那样直接上传,步骤如下: 1.在需 ...

- Yarn的Linking dependencies特别慢的优化方法

通过以下方法,可以提升部分速度: 把项目文件夹添加进杀毒软件的白名单 把Yarn的缓存文件夹(yarn cache dir查看路径)添加进杀毒软件白名单 把Yarn的安装目录添加进杀毒软件白名单 把N ...

- 配置了yum本地源

测试机不能联网 所以不能直接安装软件 只能配置本地源 1. 在联网的电脑上下载与Linux内核版本相同的镜像 2. 把此安装镜像放在此Linux测试机上 比如放在家目录下 /home/ ...

- 别人的Linux私房菜(19)认识与分析日志文件

日志文件通常只有root可以读取,解决系统和网络方面的问题. /var/log/boot.log本次开机系统检测和启动硬件,和内核支持的相关功能的信息记录. /var/log/cron计划任务有没有被 ...

- SQL,group by分组后分别计算组内不同值的数量

select name as 姓名,sum( case when cargo='笔' then 1 else 0 end ) as 笔,sum( case when cargo='橡皮' then 1 ...

- 计算机爱好者协会技术贴markdown第三期

之前都是给大家展示的对文本的基本操作,这一期我们要给大家展示的就是很高大上的东西了哦 看左边是不是超low,右边是不是瞬间高大上了!!! 一个简单的表格是这么创建的: 爱酱 | Value - ...

- istio实现自动sidecar自动注入(k8s1.13.3+istio1.1.1)

一.自动注入的前提条件 自动注入功能需要kubernetes 1.9或更高版本: kubernetes环境需支持MutatingAdmissionWebhook: 二.在namespace中设置自动注 ...