攻防世界--maze

测试文件下载:https://adworld.xctf.org.cn/media/task/attachments/fa4c78d25eea4081864918803996e615

1.准备

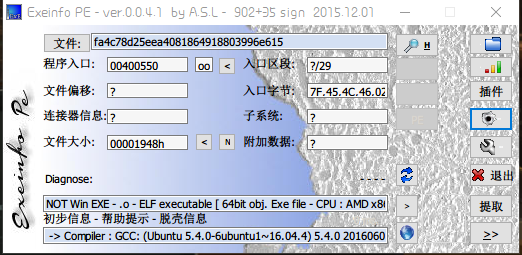

获得信息

- 64位文件

2.IDA打开

选择main函数,反编译为C代码。

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{

const char *v3; // rsi

signed __int64 v4; // rbx

signed int v5; // eax

char v6; // bp

char v7; // al

const char *v8; // rdi

__int64 v10; // [rsp+0h] [rbp-28h] v10 = 0LL;

puts("Input flag:");

scanf("%s", &s1, 0LL);

if ( strlen(&s1) != || (v3 = "nctf{", strncmp(&s1, "nctf{", 5uLL)) || *(&byte_6010BF + ) != )

{

LABEL_22:

puts("Wrong flag!");

exit(-);

}

v4 = 5LL;

if ( strlen(&s1) - > )

{

while ( )

{

v5 = *(&s1 + v4);

v6 = ;

if ( v5 > )

{

v5 = (unsigned __int8)v5;

if ( (unsigned __int8)v5 == )

{

v7 = sub_400650((char *)&v10 + , v3);

goto LABEL_14;

}

if ( v5 == )

{

v7 = sub_400660((char *)&v10 + , v3);

goto LABEL_14;

}

}

else

{

v5 = (unsigned __int8)v5;

if ( (unsigned __int8)v5 == )

{

v7 = sub_400670(&v10, v3);

goto LABEL_14;

}

if ( v5 == )

{

v7 = sub_400680(&v10, v3);

LABEL_14:

v6 = v7;

goto LABEL_15;

}

}

LABEL_15:

v3 = (const char *)HIDWORD(v10);

if ( !(unsigned __int8)sub_400690(asc_601060, HIDWORD(v10), (unsigned int)v10) )

goto LABEL_22;

if ( ++v4 >= strlen(&s1) - )

{

if ( v6 )

break;

LABEL_20:

v8 = "Wrong flag!";

goto LABEL_21;

}

}

}

if ( asc_601060[ * (signed int)v10 + SHIDWORD(v10)] != )

goto LABEL_20;

v8 = "Congratulations!";

LABEL_21:

puts(v8);

return 0LL;

}

打开字符串的视图,我们可以看到

.data: asc_601060 db ' ******* * **** * **** * *** *# *** *** *** *********',

2.1 代码分析

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{

signed __int64 v4; // rbx

signed int v5; // eax

char v6; // bp

char v7; // al

const char *v8; // rdi

__int64 v10; // [rsp+0h] [rbp-28h] v10 = 0LL;

puts("Input flag:");

scanf("%s", &s1, 0LL); if ( strlen(&s1) != || strncmp(&s1, "nctf{", 5uLL) || *(&byte_6010BF + ) != ) //len(s1) = 24, s1开头为'nctf',

{

LABEL_22:

puts("Wrong flag!");

exit(-);

}

v4 = 5LL; //flag总长24,已知5个长度,v4表示输入的表示方向的字符数。

if ( strlen(&s1) - > )

{

while ( )

{

v5 = *(&s1 + v4); //v5 = s1[5]

v6 = ;

if ( v5 > 'N' )//v5 > 'N'

{

v5 = (unsigned __int8)v5;

if ( (unsigned __int8)v5 == 'O' ) //1. 当v5 == 'O'的情况,表示左移

{

v7 = sub_400650((char *)&v10 + , v3); //v10--,表示位置的列数-1,v7判断是否越界(越界返回:FALSE, 未越界返回:TRUE)

goto LABEL_14;

}

if ( v5 == 'o' ) //2. 当v5 == 'o‘的情况,表示右移

{

v7 = sub_400660((char *)&v10 + , v3); //v10++,表示位置的列数+1,

goto LABEL_14;

}

} else//v5 < 'N'

{

v5 = (unsigned __int8)v5;

if ( (unsigned __int8)v5 == '.') //3. v5 == '.'的情况, 表示上移

{

v7 = sub_400670(&v10, v3); //v10--,表示位置的行数-1,

goto LABEL_14;

}

if ( v5 == '' ) //4. v5=='0'的情况,表示下移

{

v7 = sub_400680(&v10, v3); //v10++, 表示位置的行数+1

LABEL_14:

v6 = v7; //赋值给v6,下面判断走迷宫时,是否越界

goto LABEL_15;

}

} LABEL_15:

if ( !(unsigned __int8)sub_400690((__int64)asc_601060, SHIDWORD(v10), v10) )//判断该位置的字符是' ', '#'或者'*'中的哪种,如果是'*'则,返回再次寻路

goto LABEL_22;

if ( ++v4 >= strlen(&s1) - ) //因为最后以'}'结尾,所以strlen(s1) - 1。我们需要找到中间18个字符

{

if ( v6 )//判断是否越界(未越界退出循环)

break;

LABEL_20:

v8 = "Wrong flag!";

goto LABEL_21;

}

}

}

if ( asc_601060[ * (signed int)v10 + SHIDWORD(v10)] != )//判断是否到达'#'处,没有到达,继续返回循环,进行移动

goto LABEL_20;

v8 = "Congratulations!";

LABEL_21:

puts(v8);

return 0LL;

}

通过代码分析,能够判断出那一串字符实际上就是一个迷宫,通过'.', '0', 'O', 'o'来控制移动,V10实际上就是一个二维数组,一维表示X轴,二维表示Y轴。

2.2 方向判断

在汇编代码中

.text:00000000004006B7 mov dword ptr [rsp+28h+var_28+],

.text:00000000004006BF mov dword ptr [rsp+28h+var_28],

我们能够知道,v9高位表示x轴,v9低位表示y轴,

通过函数

__int64 __fastcall sub_400690(__int64 a1, int a2, int a3)

{

__int64 result; // rax result = *(unsigned __int8 *)(a1 + a2 + 8LL * a3);//a1是迷宫,a2是列,a3是行。通过行列计算迷宫对应位置的字符

LOBYTE(result) = (_DWORD)result == || (_DWORD)result == ;//如果是' '或者'#‘返回TRUE,是'*’返回FALSE

return result;

}

sub_400690函数中是a2+a3*8,即a3表示行,a2表示列。返回到调用函数处,即v10高位表示列,低位表示行。那么就可以判断出'O','o'表示左右,'.','0'表示上下

2.3 迷宫表示

通过a2+a3*8我们也能了解到这个迷宫有8行,总共64个字符,也就是8x8的迷宫,表示出来就是。

******

***

******

*****

**#*

******

***

********

2.4 解迷宫

起点(1,1),只能走0,要走到‘#’,找到路径右下右右下下左下下下右右右右上上左左

写出脚本

str = "右下右右下下左下下下右右右右上上左左"

str = str.replace('上', '.')

str = str.replace('下', '')

str = str.replace('左', 'O')

str = str.replace('右', 'o') str = 'nctf{' + str + '}' print(str)

3.get flag!

nctf{oo0oo00O000oooo..OO}

攻防世界--maze的更多相关文章

- 逆向-攻防世界-maze

题目提示是走迷宫. IDA载入程序分析. 输入字符长度必须是24,开头必须是nctf{,结尾必须是}.在125处按R就可以变成字符. sub_400650和sub_400660是关键函数,分析sub_ ...

- 攻防世界 maze NJUPT CTF 2017

迷宫题 1 __int64 __fastcall main(__int64 a1, char **a2, char **a3) 2 { 3 signed __int64 mid_i; // rbx 4 ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 | CAT

来自攻防世界官方WP | darkless师傅版本 题目描述 抓住那只猫 思路 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

随机推荐

- 2014-03-01 春季PAT 1073-1076解题报告

今天下午的PAT考试状态不理想,回来怒刷了一遍,解题报告如下: 1073. Scientific Notation (20) 基本模拟题,将一长串的科学计数转换为普通的数字表示方式.思路是是数组存储输 ...

- Github熟悉一

Code/代码 Commits/提交 Issues/问题 Packages/包装 Marketplace/市场 Topics/话题 Wikis/维基百科 Users/用户 Pull requests/ ...

- redis下载及安装教程

https://blog.csdn.net/w546097639/article/details/88547486

- JLRoutes笔记

1.在info.plist中添加 <key>CFBundleURLTypes</key> <array> <dict> <key>CFBun ...

- 3,LinkedList

一,LinkedList简介 1,LinkedList 是一个继承于AbstractSequentialList的双向链表.它也可以被当作堆栈.队列或双端队列进行操作. 2,LinkedList 实现 ...

- [CF959F]Mahmoud and Ehab and yet another xor task题解

搞n个线性基,然后每次在上一次的基础上插入读入的数,前缀和线性基,或者说珂持久化线性基. 然后一个num数组记录当时线性基里有多少数 然后每次前缀操作一下就珂以了 代码 #include <cs ...

- PHP 使用 PHPExcel 库生成 Excel 文件

PHPExcel 是用来操作Office Excel 文档的一个PHP类库,它基于微软的OpenXML标准和PHP语言.可以使用它来读取.写入不同格式的电子表格,如 Excel (BIFF) .xls ...

- [CSP-S模拟测试]:Park(树上DP)

题目描述 公园里有$n$个雕像,有$n-1$条道路分别连接其中两个雕像,任意两个雕像可以直接或间接相连.现在每个景点$i$聚集着$P_i$只鸽子,旅行家手里有$v$数量的面包屑. 一旦旅行家在雕像$i ...

- 在浏览器地址栏中查看cookie

在IE地址栏中输入javascript:alert(document.cookie) 或者地址栏直接打javascript:document.write(document.cookie);

- python之环境变量(测试环境可配置)

想要实现的结果是: 执行脚本时,带一个参数,由这个参数来决定测试环境(开发or测试),比如: python test.py dev 实现代码: 方式1 不用__getitem__方式: import ...