计算机网络之防火墙和Wlan配置

一.防火墙

防火墙(firewall)是一种安全设备,它的位置一般处于企业网络边界与外网交界的地方,用于隔离不信任的数据包

准确点讲,它就是隔离外网和内网的一道屏障,用于保护内部资源信息安全的一种策略

防火墙的工作是基于一切不可信建立起来的,以前有一道判断题,“ 问的是防止病毒入侵最好的方式是不上网 ”,虽然我们都知道这是不理性的,不可取的,但是换一种思维,这是不是可以隔绝病毒呢?

答案是肯定的,的确可以做到,所以我们的防火墙就沿用了这一点,它不信任任何数据包,来了之后就直接丢弃,如果想要经过防火墙,我们必须要完善它的策略

这个策略决定了防火墙是否允许,或者说允许那些数据包经过,这个策略我们需要描述的就是那些数据包可以进出防火墙,描述的单位一般是,地址段、地址、端口号等

由于防火墙的默认策略是【拒绝所有】,所以没有配置允许的数据包,都会丢弃掉,这使得防火墙对于未知的攻击性数据包有很好的抵御功能,因为内部网络根本收不到这类数据包,怎么会被入侵呢

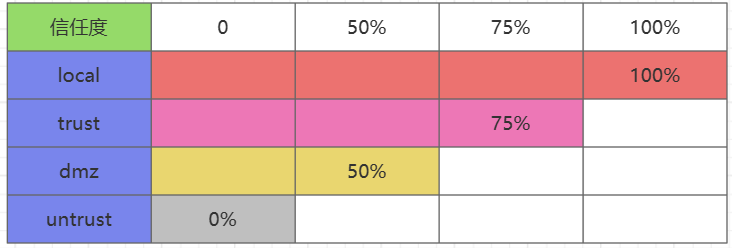

防火墙的四个区域:local,trust,untrust,dmz

local区域指的是防火墙的本地,也是可信任度最高的一个区域,也就是和防火墙直连的接口,在初始的防火墙设备中,它们是默认丢弃数据包的,在抓取数据包的时候,我们会发现,数据包到了本地接口,但是防火墙没有回应

trust区域指的是安全的,可信任的;它的可信任度仅次于本地,一般装载的都是一些内部资源数据用户,比如企业内部和公司内部,一般这个区域的用户可以有权去外部网络,但是外部网络是进不来的

dmz区域是指非军事化区,它的可信度低于trust,主要存放的就是可供内网访问的服务资源,并且也提供一部分服务给外网访问,如www服务

untrust指的是不可信任区,也就是外网所在的区域,如果没有策略或特定要求,是不能让这个区域的网络进来的

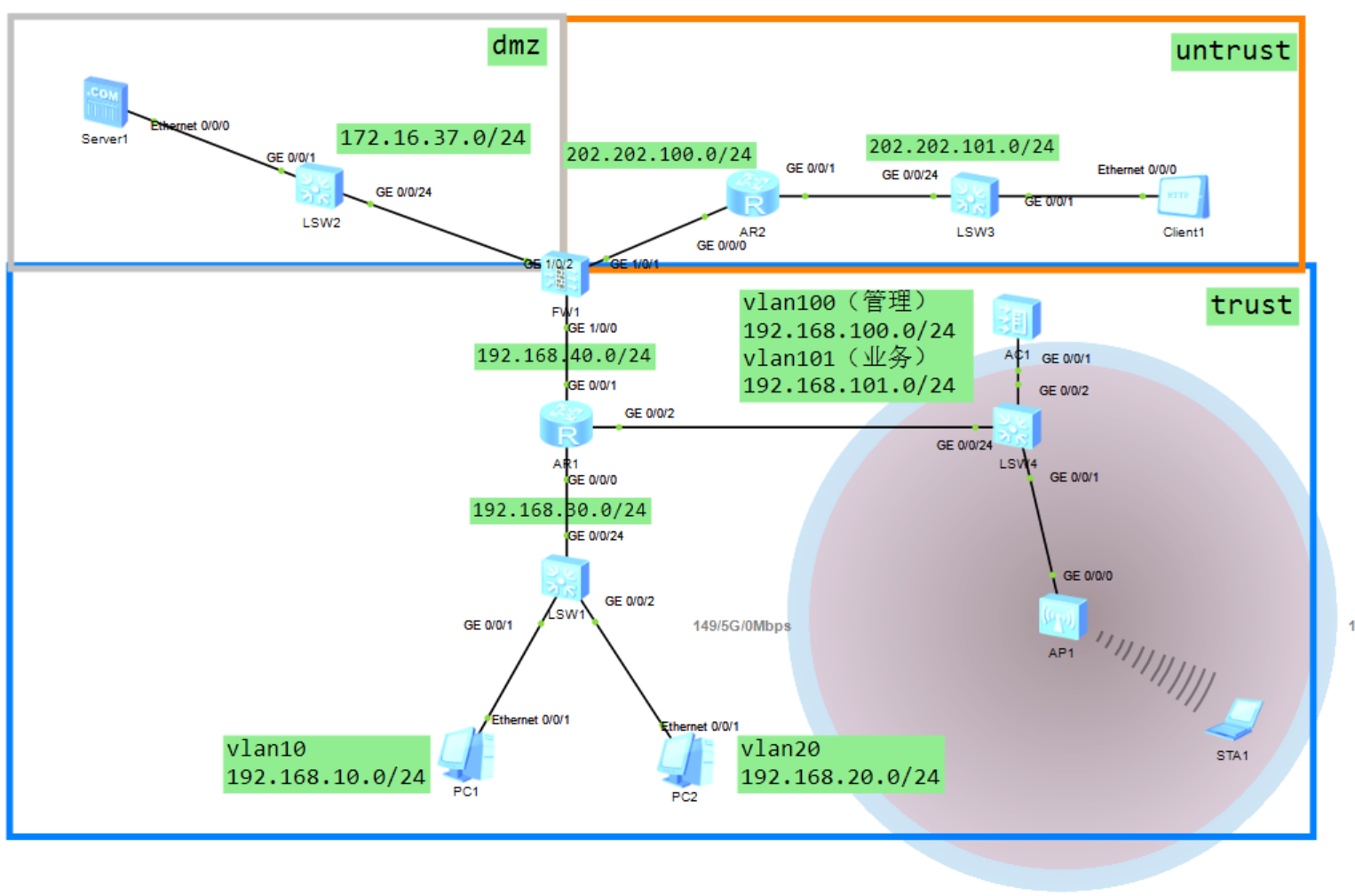

知道了这四个区域,就来了解下防火墙的配置方面,首先,防火墙也是具有路由功能的,也就是说,它是一个三层设备,所以,可以把它当作出口路由来连接,也可以作为直连路由,不管怎么连,都是需要配置IP地址的

防火墙的配置和不同的路由器又不一样,它是需要让接口进入区域的,也就是上述的那四个区域,在区域内的接口才会生效,默认是不会进入任何区域的,都需要手动加入

二.防火墙的配置(eNSP)

实操目标:

- 配置防火墙的四个区域

- 允许trust区域访问untrust

- 允许trust区域访问dmz

- 允许untrust访问dmz的www服务

trust区域对应内网,untrust对应外网,dmz对应服务器区,local就是防火墙自己的接口

在配置防火墙时,需要保证除了local区域,其它区域都是内部可通信的

防火墙的配置:

第一步:由于防火墙是三层设备,所以依旧先给接口配置地址

interface GigabitEthernet1/0/0

ip address 192.168.40.2 255.255.255.0

service-manage ping permit

interface GigabitEthernet1/0/1

ip address 202.202.100.1 255.255.255.0

interface GigabitEthernet1/0/2

ip address 172.16.37.254 255.255.255.0

第二步:让防火墙的各自接口进入自己的区域

firewall zone trust

add interface GigabitEthernet1/0/0

firewall zone untrust

add interface GigabitEthernet1/0/1

firewall zone dmz

add interface GigabitEthernet1/0/2

第三步:依旧需要宣告各个网段,但是注意,外网使用rip,内部网络使用ospf

真正的网络构建时,我们也只是考虑内网,外网是不需要我们管的,在出外网时,只需要使用默认路由将数据包丢到外部,实验环境只是保证untrust是通的才使用rip宣告

ospf 1

default-route-advertise always

area 0.0.0.0

network 172.16.37.0 0.0.0.255

network 192.168.40.0 0.0.0.255

rip 1

default-route originate

network 202.202.100.0

第四步:制定策略

- 允许trust访问untrust区域

rule name 1

source-zone trust

destination-zone untrust

action permit

- 允许trust访问dmz区域

rule name 2

source-zone trust

destination-zone dmz

action permit

- 允许untrust访问dmz区域的www服务

rule name 3

source-zone untrust

destination-zone dmz

service http

action permit

第五步:优化三个网络的访问部分

- 内网去外网需要将私有地址转为公有地址

nat-policy

rule name nat1

source-zone trust

destination-zone untrust

action source-nat easy-ip

- www服务映射到防火墙的出口地址,避免外网数据进入到dmz区域

nat server 1 protocol tcp global 202.202.100.1 www inside 172.16.37.1 www

三.抓包分析

- 首先看看防火墙的默认配置,也就是不加策略

如上图:

在不加策略的情况下,防火墙是可以收到数据包的,但是它会直接丢弃掉,不会回应

这就是防火墙的默认拒绝所用报文,以防范未知危险

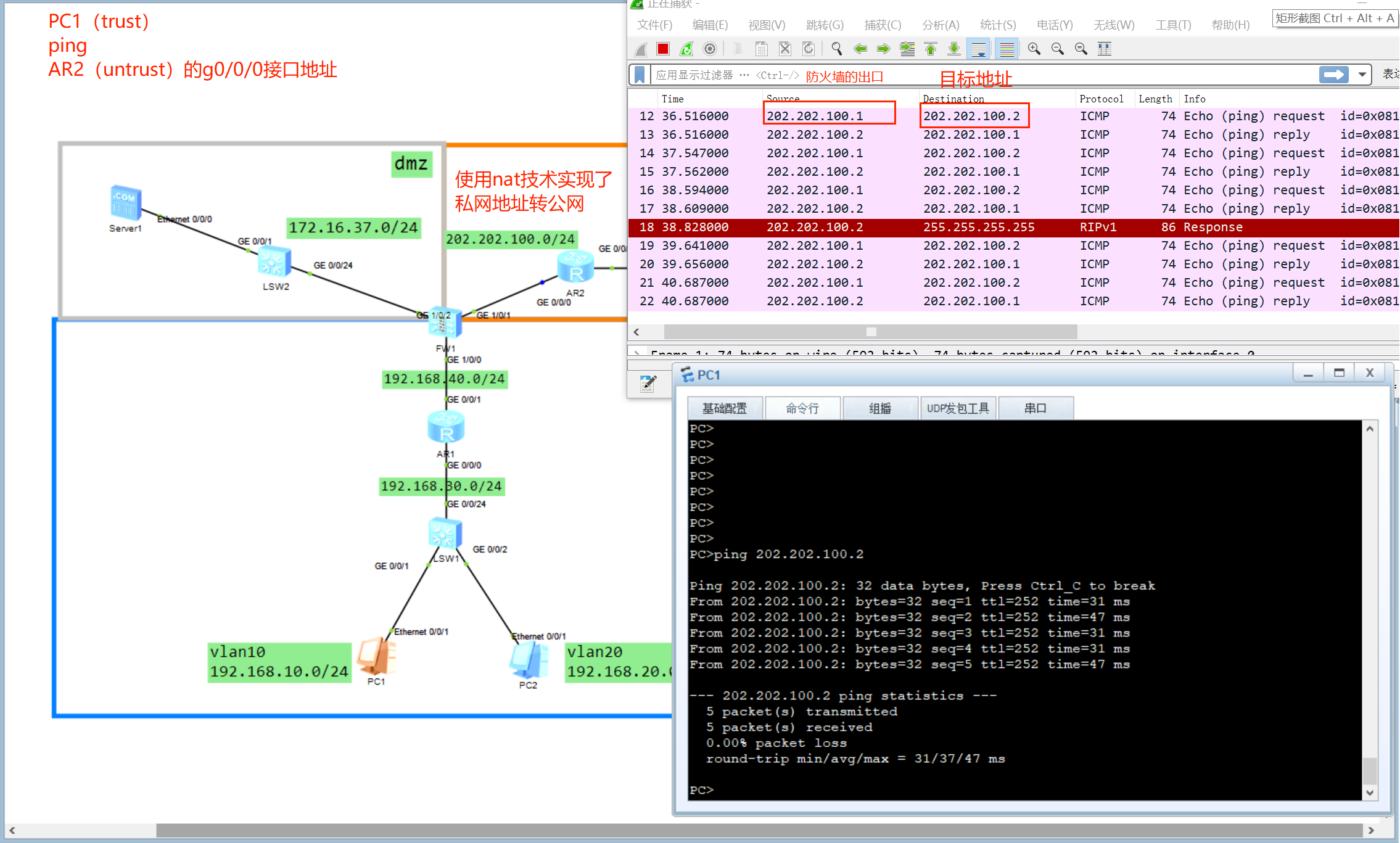

- 允许trust区域访问untrust

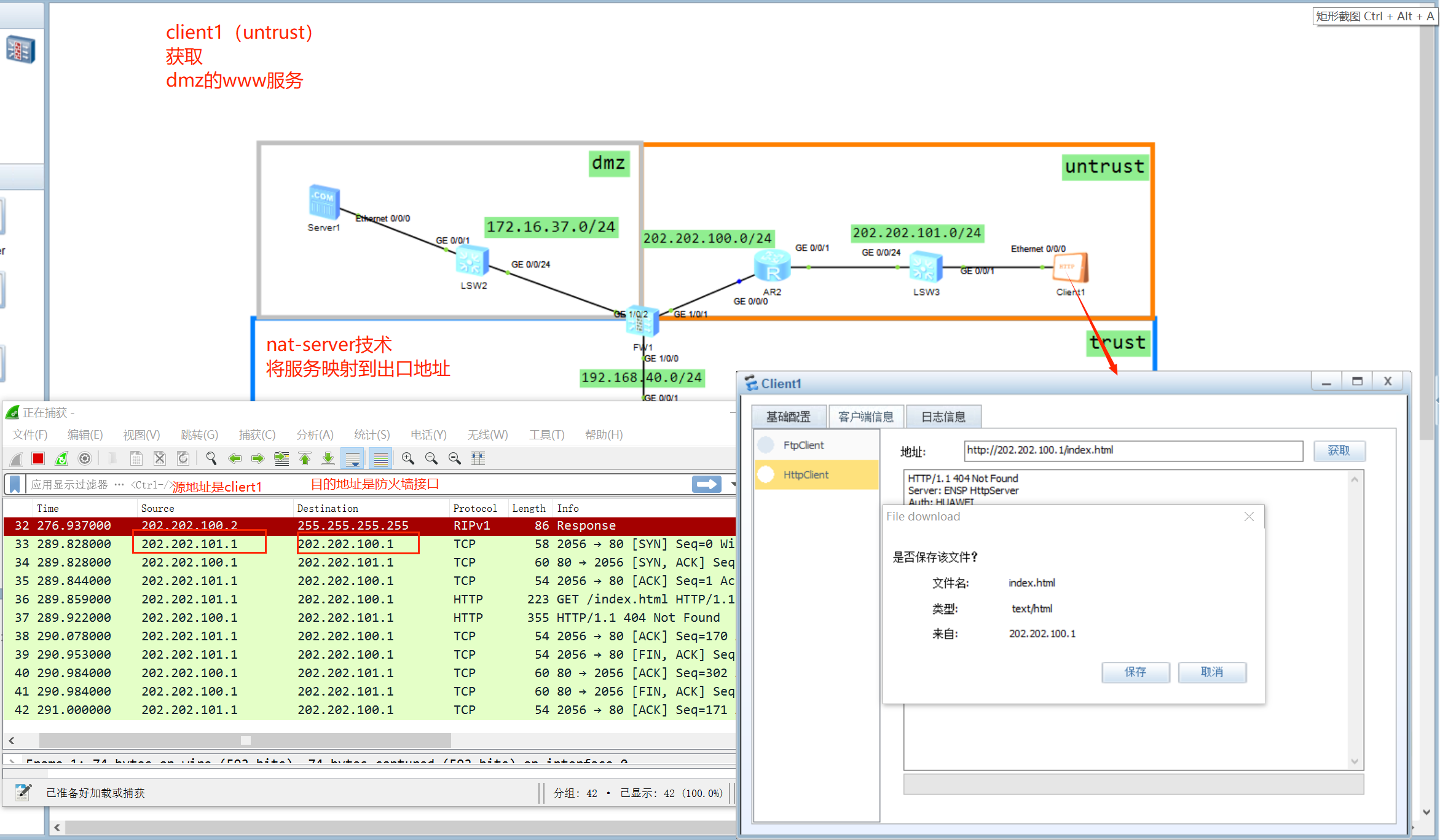

- 允许untrust访问dmz的www服务

四.wlan

WLAN是Wireless Local Area Networks的缩写,即无线局域网。它利用无线通信技术在一定的局部范围内建立的网络,其范围通常在几十米到几公里以内

配置无线wlan的模式有两种,一种是胖AP,一种是AC+瘦AP

胖AP,即信号发射器自己即需要发射无线信号,还需要实现主机IP地址分配和相关信息配置

AC+瘦AP,即AC负责AP的配置和主机地址分配,AP负责从AC拿取已经配置好的模板,并且发射无线信号

这里我么使用的是AC+瘦AP模式

配置交换机LSW4:

sysname LSW4

vlan batch 100 to 101

interface GigabitEthernet0/0/1

port link-type trunk

port trunk pvid vlan 100

port trunk allow-pass vlan 2 to 4094

interface GigabitEthernet0/0/2

port link-type trunk

port trunk allow-pass vlan 2 to 4094

interface GigabitEthernet0/0/24

port link-type trunk

port trunk allow-pass vlan 2 to 4094

AP不需要配置,模板由AC下发

配置AC:

sysname AC

#配置vlan

vlan batch 100 to 101

interface Vlanif100

ip address 192.168.100.2 255.255.255.0

#配置接口信息

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#AP上线

wlan

traffic-profile name default

security-profile name default

security-profile name password

security wpa psk pass-phrase %^%#&#:^:j;QkREIW'Lx^@;D|cy;2s{;%M2)=#NC/"'V%^%#

aes

security-profile name default-wds

security-profile name default-mesh

ssid-profile name wlan1

ssid wlan1

ssid-profile name default

vap-profile name model1

forward-mode tunnel

service-vlan vlan-id 101

ssid-profile wlan1

security-profile password

vap-profile name default

wds-profile name default

mesh-handover-profile name default

mesh-profile name default

regulatory-domain-profile name cn1

regulatory-domain-profile name default

air-scan-profile name default

rrm-profile name default

radio-2g-profile name default

radio-5g-profile name default

wids-spoof-profile name default

wids-profile name default

wireless-access-specification

ap-system-profile name default

port-link-profile name default

wired-port-profile name default

serial-profile name preset-enjoyor-toeap

ap-group name ap-100

regulatory-domain-profile cn1

radio 0

vap-profile model1 wlan 1

radio 1

vap-profile model1 wlan 1

radio 2

vap-profile model1 wlan 1

ap-group name default

ap-id 0 type-id 69 ap-mac 00e0-fc57-3c20 ap-sn 210235448310DE31A007

ap-name ap0

ap-group ap-100

provision-ap

有关AP上线的部分就是一个模板,下面是AP上线的详解

配置AP上线

1.配置域管理模板,由系统模式进入wlan视图,首先绑定时区,我们在中国,就绑定中国的时区

[AC1]wlan

[AC1-wlan-view]regulatory-domain-profile name domain1

[AC1-wlan-regulate-domain-domain1]country-code CN

2.创建AP组,这是一个AP组用于集中管理一些AP,并且把刚刚的时区给绑定这个组内

[AC1-wlan-view]ap-group name ap-group1

[AC1-wlan-ap-group-ap-group1]regulatory-domain-profile domain1

3.配置AC源接口,配置管理Vlan,只要是这个vlan发送的数据包,都是AP和AC维持稳定的报文

需要在AC的系统模式下配置

[AC1]capwap source interface Vlanif 14

4.配置AP认证

在AC上导入AP,采用默认的mac认证,将AP加入AP组

[AC1]wlan

[AC1-wlan-view]ap auth-mode mac-auth

[AC1-wlan-view]ap-mac 00e0-fcae-2560 ap-id 0

[AC1-wlan-ap-0]ap-group ap-group1

[AC1-wlan-ap-0]ap-name ap0

5.配置WLAN业务

(1)配置安全模板,也就是连接wlan的密码

[AC1-wlan-view]security-profile name employee1

[AC1-wlan-sec-prof-employee1]security wpa psk pass-phrase 12345678 aes

(2)配置SSID模板,配置wlan的名称,连接的时候区分

[AC1-wlan-view]ssid-profile name wlanName

[AC1-wlan-ssid-prof-employee1]ssid wlanName

(3)配置vap模板,将模板都装配在vap上,由AC统一下发到范围内的AP中

[AC1-wlan-view]vap-profile name employee1

[AC1-wlan-vap-prof-employee1]forward-mode tunnel //业务转发模式为隧道模式

[AC1-wlan-vap-prof-employee1]security-profile employee1 //引用安全模板

[AC1-wlan-vap-prof-employee1]service-vlan vlan-id 16 //配置业务vlan,连接无线所在的Vlan

[AC1-wlan-vap-prof-employee1]ssid-profile wlanName //引用ssid模板

(4)配置AP组引用vap模板,ap射频0和1都使用vap模板的配置

进入一个组内,下发vap模板

[AC1-wlan-view]ap-group name ap-group1

[AC1-wlan-ap-group-ap-group1]vap-profile employee1 wlan 1 radio all

radio all:

0:2.4Ghz

1:5Ghz

2:备用5Ghz

all = 0,1,2

计算机网络之防火墙和Wlan配置的更多相关文章

- CentOS防火墙iptables的配置方法详解

CentOS系统也是基于linux中的它的防火墙其实就是iptables了,下面我来介绍在CentOS防火墙iptables的配置教程,希望此教程对各位朋友会有所帮助. iptables是与Linux ...

- CentOS 7 防火墙和端口配置

centos 7 防火墙和端口配置--解决 RHEL 7/ CentOS 7/Fedora 出现Unit iptables.service failed to load # 第一步,关闭firewal ...

- juniper防火墙 L2TP VPN配置

juniper防火墙 L2TP VPN配置 建立L2TP_POOL 创建连接的用户: 创建用户组: 更改L2TP的连接池: 更改L2TP的隧道: 设置防火墙的策略: Win7连接:

- 自学Aruba3.1-Aruba配置架构-WLAN配置架构

点击返回:自学Aruba之路 自学Aruba3.1-Aruba配置架构- WLAN配置架构 WLAN配置架构 1. AP group : Aruba无线控制器通过AP Group来构建无线网络配置参 ...

- Linux防火墙简介 – iptables配置策略

Linux防火墙简介 – iptables配置策略 Netfilter/iptables简介 要想真正掌握Linux防火墙体系,首先要搞清楚Netfilter和iptables的关系,Netfilte ...

- Cisco PIX防火墙PPPoE拨号配置视频教学

Cisco PIX防火墙PPPoE拨号配置视频教学 本文出自 "李晨光原创技术博客" 博客,请务必保留此出处http://chenguang.blog.51cto.com/35 ...

- Linux防火墙部署与配置

Linux防火墙部署与配置 1. 实验概述 Linux作为网关,搭建小型局域网,在此基础上进行实验,了解Linux防火墙的构成.NAT和包过滤配置方法等. 2. 实验环境 网络大致结构如图2-1所示, ...

- Linux防火墙--IPtables企业级配置策略思路

一.防火墙简介 防火墙定义:是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内.外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术. 防火墙发展应用:最早 ...

- Node.js-部署【1】-防火墙端口的配置

原来以为,Node.js部署以后,要手动配置防火墙端口,结果不需要,外网可以访问,看来是自动配好了,真是考虑周到,给我一个大大的惊喜.

- Ubuntu防火墙ufw安装配置

ubuntu 系统默认已安装ufw. 1.安装sudo apt-get install ufw2.启用sudo ufw enablesudo ufw default deny运行以上两条命令后,开启了 ...

随机推荐

- 链表/栈/队列/KMP

链表 用数组模拟,不同于结构体加指针 调用new关键字开上万级别的节点非常慢,基本会超时 单链表 来构造邻接表 用于存图与树 基本结构: head 表示头结点的下标 e[i] 表示节点i的值 ne[i ...

- 论文解读(APCA)《Adaptive prototype and consistency alignment for semi-supervised domain adaptation》

[ Wechat:Y466551 | 付费咨询,非诚勿扰 ] 论文信息 论文标题:Adaptive prototype and consistency alignment for semi-super ...

- Typescript - 索引签名

1 索引签名概述 在 TypeScript 中,索引签名是一种定义对象类型的方式,它允许我们使用字符串或数字作为索引来访问对象的属性. 1.1 索引签名的定义和作用 索引签名通过以下语法进行定义: { ...

- 从0开始,Cloudreve开源云盘在centos7上部署,并可在外网访问(资料整合)

全程我在网络上收集这些资料,太零碎了,每一个一看就会,一动手就废,而且很多都不能实现我白嫖的梦想 我一个人折腾了快一周,现在可以正常访问手机电脑多端访问 给个赞再走吧 此处为没有公网IP(回去折腾你家 ...

- NOIP 2022 VP游记

总结:挂大分. HA NOIP没初中生的份,VP. CSP-S 图论专场 NOIP 数数专场. CCF 我服你. T1 看完之后,感觉不难,瞎搞了 40min+,过了大样例. 对拍不会写. T2 猜不 ...

- WPF-封装自定义雷达图控件

源码地址:https://gitee.com/LiuShuiRuoBing/code_blog 雷达图用于表示不同内容的占比关系,在项目中有广泛的应用,但是目前未曾有封装良好的雷达图控件,鉴于最近项目 ...

- 《CTFshow-Web入门》06. Web 51~60

@ 目录 web51 题解 web52 题解 原理 web53 题解 原理 web54 题解 原理 web55 题解 原理 web56 题解 原理 web57 题解 原理 web58 题解 原理 we ...

- iOS开发过程中的内存监控

- 物理服务器不重启分配raid

一.MegaCli 命令的安装及使用 目录 一.MegaCli 命令的安装及使用 1.下载rpm包 2.安装 3.安装完,就会在/opt/下创建个MegaRAID目录,文件都在里面 4.添加软连接 5 ...

- vue2原理初探-数据代理和数据劫持

本篇文章主要想简单聊聊vue如何实现数据修改,页面联动的底层原理. 当然,篇幅有限,只是自己一些浅显的认知而已,我会从一下几个方面去聊,希望对你有所帮助. 几个基础知识点 数据代理 数据劫持 完整de ...