Vulnhub-venom

对于该靶机,注意利用了信息收集来的21端口和80端口,网站源码发现账户,ftp匿名登录密码猜测,维吉尼亚解密,后台管理员登录,CVE文件上传RCE漏洞利用反弹shell,提权有两中,利用版本内核提权和查看泄露的信息一步步提权,最终利用suid下的find命令提权

一、靶机搭建

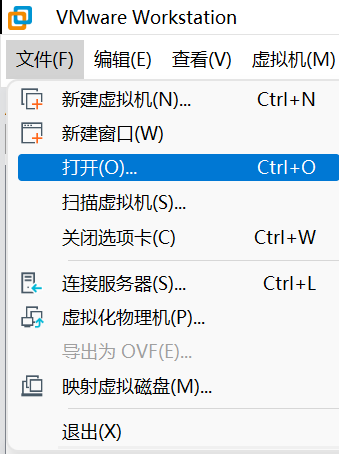

选择打开选项

选中下载的ova文件,然后导入选择一个存放路径即可

二、信息收集

靶机信息

Name: Venom: 1

Date release: 24 May 2021

难度:中级

描述:这台机器是为OSCP准备而创建的。这个盒子是用virtualbox创建的。如有任何疑问,请在推特上联系我:@avi0813。枚举是关键。

扫ip

靶机ip:192.168.108.156

扫开放端口和服务

可以看到端口数量,但是22端口和7070,8084端口是关闭的

指纹探测

执行以下命令

nmap 192.168.108.156 -p 21,22,80,446,7070,8084 -sV -sC -O --version-all

目录扫描

先dirsearch扫描,没什么泄露信息

然后dirb扫描

三、Web渗透

信息收集

21端口,可以尝试ftp连接,需要账户密码

80和443端口

看看源码,发现一个hash值

解密成功:hostinger

没什么头绪了,看看历史漏洞,发现一个命令执行漏洞

下载下来看看,尝试利用但是不成功

ftp匿名登录

ftp连接一下,用户名为源码泄露1的那个,发现需要密码,尝试密码和用户名一致,成功进入

找一找可以利用的,发现一个文件

切换路径到/files,然后使用get命令下载文件到本地

bye退出

查看该文件,得到提示

翻译一下看看

整理一下:

你需要利用"hostinger" #可能是什么关键东西

需要一些密码知识来解码dora密码。。 #可能是用户名

主机:venom.box #一个网站

密码:xxxx 解开及是管理员密码

先解码第一个,经过两次base64解码,得到一个提示,标准的维吉尼亚密码

解密第二个,得到一个解码网站:https://cryptii.com/pipes/vigenere-cipher

访问该网站,密钥设置为上面的关键字

密文:L7f9l8@J#p%Ue+Q1234 明文:E7r9t8@Q#h%Hy+M1234

CVE-2018-29422文件上传RCE漏洞

对venom.box网站设置域名解析

点击此处

一个登录界面,发现系统版本,Subrion CMS v4.2.1

查找历史漏洞,发现一个文件上传RCE漏洞

下载下来查看

参考文章:https://github.com/hev0x/CVE-2018-19422-SubrionCMS-RCE

sudo python3 49876.py -u http://venom.box/panel/ -l dora -p E7r9t8@Q#h%Hy+M1234

可以拿到shell,但是无法切换成交互模式

换另一种方式,登录管理面板,密码为维吉尼亚解密密码

成功登录,是管理员,点击设置查看

进入后台,因为上面搜出来了文件上传RCE漏洞,所以找一找文件上传点

发现此处,可以进行文件上传

点击该处可以上传

先上传一个txt文件试试,上传成功

上传一个php文件,上传之后无法访问,应该是被过滤了

track

<?php system($_GET["a"]); ?>

可以看到路径

由于上面漏洞利用代码给了地址,访问一下,可以看到需要使用pht或phar后缀上传

exp文章:https://github.com/intelliants/subrion/issues/801

在这个网站生成反弹shell:https://www.ddosi.org/shell/

新建.pht文件然后上传即可,访问该路径

攻击机开启监听,反弹成功

四、提权

先切换为交互模式

查看suid权限

查看内核版本,发现Ubuntu 18.04

CVE-2021-3493 内核版本提权

搜索历史漏洞

下载下来查看

给了使用方法

开启web服务在靶机下载该脚本

执行不成功,赋予权限后也是如此

在该网站成功找到exp

exp文章:https://github.com/briskets/CVE-2021-3493

下载到kali

开启web服务并使用wget命令下载到靶机,赋予权限并编译,然后执行

提权成功,进入/root目录,发现flag

SUID提权

进入/home目录,然后查看,发现两个文件,先看第一个

没有什么可用信息

看另一个文件,权限不够,无法查看,看来还有隐藏信息

进入存放网站源码的文件,大家在刷靶场或者遇到一些框架型漏洞,在拿到shell后可以进入源码存放文件下查看,往往容易出现信息泄露

发现一个subrion文件夹,应该是管理系统的源码,查看,发现系统备份文件,查看

发现.htaccess文件

看样子应该是拿到信息泄露了

FzN+f2-rRaBgvALzj*Rk#_JJYfg8XfKhxqB82x_a

想起来之前切换另一个文件夹权限不足,可能是它的密码,su登录,成功

因为有了密码,所以第一想法看看无权限执行命令,发现su命令可以用

但是利用不成功

查看SUID权限,发现find命令可以用

ok,打开我们的https://gtfobins.github.io网站,看看利用方式

直接执行即可

Vulnhub-venom的更多相关文章

- vulnhub靶场之VENOM: 1

准备: 攻击机:虚拟机kali.本机win10. 靶机:Venom: 1,下载地址:https://download.vulnhub.com/venom/venom.zip,下载后直接vbox打开即可 ...

- venom结合Metasploit绕过360安全卫士

原理:msfvenom是msfpayload和msfencode的结合体,利用msfvenom生成shellcode,venom生成工具使用了 一些 Veil-Evasion.py, unicorn. ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- 利用meterpreter下的Venom免杀后门

转载请注明作者:admin-神风 下载地址:https://github.com/r00t-3xp10it/venom .从Github上下载框架: tar.gz OR zip OR git clon ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- Venom的简单使用

工具地址:https://github.com/r00t-3xp10it/venom 打开到venom目录,输入./venom.sh 打开程序 按回车键继续 这里有很多的模块,要用哪个模块就输入它的编 ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

随机推荐

- DDD你真的理解清楚了吗?怎么准确理解“值对象”

这些年,随着软件业的不断发展,软件系统开始变得越来越复杂而难于维护.这时,越来越多的开发团队开始选择实践DDD领域驱动设计.领域驱动设计是一种非常优秀的软件设计思想,它可以非常好地帮助我们梳理复杂业务 ...

- Qt编写地图综合应用6-百度在线地图

一.前言 百度在线地图的应用老早就做过,后面经过不断的完善才到今天的这个程序,除了基本的可以载入地图并设置一些相关的属性以外,还增加了各种js函数直接异步加载数据比如动态添加点.矩形.圆形.行政区划等 ...

- [转]基于 Node.js 实现前后端分离

为了解决传统Web开发模式带来的各种问题,我们进行了许多尝试,但由于前/后端的物理鸿沟,尝试的方案都大同小异.痛定思痛,今天我们重新思考了"前后端"的定义,引入前端同学都熟悉的No ...

- AI Agent系列-什么是AI智能体,使用Semantic Kernel开发一个AI Agent

今年最热的技术除了LLM大语言模型外,AI Agent智能体成为下一个最热的技术发展热点.. 近期准备整理几篇AI智能体的博客,带着大家了解并学习AI 智能体的开发和应用. 一.什么是AI 智能体 A ...

- 海量用户IM聊天室的架构设计与实践

本文由网易云信资深服务端开发工程师曹佳俊分享,本文收录时有内容修订和重新排版. 1.引言 聊天室是一类非常重要的 IM 业务形态,不同于单聊和群聊,聊天室是一种大规模的实时消息分发系统.聊天室有多种技 ...

- IM通讯协议专题学习(六):手把手教你如何在Android上从零使用Protobuf

本文由sweetying分享,为了更好的阅读体验,有较多的内容修订和排版优化. 1.前言 最近我负责的 LiveChat 客服聊天系统到了自研阶段,任务类似于做一个腾讯云IM这样的通信层SDK.在和后 ...

- (九).NET6.0搭建基于Redis的Hangfire定时器

1.首先创建新的类库项目 Wsk.Core.Hangfire,然后在Wsk.Core.Package包项目下引用hangfire有关的组件,包括 Hangfire.Hangfire.Core.Hang ...

- .NET Core 委托原理解析

.NET Core 委托原理解析 在 .NET Core 中,委托(Delegate)是一种类型安全的函数指针,它允许你将方法作为参数传递给其他方法,或者将方法存储在变量中以便稍后调用.委托在事件处理 ...

- Qwen2ForSequenceClassification文本分类实战和经验分享

本文主要使用Qwen2ForSequenceClassification实现文本分类任务. 文章首发于我的知乎:https://zhuanlan.zhihu.com/p/17468021019 一.实 ...

- unordered_map比map慢?

先说结论:unordered_map不维护键的顺序,因此不能按顺序访问元素,因此如果你需要遍历表时若选用unordered_map就肯定比map慢 1. 数据结构与底层实现 unordered_map ...